主动信息收集的原理

1、主动信息收集的特点直接与目标系统交互通信

2、无法避免留下访问的痕迹

3、使用受控的第三方电脑进行探测,使用代理或已经被控制的机器,做好被封杀的准备

4、扫描发送不同的探测,根据返回结果判断目标状态

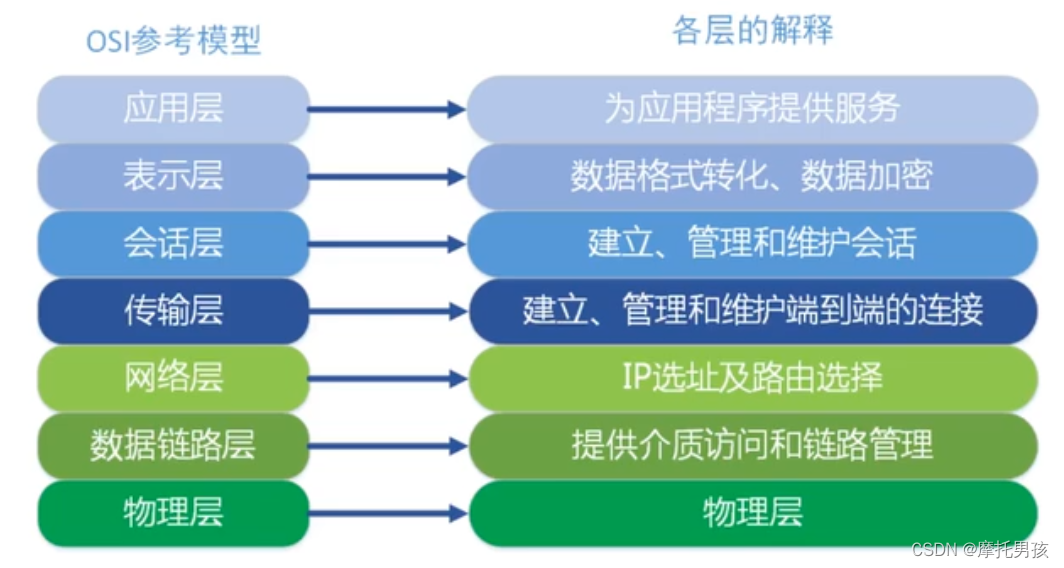

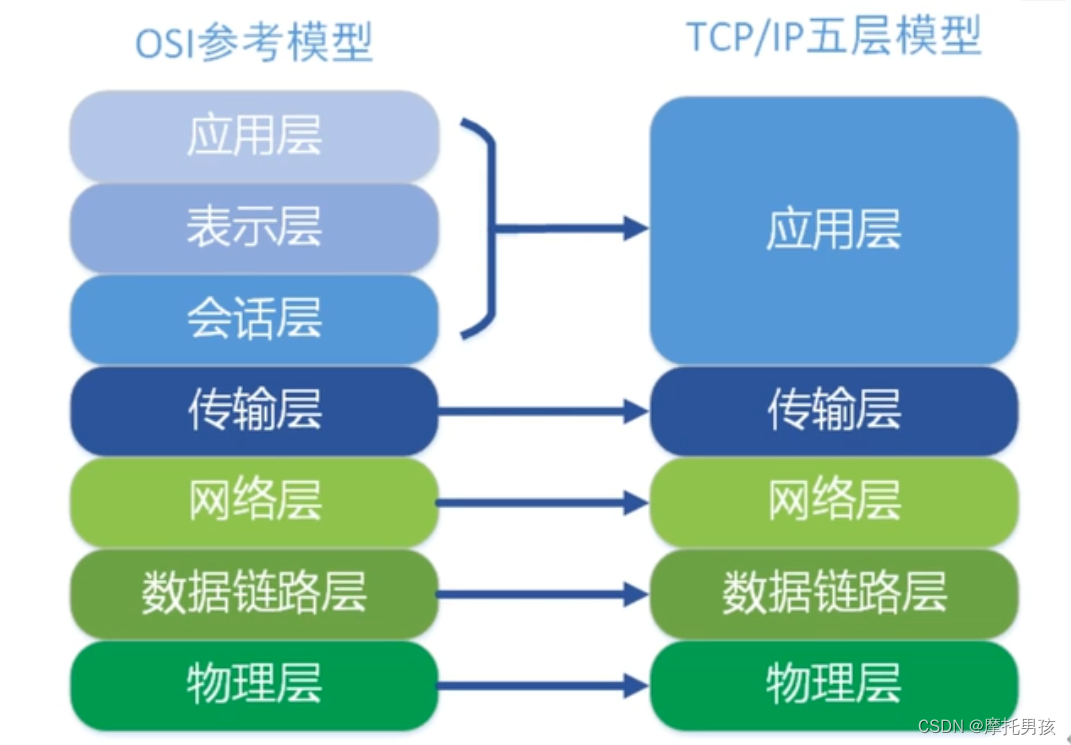

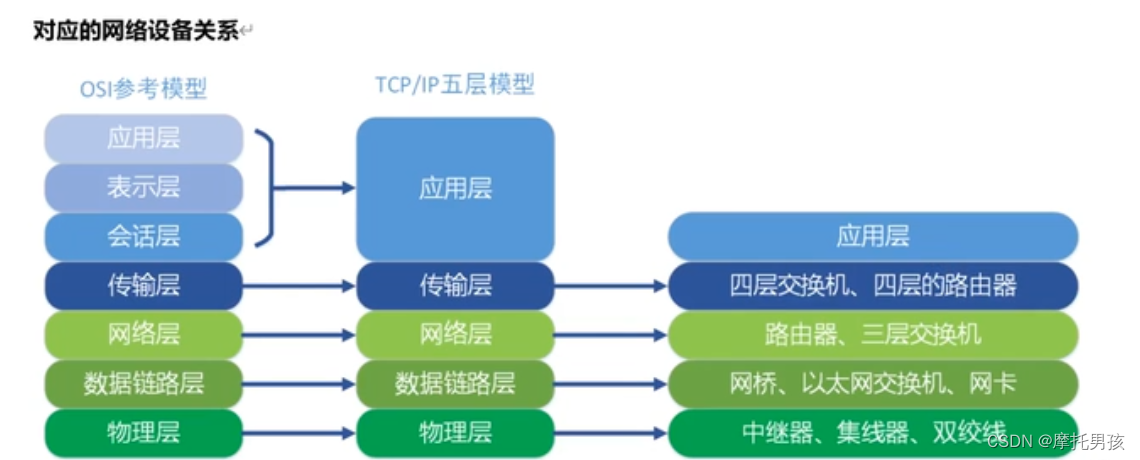

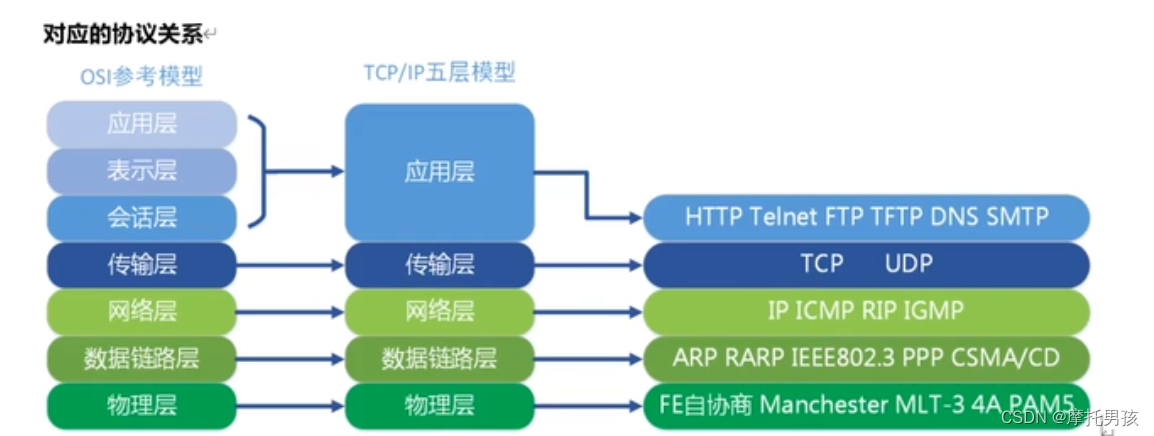

一、OSI七层模型和TCP/IP五层模型

第7层应用层:

OSI中的最高层。为特定类型的网络应用提供了访问OSI环境的手段。应用层确定进程之间通信的性质,以满足用户的需要。应用层不仅要提供应用进程所需要的信息交换和远程操作,而且还要作为应用进程的用户代理,来完成一些为进行信息交换所必需的功能。它包括:文件传送访问和管理FTAM、虚拟终端VT、事务处理TP、远程数据库访问RDA、制造报文规范MMS、目录服务DS等协议;应用层能与应用程序界面沟通,以达到展示给用户的目的。在此常见的协议有:HTTP,HTTPS,FTP,TELNET,SSH,SMTP,POP3等。

第6层表示层:

主要用于处理两个通信系统中交换信息的表示方式。为上层用户解决用户信息的语法问题。它包括数据格式交换、数据加密与解密、数据压缩与终端类型的转换。

第5层会话层:

在两个节点之间建立端连接。为端系统的应用程序之间提供了对话控制机制。此服务包括建立连接是以全双工还是以半双工的方式进行设置,尽管可以在层4中处理双工方式﹔会话层管理登入和注销过程。它具体管理两个用户和进程之间的对话。如果在某一时刻只允许一个用户执行一项特定的操作,会话层协议就会管理这些操作,如阻止两个用户同时更新数据库中的同一组数据

第4层传输层:

传输层建立了主机端口到端口的链接Ⅰ传输层的作用是为上层协议(上层会会话层)提供端口到端口的可靠和透明的数据传输服务,包括处理差错控制和流量控制等问题。该层向高层屏蔽了下层数据通信的细节,使高层用户看到的只是在两个传输实体间的一条主机到主机的、可由用户控制和设定的、可靠的数据通路。我们通常说的,TCP UDP 就是在这一层。

第3层网络层:

本层通过IP寻址来建立两个节点之间的连接,为源端的运输层送来的分组,选择合适的路由和交换节点,正确无误地按照地址传送给目的端的运输层。就是通常说的IP层。这一层就是我们经常说的IP协议层。IP协议是Internet的基础。

第⒉层数据链路层:

将比特组合成字节,再将字节组合成帧,使用链路层地址(以太网使用MAC地址)来访问介质,并进行差错检测。

第1层物理层:

处于OSI参考模型的最底层。物理层的主要功能是利用物理传输介质为数据链路层提供物理连接,以便透明的传送比特流。常用设备有(各种物理设备)网卡、集线器、中继器、调制解调器、网线、双绞线、同轴电缆。

基于OSI模型进行扫描的优缺点

1.二层扫描的优缺点

优点:扫描速度快、可靠

缺点:不可路由

2.三层扫描的优缺点

优点:可路由,速度较快

缺点:速度比二层慢,经常被边界防火墙过滤使用IP、icmp 协议

3.四层扫描的优缺点

优点:可路由且结果可靠

不太可能被防火墙过滤Ⅰ

可以发现所有端口都被过滤的主机

缺点:基于状态过滤的防火墙可能过滤扫描

全端口扫描速度慢

二、 基于 ping 命令的探测

PING命令也延伸出了很多其他的命令,如ARPING、FPING、HPING等

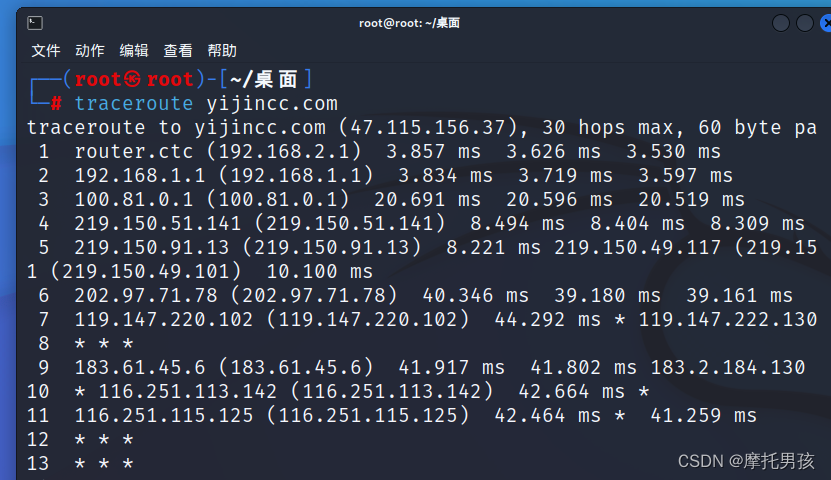

我们从当前主机到目标主机之间肯定要经过很多网络设备,我们怎么才能知道中间经过了哪些网络设备?

Traceroute 命令也可以对路由进行跟踪

1、ARP:计算机通过ARP协议将ip地址转换成MAC地址

ARP协议工作原理

在以太网中,数据传输的目标地址是MAC地址,一个主机要和另一个主机进行直接通信,必须要知道目标主机的MAC地址。

计算机使用者通常只知道目标机器的IP信息,“地址解析”就是主机在发送帧前将目标IP地址转换成目标MAC地址的过程。

简单地说,ARP协议主要负责将局域网中的32位IP地址转换为对应的48位物理地址,即网卡的MAC地址,保障通信顺利进行。

2、apring工具的使用

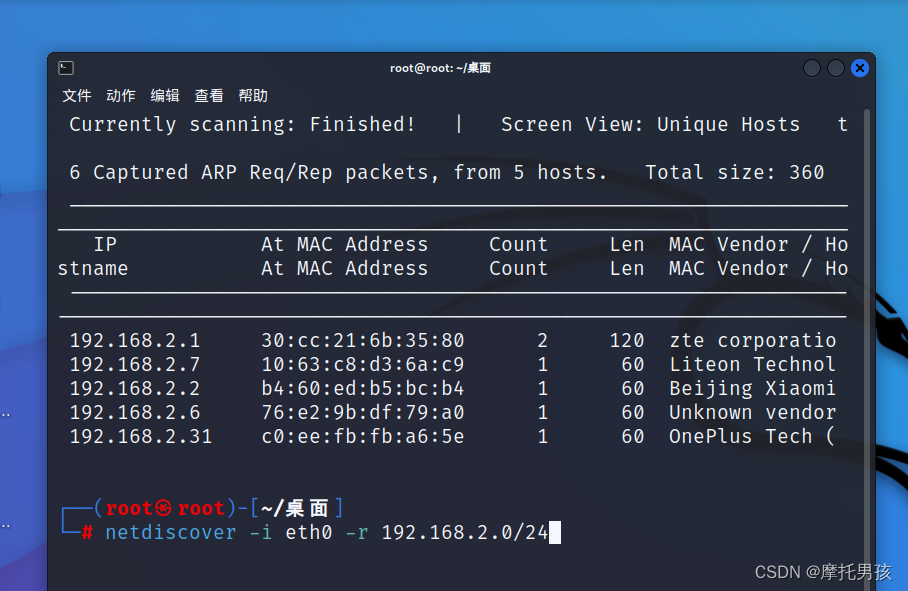

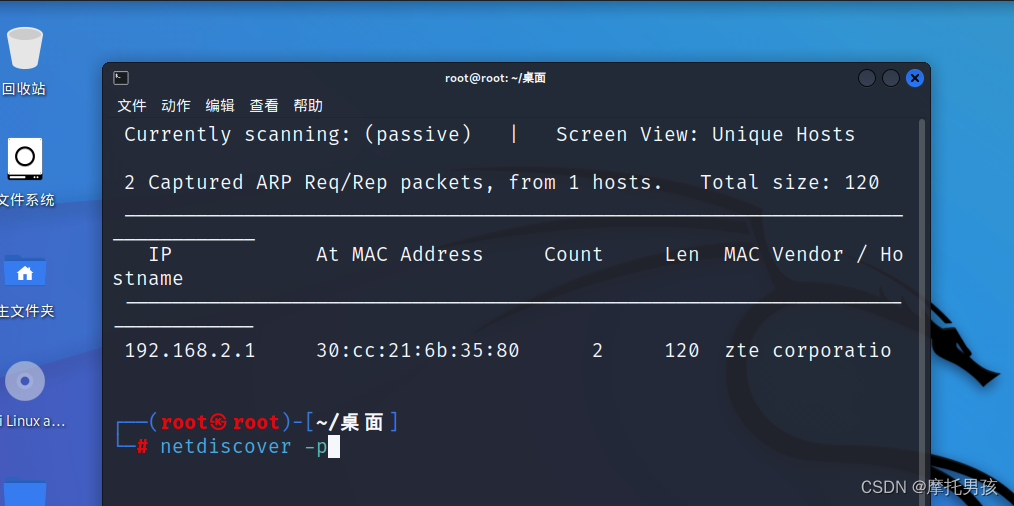

3、使用netdiscover进行被动方式探测局域中存活的机器

主动扫描

被动扫描

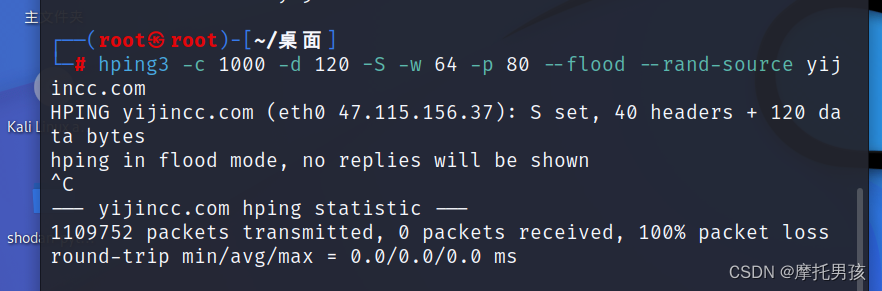

4、hping:通常web服务会用来做压力测试使用,也可以进行DOS攻击的试验,每次只能扫描一个目标

例:使用hping进行压力测试 yijincc.com为例

hping3 -c 1000 -d 120 -S -w 64 -p 80 --flood --rand-source yijincc.cne

-c 1000=发送的数据包的数量。

-d 120 =发送到目标机器的每个数据包的大小。单位是字节

-S=只发送SYN数据包。

-w 64 = TCP窗口大小。

-p 80 =目的地端口(80是WEB端口)。你在这里可以使用任何端口。

--flood =尽可能快地发送数据包,不需要考虑显示入站回复。洪水攻击模式。

--rand-source =使用随机性的源头I地址。这里的伪造的IP地址,只是在局域中伪造。通过路 由器后,还会还原成真实的IP地址。

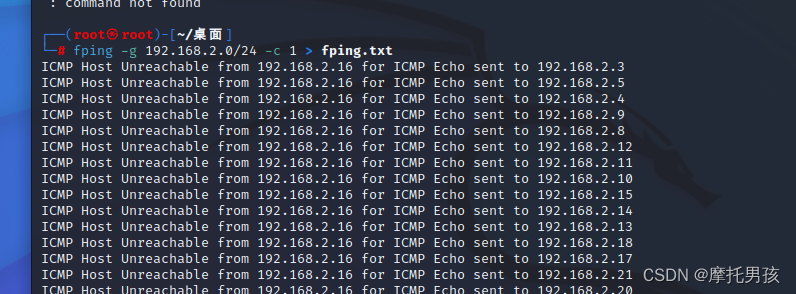

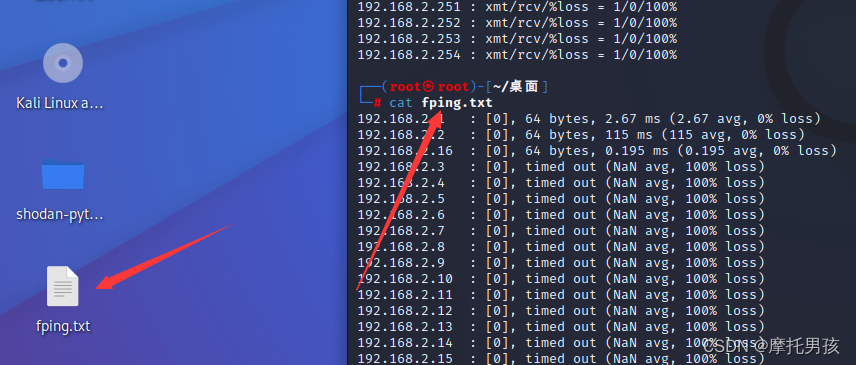

5、fping:

fping -g 192.168.2.0/24 -c 1 > fping.txt

-g表示对地址段进行扫描如果不加可以对某个IP进行扫描

-c表示ping的次数

>fping.txt表示将扫描的结果重定向到fping.txt,原因是如果扫描一个网段的话输出结果是非常多的,我们输出重定向到文件中只会获得存活的主机信息。

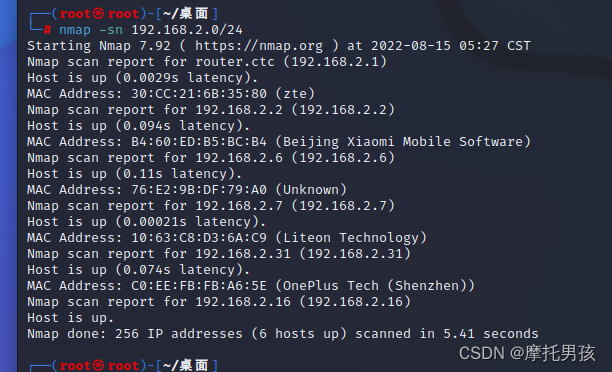

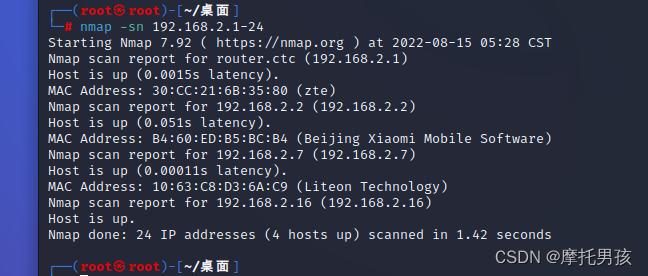

三、基于nmap的扫描方式

nmp介绍与安装

(3条消息) nmap下载安装介绍使用_摩托男孩的博客-CSDN博客_nmap下载

扫描192.168.2.0 这个网段

nmap -sn 192.168.2.0/24 或者 nmap -sn 192.168.2.1-24

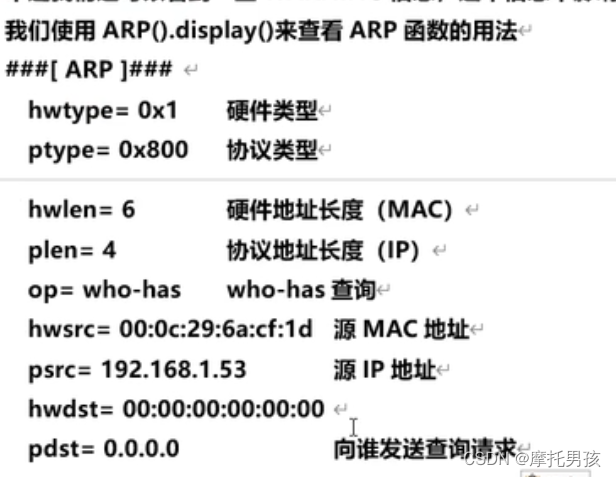

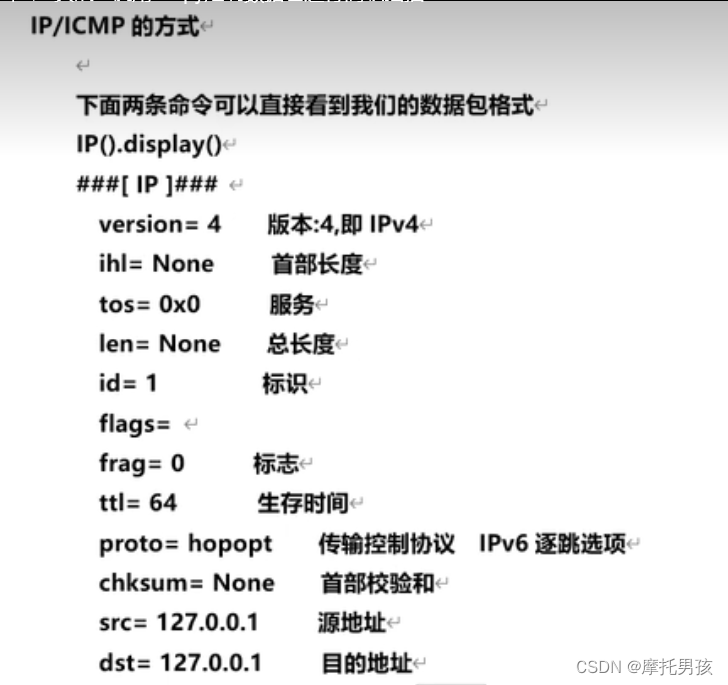

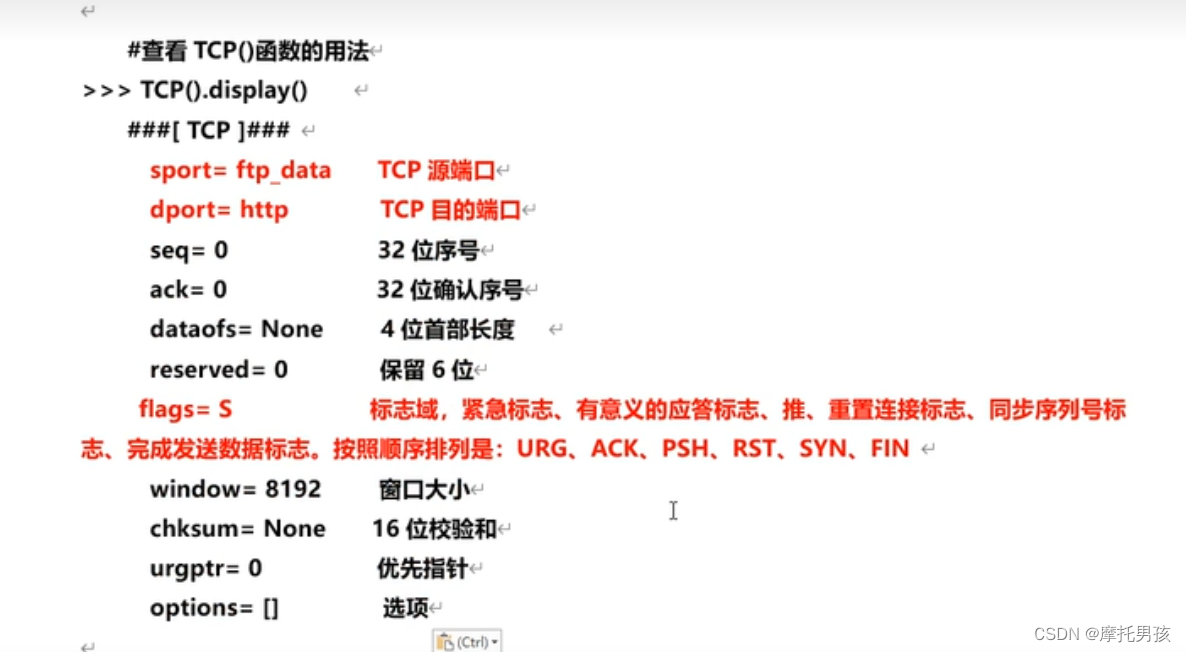

4、使用 scapy定制数据包进行高级扫描

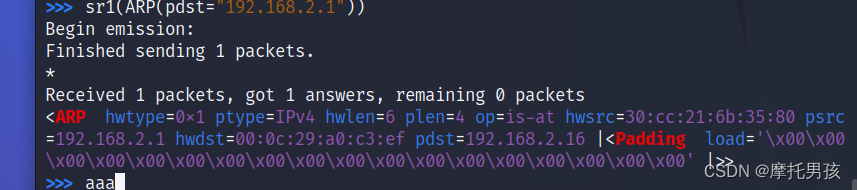

例: 定义向192.168.2.1发送arp请求的数据包

sr1(ARP(pdst="192.168.2.1"))

>>> exit()#退出scapye

注:发现源地址psrc=192.168.1.1,说明已经收到网关的应答包。

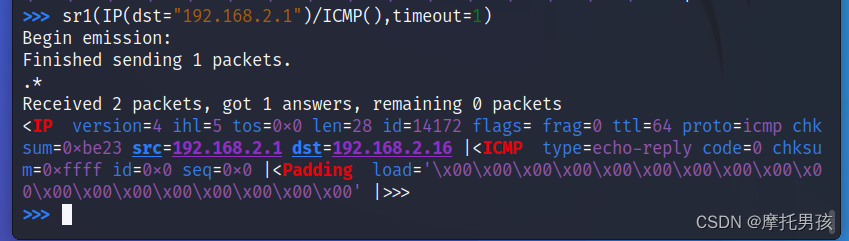

sr1(IP(dst="192.168.2.1")/ICMP(),timeout=1)

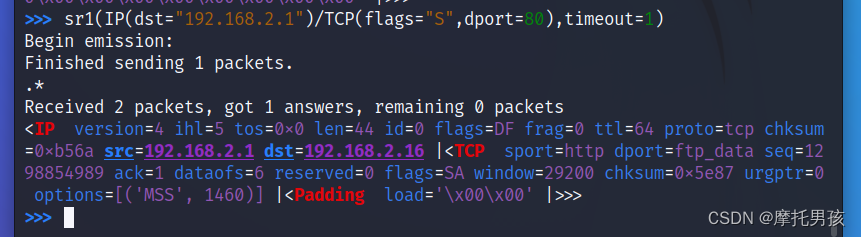

sr1(IP(dst="192.168.2.1")/TCP(flags="S",dport=80),timeout=1)

注:这种基于tcp的半链接扫描,更隐密,更不容易被发现。

486

486

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?