简介:腾达W15E路由器外置4根5dBi高增益无线天线,同时还内置独立PA和LNA模块,大大增强无线信号的发射和接收能力,可以覆盖300平米的空间,走到哪里都不用担心信号问题。腾达W15E路由器系统存在密码泄露漏洞,攻击者通过漏洞可以获取应用后台权限。

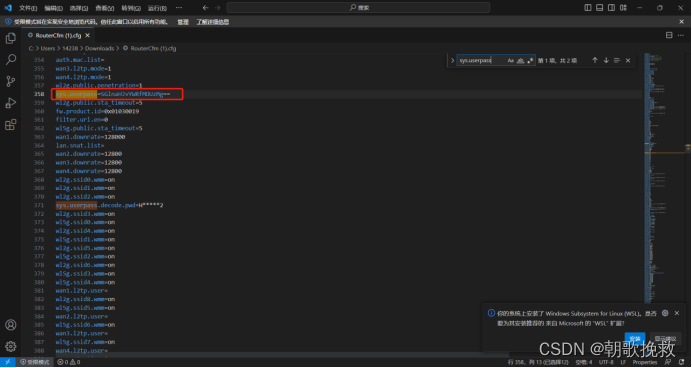

该漏洞是由于 RouterCfm.cfg 配置文件可在未授权的情况下被读取,可能导致账号密码等敏感信息泄漏。

漏洞复现:

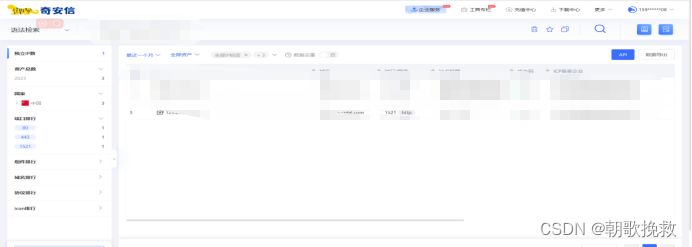

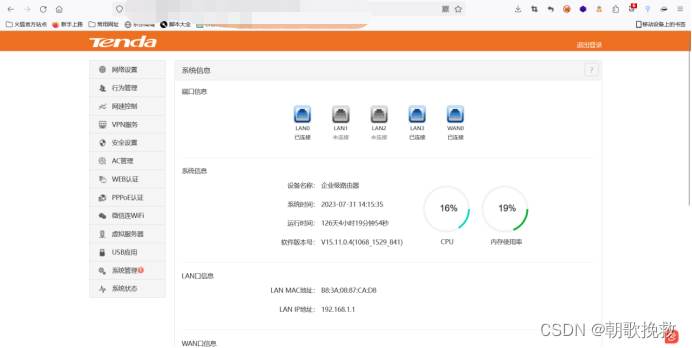

1.通过鹰图平台发现http://www.xxx.com归属于xxxx有限公司,如同所示:

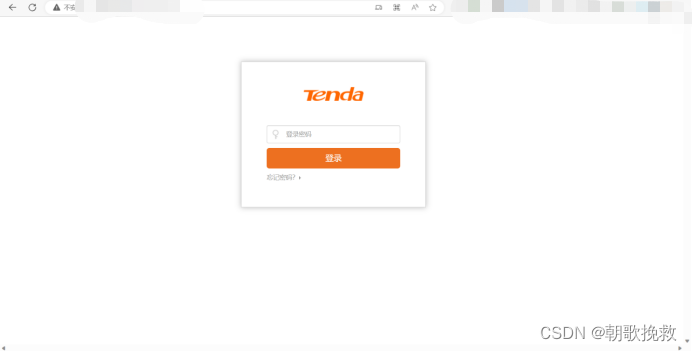

2.漏洞URL:http://www.xxx.com

3.利用poc

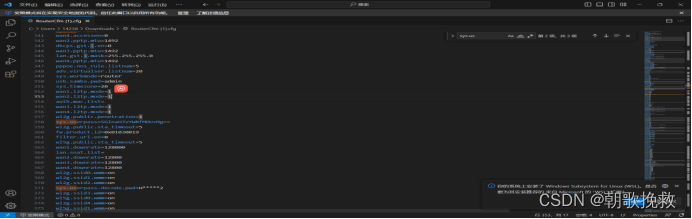

/cgi-bin/DownloadCfg/RouterCfm.cfg,可以获得RouterCfm.cfg文件。证明漏洞存在,如下图所示:

执行poc,泄露密码在sys.userpass=位置,base64解码即可登录。

执行poc,泄露密码在sys.userpass=位置,base64解码即可登录。

漏洞修复建议:

1.限制IP对RouterCfm.cfg 配置文件进行访问。

1202

1202

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?