1.简介

RPCBind服务,服务绑定在默认TCP或UDP端口111,同时开放在外网,黑客通过批量扫描开放的111 UCP端口的服务器,利用UDP反射放大DDoS攻击原理发送虚假UDP请求,伪造源IP地址,将请求包中的源IP地址替换成攻击目标,反射服务器收到请求包发送响应来完成整个攻击流程。

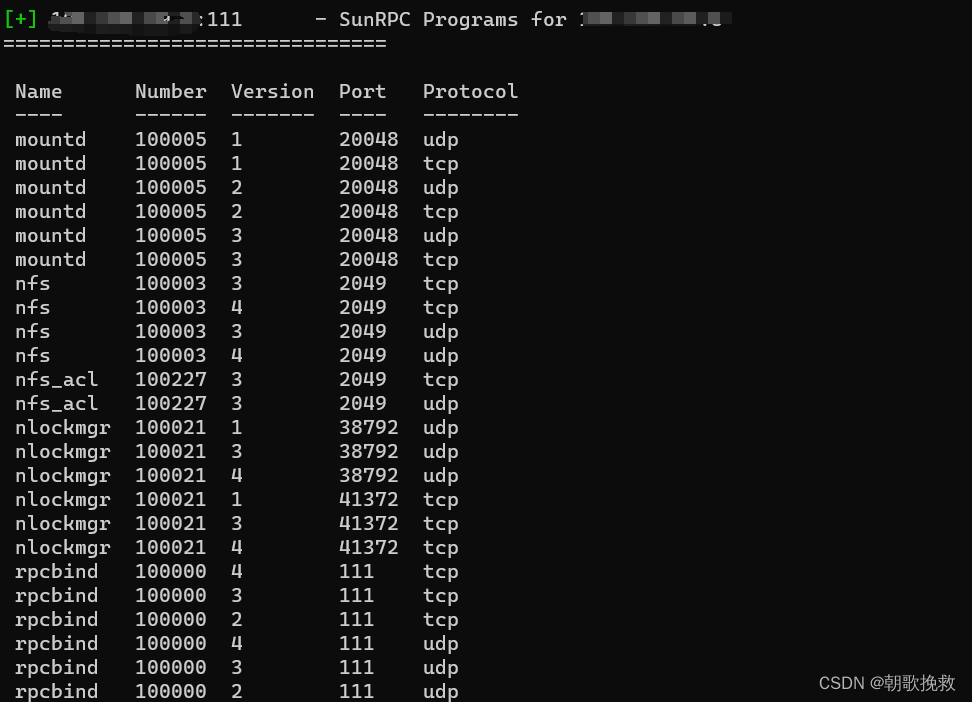

2.资产测绘

在渗透测试过程中,如果发现111端口,基本就会存在该漏洞。

3.poc

msfconsole

use auxiliary/scanner/misc/sunrpc_portmapper

show options

set rhosts 10.10.10.10

run

4.修复建议

1.漏洞利用&补丁:https://github.com/guidovranken/rpcbomb

2. 如果你真的需要使用rpcbind服务(将远程过程调用RPC与地址绑定),就把它置于防火墙后,限制111端口对外开放吧。最好就是直接关了。

1130

1130

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?