在使用openvas对meta靶机进行扫描时,发现中级漏洞

经过学习,发现该漏洞的成因是在ssh和https服务上使用了不安全的RC4算法,接下来尝试检测

攻击机:kali linux

靶机:metasploittable ip:192.168.204.130

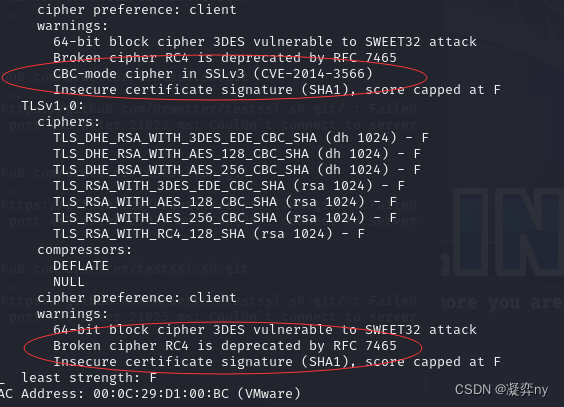

使用nmap工具对靶机进行扫描

nmap -sV --script ssl-enum-ciphers -p port ip

port和ip改成自己配置的

解决方法:可以禁用apache使用RC4算法

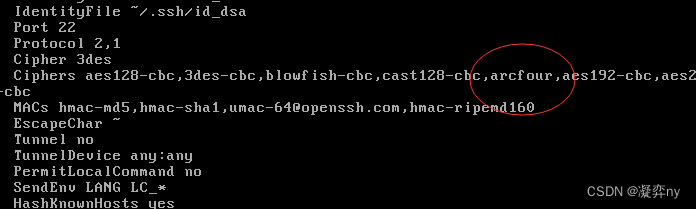

修改配置文件vim /etc/ssh/ssh_config

找到这个arcfour,删除即可

重启sshd后再次扫描就不会再出现了

527

527

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?