本机:kali 靶机:ubuntu18.04,安装dvwa,url:192.168.204.132/dvwa

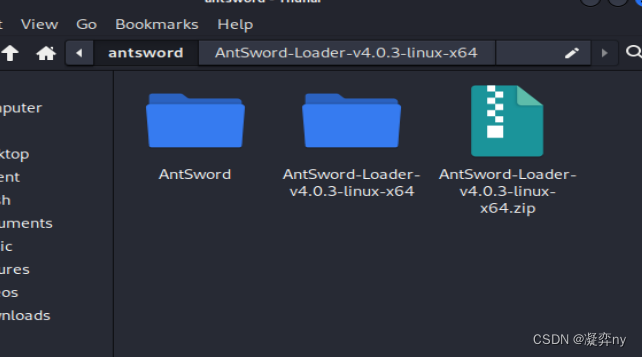

首先下载加载器

https://github.com/AntSwordProject/AntSword-Loader

下载完毕后解压,并在当前文件夹下再建一个文件夹,要求不能有中文和重复名字

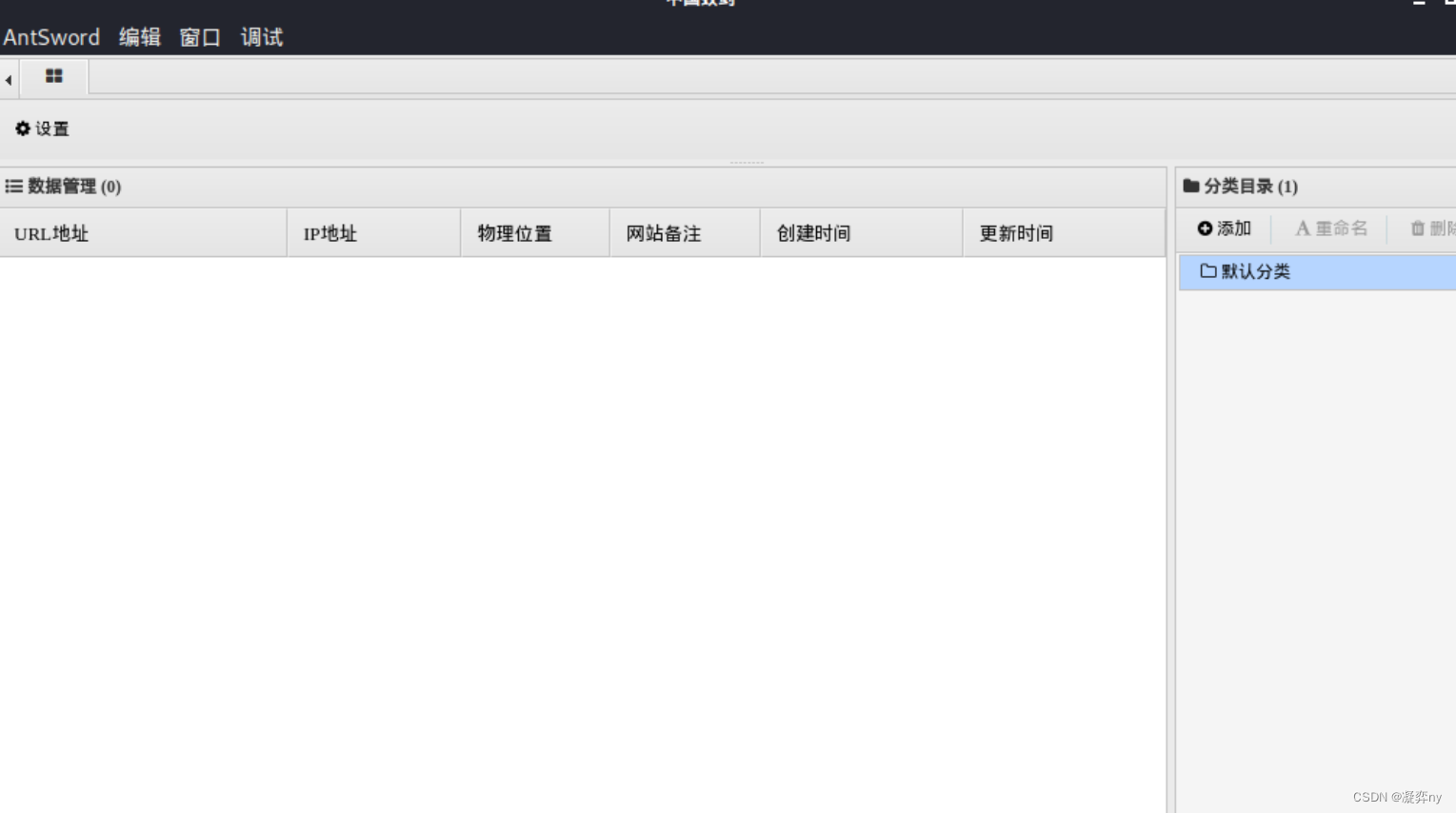

赋权chmod u+x AntSword后启动加载器(左上角可以将语言改成中文)

sudo ./AntSword

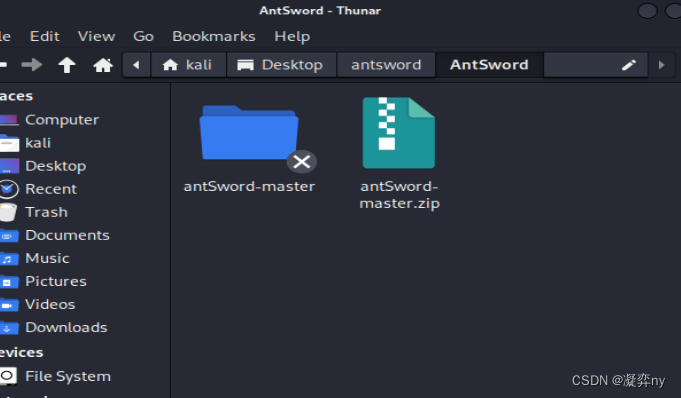

点击初始化,并选择刚刚创建的另一个文件夹,这个时候会开始自行安装核心源码。

安装完成后在目标文件夹下会如图所示

在该文件夹下给可写权限chmod 644 antSword-master

再次回到加载器目录,启动蚁剑,开始使用

sudo ./AntSword

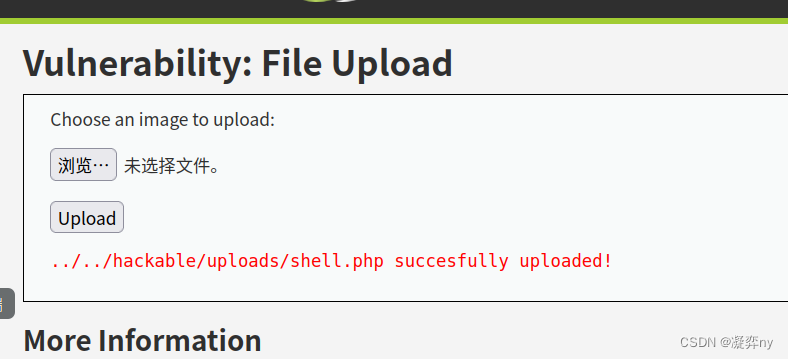

写入一句话木马,进入192.168.204.132/dvwa的文件上传漏洞下,将一句话木马上传

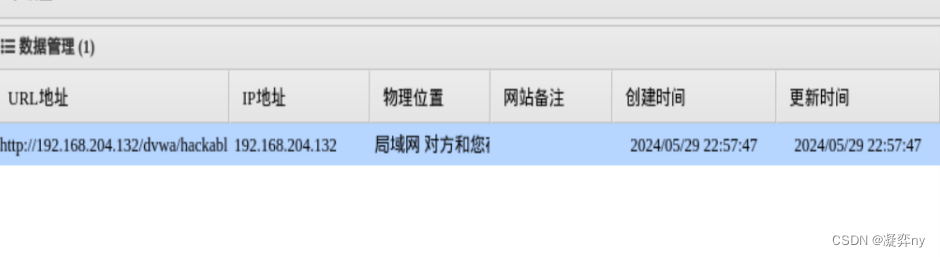

打开蚁剑,右键新增数据,填写url和密码,这里url要逐步拼接直到不出现404

点击测试连接,发现连接成功,点击 添加

双击,成功拿到权限

可以直接对目标路径下的文件进行修改

706

706

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?