基于零信任理念构建零信任架构,打破传统安全架构基于网络边界构筑信任域的理念,基于各类主体的身份进行细粒度的风险度量和访问授权,通过持续信任评估实现动态访问控制,避免核心资产直接暴露,最大程度减少被攻击面以及被攻击的风险。身份认证、信任评估、动态访问控制、业务安全访问是零信任的核心能力。

访问控制模块持续依据评估结果建立访问主体和被访问资源之间的映射关系,调整并下发执行控制策略,构建对核心业务资产的保护屏障,将核心业务资产的暴露面隐藏。

访问控制模型

传统访问控制模型中,访问主体通过角色属性获取相应权限。但是在零信任架构下,以前的相对静态的或者相对封闭的网络环境已经越来越少,逐步向开放式发展,访问主体身份不固定,频繁进行登录和退出操作,对于访问控制模型提出了更高要求。

常用的控制模型有:基于角色的RBAC(Role-Based Access Control)模型、基于属性的ABAC(attribute-based access control)模型、基于策略的PBAC(Policy-based access control)模型。

RBAC访问控制模型

RBAC引入“角色”属性,定义拥有相同操作权限的用户,将用户与权限分离,用角色关联用户与访问权限。访问主体通过身份认证之后,根据职责获得相应角色,从而获得该该角色的访问权限,最终可以访问相应的数据。如下图所示。

RBAC访问控制模型

如图所示定义了以下元素:用户、角色、数据、访问权限、会话、操作。

基于角色的访问控制策略是:管理员创建访问控制策略、角色,管理员根据业务需要配置角色权限并给用户分配角色。

ABAC访问控制模型

ABAC(基于属性的访问控制模型)可基于属性设置大量灵活策略进行资源的访问控制。ABAC模型通常采用负责控制逻辑的处理,配置文件负责策略的定义和描述。由于授权需求越来越复杂,并且对控制逻辑灵活性要求更高,ABAC访问控制模型得到较为广泛的应用。

典型的访问控制过程如下:

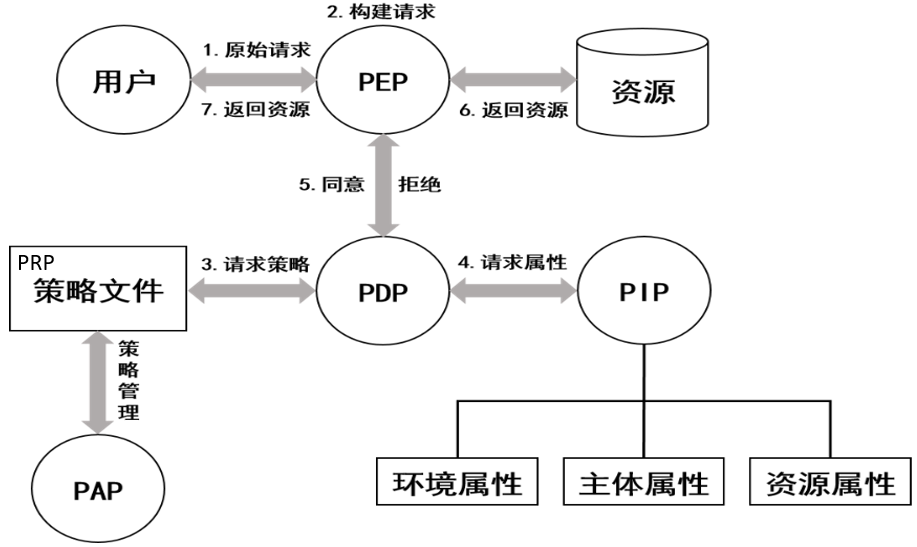

基于ABAC访问控制过程

1.用户访问资源,发送原始请求,请求被PEP拦截

2.访问请求在PEP被转换为XACML格式或者其他格式

3.PEP把访问申请请求转发给PDP;PDP评估认证请求,向PRP请求策略

4.策略保存在PRP,并由PAP维护

5.PDP收到访问请求的评估结果转发给PEP

6.PEP根据收到的信息,同意或者拒绝用户访问资源

主要控制节点描述见下表:

用于授权控制的属性主要包括:

1.访问主体属性:访问主体属性,如年龄,性别,部⻔,⻆⾊等

2.动作属性:如读取,删除,查看等

3.对象属性:被访问资源属性,包括数据创建时间、修改记录、修改者等

4.环境属性:如拓扑位置,时间信息,访问平台信息等

PBAC访问控制模型

PBAC模型针对每次请求进行动态授权,主要包括以下处理机制:

1)核心规则库,将访问规则管理和应用分开处理

2)通过全面身份化简化规范策略机制,身份不仅标识用户,还用来标识设备、应用、组件和服务等,将访问请求响应模型标准化,采用访问控制列表规范规则

3)规范服务和组件的处理流程,将访问请求送到中央策略库中查询访问策略并进行鉴权

PBAC访问控制的标准工作流程如下:

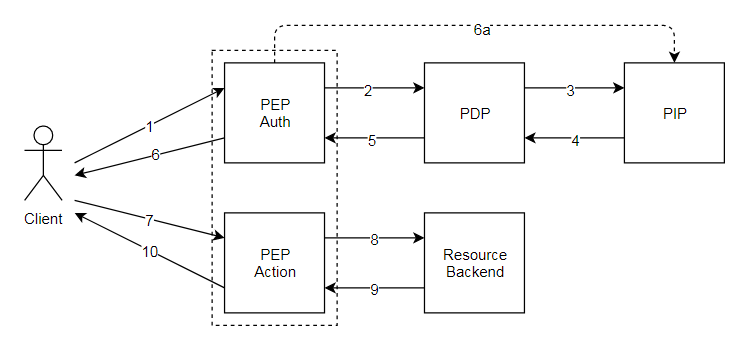

PBAC访问控制流程

1.用户访问资源,发送原始请求,请求会被PEP Auth拦截;

2.PEP Auth组合访问请求、相关信息并生成对策略决策点的授权请求;

3.4.策略决策点(PDP)是控制决策中心,从PIP检索被访问资源的相关访问控制策略并评估授权请求;

5.6.PDP通过PEP Auth允许或拒绝授权请求;

7.用户向PEP Action发送执行请求;

8.9.10.PEP Action执行由PDP授予的权限,并且仅在PDP允许的情况下,才向受保护的资源后端调用基础API业务逻辑,向用户返回调用结果;

PBAC模型下PEP组件分解为PEP授权服务(PEP Auth)和PEP执行(PEP Action)服务,如图所示。在操作阶段(6)结束时,客户端从PEP授权接收包含访问资源所需的授权信息,客户端随后可以在有限的时间段内使用此授权,从PEP执行服务获得资源(7-10)。分解为授权和操作服务具有许多优点:允许这两个服务驻留在不同的服务器上,而且PEP Auth可以根据业务需求将请求路由到最合适的PEP Action,使得PEP Auth将请求重定向到拥有资源的组织的PEP Action。重定向对发出请求的客户端是透明的,客户不用关心,大大方便客户的使用。

此外,授权请求还可以级联为多个授权PEP。PBAC还允许并行访问资源,如使用相同的授权从并行执行的不同进程中读取请求数据的碎片。

可以由资源管理器服务担任PDP的角色,PIP可以由知识图谱提供,零信任架构下PDP和PIP的功能可以部署在控制器上。PEP服务由许多独立的资源提供程序服务实现,零信任架构下PEP可以部署在网关上。

538

538

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?