为员工提供对部署在防火墙后的企业应用程序的安全访问是所有企业的核心要求。无论这些应用程序在何处托管(无论是在公共云还是在私有数据中心中),这都是一项复杂而繁琐的任务,需要内部部署的硬件和软件,例如应用程序交付控制器(ADC),虚拟专用网络(VPN),身份和访问管理(IAM)系统等。

为了应对这些挑战,企业已开始依赖零信任理念。但是这世界上没有两只鸟是完全相同的,“零信任”部署也是。

挑战重重

零信任看起来确实很完美,但在现实中很难实现,所面临的问题:

1、不是所有的资源和应用程序都适用零信任协议

很多旧版应用程序和管理工具都不能使用身份验证,如果有必要,就得另想其他办法来保护他们。

2、零信任安全系统保护企业数据安全,但操作麻烦

员工工作操作上会层层验证,从而造成系统中的薄弱环节。

3、零信任不能作为一个安全协议

在监管严格的行业中,如果企业采用零信任模型,可能无法通过审核,这时候只能实施防火墙和防病毒软件之类的传统安全方法了。

努力实现

要成功实现零信任安全需要足够的时间与耐心,首先需要仔细分析企业当前的安全系统,找到薄弱的地方:

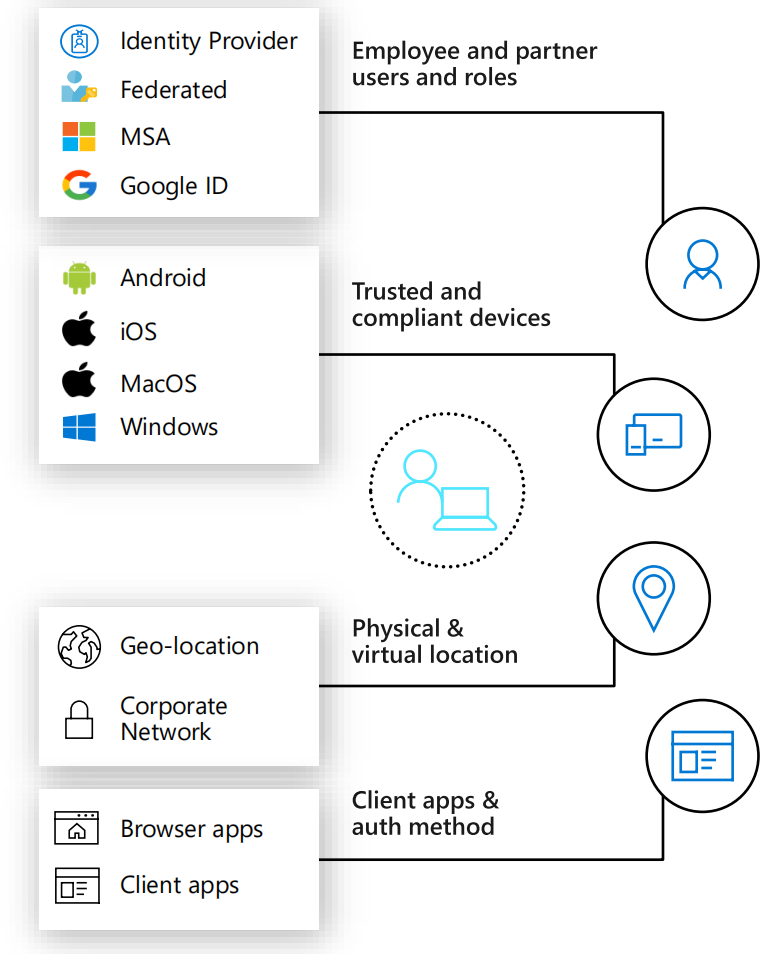

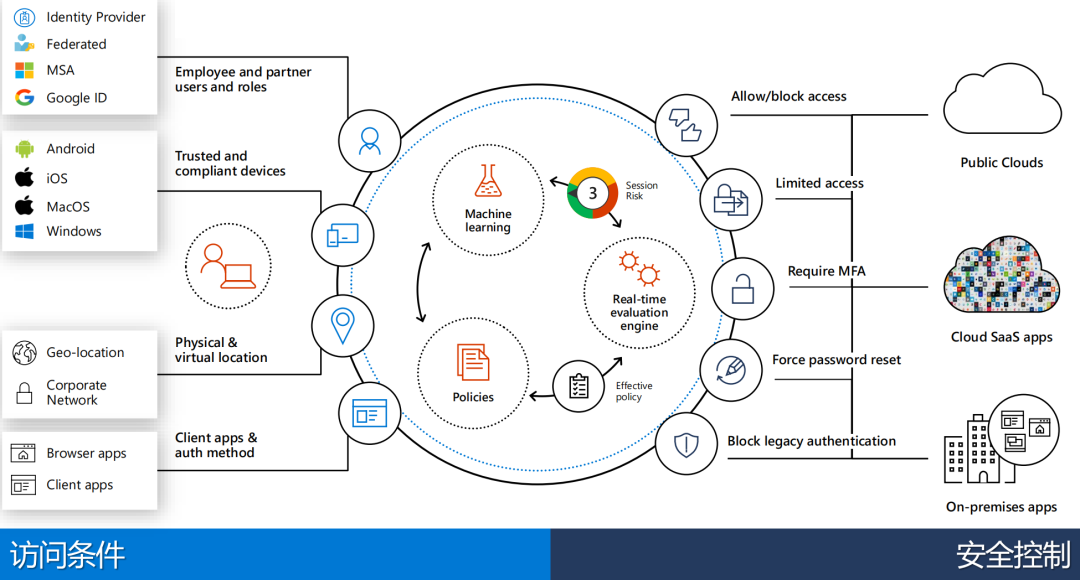

1、你的用户是谁?他们需要访问什么应用、服务或数据?他们如何访问?

2、需要满足什么条件\属性\状态,才能允许用户访问或部分访问?

3、对于上述条件,我们如何通过安全控制措施满足?

4、如何确保我们的安全控制措施是有效的?

接下来就是重组安全网络再进一步深入分析……

1、谁访问数据?他们的角色是什么?他们如何访问?

2、用户账户的安全风险如何?(例如使用弱密码/泄露的密码、低密码强度、使用行为等)

3、设备类型是什么?设备健康状态/安全状态如何?它

在访问什么数据?数据重要性/机密性/敏感性如何?

4、用户所在位置如何?当前登录位置?历史登录行为?

5、访问的目标应用是什么?SaaS、云端应用、企业本地部署应用、还是移动App?

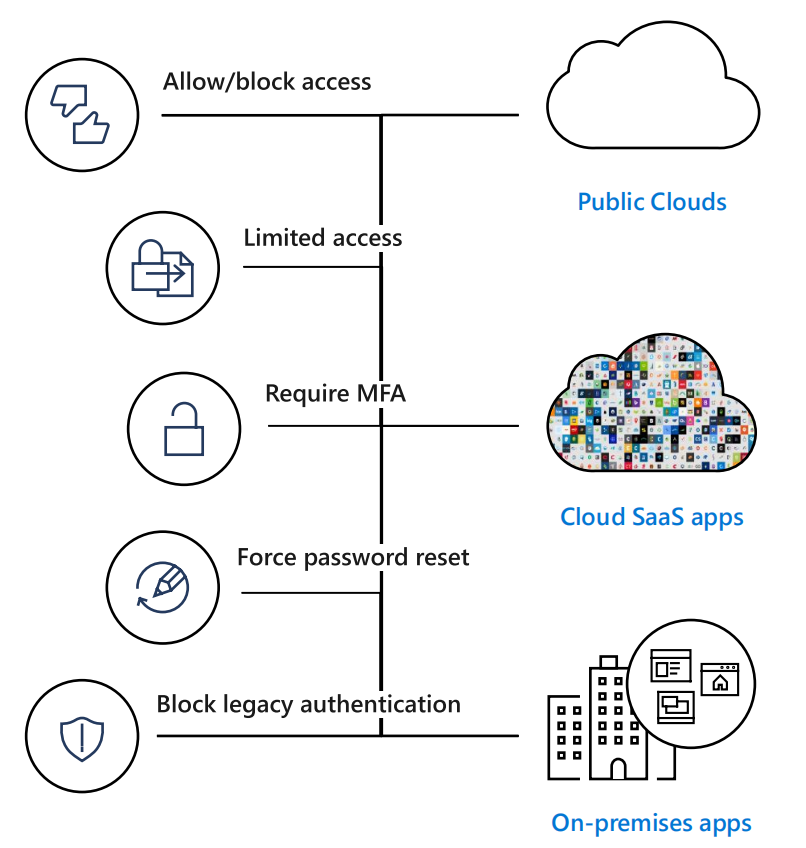

基于动态评估结果,我们的决定是:

1、允许\拒绝访问

2、要求多因素身份验证

3、强制重制用户密码

4、限制访问特定应用、特定功能(例如禁止下载文件等)

最终组合在一起,就是:

按条件访问、动态风险评估的“零信任”部署模型

关于未来

根据市场需求的变化不断地发展着零信任架构,以更好的满足数据安全和网络安全的诉求。

1、零信任是一个持续进化的旅程,而不是一个结果。当真正落地部署零信任的时候,将会使政企机构在降低风险、降低成本、业务敏捷、安全合规、有效控制以及改善管理方面,获得极大的改善。

2、企业应根据自身目前的情况和实际需求,参考“零信任”原则,逐步对企业组织、流程和技术进行优化调整。

3、未来,绝大部分企业会持续的、长期以混合安全模式架构运行,并逐步迁移到“零信任”模式。

无论未来您是否采用零信任架构,都应做到:

-

保护你的身份验证技术服务和用户凭据

-

降低你的被攻击面

-

保护你的核心数据资产

-

提高安全数据和状态的可视化

-

强化安全审计、分析、监测和响应

-

加强用户安全意识教育

2362

2362

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?