目录

mimikatz(工具)获取内容:(结合hackbrowserdata对mimikatz的数据进行解密)

1、工作组信息收集(在这里我以自己物理机win11举例)

(1)用户信息

#查看本机用户列表

net user

#获取本地管理员信息

net localgroup administrators

#查看当前在线用户

quser

query user

query user || qwinsta

#查当前用户在目标系统中的具体权限

whoami /all

#查看当前权限

whoami && whoami /priv

#查当前机器中所有的组名,了解不同组的职能,如,IT,HR,ADMIN,FILE

net localgroup查看本机用户列表

net user

获取本地管理员信息

net localgroup administrators

查看当前在线用户

quser

query user

query user || qwinsta发现三个命令都试了,都不行,经过文心一言分析,是windows版本的问题

问题:

试试windows 2007,发现果然是系统版本问题

查当前用户在目标系统中的具体权限

whoami /all直接上手操作会发现,以管理关员身份运行的这个命令返回的信息更多和详细

查看当前权限

whoami && whoami /priv和whoami /all 一样,只不过,这个命令被whoami /all包含在里面

查当前机器中所有的组名,了解不同组的职能,如,IT,HR,ADMIN,FILE

net localgroup

(2)系统信息

#查询网络配置信息。进行IP地址段信息收集

ipconfig /all

#查询操作系统及软件信息

systeminfo /fo list

systeminfo | findstr "主机名"

systeminfo | findstr /B /C:"OS Name" /C:"OS Version"

systeminfo | findstr /B /C:"OS 名称" /C:"OS 版本"

#查看当前系统版本

ver

wmic os list brief

wmic os get Caption,CSDVersion,OSArchitecture,Version

#查看系统体系结构

echo %PROCESSOR_ARCHITECTURE%

#查询本机服务信息

wmic service list brief

#查看安装的软件的版本、路径等

wmic product get name, version

powershell "Get-WmiObject -class Win32_Product |Select-Object -Property name, version"

#查询进程信息

tasklist

wmic process list brief

#查看启动程序信息

wmic startup get command,caption

#查看计划任务

at(win10之前)

schtasks /query /fo LIST /v(win10)

PS:如果遇到资源无法加载问题,则是由于当前活动页码所致:更改活动页码为437:chcp 437

#查看主机开机时间

net statistics workstation

#列出或断开本地计算机与所连接的客户端的对话

net session

#查看本地可用凭据

cmdkey /l

#查看补丁列表

wmic qfe get hotfixid

systeminfo | findstr "KB"

#查看补丁的名称、描述、ID、安装时间等

wmic qfe get Caption,Description,HotFixID,InstalledOn

#查看本地密码策略

net accounts

#查看hosts文件

Windows:type c:\Windows\system32\drivers\etc\hosts

#查看dns缓存

ipconfig /displaydns查询网络配置信息(较ipconfig多了个物理地址和DNS地址)

ipconfig /all查询操作系统及软件信息(不行过滤,就直接使用systeminfo)

systeminfo /fo list

systeminfo | findstr "主机名"

systeminfo | findstr /B /C:"OS Name" /C:"OS Version"

systeminfo | findstr /B /C:"OS 名称" /C:"OS 版本"

查看当前系统版本

ver

wmic os list brief

wmic os get Caption,CSDVersion,OSArchitecture,Version

查看系统体系结构

echo %PROCESSOR_ARCHITECTURE%

查询本机服务信息

wmic service list brief

查看安装的软件的版本等

wmic product get name, version

查询进程信息

tasklist

wmic process list brief

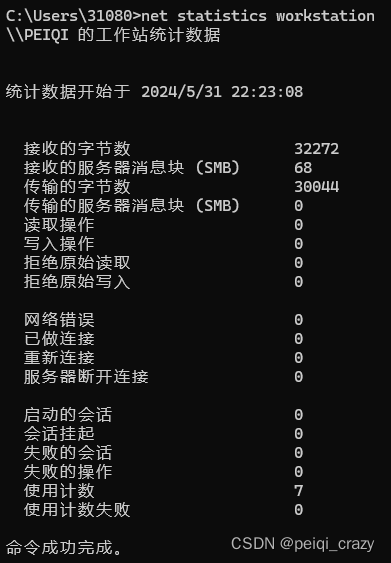

查看主机开机时间

net statistics workstation

(3)网络信息

#查看本机所有的tcp,udp端口连接及其对应的pid

netstat -ano

#查看本机所有的tcp,udp端口连接,pid及其对应的发起程序

netstat -anob #管理员权限

#查看路由表和arp缓存

route print

arp -a

#查看本机共享列表和可访问的域共享列表 (445端口)

net share

wmic share get name,path,status

#磁盘映射(先忽略,后面我才学到)

net use k: \\192.168.1.10\c$(4)防火墙信息

#查看防火墙配置(netsh命令也可以用作端口转发)

netsh firewall show config

#关闭防火墙(Windows Server 2003 以前的版本)

netsh firewall set opmode disable

#firewall命令已弃用,建议使用advfirewall命令

#查看配置规则

netsh advfirewall firewall show rule name=all

#关闭防火墙\开启防火墙(Windows Server 2003 以后的版本)

netsh advfirewall set allprofiles state off\on

#导出\导入配置文件

netsh advfirewall export\import xx.pol

#新建规则阻止TCP协议139端口

netsh advfirewall firewall add rule name="deny tcp 139" dir=in protocol=tcp localport=139 action=block

#新建规则允许3389通过防火墙

netsh advfirewall firewall add rule name="Remote Desktop" protocol=TCP dir=in localport=3389 action=allow

#删除名为Remote Desktop的规则

netsh advfirewall firewall delete rule name=Remote Desktop(5)RDP远程桌面

#开启

wmic RDTOGGLE WHERE ServerName='%COMPUTERNAME%' call SetAllowTSConnections 1

#关闭

wmic RDTOGGLE WHERE ServerName='%COMPUTERNAME%' call SetAllowTSConnections 0

#查询并开启RDP服务的端口,返回一个十六进制的端口

REG QUERY "HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp" /V PortNumber(6)获取杀软信息

#获取杀软名

WMIC /Namespace:\\root\SecurityCenter2 Path AntiVirusProduct Get displayName /Format:List#获取杀软名和安装路径

WMIC /Namespace:\\root\SecurityCenter2 Path AntiVirusProduct Get displayName,productState,pathToSignedProductExe#常见的杀毒软件进程

tasklist /v

wmic process list brief参考下面这个文章,找找对应的杀毒软化进程

杀毒软件 对应的进程名称_火绒进程名称-CSDN博客![]() https://blog.csdn.net/qiqingli/article/details/103143436

https://blog.csdn.net/qiqingli/article/details/103143436

(7)代理信息

REG QUERY "HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Internet Settings" /v ProxyServer

#通过pac文件自动代理情况

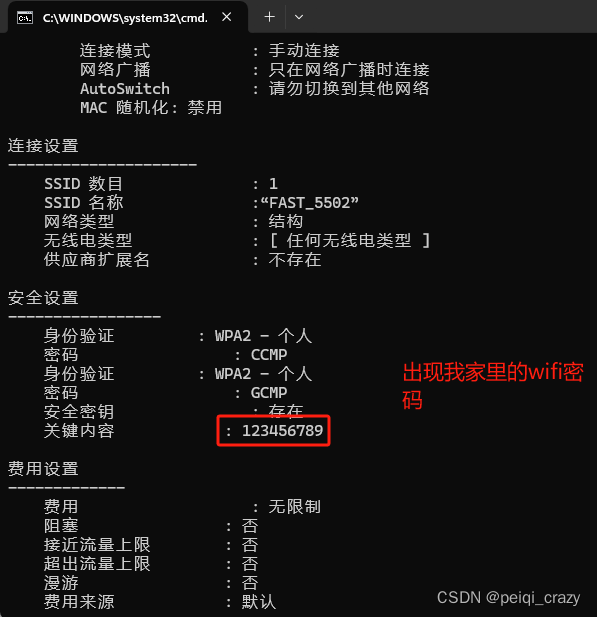

REG QUERY "HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Internet Settings" /v AutoConfigURL(8)WIFI密码

netsh wlan show profile

指定获取密码

netsh wlan show profile name="WIFI_name" key=clear获取所有连过的wifi密码

for /f "skip=9 tokens=1,2 delims=:" %i in ('netsh wlan show profiles') do @echo %j | findstr -i -v echo | netsh wlan show profiles %j key=clear

(9)回收站信息

FOR /f "skip=1 tokens=1,2 delims= " %c in ('wmic useraccount get name^,sid') do dir /a /b C:\$Recycle.Bin\%d\ ^>%c.txt

目录路径在 C:\$Recycle.Bin(10)谷歌浏览器(这个我先总结了,后面师傅会讲免杀)

获取Chorme浏览器历史记录和Cookie,chrome的用户信息保存在本地,文件为 sqlite 数据库格式

路径:

%localappdata%\google\chrome\USERDA~1\default\LOGIND~1

%localappdata%\google\chrome\USERDA~1\default\cookiesmimikatz(工具)获取内容:(结合hackbrowserdata对mimikatz的数据进行解密)

https://github.com/gentilkiwi/mimikatz/![]() https://github.com/gentilkiwi/mimikatz/

https://github.com/gentilkiwi/mimikatz/

mimikatz.exe privilege::debug log "dpapi::chrome /in:%localappdata%\google\chrome\USERDA~{\left\lbrace{1}\right\rbrace}{\left\lbrace{d}\right\rbrace}{\left\lbrace{e}\right\rbrace}{\left\lbrace{f}\right\rbrace}{\left\lbrace{a}\right\rbrace}\underline{{{\left\lbrace{t}\right\rbrace}}}{\left\lbrace{L}\right\rbrace}{\left\lbrace{O}\right\rbrace}{\left\lbrace{G}\right\rbrace}{\left\lbrace{I}\right\rbrace}{\left\lbrace{N}\right\rbrace}{\left\lbrace{D}\right\rbrace}~1" exit

mimikatz.exe privilege::debug log "dpapi::chrome /in:%localappdata%\google\chrome\USERDA~1\default\cookies /unprotect" exit

1178

1178

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?