目录

查询域内所有用户组(Enterprise Admins组权限最大)

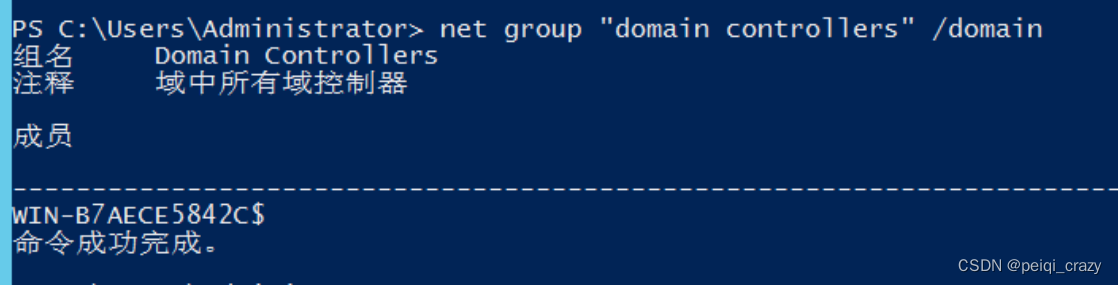

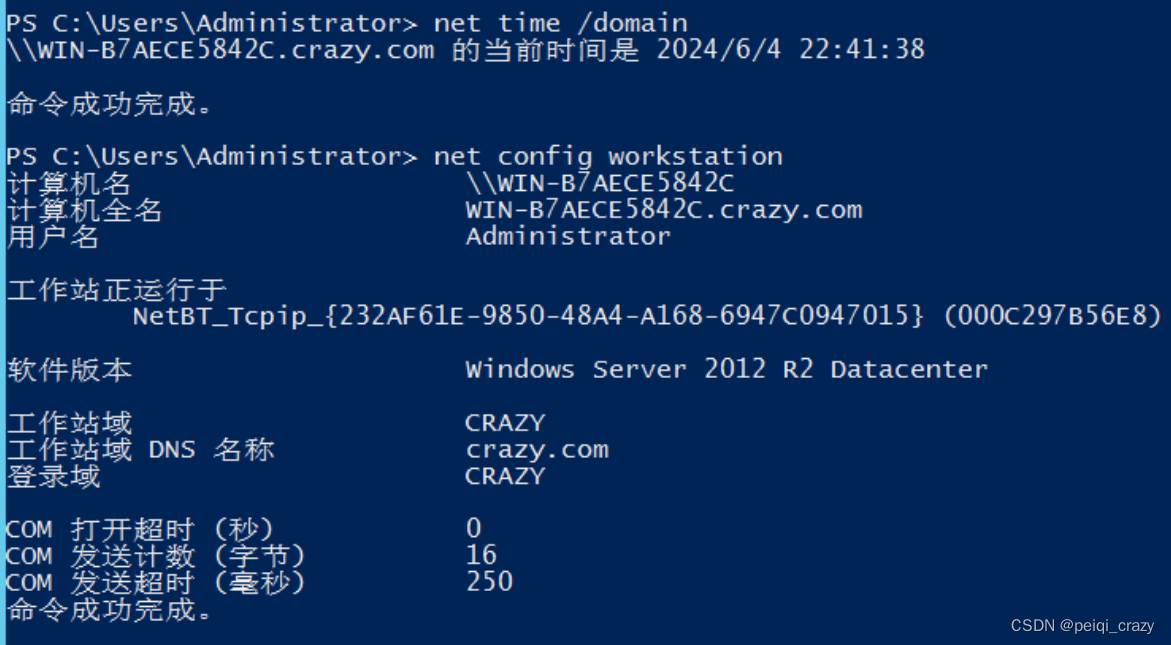

对比查看"工作站域DNS名称(域名)"和"登录域()域控制器"的信息是否相匹配

查看当前域内的所有机器,dsquery工具一般在域控上才有,不过你可以上传一个dsquery

1、Net组件

#查询域

net view /domain

#查询域内的所有计算机

net view /domain:crazy

#查询域内所有用户组(Enterprise Admins组权限最大)

net group /domain

#查看域管理员的用户组

net group "domain admins" /domain

#查询所有域成员计算机列表

net group "domain computers" /domain

#查询域系统管理员用户组

net group "Enterprise admins" /domain

#查看域控制器

net group "domain controllers" /domain

#对比查看"工作站域DNS名称(域名)"和"登录域()域控制器"的信息是否相匹配

net config workstation

#查看域内所有账号

net user /domain

#查询指定用户的详情信息

net user xxx /domain

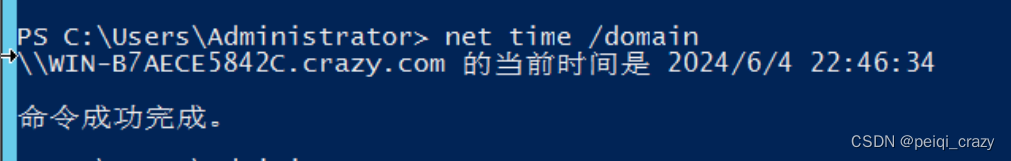

#查看时间可以找到域控

net time /domain

#查看域密码策略

net accounts /domain

#查看当前登录域

net config workstation

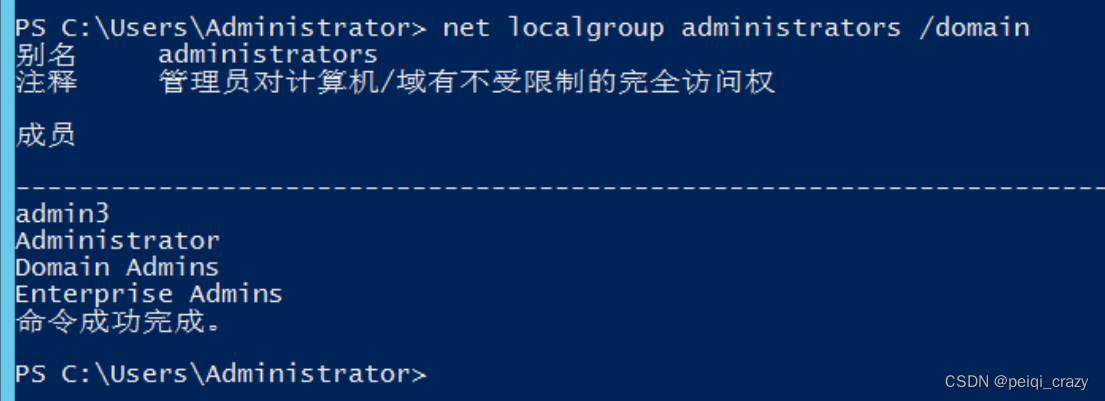

#登录本机的域管理员

net localgroup administrators /domain查询域

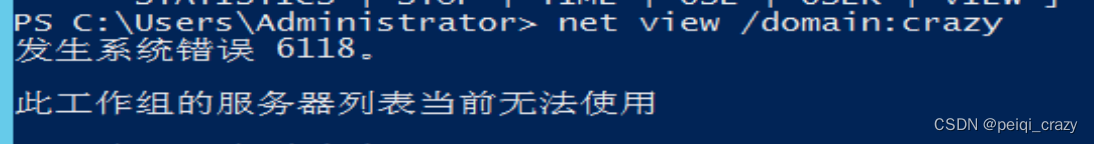

net view /domain出错!!!!!!

这是因为没有开启服务,去域控打开它就可以了,cmd=>services.msc

Computer Browser=>右键属性=>自动=>确认

成功查看

查询域内所有用户组(Enterprise Admins组权限最大)

net group /domain

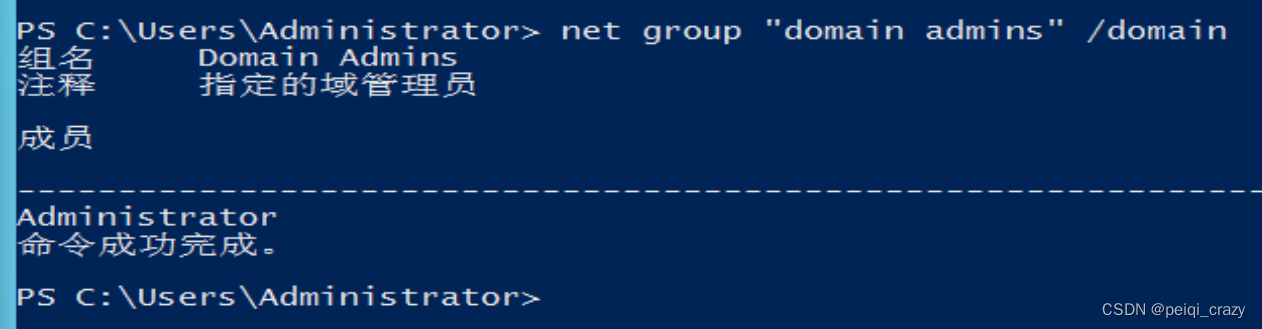

查看域管理员的用户组(域控可)

net group "domain admins" /domain

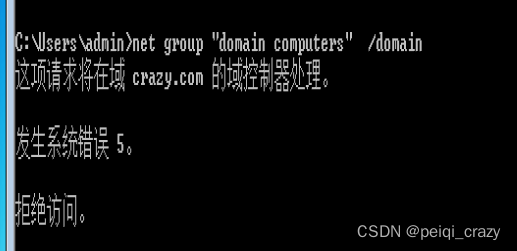

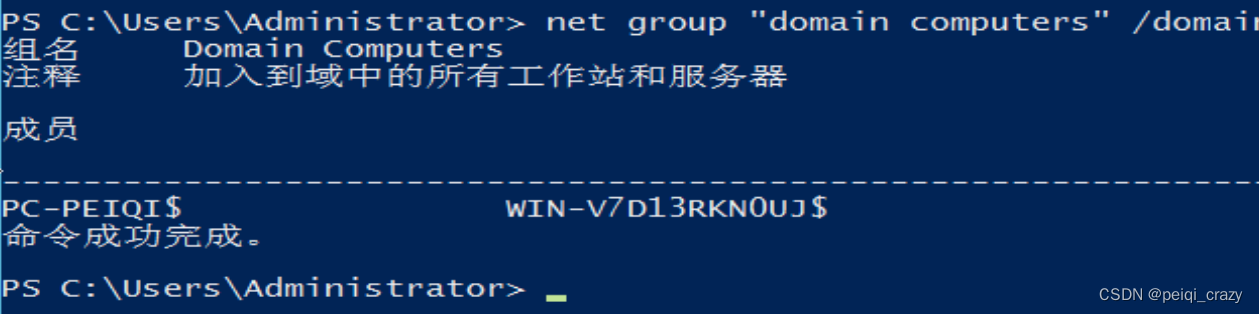

查询所有域成员计算机列表(域控可)

net group "domain computers" /domain

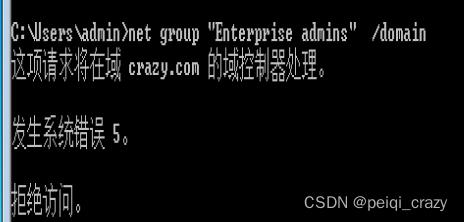

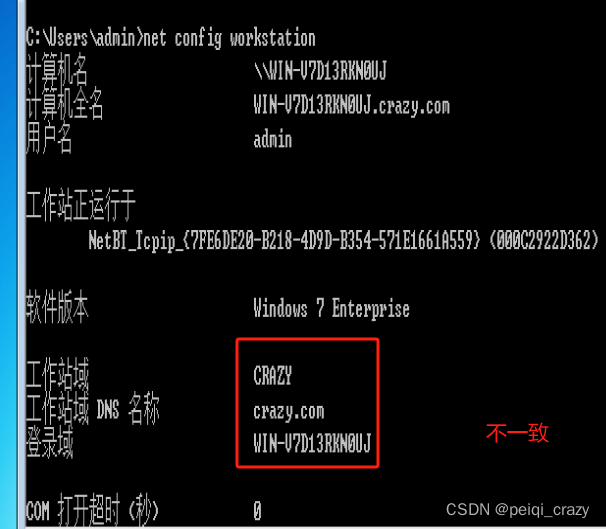

查询域系统管理员用户组(域控可)

net group "Enterprise admins" /domain

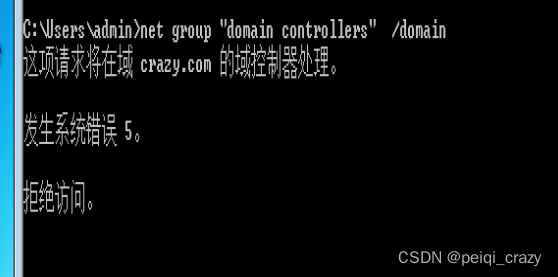

查看域控制器(域控可)

net group "domain controllers" /domain

对比查看"工作站域DNS名称(域名)"和"登录域()域控制器"的信息是否相匹配

net config workstation

查看域内所有账号(域控可)

net user /domain

查询指定用户的详情信息

net user xxx /domain

查看时间可以找到域控

net time /domain

查看域密码策略

net accounts /domain查看当前登录域

net config workstation登录本机的域管理员

net localgroup administrators /domain

2、Dsquery工具

#查看当前域内的所有机器,dsquery工具一般在域控上才有,不过你可以上传一个dsquery

dsquery computer

#查看当前域中的所有账户名

dsquery user

#查看当前域内的所有组名

dsquery group

#查看到当前域所在的网段,结合nbtscan使用

dsquery subnet

#查看域内所有的web站点

dsquery site

#查看当前域中的服务器(一般结果只有域控的主机名)

dsquery server

#查询前240个以admin开头的用户名

dsquery user domainroot -name admin* -limit 240查看当前域内的所有机器,dsquery工具一般在域控上才有,不过你可以上传一个dsquery

dsquery computer查看当前域中的所有账户名

dsquery user查看当前域内的所有组名

dsquery group

查看到当前域所在的网段,结合nbtscan使用

dsquery subnet查看域内所有的web站点

dsquery site查看当前域中的服务器(一般结果只有域控的主机名)

dsquery server查询前240个以admin开头的用户名

dsquery user domainroot -name admin* -limit 2403、Others(需要就查阅)

#查看域控制器的机器名

nltest /DCLIST:MINGY

#查看域内的主域控,仅限win2008及之后的系统

netdom query pdc

#查看域控主机名

nslookup -type=srv _ldap._tcp

#查看域内信任关系

nltest /domain_trusts

#查看域内邮件服务器

nslookup -q=mx crazy.com

#查看域内DNS服务器

nslookup -q=ns crazy.com4、定位域控(需要就查阅)

#ipconfig

ipconfig /all

#查询dns解析记录

nslookup -type=all _ldap._tcp.dc._msdcs.crazy.com

#spn扫描

#在SPN扫描结果中可以通过如下内容,来进行域控的定位。

setspn -q */*

setspn -T crazy.com -q */*

#CN=DC,OU=Domain Controllers,DC=crazy,DC=com

#net group

net group "domain controllers" /domain

#端口识别

端口:389

服务:LDAP、ILS

说明:轻型目录访问协议和NetMeeting Internet Locator Server共用这一端口。

端口:53

服务:Domain Name Server(DNS)

说明:53端口为DNS(Domain Name Server,域名服务器)服务器所开放,主要用于域名解析,DNS服务在NT系统中使用的最为广泛。通过DNS服务器可以实现域名与IP地址之间的转换,只要记住域名就可以快速访问网站。

724

724

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?