这个病毒很老了,已经有很多前辈分析过该病毒,跟着前辈们的思路深入分析一下,并编写一个清理工具。这是我分析的第一个真实环境下的恶意样本,文中如果有不正确的地方请指正。只需要清理工具的话,直接下滑到 解决方案 一节。

病毒行为总览

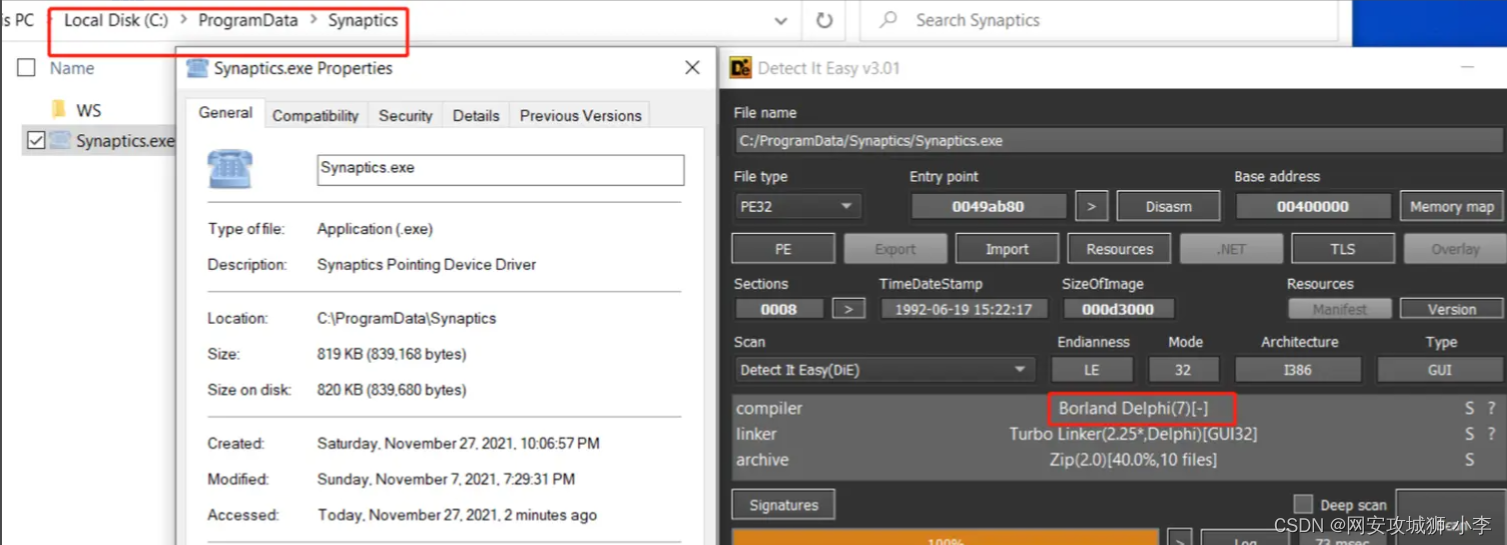

代码使用Delphi7编写,后续分析汇编代码发现有对XP系统和更高版本windows做了兼容处理,在这些系统上都可以正确感染,年代久远(我还没用过xp…)。被感染机器的 C:\ProgramData\目录下会有Synaptics目录,其下包含原始的恶意样本,但是图标不固定(图标会更新为最近一次运行被感染exe文件的图标),病毒生成的大部分文件都将其设置为 隐藏文件和系统文件(Exlporer设置显示隐藏文件和系统文件或命令行下attrib即可看到)。

被感染机器的Desktop、Documents、Downloads目录下的32位EXE文件和xlsx文件都会被掉包,但是用户并不会有察觉,导致文件分享给他人时,大范围感染。

病毒包含很多模块,下面是一个大体功能图,其中和网络连接有关的模块的IOC都已经失效。

200多本网络安全系列电子书

网络安全标准题库资料

项目源码

网络安全基础入门、Linux、web安全、攻防方面的视频

网络安全学习路线图

蠕虫模块分析

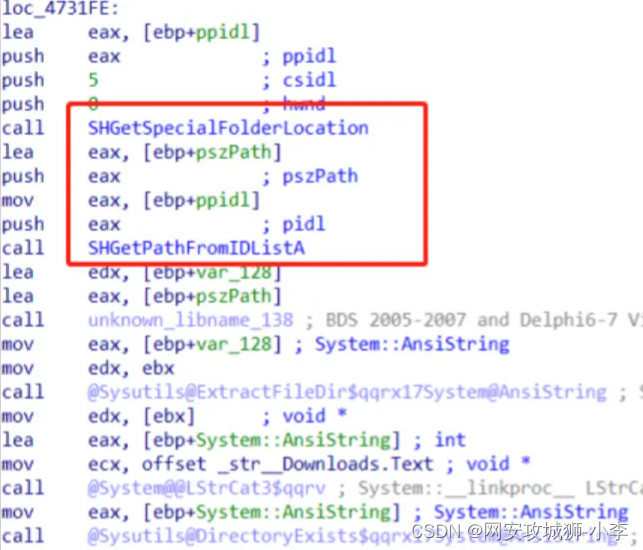

通过 SHGetSpecialFolderLocation和 SHGetPathFromIDListA来获取要感染的目录(清理工具的编写也会通过这种方式)。病毒会获取Desktop、Downloads和Documents的路径并递归感染子文件。

EXE文件感染分析

对于EXE文件,通过LoadLibrary加载到当前进程(病毒是32位的,所以只感染32位的EXE),根据其资源节“EXEVSNX”的情况,来进行对应的操作,这个资源节内的数据代表着版本号。这个病毒是可以进行版本更新的。

具体的感染流程如下,思路很简单。将原文件打包到病毒文件的资源节“EXERESX”中,病毒文件的图标被替换为原文件的图标,最后用病毒文件替换原文件。

当用户运行被掉包的EXE文件时,会释放出资源节"EXERESX"的原文件并运行,这样就对用户来说无感知。

具体的释放流程如下,原文件会被释放到已 ".cache"开头的文件中,文件属性被设置为 系统文件和隐藏文件,即使打开“显示隐藏文件的选项”也不会显示,“显示系统文件”的选项一般用户很少会打开。比较有趣的一点是代码中还会判断 “.cache"开头的文件是否也有资源节"EXERESX”。这是一个重复感染的问题,病毒作者考虑到了这一点。分析整个代码来看,可以发现病毒作者的编程功底很强,很多特殊情况的处理都有考虑到。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1220

1220

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?