一、漏洞说明

文件上传使用白名单做限制,只能上传图片文件,导致脚本文件无法上传,上传图片马绕过白名单文件上传的验证,但是图片马又无法解析,利用IIS7.5文件解析漏洞的特点:任意文件名/任意文件名.php,从而解析脚本文件。

二、搭建环境

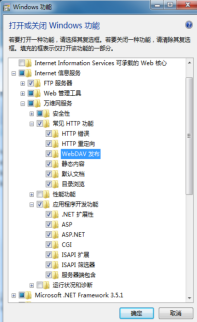

1.安装iis7

打开常见HTTP功能和应用程序开发功能

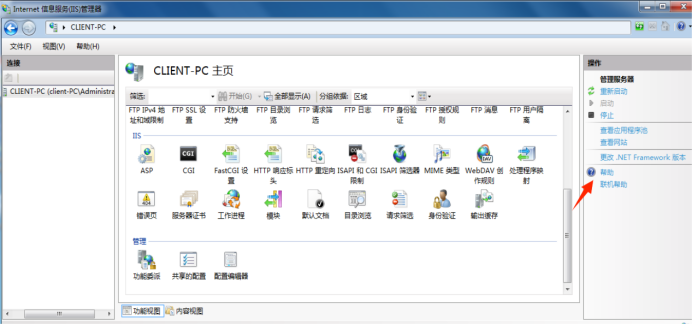

2.查看IIS版本

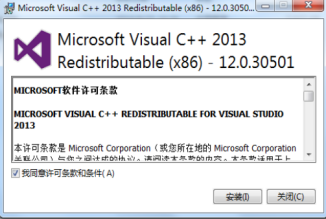

3.安装32位 VC11运行库

4.pikachu切换版本

安装并打开旧版pikachu,切换版本为php-5.2.17+IIS

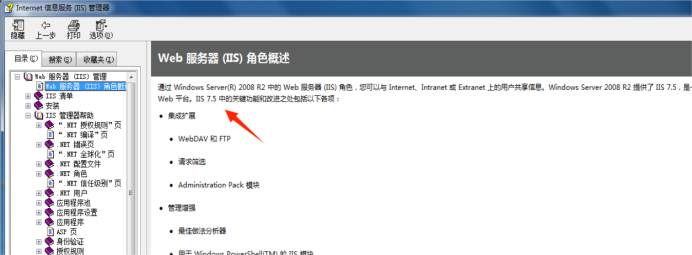

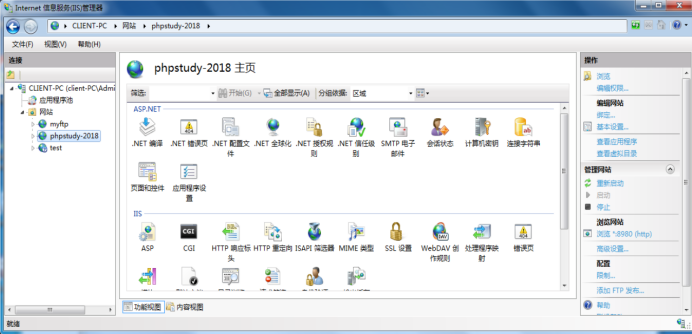

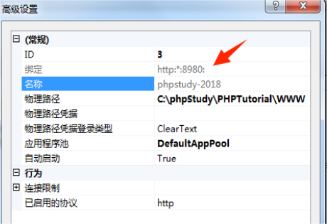

5.使用IIS配置pikachu

设置pikachu路径

三、漏洞复现

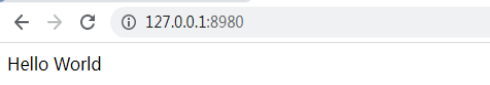

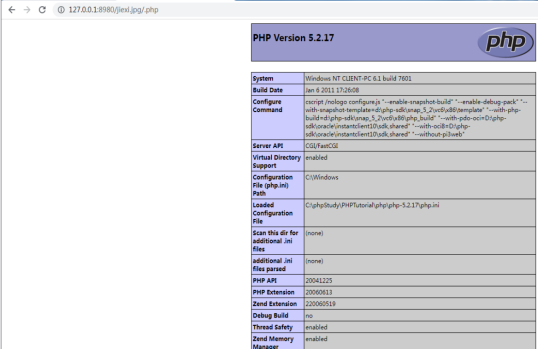

网页访问127.0.0.1::8980

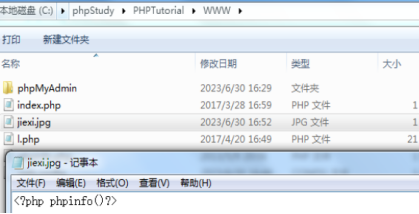

创建测试PHP复现漏洞

图片后面追加/.php

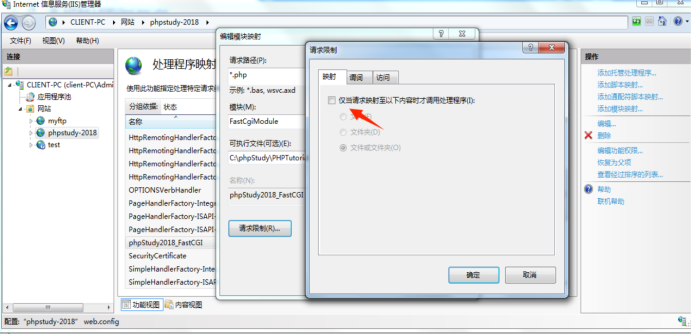

1.开启漏洞利用条件

2.phpStudy2018_FastCGI请求限制取消勾选

3.再次刷新页面成功复现漏洞

5万+

5万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?