脚本脆弱性问题一直是编程领域的一大挑战,尤其在自动化运维、网页开发、应用程序接口等领域中,脚本错误或安全漏洞可能导致数据泄露、服务中断甚至被恶意攻击。本文将探讨脚本脆弱性问题的成因及其解决之道。

一、脚本脆弱性问题的根源

1. 代码注入:由于未对用户输入进行严格的过滤和检查,攻击者可能会通过注入恶意脚本改变程序的行为。

2. 权限管理不当:脚本在执行过程中可能获取了过高的权限,一旦受到攻击,影响范围会扩大。

3. 错误处理缺失:脚本在遇到异常或边界条件时,如果没有妥善处理,会导致程序崩溃或暴露内部信息。

4. 依赖库的安全风险:如果使用的第三方库存在已知漏洞,脚本也会因此变得脆弱。

5. 设计缺陷:脚本在设计之初可能存在逻辑漏洞,比如循环没有合理的退出条件、资源未及时释放等。

二、解决脚本脆弱性问题的策略

1. 输入验证与清理:对所有外部输入进行严格验证,只允许预定义格式的数据进入系统。使用参数化查询避免SQL注入,对URL、表单数据等进行编码处理防止跨站脚本攻击(XSS)。

2. 权限最小化原则:遵循“最小权限原则”,赋予脚本仅完成任务所需的最低限度权限,避免潜在的权限滥用风险。

3. 异常处理与日志记录:在脚本中添加详尽的异常捕获和处理机制,确保任何意外状况下程序都能给出明确的反馈而非直接崩溃。同时,详细的日志记录可以帮助追踪和排查问题。

4. 安全更新与依赖审查:定期更新脚本所依赖的库和框架,修复已知安全漏洞。对于第三方组件,应密切关注其安全性公告,并在必要时替换掉存在安全隐患的库。

5. 安全编码规范与审计:遵循最佳实践编写脚本,如防御性编程,避免硬编码敏感信息,使用安全的编程模式。定期进行代码审计,查找并修复潜在的安全隐患。

6. 使用静态代码分析工具:这些工具可以帮助开发者在编码阶段就发现潜在的安全问题,如未初始化的变量、空指针引用等。

7. 持续集成/持续部署(CI/CD)过程中的安全测试:将安全测试作为CI/CD流水线的一部分,自动化地在每次代码提交或部署前进行安全扫描和漏洞检查。

综上所述,解决脚本脆弱性问题是一个涉及多个层面的系统性工程,需要从源头开始,贯穿整个开发周期,结合技术和管理手段,才能有效地提高脚本的安全性,降低系统风险。

行动吧,在路上总比一直观望的要好,未来的你肯定会感谢现在拼搏的自己!如果想学习提升找不到资料,没人答疑解惑时,请及时加入群: 759968159,里面有各种测试开发资料和技术可以一起交流哦。

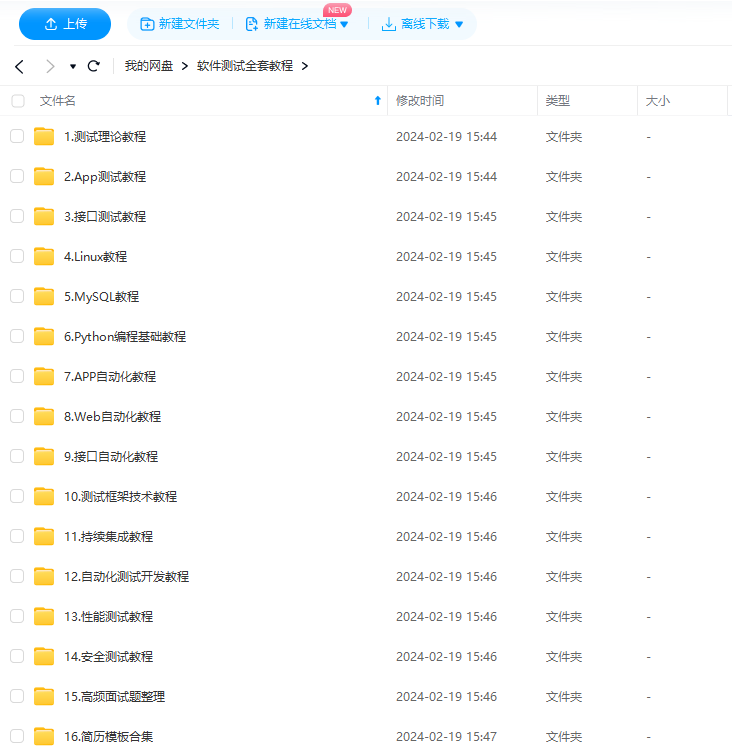

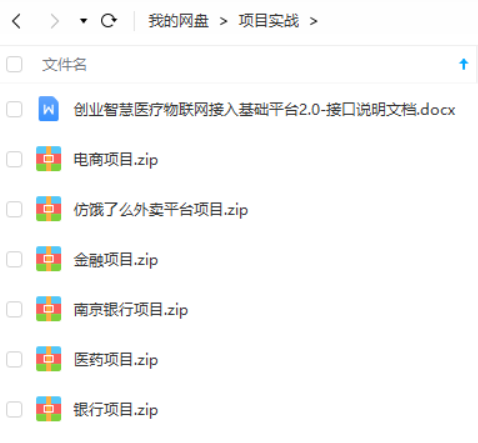

最后: 下方这份完整的软件测试视频教程已经整理上传完成,需要的朋友们可以自行领取【保证100%免费】

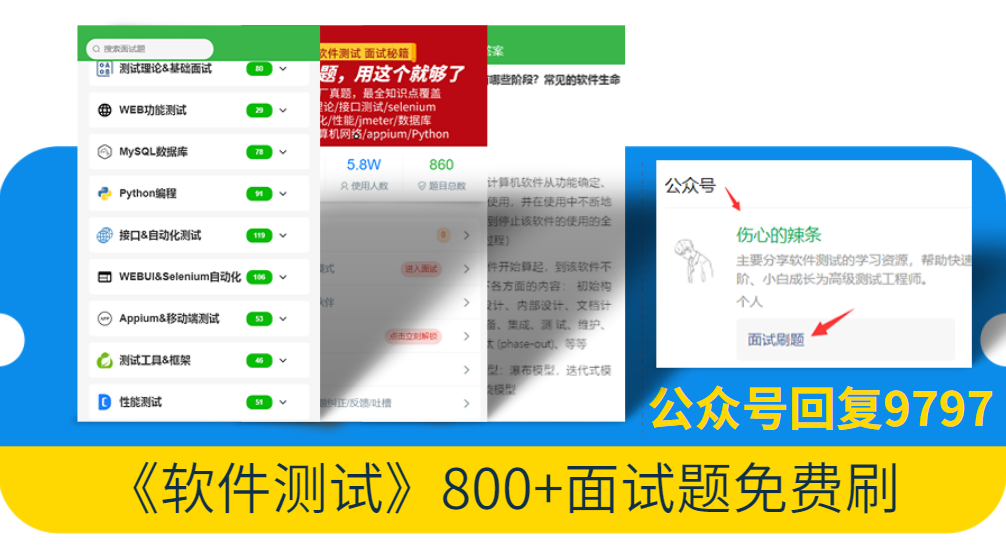

软件测试面试文档

我们学习必然是为了找到高薪的工作,下面这些面试题是来自阿里、腾讯、字节等一线互联网大厂最新的面试资料,并且有字节大佬给出了权威的解答,刷完这一套面试资料相信大家都能找到满意的工作。

4955

4955

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?