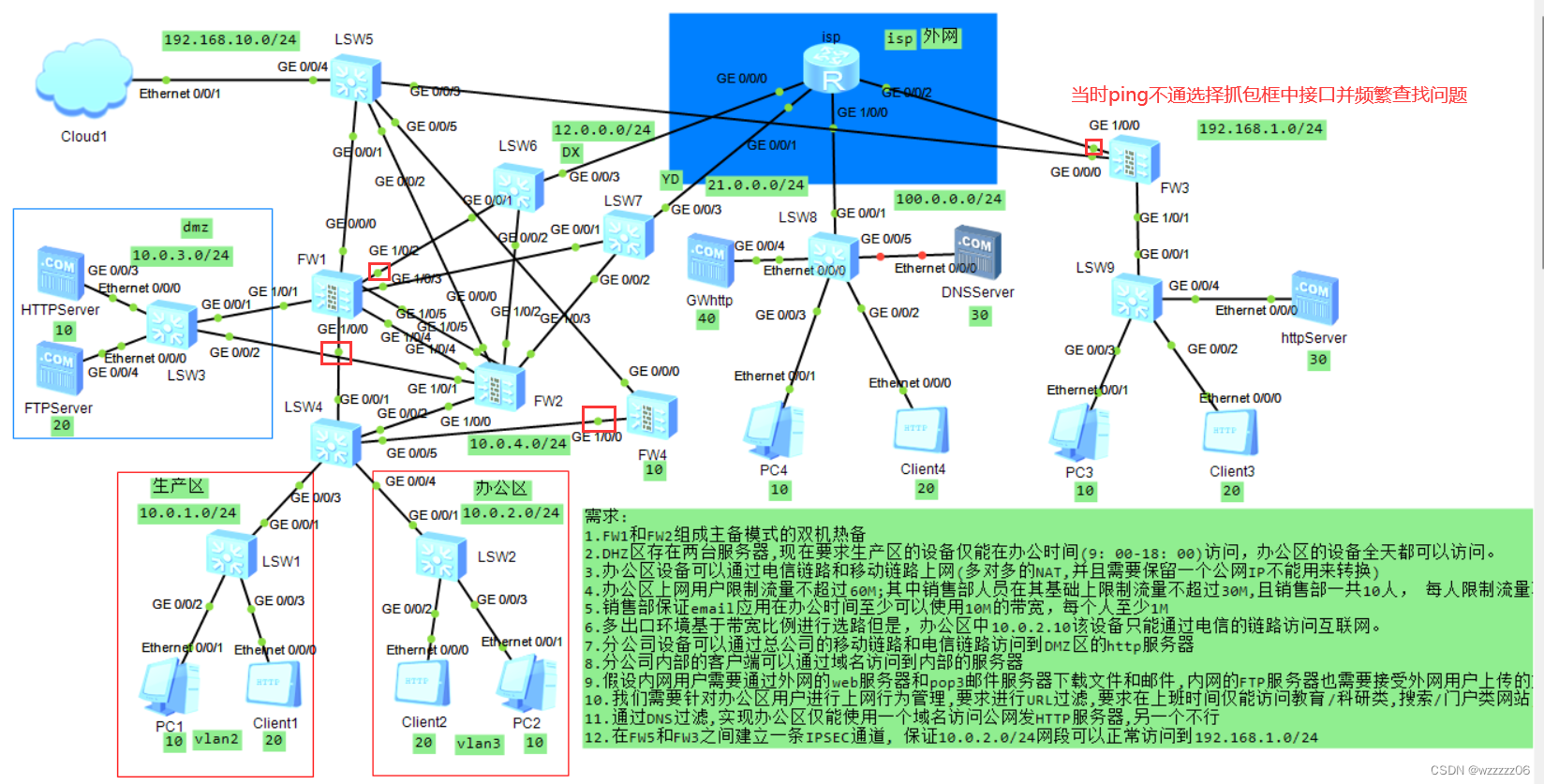

要求:

9.假设内网用户需要通过外网的web服务器和pop3邮件服务器下载文件和邮件,内网的FTP服务器也需要接受外网用户上传的文件,针对该场景进行防病毒的防护.

10.我们需要针对办公区用户进行上网行为管理,要求进行URL过滤,要求在上班时间仅能访问教育/科研类,搜索/门户类网站,以及一个www.example.com/working相关URL都可以访问

11.通过DNS过滤,实现办公区仅能使用一个域名访问公网发HTTP服务器,另一个不行

12.在FW5和FW3之间建立一条IPSEC通道, 保证10.0.2.0/24网段可以正常访问到192.168.1.0/24

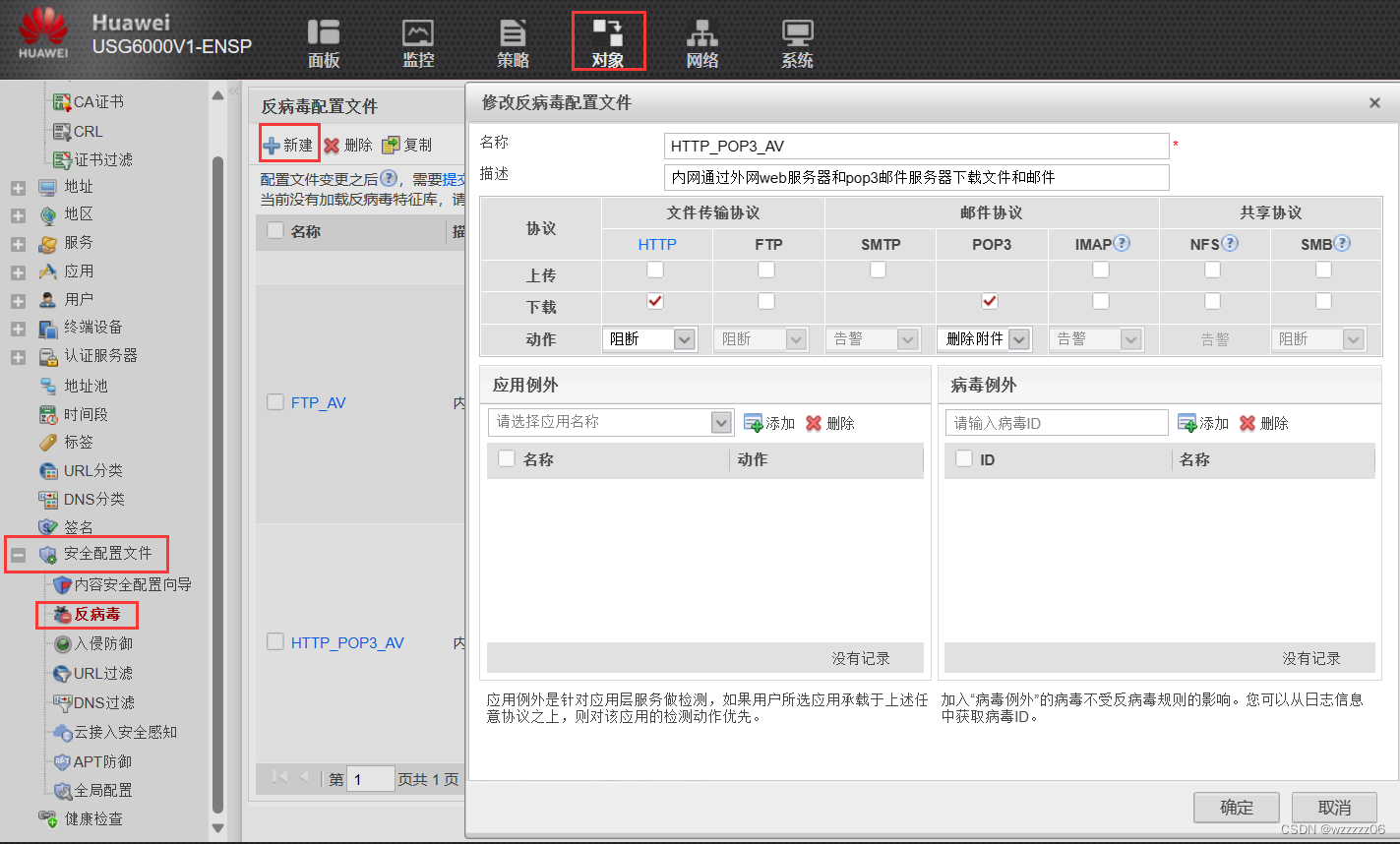

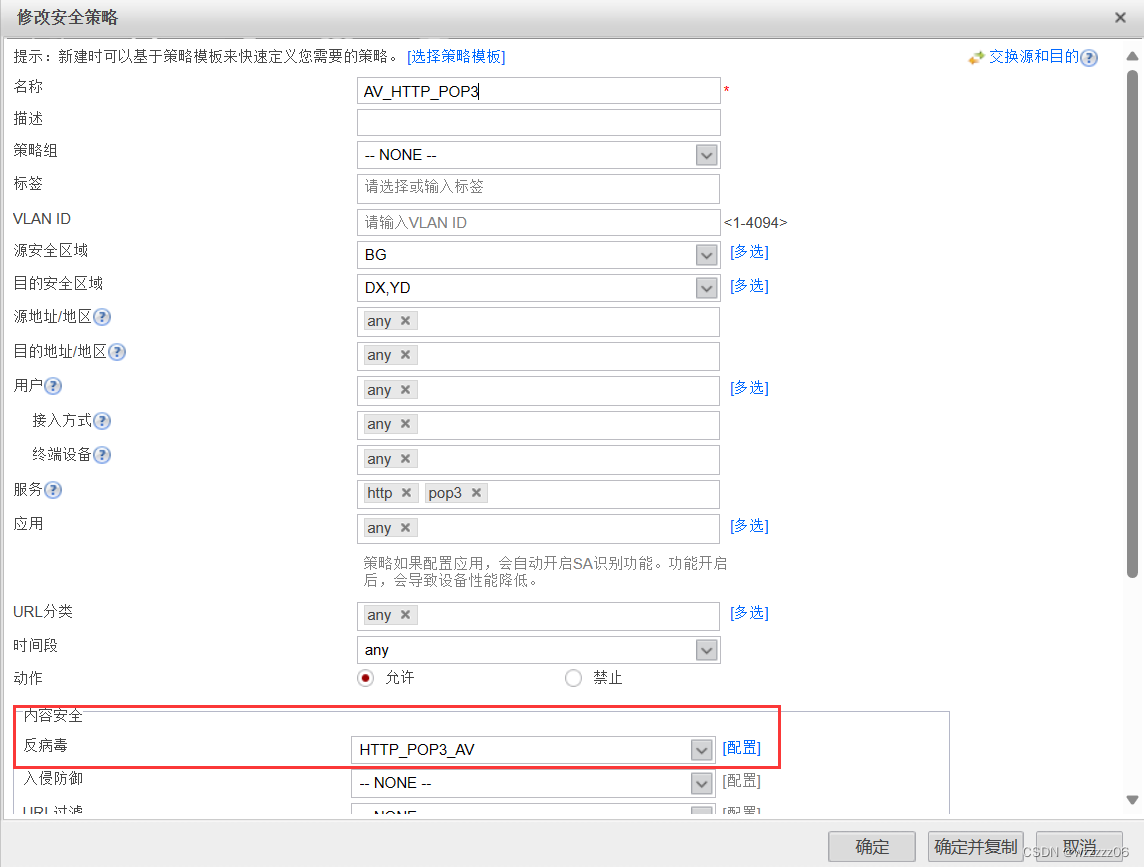

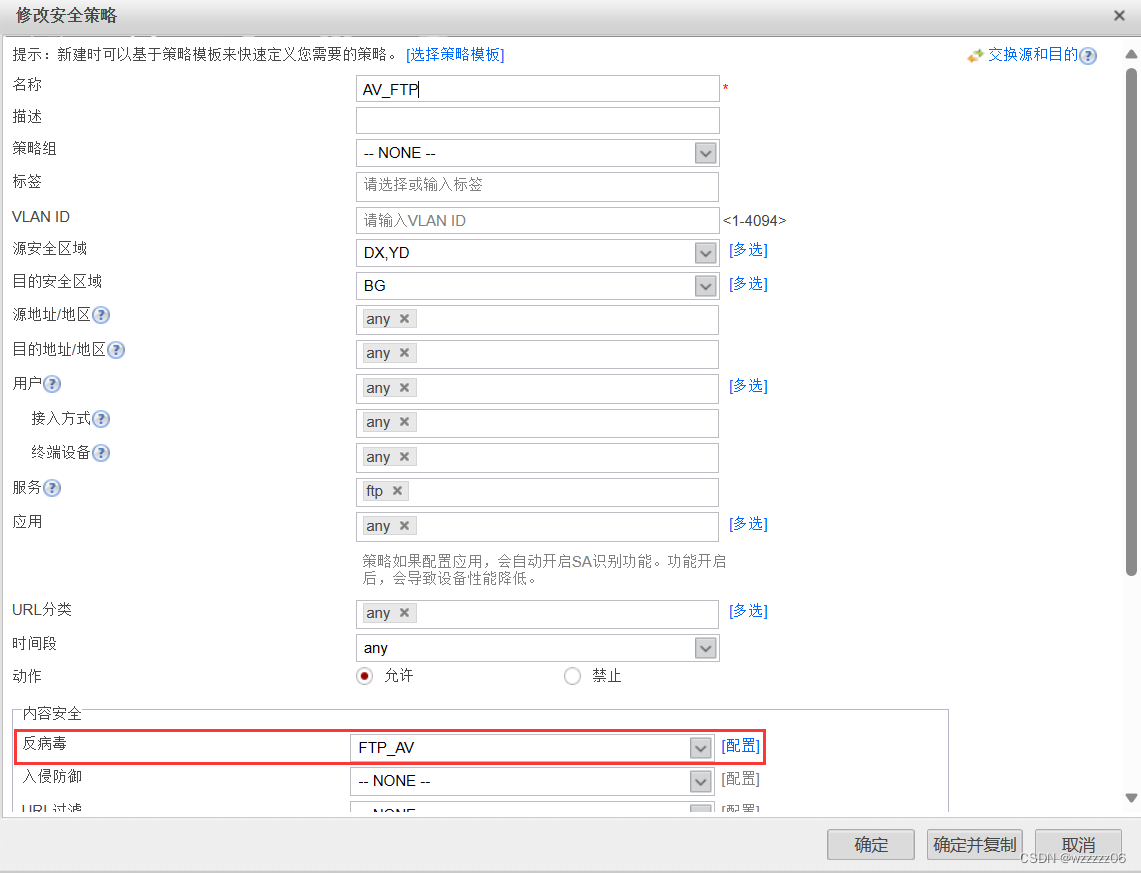

9.假设内网用户需要通过外网的web服务器和pop3邮件服务器下载文件和邮件,内网的FTP服务器也需要接受外网用户上传的文件,针对该场景进行防病毒的防护.

创建好HTTP和POP3防病毒配置文件,POP3的动作选择删除附件

然后配置安全策略并在内容安全-反病毒模块应用刚刚创建好的反病毒文件

创建好FTP防病毒配置文件

然后配置安全策略并在内容安全-反病毒模块应用刚刚创建好的反病毒文件

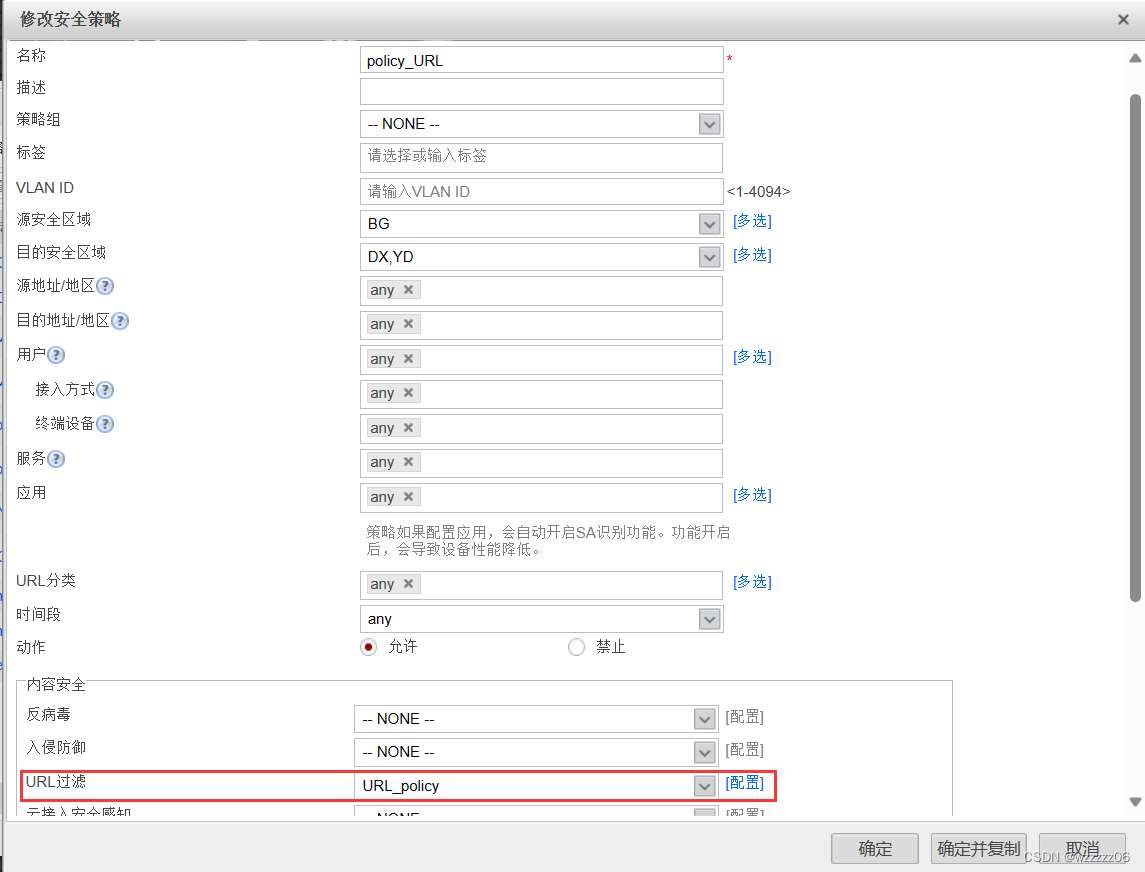

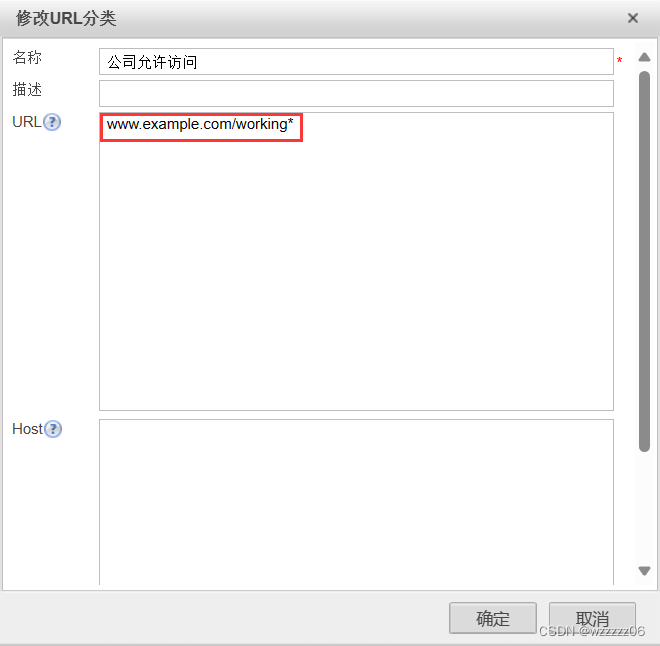

10.我们需要针对办公区用户进行上网行为管理,要求进行URL过滤,要求在上班时间仅能访问教育/科研类,搜索/门户类网站,以及一个www.example.com/working相关URL都可以访问

先创建好URL分类,并将URL填写

然后新建URL过滤配置文件,缺省动作改为阻断,并在URL过滤级别选择自定义,先全勾选阻断,然后将自定义分类,教育/科研类,搜索/门户类勾选为允许

最后在安全策略内容安全-URL过滤模块使用该配置文件

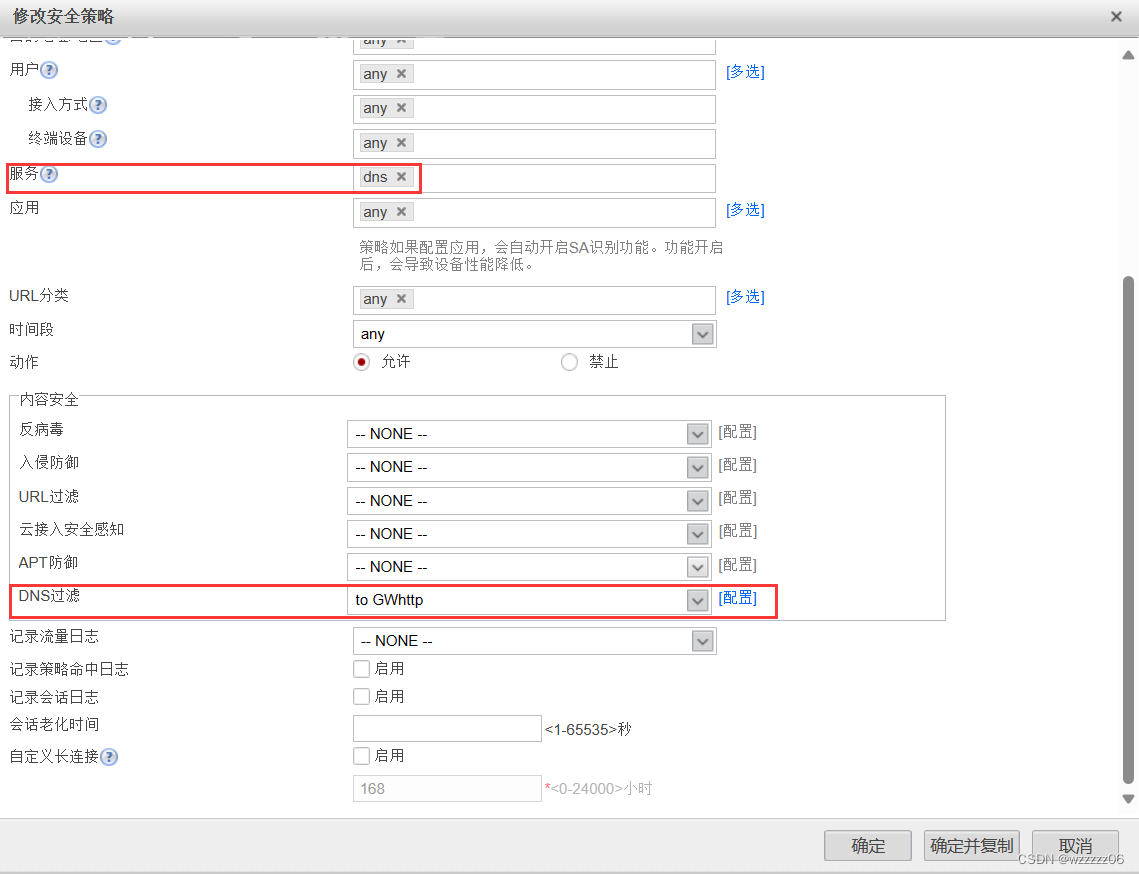

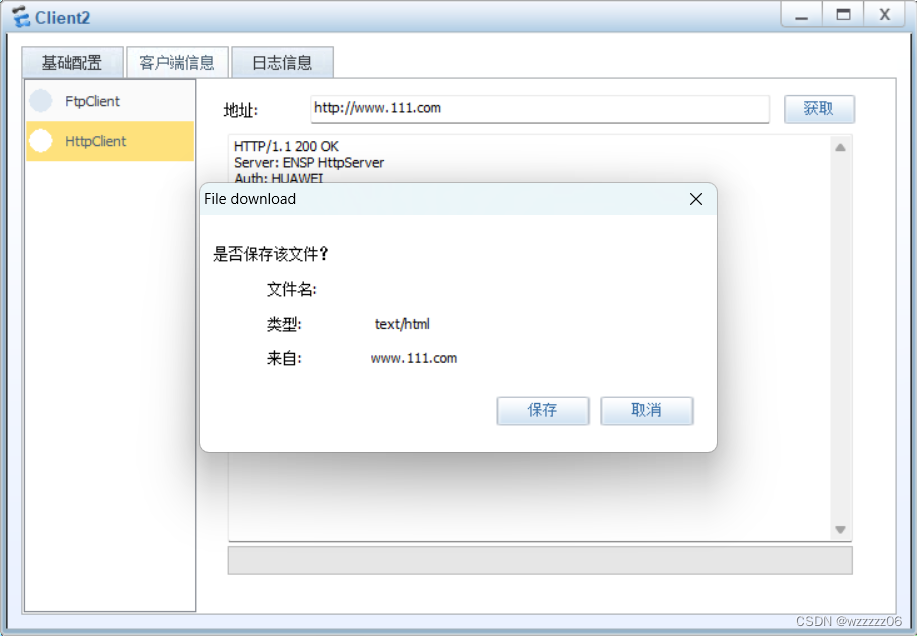

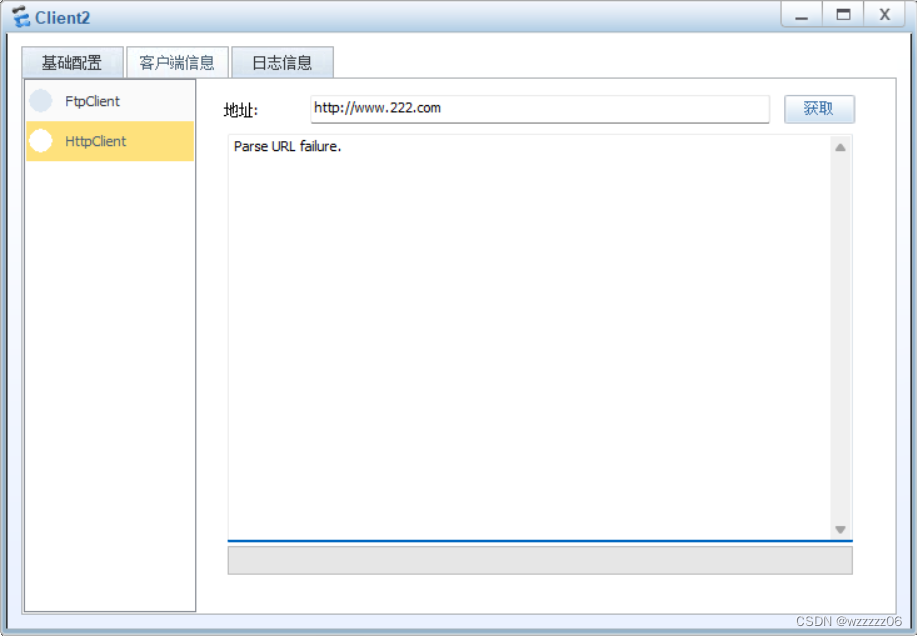

11.通过DNS过滤,实现办公区仅能使用一个域名访问公网发HTTP服务器,另一个不行

配置文件类似URL过滤(略),安全策略中服务选择dns,内容安全-DNS过滤模块应用新建的配置文件

访问域名时灵时不灵,可能是eNSP模拟器的问题,或者是因为DNS服务器在外网,请求过程繁琐,耗时过长被判定为无回应

12.在FW5和FW3之间建立一条IPSEC通道, 保证10.0.2.0/24网段可以正常访问到192.168.1.0/24

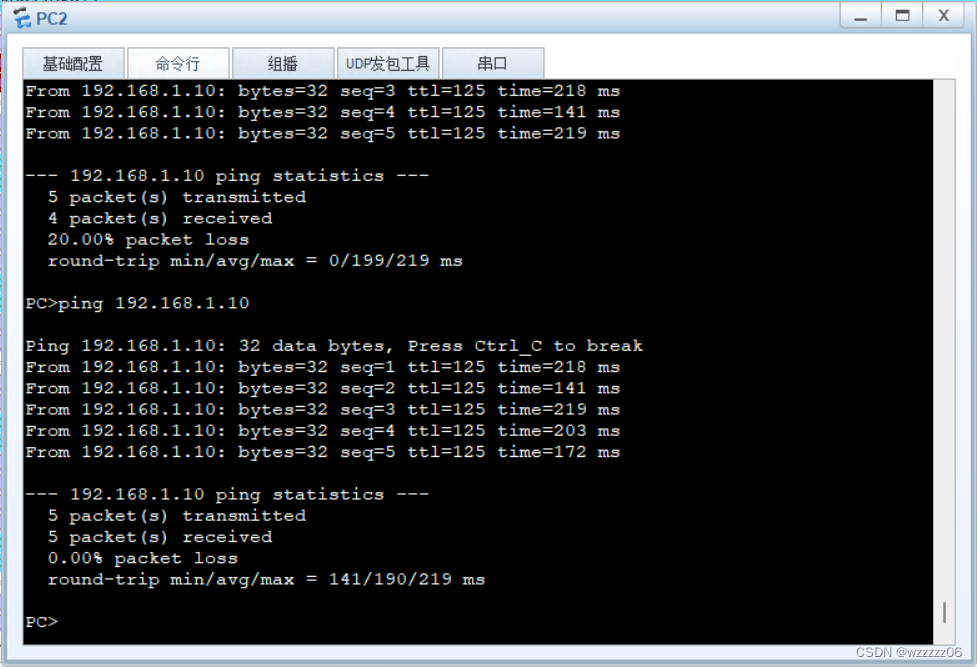

PC2 ping PC3(10.0.2.10 ping 192.168.1.10)

流量走向:PC2->FW1->FW4->FW1->ISP->FW3->PC3然后回来

解读:

PC2ping192.168.1.10,因为FW1静态路由将其指向FW4,

FW4收到ping包后通过源IP10.0.4.10,目标IP192.168.1.10进入VPN隧道,

然后到达FW3,FW3是源IP23.0.0.2,目标IP10.0.2.10,进入VPN隧道,

从隧道出来到12.0.0.1后,流量因为服务器映射走向FW4,最后回到PC2

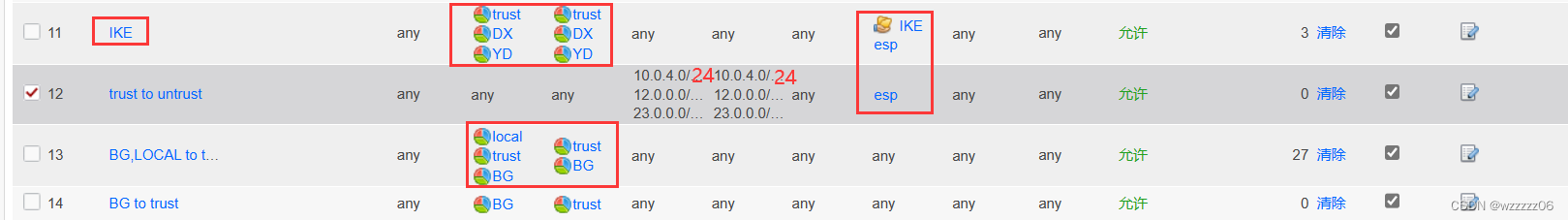

FW1配置:

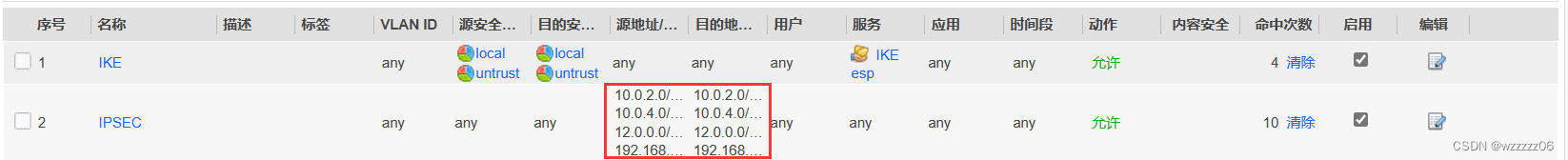

安全策略添加了3条,需要先创建服务IKE,选中UDP 500和4500端口,其中FW1,FW3,FW4的IKE安全策略相同,都是trust区域和untrust区域互通,服务选择IKE和esp,一个建立隧道,一个保证通信加密

trust to untrust则是esp的另一种具体写法

安全策略13中local->trust使得12.0.0.1能够ping通trust区域,trust->BG和BG->trust使PC2和FW4之间能互相ping通,安全策略14多余了不用看

新建自定义服务IKE

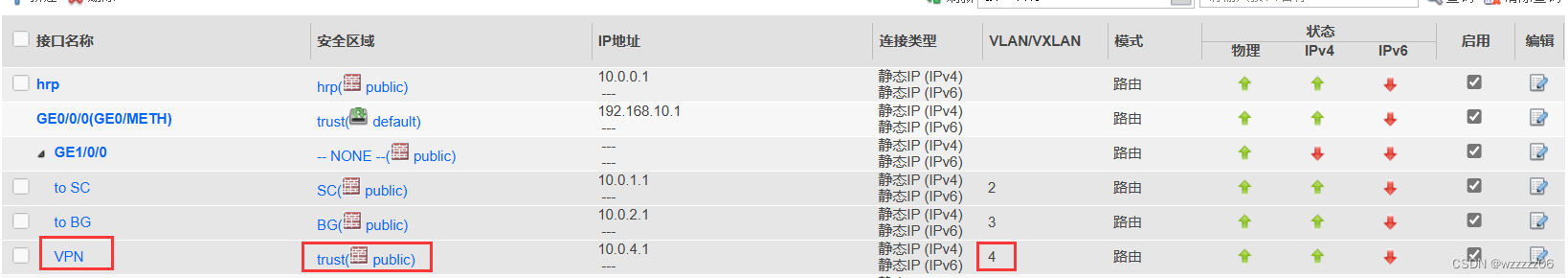

接口需要新增一个VPN 子接口,属于vlan 4,和FW4共处10.0.4.0/24网段

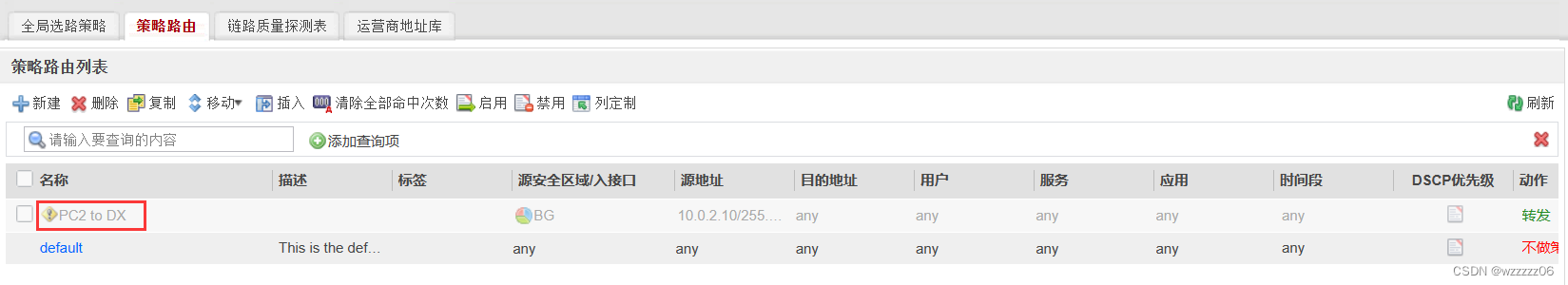

需要禁用之前对PC2的策略路由,防止PC2 ping PC3出现影响且难以排查

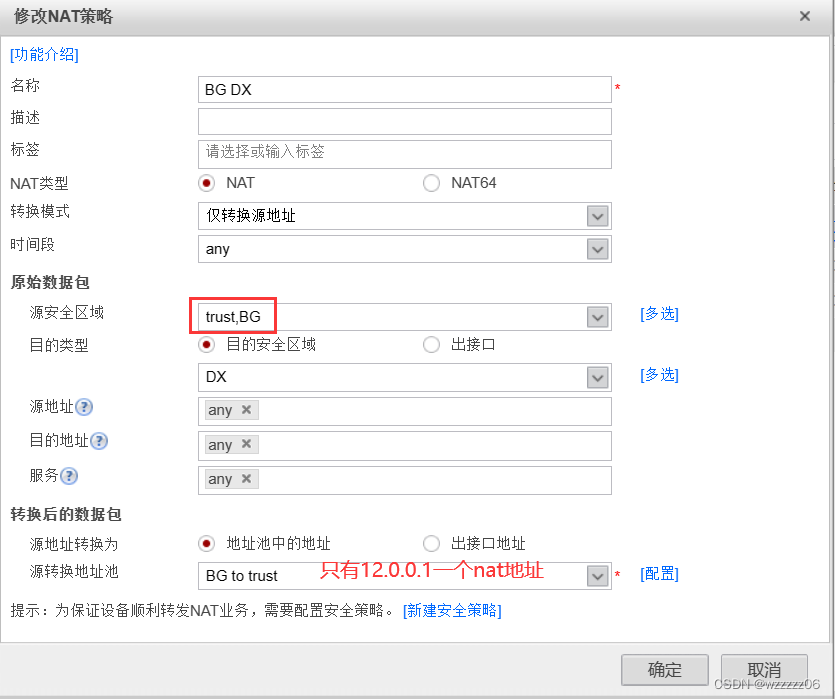

不仅仅是办公区需要有访问外网策略,trust即FW4也要有策略才能够访问外网,为了方便实验,选择只用一个nat转换地址

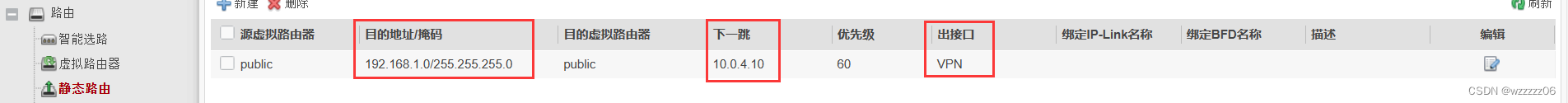

新建静态路由将ping 192.168.1.0/24网段的流量指向FW4,再由FW4触发条件直接走隧道

FW3配置:

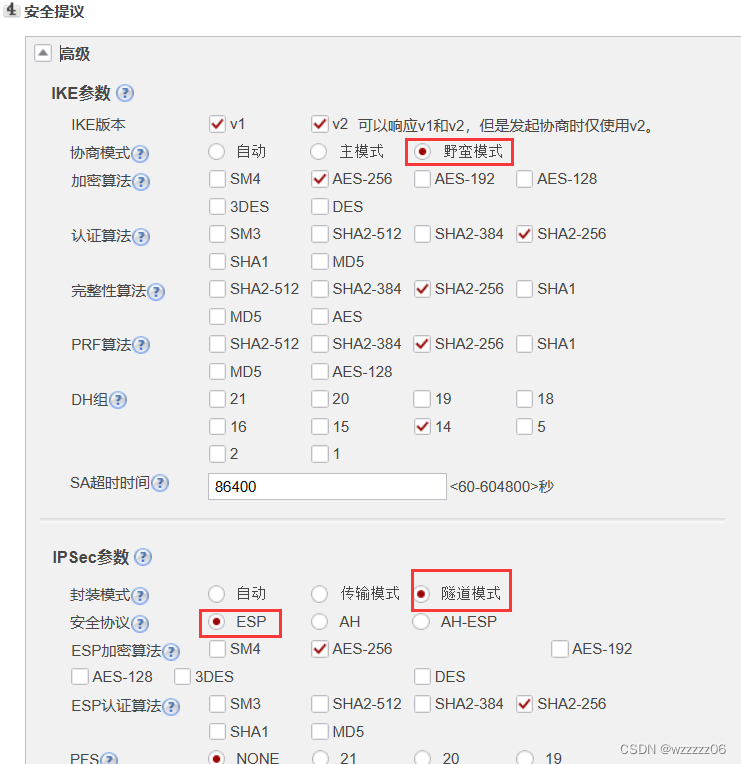

配置好local和untrust区域互通IKE和esp服务,配置好IPSEC隧道需求

新建IPSEC策略,填写对端地址12.0.0.1,本端ID和对端ID选择名称然后互填FW3,FW4,

新建要加密的数据流如下

高级,选择野蛮模式和隧道模式,esp为默认选择

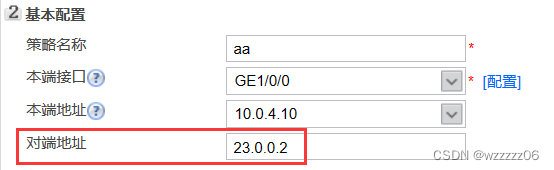

FW4配置:

安全策略配置同FW3,新填了12.0.0.0/24网段防止PC2->FW1->FW4期间因nat转换导致无法ping通

FW4的IPSEC配置和FW3类似,对端地址是23.0.0.2

最后PC2 ping通 PC3

注:安全策略配置比较麻烦,主要是不容易一次想得周全,PC2 ping不通PC3时排错十分痛苦

2388

2388

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?