简介

Kong是开源的、"云原生"(cloud-native)的API Gateway应用程序,使用Kong gateway的各种插件可实现对访问流量的精细控制、访问鉴权。

影响版本

Kong :< V2.0.3

环境搭建

使用docker进行搭建

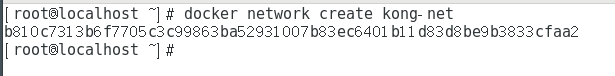

创建Docker网络

拉取并启动PostgreSQL容器

docker run -d --name kong-database \

--network=kong-net \

-p 5432:5432 \

-e "POSTGRES_USER=kong" \

本文介绍了Kong API Gateway的未授权访问漏洞CVE-2020-11710,详细阐述了受影响的版本、环境搭建过程,以及如何通过Admin RESTful API复现该漏洞。同时,提供了访问http://127.0.0.1:8000/site1导致的内网敏感站点暴露问题,并给出了解决方案——升级到安全版本。

本文介绍了Kong API Gateway的未授权访问漏洞CVE-2020-11710,详细阐述了受影响的版本、环境搭建过程,以及如何通过Admin RESTful API复现该漏洞。同时,提供了访问http://127.0.0.1:8000/site1导致的内网敏感站点暴露问题,并给出了解决方案——升级到安全版本。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1293

1293

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?