入门基础知识点

一、数据包

- 请求的流程

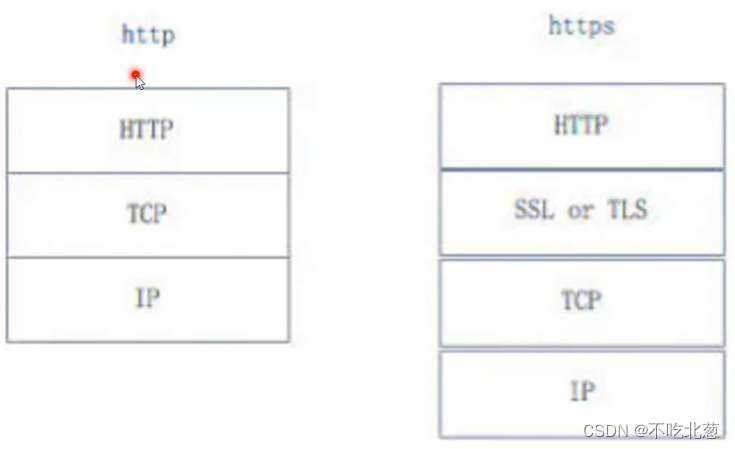

- HTTP/HTTPS

-

HTTP是一种用于传输超文本数据(如 HTML)的应用层协议。它是Web服务器和客户端(通常是Web浏览器)之间进行通信的基础。HTTP的数据传输是明文的,不加密,因此在传输敏感信息时存在被窃听和篡改的风险。

-

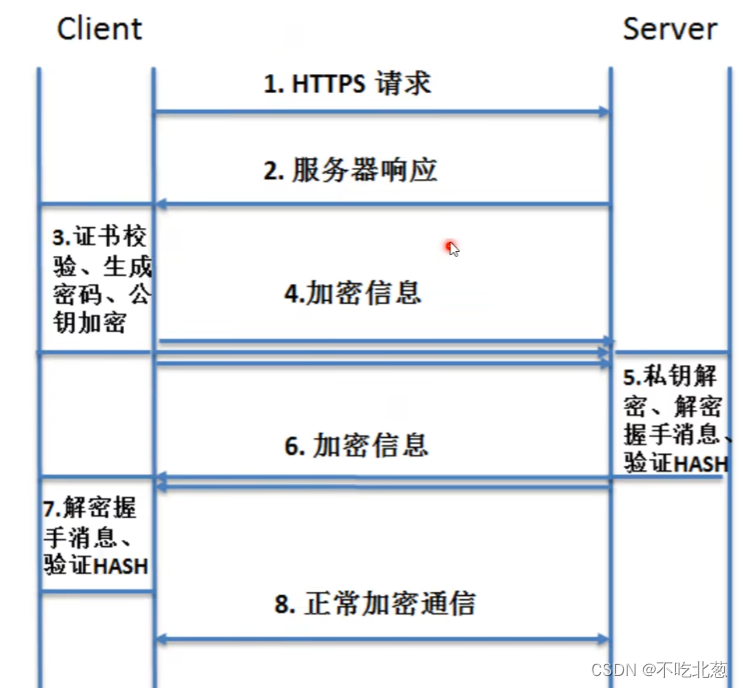

HTTPS则是在HTTP的基础上加入了安全性扩展,通过使用SSL/TLS协议对数据进行加密,从而在传输过程中保护数据的安全性和完整性。使用HTTPS协议可以确保用户与网站之间的通信是加密的,有助于防止信息被窃听或篡改,提供更高级别的安全保障。

下面这个是https协议访问网站的流程示意图,访问的速度会比使用http慢,因为会涉及加解密之类的。

-

http的简要通信流程:

建立连接->发送数据包->返回响应数据包->完成通信并关闭连接

-

- REQUEST请求数据包

-

请求数据包的数据格式

-

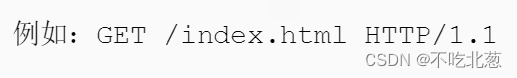

请求行:请求类型、请求路径(URL)、请求协议的版本和类型(HTTP的版本和类型)

HTTP中规定了8种可能的请求方法:最常见的也就post和get了,下面这个图片就是一个简单的小归纳

请求行的示例:

-

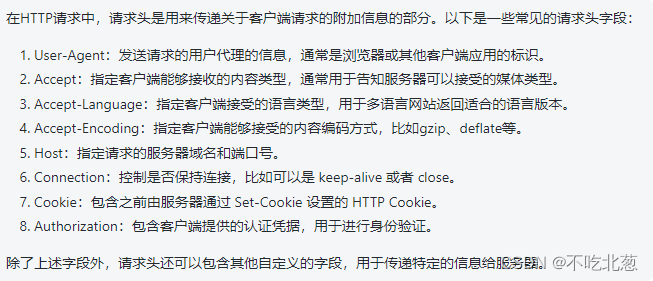

请求头:一些键值对,浏览器与Web服务器之间都可以发送,有某种特定含义

-

请求体:要发送的数据,一般post提交会用到

-

空行:请求头和请求体之间用空行隔开

-

-

RESPONSE返回数据包

返回数据包一般由四个部分组成:状态行、响应头标、空行、响应数据

- 下面是常见的返回数据包中带的HTTP响应码

- 下面是常见的返回数据包中带的HTTP响应码

-

二、搭建安全拓展

域名扫描只能扫出来域名文件,而域名文件只是占服务器资源的很小一部分。IP扫描可以直接扫描出来服务器的根目录,得到的信息更多。

-

域名扫描主要涉及对域名本身信息的获取,比如DNS解析记录、域名所有者等域名的注册信息和基本属性,一般无法获取到服务器的具体目录结构和其他敏感数据信息。

域名扫描是在应用层面上的操作。 -

IP扫描则是通过扫描目标服务器的IP地址,探测其开放的端口和服务,能获取到包括操作系统类型、开放端口、运行的服务等在内的服务器具体信息,根据这些也可以获得服务器的根目录结构等敏感内容。

网络通信中IP地址是用于标识互联网上计算机的数字标识,是网络通信中的基本单位,属于网络层的操作。

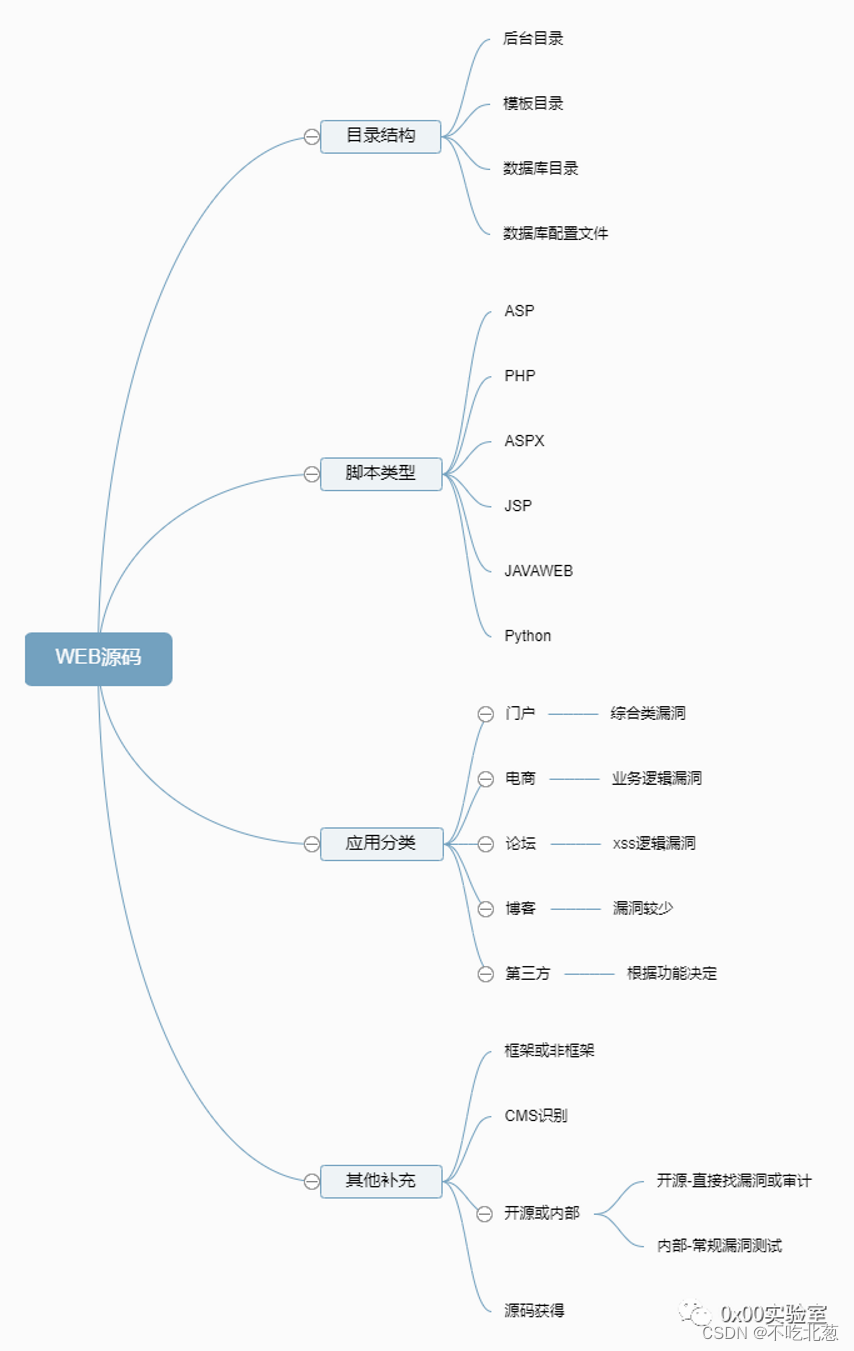

三、WEB源码拓展

Web源码在安全测试中可作为重要的信息来源,可用于代码审计漏洞也可以作为渗透测试突破口。

以下是常见的网站测试的切入点(偷个思维导图,我自己也是借着这个捋的,可以关注他的公众号,蛮不错的)

- 如何获取一个网站的源码?

- 通过扫描工具获取网站的备份文件

- CMS识别后获取,可以通过网站style.css文件的MD5值来搜索该网站所使用的CMS框架

- 部分特定源码有特定的获取渠道:例如网上的一些共享源码站之类的

四、系统相关

- 操作系统

- 如何判断网站操作系统

-

只有网站的URL的时候,可以通过对URL进行大小写修改

LINUX对大小写敏感

Windows对大小写不敏感 -

通过HTTP响应头的信息来判断

-

查看页面源代码

-

使用在线工具扫描——Nmap(数据库版本也可以由Nmap判断)

Nmap官网-进去点击download自行下载

(后续我努力整理一下各个工具的快速使用手册)

命令:(ip位置填充目标网站的IP)nmap -o ip

-

- 如何判断网站操作系统

- 数据库

-

如何识别数据库类型

-

脚本语言有常用的适配数据库,以下是一些常用的搭配

ASP——Access

Python——MongoDB、MySQL

Jsp——mssql、oracle

axpx——mssql -

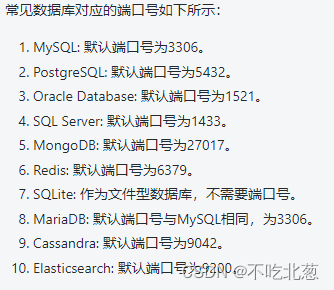

使用Nmap检测端口,通过端口号反推数据库类型

指令:nmap -0 ip下面是常见的数据库类型对应端口

-

-

防火墙和内网

-

内网可以访问外网,外网不一定能访问内网

对于内网来说,外网的ip地址是明确的,而对于外网来说,内网的ip有很多个 -

防火墙

对于windows和linux自带的防火墙来说检测入站严格,检测出站宽松

所以我们在面对防火墙的时候要使对方主动访问我们 -

正向连接和反向连接

对于不同参照对象,正反向连接是相对的。要先确定是以哪个主机为参照物,才能确定谁是正向连接谁是反向连接正向连接:上传数据对于本机来说是正向,对于接收方是反向连接

反向连接:下载数据对于本机来说是反向,对于提供数据方是正向

-

-

五、网站搭建及相关知识

可以在阿里云租个服务器,万网上面买个域名自己搭建一个网站。建议是PHPstudy自己搞一个本地的玩一玩,一来可以从开发角度学习安全,二来能够大致了解网站的运行架构,蛮不错的,后续也是会用到的。也可以使用phpstudy来搭建属于自己的靶场。

-

网站架构

-

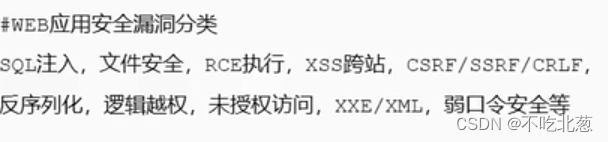

WEB应用安全漏洞大概的分类

-

979

979

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?