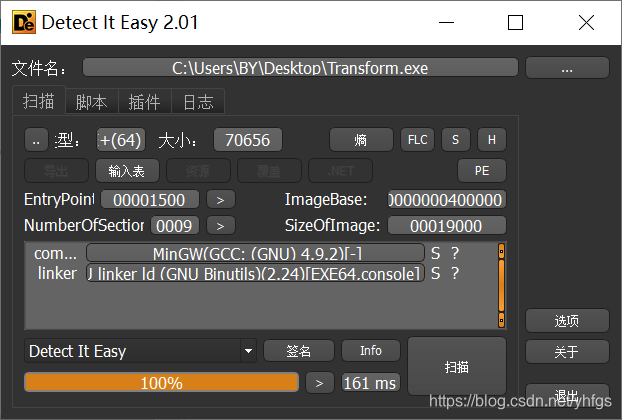

1.查壳。

无壳,64位。

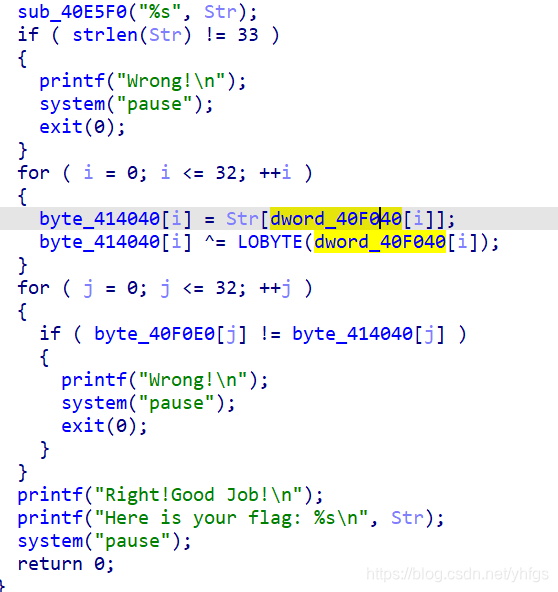

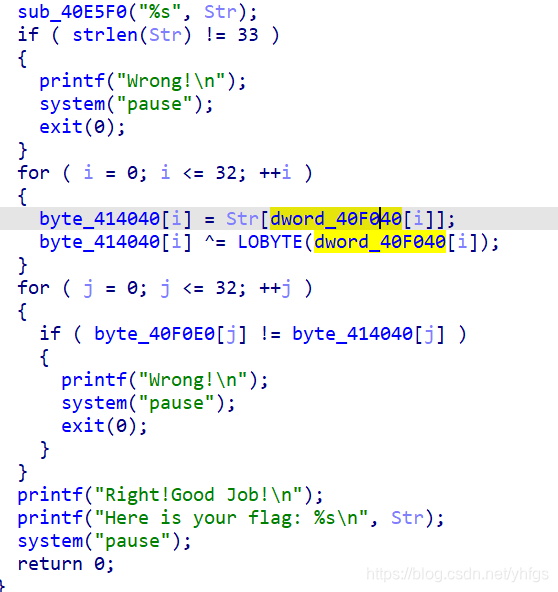

2.IDA反编译。

分析代码。可知str为flag,且长度为33.就是个异或算法(存的时候是按dword_40f040中值的顺序存的)

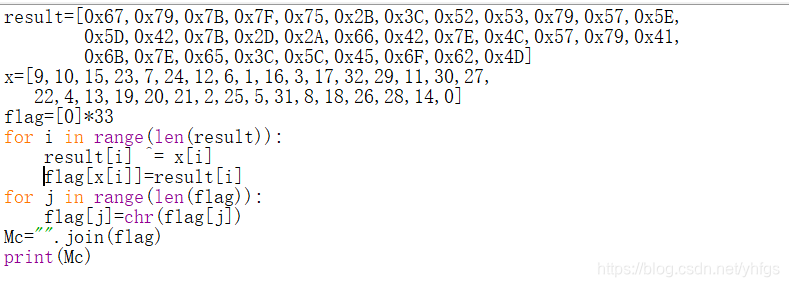

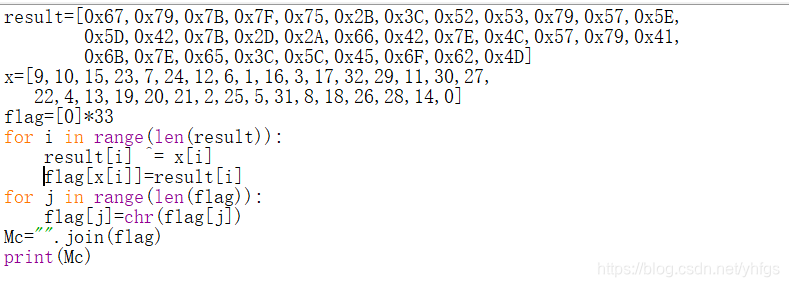

3.写脚本。

4.get flag

flag{Tr4nsp0sltiON_Clph3r_1s_3z}(buuctf中用flag代替MRCTF)

1.查壳。

无壳,64位。

2.IDA反编译。

分析代码。可知str为flag,且长度为33.就是个异或算法(存的时候是按dword_40f040中值的顺序存的)

3.写脚本。

4.get flag

flag{Tr4nsp0sltiON_Clph3r_1s_3z}(buuctf中用flag代替MRCTF)

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?