如今,持续进化的网络威胁环境带来了更复杂攻击场景,除了商业化的攻击行为,以前所欠缺的攻击技术现在也发展得更加普遍。除此之外,为了达到专业化的战术目标并在企业内部创建一个持续的攻击据点,黑客的攻击行为也不再仅仅是普遍的破坏行为(如之前爆发的蠕虫风暴),而是采用了多目标、多阶段、更低调的攻击方式。

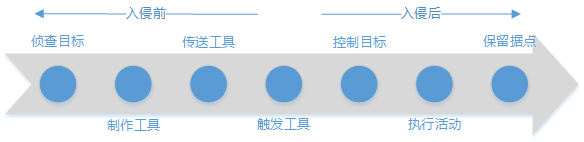

基于防御思维的攻击链将一次攻击划分为7个阶段,可以快速地帮助我们理解最新的攻击场景一级如何有效地进行防御,其过程如下图所示。

1. 侦查目标(Recon):侦查目标,充分利用社会工程学了解目标网络。

2. 制作工具(Weaponize):主要是指制作定向攻击工具,例如带有恶意代码的pdf文件或office文件。

3. 传送工具(Deliver):输送攻击工具到目标系统上,常用的手法包括邮件的附件、网站(挂马)、U盘等。

4. 触发工具(Exploit):利用目标系统的应用或操作系统漏洞,在目标系统触发攻击工具运行。

5. 控制目标(Control):与互联网控制器服务器建立一个C2信道。

6. 执行活动(Execute):执行所需要得攻击行为,例如偷取信息、篡改信息等。

7. 保留据点(Maintain):创建攻击据点,扩大攻击战果。

以上时STIX白皮书中描述的攻击链,与其参考的攻击链模型略有差异(见参考文献2),原版的攻击链模型如下图所示。

本文介绍了随着网络威胁环境的复杂化,黑客采用多阶段、低调的攻击方式,特别是高级持续性威胁(APT)。攻击链被分为7个阶段,包括侦查、制作工具、传送、触发、控制、执行和保留据点。这些阶段帮助我们理解攻击过程并制定防御策略。APT不再仅限于国家层面,现已涉及多种恶意活动。

本文介绍了随着网络威胁环境的复杂化,黑客采用多阶段、低调的攻击方式,特别是高级持续性威胁(APT)。攻击链被分为7个阶段,包括侦查、制作工具、传送、触发、控制、执行和保留据点。这些阶段帮助我们理解攻击过程并制定防御策略。APT不再仅限于国家层面,现已涉及多种恶意活动。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

4195

4195

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?