友情提示:为了避免某些不必要的麻烦,以下内容不涉及任何国内厂商的产品。毕竟,咱的目标是星辰大海,不是后院起火。

还在用Google搜漏洞?哥们儿,你out了!网络安全这潭水深不见底,没有几把趁手的家伙,分分钟被淹死。那些所谓的“通用搜索引擎”,充其量就是个玩具,根本满足不了专业玩家的需求。真正的网络安全专家,早就开始用这些“秘密武器”了——它们能帮你高效猎杀漏洞、追踪潜伏的威胁,还能把海量数据玩出花来。Shodan和Censys?那是入门级的,用来扒一扒暴露在互联网上的“裸奔”设备。想玩点刺激的?BinaryEdge和GreyNoise能让你看穿开放端口背后的猫腻,摸清恶意流量的鬼道道。Pulsedive?情报聚合中心,各路消息汇集于此,让你运筹帷幄。至于VirusTotal,恶意软件分析的扛把子,谁用谁知道。还有IntelligenceX,暗网情报的挖掘机,有了它,再深的秘密也无处遁形。别再用那些过时的玩意儿了,赶紧升级你的装备库,否则,下一个被黑的就是你!

别再瞎扫了!网络安全搜索引擎的正确打开方式

网络安全搜索引擎,听起来高大上,但说白了,就是一堆“特殊技能”的集合体。它们可不是用来搜猫片和段子的,而是专门为安全专家量身打造的。想知道它们到底有多牛?往下看:

- “裸奔”设备终结者: 互联网上的各种设备,从摄像头到服务器,统统逃不过它们的法眼。开放的端口、脆弱的密码,在它们面前一览无遗。这简直就是黑客的“作案地图”!

- 威胁情报雷达: 域名、IP地址、恶意软件,这些威胁情报碎片,被它们拼成一幅完整的拼图。让你对潜在的攻击了如指掌,防患于未然。

- 暗网情报挖掘机: 别以为躲在暗网里就安全了,这些搜索引擎能把暗网里的泄露凭证、敏感信息,统统挖出来。让你提前预警,避免更大的损失。

- 漏洞“照妖镜”: 软件漏洞、攻击代码,在它们面前无所遁形。有了它们,打补丁再也不用靠猜了。

- 恶意软件“验毒器”: 各种反病毒引擎加持,让它们能快速识别文件和URL中的恶意成分。让你的系统远离病毒的侵害。

- 攻击面“透视镜”: 暴露在互联网上的资产,就像你的“阿喀琉斯之踵”。这些搜索引擎能帮你找到它们,让你重点防护,避免被一击致命。

- 代码漏洞猎手: 数百万行代码,藏着无数的漏洞。它们能帮你找到这些漏洞,让你的代码更安全。

- 噪音过滤器: 互联网上的信息噪音太多了,这些搜索引擎能帮你过滤掉无用的信息,让你专注于真正的威胁。

别再傻傻地等被黑!网络安全搜索引擎的工作原理大揭秘

这些搜索引擎,可不是靠“意念”来工作的。它们背后,是一套复杂的流程:

首先,它们像辛勤的“蜘蛛”一样,在互联网、暗网、各种公共资源库里爬来爬去,搜集各种数据。然后,它们会对搜集到的数据进行“清洗”和“整理”,按照IP地址、域名、开放端口等各种参数进行索引。最后,你就可以像用Google一样,用关键词或者筛选条件来查询这些数据了。比如说,你想找找有没有暴露的数据库服务器?直接输入“port:3306”就行了。更牛的是,很多平台还提供API接口,让你把它们和自己的安全工具集成起来,实现自动化威胁检测和响应。还有一些搜索引擎,会持续监控资产变化和新漏洞,一旦发现问题,立刻给你发警报。

总之,网络安全搜索引擎就像你的“千里眼”和“顺风耳”,让你对潜在的威胁了如指掌,提前做好防范。

28款网络安全神器:别说我没告诉你!

好了,废话不多说,直接上干货!以下是我精选的28款网络安全搜索引擎,个个都是身怀绝技的狠角色。能不能用好它们,就看你的悟性了!

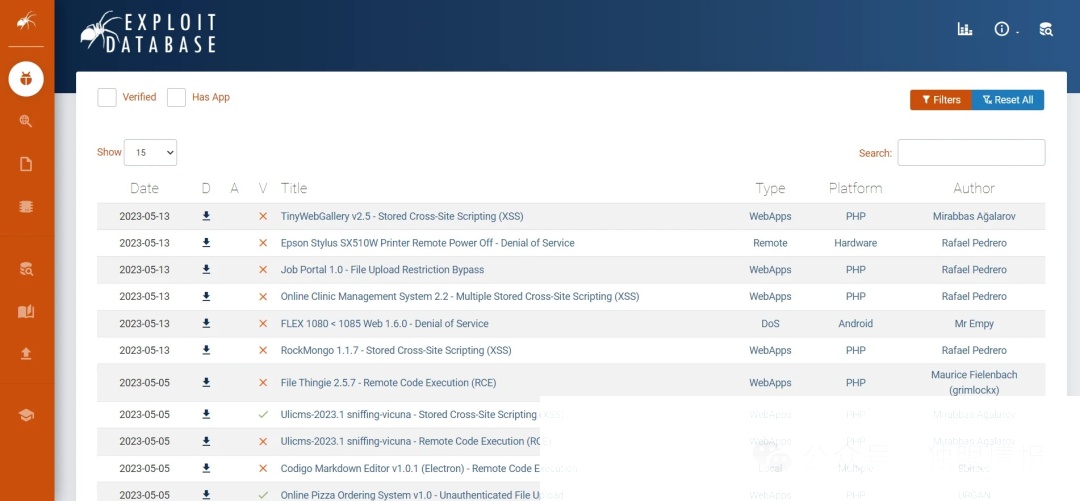

- ExploitDB:漏洞利用代码的“军火库”,渗透测试人员的最爱。

- Censys:互联网资产的“普查员”,帮你摸清家底。

- Shodan:物联网设备的“追踪器”,让“裸奔”设备无处遁形。

- SecurityTrails:域名和IP地址的“情报中心”,威胁情报分析的利器。

- Pulsedive:威胁情报的“聚合器”,各方信息汇集于此。

- GrayHatWarfare:S3存储桶的“挖掘机”,让你找到那些被遗忘的宝藏(和漏洞)。

- PolySwarm:去中心化威胁检测的“集市”,让多个引擎一起帮你“验毒”。

- LeakIX:数据泄露的“报警器”,第一时间通知你敏感信息泄露。

- DNSDumpster:DNS信息的“侦察兵”,帮你发现隐藏的子域名。

- FullHunt:Web应用漏洞的“猎手”,让你的Web应用更安全。

- AlienVault:统一安全管理的“瑞士军刀”,集威胁情报和事件响应于一身。

- ONYPHE:网络安全数据的“搜索引擎”,聚合各种来源的情报。

- Grep app:代码漏洞的“挖掘机”,在海量代码中寻找安全隐患。

- URL Scan: 恶意URL的“终结者”,扫描和分析URL,揪出潜在的威胁。

- Vulners: 漏洞信息的“百科全书”,提供漏洞和利用方法的详细信息。

- WayBackMachine: 网站历史的“时光机”,看看你的网站都经历过什么。

- Dehashed: 泄露数据的“情报站”,查找泄露的数据库和账户信息。

- Netlas: 互联网资产的“扫描仪”,发现互联网连接的资产和漏洞。

- CRT sh:SSL/TLS证书的“监控器”,追踪证书信息,确保安全。

- Wigle: 无线网络的“活地图”,绘制全球无线网络分布图。

- PublicWWW: 网站源代码的“解剖师”,查找使用特定技术的网站。

- Binary Edge: 互联网威胁的“预警机”,提供互联网范围扫描和威胁情报。

- GreyNoise: 互联网噪音的“过滤器”,区分良性和恶意的网络活动。

- Hunter: 电子邮件地址的“猎手”,搜索和验证专业电子邮件地址。

- DorkSearch: Google Dorks的“强化器”,利用高级搜索技巧发现隐藏信息。

- IntelligenceX: 历史泄露数据的“档案馆”,服务于网络安全调查。

- Packet Storm Security: 安全公告和漏洞利用的“集散地”,安全研究人员的乐园。

- SearchCode: 代码模式的“探寻者”,在开源项目中发现漏洞和代码模式。

接下来,我们挑几个有代表性的,深入扒一扒它们的“黑科技”。

1. Shodan:别再让你的摄像头“裸奔”了!(https://www.shodan.io)

Shodan,江湖人称“互联网的黑暗搜索引擎”。它能帮你找到联网设备,发现它们的漏洞,还能通过横幅抓取和端口扫描来寻找可利用的安全弱点。

想让Shodan发挥最大威力?布尔运算符和各种筛选器是关键。免费用户只能看到50条结果,想要更多?那就乖乖订阅高级服务吧。

Shodan是John Matherly在2009年搞出来的,它的目标是搜索互联网上连接的设备和系统。但别忘了,这玩意儿也是一把双刃剑。威胁分子也能用它来定位防护薄弱的系统,然后…嘿嘿嘿。

所以,Shodan被称为“最可怕的搜索引擎”。用得好,你是安全专家;用不好,你就是网络罪犯。

Shodan的优缺点:

| 优点 | 缺点 |

|---|---|

| 搜索能力强大 | 隐私问题堪忧 |

| 善用搜索功能,能发现很多意想不到的东西 | 潜在的滥用风险极高 |

| 轻松识别配置错误的设备 | 需要一定的技术功底才能玩转 |

| 帮你识别网络安全趋势和模式 | 数据可能不完整,需要结合其他工具 |

2. ExploitDB:漏洞利用代码,要的就是“实战”!(https://www.exploit-db.com/)

ExploitDB,由知名安全培训机构Offensive Security维护,是渗透测试人员的“练兵场”。它不仅提供各种信息安全认证,还提供广泛的渗透测试服务。

ExploitDB最大的优势,就是它拥有一个全面的漏洞数据库。安全分析师和研究人员可以用它来发现网络漏洞,及时了解最新的网络攻击动态。

和其他只提供“警告”的安全工具不同,ExploitDB提供的是真正的漏洞利用代码和概念验证。你可以用这些代码来验证系统和网络的安全性,而不是纸上谈兵。

ExploitDB的优缺点:

| 优点 | 缺点 |

|---|---|

| 可定制警报,让你第一时间掌握最新漏洞信息 | 范围相对有限,可能找不到一些冷门漏洞 |

| 信息更新及时,让你紧跟安全威胁的步伐 | 缺乏专业支持,遇到问题只能自己解决 |

| 提供综合数据库,各种漏洞信息应有尽有 | 缺乏质量控制,需要自己判断漏洞的真伪 |

3. Censys:互联网的“人口普查”,不放过任何一个角落!(https://censys.io/)

Censys,一款网络安全搜索引擎和全网扫描平台,专门用来发现和分析连接到互联网的设备、网络和系统。

它就像一个不知疲倦的“普查员”,持续扫描和索引数字领域的各个方面,提供全面的互联网视图。

Censys收集的数据包括:

- 开放端口

- 协议

- SSL/TLS证书

- Banners

然后,它会对这些信息进行索引,让你通过Censys界面进行搜索。你可以用Censys来执行各种安全相关的任务,比如:

- 发现潜在的攻击面

- 识别配置错误的设备

- 追踪恶意软件的传播

Censys的优缺点:

| 优点 | 缺点 |

|---|---|

| 提供历史数据分析,让你了解互联网的演变 | 缺乏实时数据,可能无法反映最新的变化 |

| 搜索能力强大,各种筛选条件应有尽有 | 依赖互联网扫描,可能无法覆盖所有设备 |

| 提供全面的互联网可视性,让你对网络安全态势一目了然 | |

| 威胁狩猎,主动发现潜在的威胁 |

4. SecurityTrails:域名和IP地址的“档案馆”,让历史数据说话!(https://securitytrails.com/)

SecurityTrails,一个强大的资源库,包含海量的域名和IP地址数据。它能让你对互联网基础设施有一个全面可靠的认识。

它采用的技术非常稳健,能够实时更新数据,让你深入了解互联网的当前状态。

借助SecurityTrails,你可以:

- 快速分析DNS数据

- 监控DNS数据

- 洞察网络安全威胁

如果你想缩小网络攻击面,检测新的威胁,评估第三方风险,SecurityTrails绝对是你的不二之选。

SecurityTrails的优缺点:

| 优点 | 缺点 |

|---|---|

| 提供广泛的数据资源,各种历史信息应有尽有 | 免费版本功能有限,很多高级功能需要付费 |

| 提供互联网基础设施的全面视图,让你对网络安全态势了如指掌 | 价格昂贵,不是所有人都消费得起 |

| 响应速度快,让你快速获取所需信息 | 缺乏实时支持,遇到问题只能自己摸索 |

5. Pulsedive:威胁情报的“中央厨房”,总有一款适合你!(https://pulsedive.com/)

Pulsedive,一个威胁情报平台,提供关于潜在网络威胁的实时信息。它通过分析来自不同来源的数据,为你呈现全面且最新的潜在网络威胁图景。

Pulsedive还提供各种工具,让你分析和可视化数据,并能导出数据供其他安全工具使用。

它还提供平台的付费版本(专业版),内含更多高级功能。目前,Pulsedive整合了超过40个开源情报(OSINT)数据源。

这些数据源包含超过一百万个IP地址、域名和URL。在Pulsedive上,你可以免费搜索所有这些数据。

Pulsedive的优缺点:

| 优点 | 缺点 |

|---|---|

| 可定制警报,让你第一时间掌握最新威胁信息 | 免费层级功能有限,很多高级功能需要付费 |

| 实时更新,让你紧跟网络安全威胁的步伐 | 数据海量且复杂,需要一定的分析能力才能驾驭 |

| 集成性强,可以与其他安全工具无缝集成 | 依赖外部资源,数据的准确性受外部因素影响 |

6. GrayHatWarfare:S3存储桶里的“秘密”,就等你来挖掘!(https://buckets.grayhatwarfare.com/)

GrayhatWarfare,一个免费的工具,能帮你发现那些暴露的S3存储桶。很多个人和企业都用亚马逊S3存储桶来存储和分发数据。

GrayhatWarfare的专家们构建了这个可搜索的数据库,揭示了云安全的令人担忧的状况。

S3是媒体和政府机构可靠且高效的内容分发方法。但默认情况下,文件被放置在安全且私密的存储桶中,以防止未经授权的访问。用户可以轻松更改设置,使这些文件公开。

这种灵活性是把双刃剑,必须谨慎更改设置,以防止未经授权访问关键数据。

GrayHatWarfare的优缺点:

| 优点 | 缺点 |

|---|---|

| 高效且易于使用,即使是新手也能快速上手 | 潜在的隐私侵犯,可能会泄露敏感信息 |

| 对安全研究人员有帮助,可以发现潜在的漏洞 | 法律与伦理问题,使用时需要遵守相关规定 |

| 免费使用,无需任何费用 | 功能受限,只能搜索S3存储桶 |

7. PolySwarm:恶意软件检测的“众包模式”,人多力量大!(https://polyswarm.io/)

PolySwarm,一个去中心化威胁检测引擎网络的枢纽,用户可以通过安全专家网络扫描文件和URL中的威胁。

它是一个检测互联网上恶意软件的社区和网络,由基于以太坊的加密货币NCT驱动。该平台在行业内多家安全供应商之间建立竞争机制,以发现和识别威胁。

这种方法提供了更广泛的威胁分析,比依赖单一供应商的解决方案更为有效。

该平台基于以太坊构建,旨在检测新型恶意软件并在发现后立即响应。此外,PolySwarm还被公认为一个能够实时检测全球网络威胁的生态系统。

PolySwarm的优缺点:

| 优点 | 缺点 |

|---|---|

| 广泛集成,可以与其他安全工具无缝集成 | 用户基础有限,可能无法提供全面的威胁情报 |

| 改进的威胁检测,能够发现新型恶意软件 | 监管环境不确定,可能会受到政策影响 |

| 商业与专业引擎的结合,让检测结果更全面 | 对专家的依赖,需要专业的安全人员进行分析 |

8. LeakIX:数据泄露的“追踪器”,让你的秘密无处可藏!(https://leakix.net/)

LeakIX,集搜索引擎和报告平台于一体,能帮你找到那些泄露的数据和被攻击的服务器系统。

它和Shodan类似,但提供了更为全面的对受攻击服务器系统的洞察。

LeakIX会将源头、托管公司、计算机应急响应小组(CERTs)及研究人员联系起来,共同修复导致数据泄露及其他安全风险的错误配置。

LeakIX的优缺点:

| 优点 | 缺点 |

|---|---|

| 全面数据收集,各种泄露信息应有尽有 | 需要专业技术知识才能玩转 |

| 高级搜索功能,让你快速找到所需信息 | 数据来源有限,可能无法覆盖所有泄露事件 |

| 协作功能,可以与其他安全人员共同分析 | |

| API 访问,可以与其他安全工具集成 |

9. DNSDumpster:DNS信息的“挖掘机”,帮你找到隐藏的子域名!(https://dnsdumpster.com/)

DNSdumpster.com,一款免费的实用工具,能帮你发现与某个域名相关的所有主机。

在评估安全状况时,了解攻击者可能看到的可见主机至关重要。

所有这些数据都能用于更深入地理解目标网络。该工具的最大亮点在于它能帮助你探索与域名关联的所有主机。

网络攻击者与防御者必须迅速绘制出组织的攻击面。理解组织的漏洞有助于发现安全短板并提升防护能力。

DNSDumpster的优缺点:

| 优点 | 缺点 |

|---|---|

| 快速高效,让你快速获取所需信息 | 范围有限,只能搜索DNS信息 |

| 完整的数据收集,各种DNS记录应有尽有 | 依赖公开可用信息,可能无法找到隐藏的子域名 |

| 交互式地图,让你更直观地了解网络拓扑 | 不保证隐私,可能会泄露你的搜索记录 |

10. FullHunt:攻击面的“扫描仪”,让你的漏洞无处遁形!(https://fullhunt.io/)

FullHunt,互联网上最全面的攻击面数据库,帮你识别攻击面,追踪漏洞,并执行持续的安全扫描。

FullHunt能帮助企业识别其攻击面,追踪漏洞,并执行持续的安全扫描以保持防护。

这是检测外部攻击面变化与暴露的最佳企业级框架之一。

FullHunt的优缺点:

| 优点 | 缺点 |

|---|---|

| 全面搜索,各种攻击面信息应有尽有 | 有限覆盖,可能无法覆盖所有类型的漏洞 |

| 广泛集成,可以与其他安全工具无缝集成 | 付费使用,不是所有人都消费得起 |

| 提供免费试用,让你体验它的强大功能 | 复杂性较高,需要一定的学习成本 |

| 可扩展性强,可以满足不同规模企业的需求 | 定制化有限,可能无法满足所有用户的需求 |

11. AlienVault:安全管理的“万金油”,哪里需要哪里搬!(https://otx.alienvault.com/)

AlienVault,一款完全开源的安全信息与事件管理(SIEM)解决方案,为你提供高级功能。

AlienVault基于开放威胁交换(OTX)平台,促进以下实体间的开放协作与信息共享,以应对新兴的网络威胁:

- 私营企业

- 独立安全研究人员

- 政府机构

通过在AlienVault及第三方安全产品中集成社区生成的OTX威胁数据,确保威胁检测防御获得最新的威胁情报更新。

AlienVault的优缺点:

| 优点 | 缺点 |

|---|---|

| 简化的工作流程,让你快速上手 | 性能缓慢,处理大量数据时可能会卡顿 |

| 预构建的报告、模板和工作流,让你事半功倍 | 复杂的设置与配置,需要一定的技术功底 |

| 实时警报,让你第一时间掌握安全事件 | 自动化能力有限,很多操作需要手动完成 |

| 免费使用,无需任何费用 |

12. ONYPHE:网络防御的“千里眼”,帮你扫描整个互联网!(https://www.onyphe.io/)

ONYPHE,一款主要面向网络防御的搜索引擎,专注于发现和管理攻击面,能够扫描整个互联网及暗网以识别暴露的资产。

ONYPHE的网络防御搜索引擎通过爬取各类来源并监听背景噪音,从互联网收集开源及网络威胁情报数据。

ONYPHE的优缺点:

| 优点 | 缺点 |

|---|---|

| 全面的数据收集,各种网络安全信息应有尽有 | 数据过载,需要一定的分析能力才能驾驭 |

| 实时威胁情报,让你第一时间掌握最新威胁信息 | 数据准确性,需要自己判断信息的真伪 |

| 可定制可视化,让你更直观地了解网络安全态势 | 复杂性较高,需要一定的学习成本 |

| 协作功能,可以与其他安全人员共同分析 |

13. Grep.App:代码搜索的“神器”,帮你找到你需要的代码片段!(https://grep.app/)

Grep.app,一款多功能搜索引擎,使用户能够在GitHub上超过五十万个公开仓库中搜索相关代码片段。

在海量代码库中,它可用于搜索特定代码片段、函数、关键词等。

Grep.App的优缺点:

| 优点 | 缺点 |

|---|---|

| 代码预览,让你快速了解代码的功能 | 仅限于代码搜索,无法搜索其他类型的信息 |

| 可定制的搜索选项,让你更精确地找到所需代码 | 自托管,需要自己搭建服务器 |

| 简洁的用户界面,让你快速上手 |

14. URL scan:恶意URL的“照妖镜”,让恶意网站无处遁形!(https://urlscan.io/)

URLScan.io,一项免费的在线服务,用于检测和分析可能存在恶意的URL及网站。

当向URLScan.io提交一个URL或网站时,该服务会执行多项检查以识别任何可疑或恶意行为,例如网络钓鱼攻击、恶意软件分发等。

URL 扫描的优缺点:

| 优点 | 缺点 |

|---|---|

| 完全免费,无需任何费用 | 扫描深度有限,可能无法发现所有类型的恶意行为 |

| 详细报告,让你了解URL的详细信息 | 扫描频率有限,不能频繁扫描同一个URL |

| 强大的扫描能力,能够发现各种类型的恶意行为 | 可能会出现误报,需要自己判断 |

15. Vulners:漏洞信息的“百科全书”,总能找到你需要的答案!(https://vulners.com/)

Vulners,一个基于网络的漏洞数据库和搜索引擎,提供安全漏洞、漏洞利用、补丁、漏洞赏金等信息。

这是一个全面的安全数据库,包含多种软件漏洞的机器可读格式描述。

Vulners 的优缺点:

| 优点 | 缺点 |

|---|---|

| 全面的数据库,各种漏洞信息应有尽有 | 部分漏洞信息有限,可能不够详细 |

| 安全公告的自动分析,让你第一时间掌握最新威胁信息 | 有限的免费访问,很多高级功能需要付费 |

| 频繁更新,让你紧跟网络安全威胁的步伐 |

16. WayBackMachine:网站的“时光机”,带你回到过去看看!(https://archive.org/)

Wayback Machine,让你回溯时间,查看全球网站在历史特定时刻的外观。

Wayback Machine 拥有超过 5620 亿个网页的庞大收藏,并且每年都有大量新增内容不断扩充这一档案库。

WayBackMachine 的优缺点:

| 优点 | 缺点 |

|---|---|

| 历史记录,让你查看网站的历史版本 | 不完整记录,可能无法覆盖所有网页 |

| 内容恢复,可以恢复被删除的网页内容 | 不可靠,可能无法保证数据的准确性 |

| 追踪网站变更,让你了解网站的演变过程 | 版权问题,可能会侵犯网站的版权 |

17. Dehashed:泄露数据的“情报站”,帮你找到泄露的账户信息!(https://www.dehashed.com/)

DeHashed,一款创新的网络安全搜索引擎,使用户能够快速高效地搜索数十亿条泄露及先前被攻破的凭证记录。

DeHashed还提供多种附加服务,例如数据监控、数据分析、安全报告等。

Dehashed 的优缺点:

| 优点 | 缺点 |

|---|---|

| 提供宝贵资源,让你了解数据泄露事件 | 并非涵盖所有数据泄露事件,可能存在遗漏 |

| 海量信息恢复,可以找到泄露的账户信息 | 范围有限,只能搜索泄露的数据 |

| 提供数据泄露的洞察,让你了解数据泄露的原因 | 依赖用户输入,需要用户提供搜索关键词 |

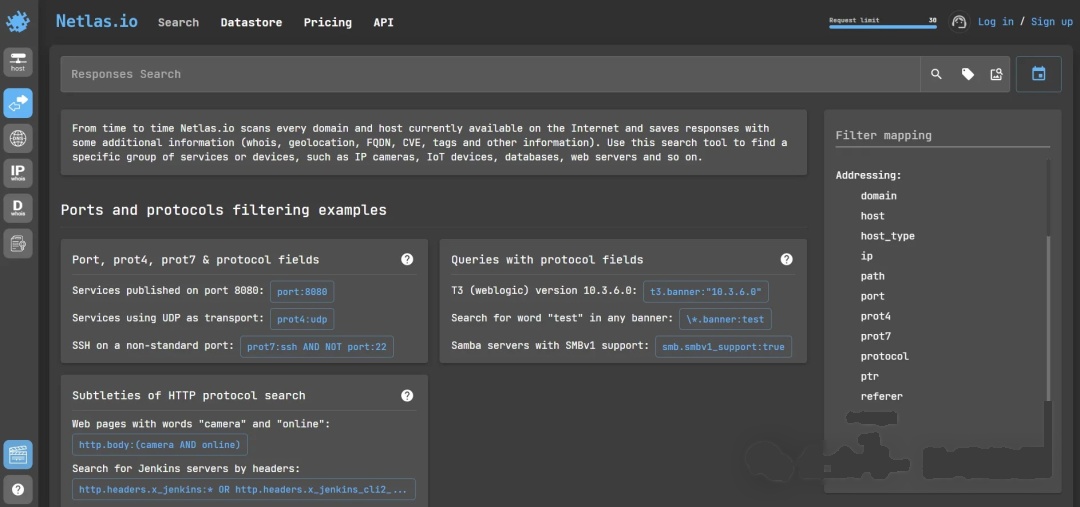

18. Netlas:互联网资产的“扫描仪”,帮你发现互联网连接的资产和漏洞!(https://netlas.io/)

Netlas,一款扫描器和搜索引擎,能够扫描IPv4地址、网站、Web应用程序、物联网设备、域名及其他在线资产。

Netlas.io 的搜索功能允许用户使用多种条件和运算符创建搜索查询。

Netlas 的优缺点:

| 优点 | 缺点 |

|---|---|

| 高级协议,支持各种网络协议 | 付费服务,不是所有人都消费得起 |

| 复杂搜索查询,让你更精确地找到所需信息 | 学习曲线,需要一定的技术功底才能玩转 |

| 持续更新的漏洞数据库,让你第一时间掌握最新漏洞信息 | 被动扫描的局限性,可能无法覆盖所有资产 |

| 丰富的数据,各种网络安全信息应有尽有 |

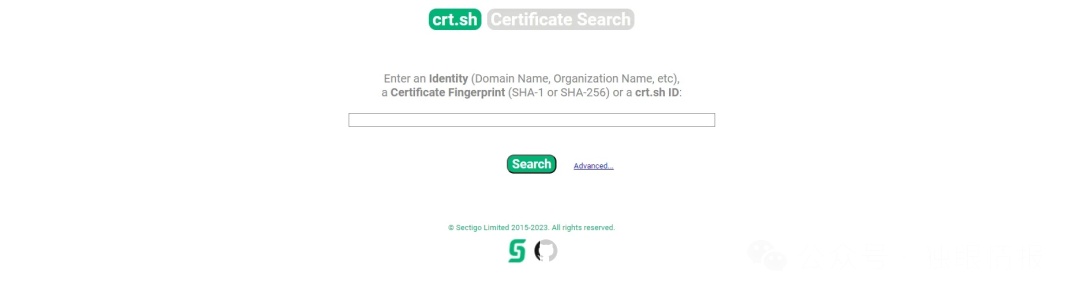

19. CRT.sh:SSL/TLS证书的“监控器”,确保你的网站安全可靠!(https://crt.sh/)

Crt.sh,使用户能快速定位特定域名的SSL/TLS证书,是证书监控的理想工具。

Crt.sh 提供用户友好的图形界面

网络安全学习资源分享:

给大家分享一份全套的网络安全学习资料,给那些想学习 网络安全的小伙伴们一点帮助!

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

因篇幅有限,仅展示部分资料,朋友们如果有需要全套《网络安全入门+进阶学习资源包》,需要点击下方链接即可前往获取

读者福利 | CSDN大礼包:《网络安全入门&进阶学习资源包》免费分享 (安全链接,放心点击)

👉1.成长路线图&学习规划👈

要学习一门新的技术,作为新手一定要先学习成长路线图,方向不对,努力白费。

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图&学习规划。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

👉2.网安入门到进阶视频教程👈

很多朋友都不喜欢晦涩的文字,我也为大家准备了视频教程,其中一共有21个章节,每个章节都是当前板块的精华浓缩。(全套教程文末领取哈)

👉3.SRC&黑客文档👈

大家最喜欢也是最关心的SRC技术文籍&黑客技术也有收录

SRC技术文籍:

黑客资料由于是敏感资源,这里不能直接展示哦!(全套教程文末领取哈)

👉4.护网行动资料👈

其中关于HW护网行动,也准备了对应的资料,这些内容可相当于比赛的金手指!

👉5.黑客必读书单👈

👉6.网络安全岗面试题合集👈

当你自学到这里,你就要开始思考找工作的事情了,而工作绕不开的就是真题和面试题。

所有资料共282G,朋友们如果有需要全套《网络安全入门+进阶学习资源包》,可以扫描下方二维码或链接免费领取~

读者福利 | CSDN大礼包:《网络安全入门&进阶学习资源包》免费分享 (安全链接,放心点击)

1526

1526

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?