打开流量包,头尾存在蚁剑的流量,中间存在SQL注入流量。不多说,直接上脚本。

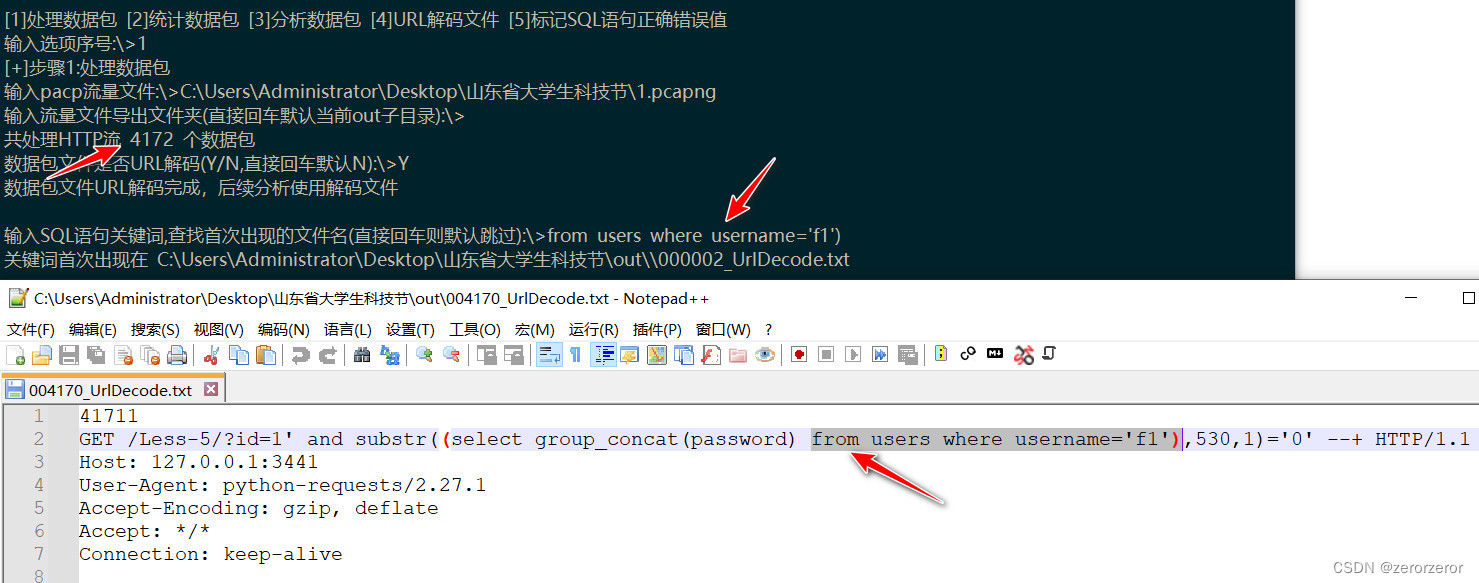

脚本先从流量文件中导出数据包,然后找出关键的SQL语句,观察一下首次出现在哪个文件中。

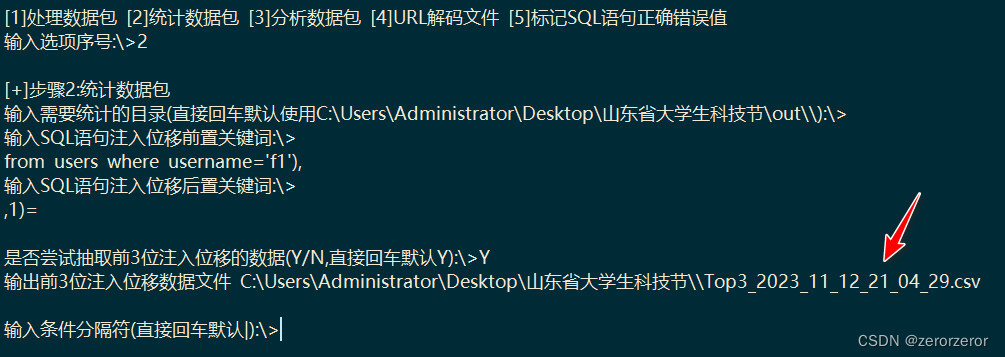

输入前后关键词,继续使用脚本分析。

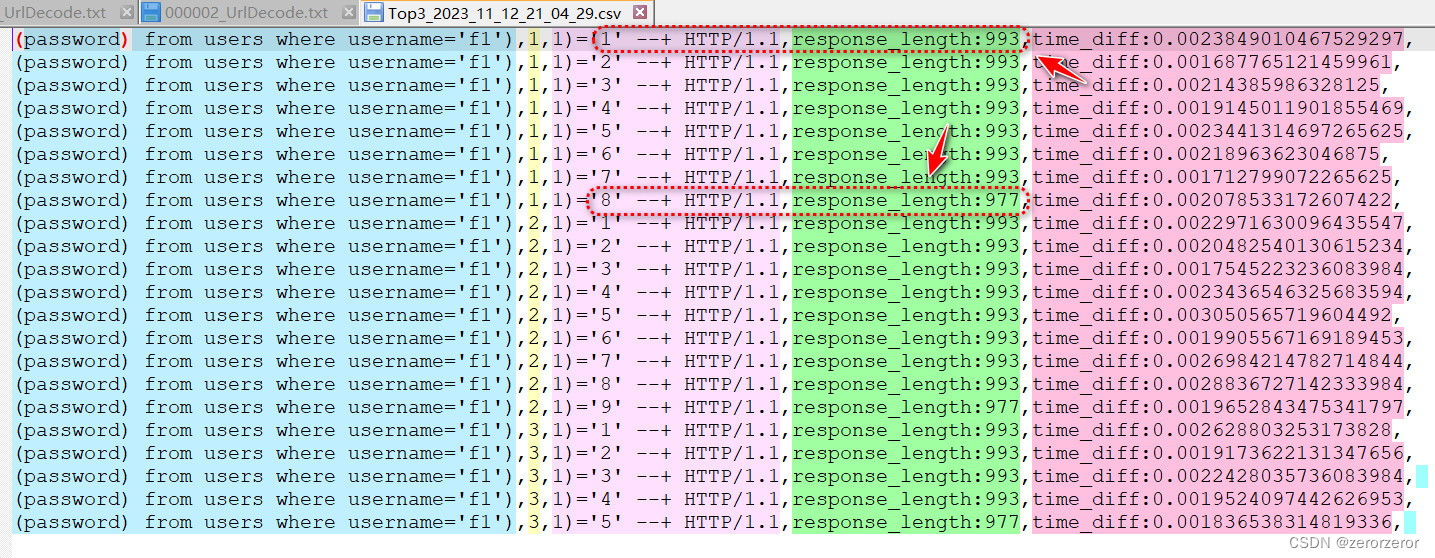

打开CSV文件,发现不同的返回包长度,代表正确与错误。

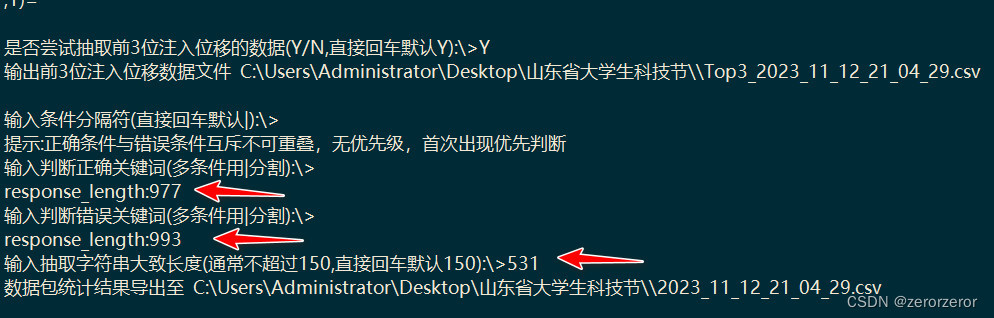

输入判断关键词,继续使用脚本分析。

输入判断关键词,继续使用脚本分析。

打开第二次导出的CSV文件,数据都已经被抽取出来。

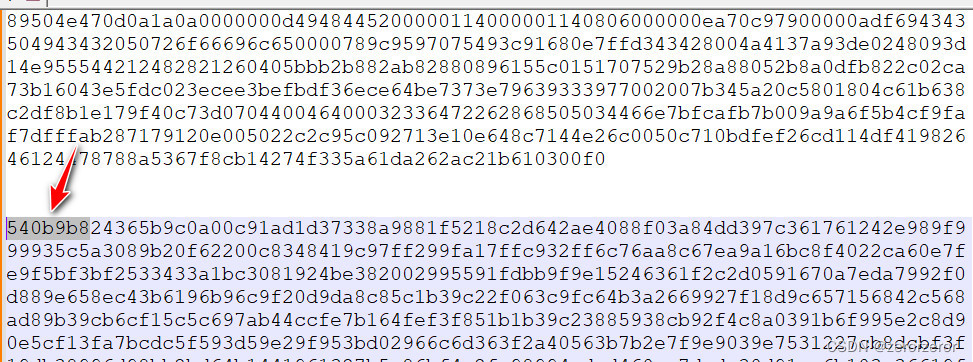

输入参数,继续使用脚本分析,发现SQL注入的数据是png图片的头部。

翻看头部的蚁剑流量,看到提示,flag分为两个部分。

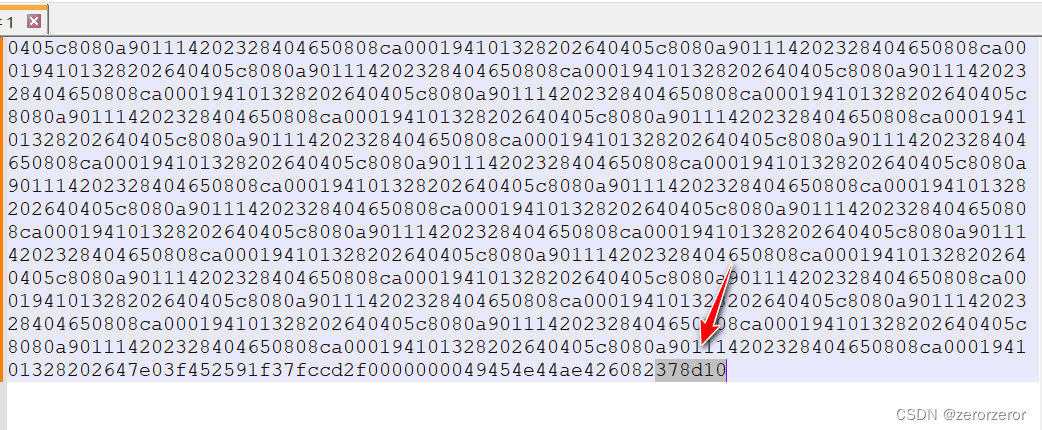

翻到最后一个,也是蚁剑的流量,并发现前后的随机数,估计返回包是png的另一部分。

将png的两部分复制出来,并去除前后的随机数。

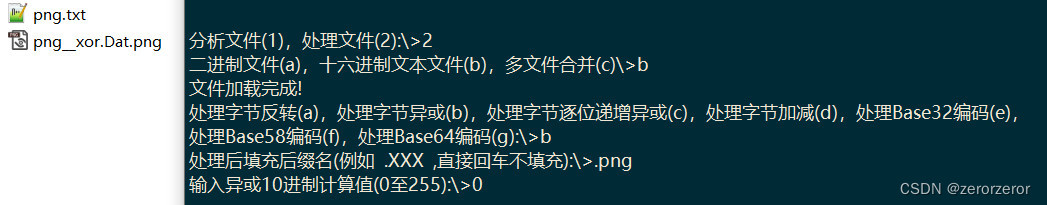

把数据合二为一后,转成png图片。

打开png,就是一张纯白图片,啥也没有。

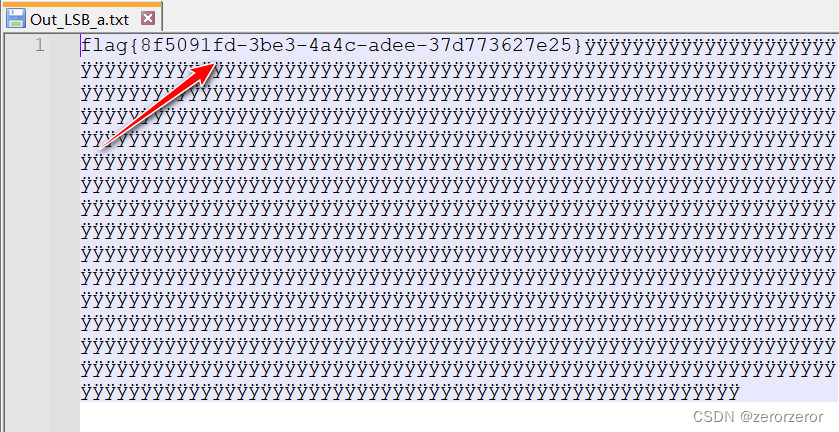

把图片扔进脚本,LSB隐写。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?