NAT No-PAT

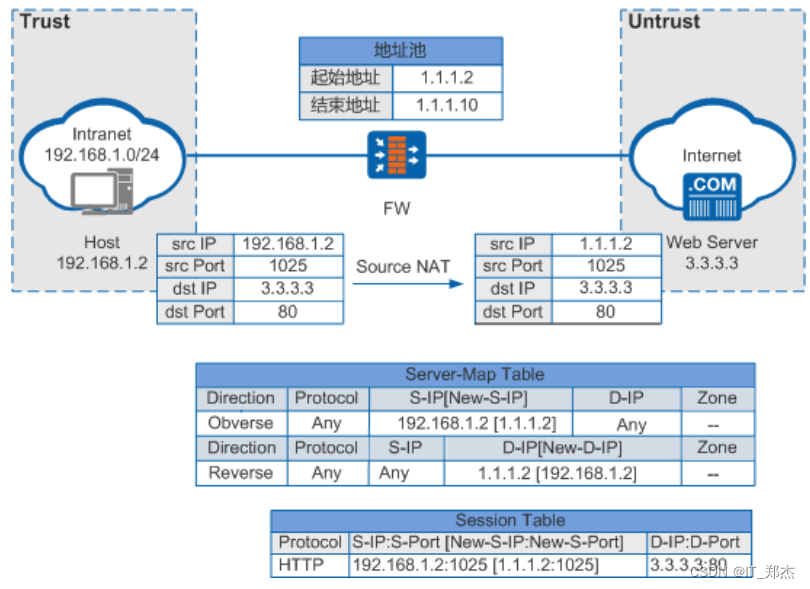

NAT No-PAT是一种NAT转换时只转换地址,不转换端口,实现私网地址到公网地址一对一的地址转换方式。适用于上网用户较少且公网地址数与同时上网的用户数量相同的场景。工作原理如图1所示。

当Host访问Web Server时,FW的处理过程如下:

- FW收到Host发送的报文后,根据目的IP地址判断报文需要在Trust区域和Untrust区域之间流动,通过安全策略检查后继而查找NAT策略,发现需要对报文进行地址转换。

- FW根据轮询算法从NAT地址池中选择一个空闲的公网IP地址,替换报文的源IP地址,并建立Server-map表和会话表,然后将报文发送至Internet。

- FW收到Web Server响应Host的报文后,通过查找会话表匹配到步骤2中建立的表项,将报文的目的地址替换为Host的IP地址,然后将报文发送至Intranet。

此方式下,公网地址和私网地址属于一对一转换。如果地址池中的地址已经全部分配出去,则剩余内网主机访问外网时不会进行NAT转换,直到地址池中有空闲地址时才会进行NAT转换。

FW上生成的Server-map表中存放Host的私网IP地址与公网IP地址的映射关系。

- 正向Server-map表项保证特定私网用户访问Internet时,快速转换地址,提高了FW处理效率。

- 反向Server-map表项允许Internet上的用户主动访问私网用户,将报文进行地址转换。

NAT NO-PAT有两种:

-

本地(Local)NO-PAT

本地NO-PAT生成的Server-Map表中包含安全区域参数,只有此安全区域的Server可以访问内网Host。

-

全局(Global)NO-PAT

全局NO-PAT生成的Server-Map表中不包含安全区域参数,一旦建立,所有安全区域的Server都可以访问内网Host。

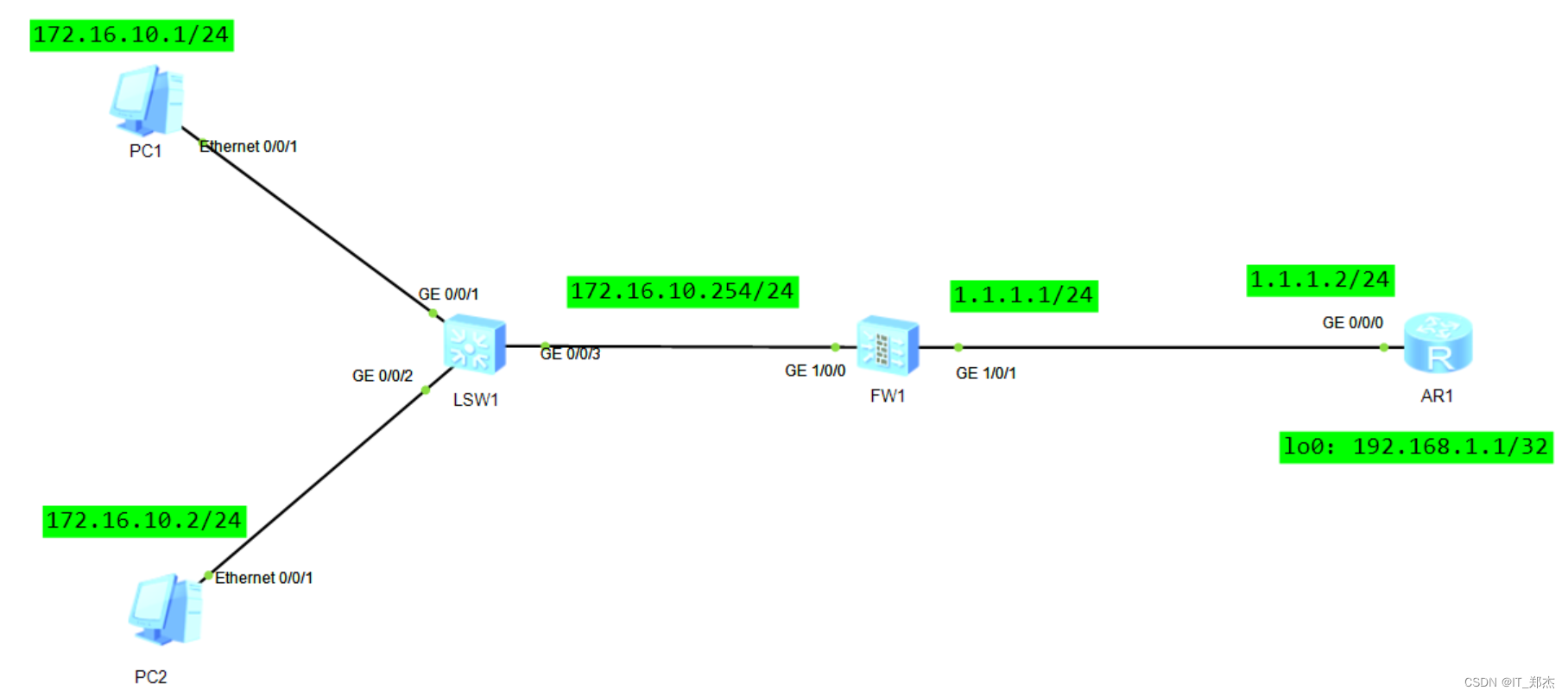

实验NAT NO-PAT 拓扑图

将防火墙接口加入防火墙区域

[FW1]firewall zone trust

[FW1-zone-trust]dis th

2023-11-15 08:27:48.770

#

firewall zone trust

set priority 85

add interface GigabitEthernet1/0/0

#

[FW1]firewall zone untrust

[FW1-zone-untrust]dis th

2023-11-15 08:26:47.490

#

firewall zone untrust

set priority 5

add interface GigabitEthernet1/0/1

配置防火墙安全策略允许私网指定网段与Internet进行报文交互。

security-policy

rule name t_2_u

source-zone trust

destination-zone untrust

source-address 172.16.10.0 mask 255.255.255.0

action permit

#配置NAT地址池

nat address-group group1

mode no-pat global

route enable

section 0 1.1.1.10 1.1.1.12

#NAT策略实现私网指定网段访问Internet时自动进行源地址转换。

nat-policy

rule name nat1

source-zone trust

destination-zone untrust

source-address 172.16.10.0 mask 255.255.255.0

action source-nat address-group group1

#在FW上配置缺省路由,使私网流量可以正常转发至外网的路由器

[FW1]ip route-static 0.0.0.0 0.0.0.0 1.1.1.2配置完成后可以ping通外网R1的LooBack接口

查看会话表去往外网的流量会被转换成NAT地址池中的1.1.1.10IP地址

2148

2148

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?