环境搭建

靶机:DC-5,IP地址:192.168.52.138

测试机:Kali,IP地址:192.168.52.134

渗透测试

一. 信息收集

1、下载安装并启动DC-5

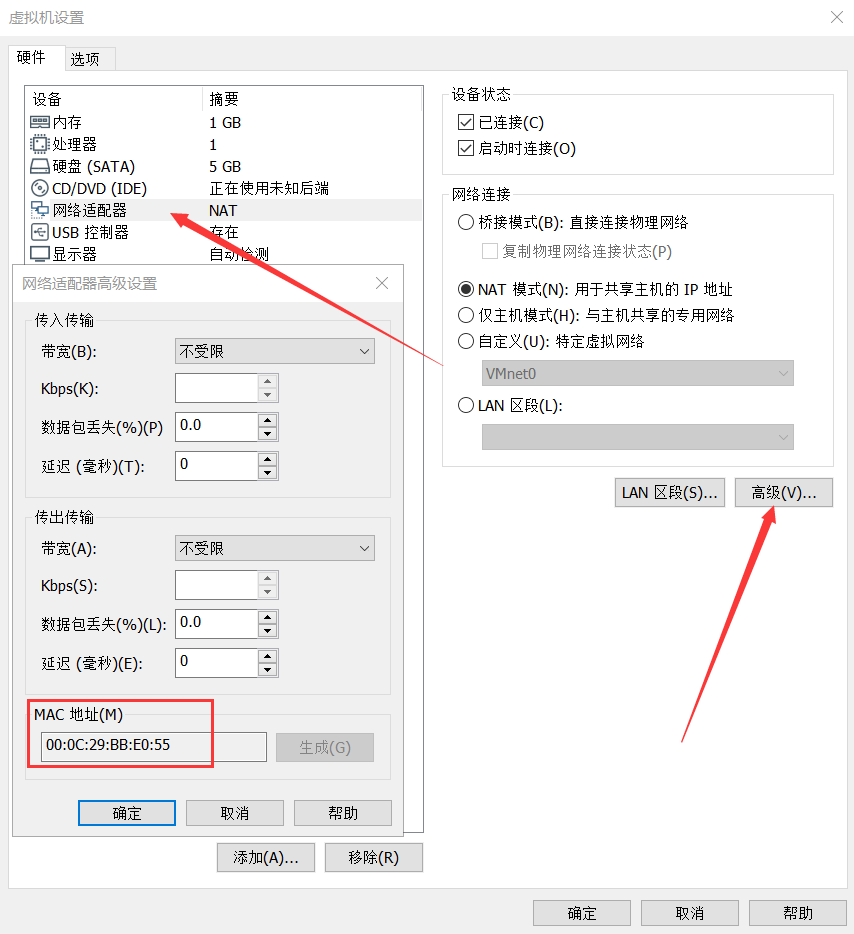

下载完解压后会有一个以.ova为后缀的文件,直接在VM中用”打开虚拟机”,在设置中修改网络适配器为NET模式。

在这里记一下DC-5的MAC地址,等下用的到。

启动DC-5时开机就好,因为不知道用户名和密码,所以登录不了

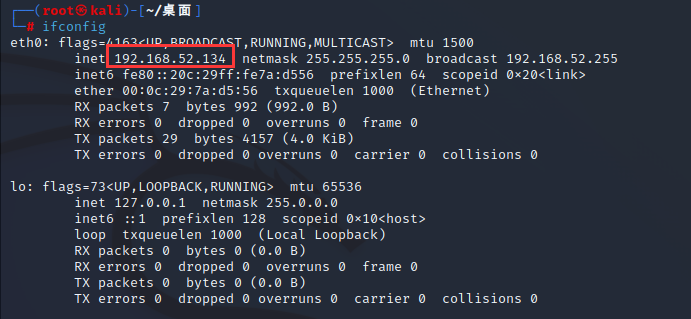

2、打开kali,查看kali的IP地址和子网掩码

因为DC-5和kali现在属于同一个网段,查看kali的IP和子网掩码是为了获得DC-5的网络号

DC-5的网络号是:192.168.52.0/24

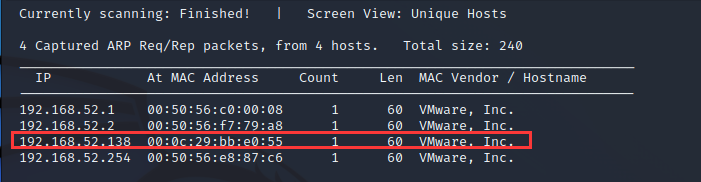

3、使用netdiscover扫描主机

netdiscover -i eth0 -r 192.168.52.0/24

##netdiscover: -i 指定网卡 -r 指定网段

也可以使用nmap进行主机发现,

nmap -sP 192.168.52.0/24

在使用nmap进行主机发现时,会扫描出本机的IP地址,而netdiscover则不会扫描出本机IP地址

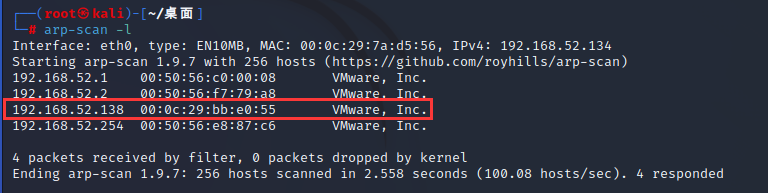

或使用arp-scan -l命令拿到DC-5的IP地址

arp-scan -l

根据之前记下的MAC地址确定扫描到的主机哪一个是DC-5,因为MAC地址是主机的唯一标识。

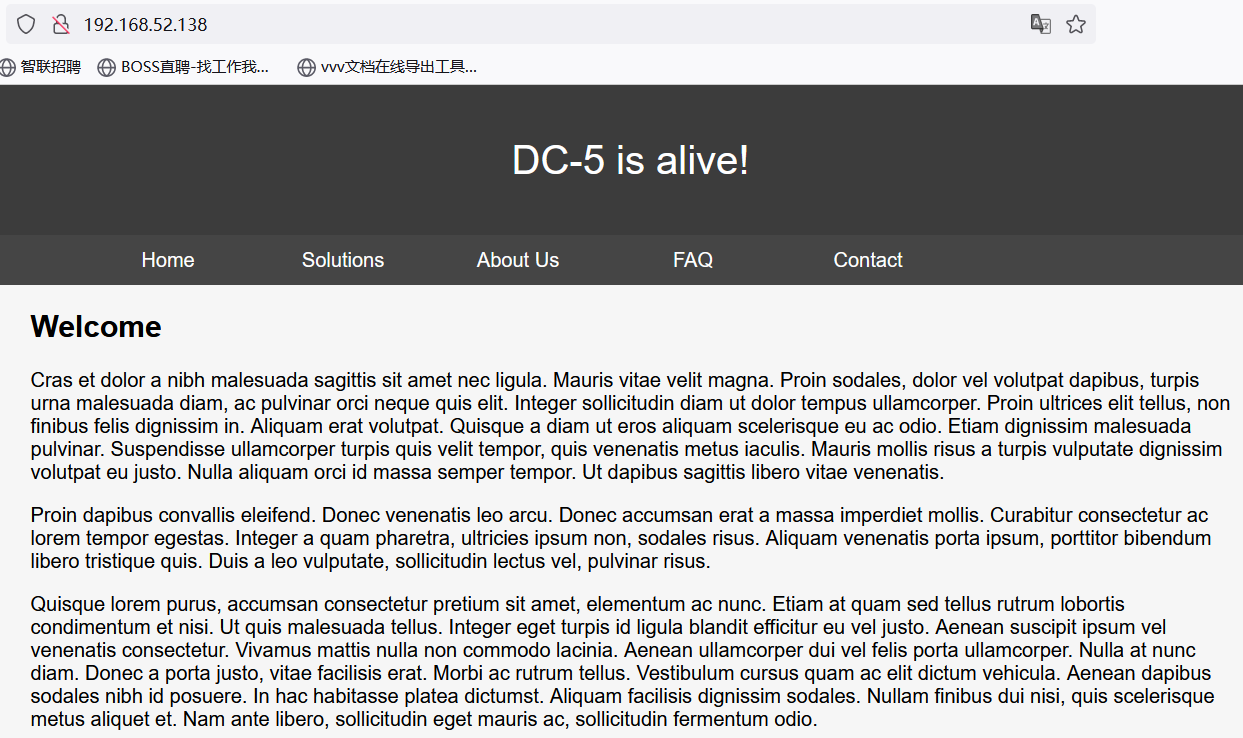

获得DC-5靶机ip:192.168.52.138(可通过kali浏览器访问进行验证)

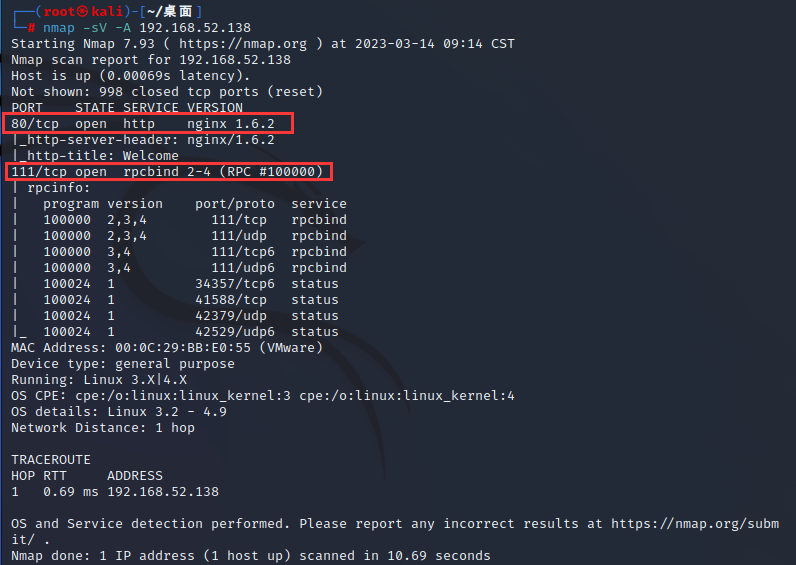

4、使用nmap扫描DC-5,看有什么服务是可利用的(端口扫描)

root@kali:~# nmap -sV -A 192.168.52.138

-sV只扫描端口及其版本号

-A扫描端口的详细信息

发现目标机开放了80、111端口并且运行着rpcinfo服务,web服务使用的是nginx/1.6.2版本

本文描述了一次针对DC-5靶机的渗透测试过程,包括信息收集、主机发现、端口扫描、利用80端口的文件包含漏洞,以及通过BurpSuite写入木马和反弹shell。最终通过查找SUID权限文件和利用GNUScreen的漏洞成功提权。

本文描述了一次针对DC-5靶机的渗透测试过程,包括信息收集、主机发现、端口扫描、利用80端口的文件包含漏洞,以及通过BurpSuite写入木马和反弹shell。最终通过查找SUID权限文件和利用GNUScreen的漏洞成功提权。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1025

1025

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?