目录

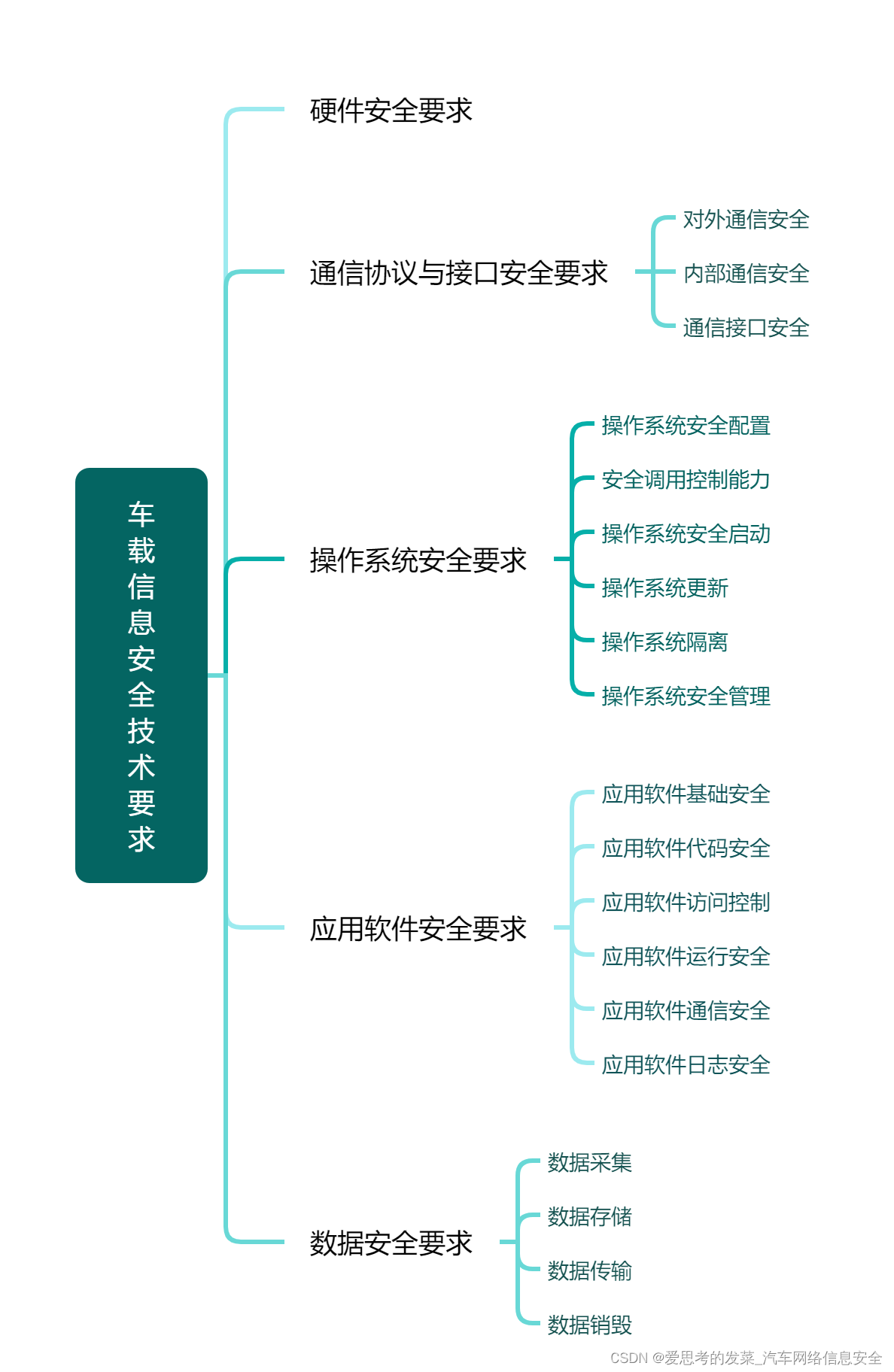

1. 技术要求

1.1 硬件安全要求

车载信息交互系统所使用的芯片应满足以下要求:

a) 按照 2.1a)进行测试,调试接口应禁用或设置安全访问控制;

b) 按照 2.1 b)进行测试,不存在后门或隐蔽接口。

按照 2.1 c)进行测试,车载信息交互系统所使用的处理器、存储模块、通信IC等用于处理、存储 和传输个人敏感信息的关键芯片及安全芯片,应减少暴露管脚。

按照 2.1 d)进行测试,车载信息交互系统所使用的关键芯片之间应减少暴露的通信线路数量,例 如:使用多层电路板的车载信息交互系统可采用内层布线方式隐藏通信线路。

按照 2.1 e)进行测试,电路板及芯片不宜暴露用以标注端口和管脚功能的可读丝印

1.2 通信协议与接口安全要求

1.2.1 对外通信安全

通信连接安全

车载信息交互系统应实现对平台服务端或外部终端的身份认证。当身份认证成功后,车载信息交互系统与平台服务端或外部终端才能进行业务数据的通信交互。

通信传输安全

车载信息交互系统与平台服务端或外部终端间传输的数据内容应进行加密,宜使用国密算法。

通信终止响应安全

车载信息交互系统进行通信时,应满足以下要求:

a)数据内容校验失败时,应终止该响应操作;

b)发生身份鉴权失败时,应终止该响应操作。

远程通信协议安全

车载公有远程通信协议,应采用 TLS1.2 版本及以上或至少同等安全级别的安全通信协议。

短距离通信协议安全

1. 短距离通信口令应用安全

2. 车载蓝牙通信协议安全

3. 车载WLAN通信协议安全

1.2.2 内部通信安全

当车载信息交互系统通过CAN、车载以太网等类型总线与车内其他控制器节点进行数据交互时, 应使用安全机制确保车辆确保车辆控制指令等所传输重要数据的完整性和可用性。

1.2.3 通信接口安全

a)不应存在任何后门或隐蔽接口;

b)访问权限等需授权内容不应超出正常业务范围。

车外通信接口安全

车载信息交互系统应支持路由隔离,隔离执行控制车辆指令、收集 个人敏感信息等功能的核心业务平台的通信,隔离对内通信中非核心业务平台的内部通信以及对外通 信中非核心业务平台的外网通信等。

车内通信接口安全

车载信息交互系统应满足以下要求:

a)对合法指令设置白名单;

b)对总线控制指令来源进行校验。

1.3 操作系统安全要求

1.3.1 操作系统安全配置

车载信息交互系统在其操作系统安全配置方面,应满足以下要求:

a)禁止最高权限用户直接登录,且限制普通用户提权操作;

b)删除或禁用无用账号,并使用至少包括阿拉伯数字、大小写拉丁字母, 长度不少于8位的强复杂度口令;

c)具备访问控制机制控制用户、进程等主体对文件、数据库等客体进行 访问;

d)禁止不必要的服务,例如:FTP服务等,禁止非 授权的远程接入服务。

1.3.2 安全调用控制能力

在用户明示同意后,才能执行;

通信类功能受控机制:

- 拨打电话

- 三方通话

- 发送短信

- 发送彩信

- 发送邮件

- 移动通信网络连接

- WLAN网络连接

本地敏感功能受控机制:

- 定位功能

- 通话录音功能

- 人机交互功能

- 对用户数据的操作

1.3.3 操作系统安全启动

车载信息交互系统应满足以下要求:

a)操作系统的启动应始于一个无法被修改的信任根;

b)应在可信存储区域验证操作系统签名后,才能加载车载端操作系统, 防止加载被篡改的操作系统;

c) 在执行其他的安全启动代码前,应验证代码完整性

1.3.4 操作系统更新

车载信息交互系统应满足以下要求:

a)应具备系统镜像的防回退校验功能;

b) 当更新镜像安装失败时,应恢复到更新前的版本或者进入安全状态;

c)应具有验证更新镜像完整性和来源可靠的安全机制。

1.3.5 操作系统隔离

除必要的接口和数据,例如:拨打电话等功能和电话本和短信等数据,可共享外,预置功能平行的多操作系统之间不应进行通信。

1.3.6 操作系统安全管理

车载信息交互系统应满足以下要求:

a) 针对车机类操作系统,应对应用软件运行的实时环境进行监控,对异常 状况,例如:异常网络连接、内存占用突增等状况进行告警;

b) 针对车机类操作系统,应支持FTP、HTTP等服务,以及SU登录等操 作的审计功能;

c) 应具备重要事件,例如:关键配置变更、非系统的安全启动校验失败等 事件的日志记录功能,并若具有网联功能,应能按照策略上传至服务器;

d)应对日志文件进行安全存储;

e)应采取访问控制机制,对日志读取写入的权限进行管理;

f)应对开发者调试接口进行管控,禁止非授权访问;

g)不应存在由权威漏洞平台6个月前公布且未经处置的高危及以上的 安全漏洞;

h)宜具备识别、阻断应用软件以高敏感权限,例如:最高权限用户权限、涉 及非业务内控车行为的权限等运行的能力。

1.4 应用软件安全要求

1.4.1 应用软件基础安全

车载信息交互系统上的应用软件基础安全应满足以下要求:

a)从安全合规的来源下载和安装软件;

b)不存在由权威漏洞平台6个月前公布且未经处置的高危及以上的安 全漏洞;

c)不存在非授权收集或泄露个人敏感信息、非授权数据外传等恶意行为;

d)不以明文形式存储个人敏感信息;

e)具备会话安全保护机制,例如:使用随机生成会话ID等机制;

f)使用至少包括阿拉伯数字、大小写拉丁字母,长度不少于8位的强复杂 度口令或向用户提示风险;

g)符合密码学要求,不直接在代码中写入私钥; 使用已验证、安全的加密算法和参数;同一个密钥不复用于不同用途;

h)使用到的随机数符合GM/T0005—2012等随机数相关标准,保证由已 验证、安全的随机数生成器产生。

1.4.2 应用软件代码安全

车载信息交互系统上的应用软件代码安全应满足以下要求:

a)应用软件的开发者在使用第三方组件时应识别其涉及公开漏洞库中已 知的漏洞并安装补丁;

b) 对于非托管代码,应确保内存空间的安全分配、使用和释放;

c)应用软件安装包应采用代码签名认证机制;

d)发布后应禁用调试功能,并删除调试信息;

e) 在非调试场景或非调试模式下,应用软件日志不应包含调试输出;

f)宜使用构建工具链提供的代码安全机制,例如:堆栈保护、自动引用计 数等;

g)宜使用安全机制,例如:混淆、加壳等,防止被逆向分析。

1.4.3 应用软件访问控制

车载信息交互系统上的应用软件访问控制应满足以下要求:

a)应支持权限管理,不同的应用软件基于实现特 定功能分配不同的接口权限;

ÿ

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

723

723

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?