取证小白 因为时间冲突 没有来得及参加比赛 现在让小白复盘一下![]() 听说服务器取证挺难的

听说服务器取证挺难的

(不多说 我们来用小白思路 复盘一下)

持续更新中

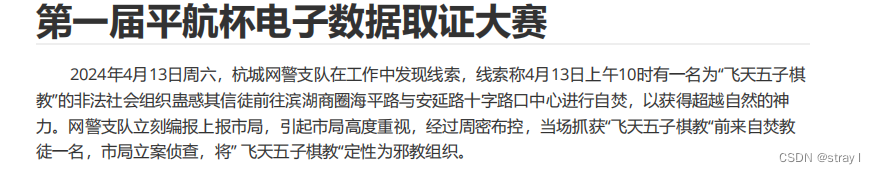

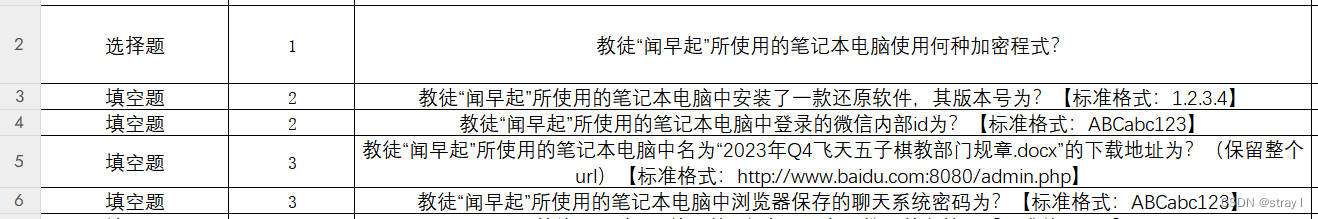

先看一下案情信息

一共有三个人 分别是 闻早起 海公牛 玉王直

简要案情

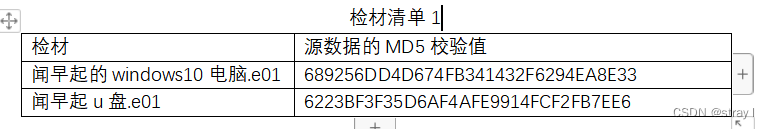

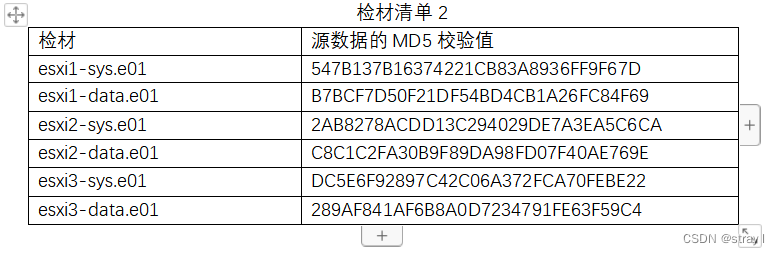

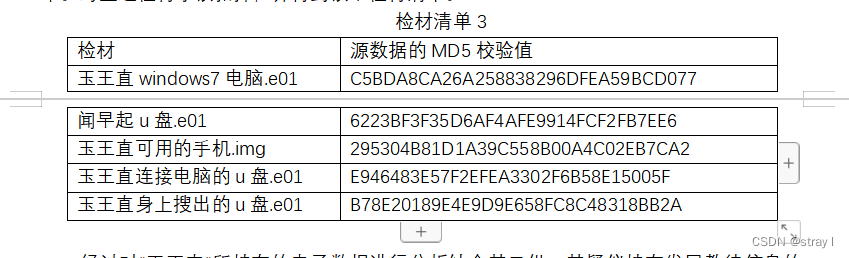

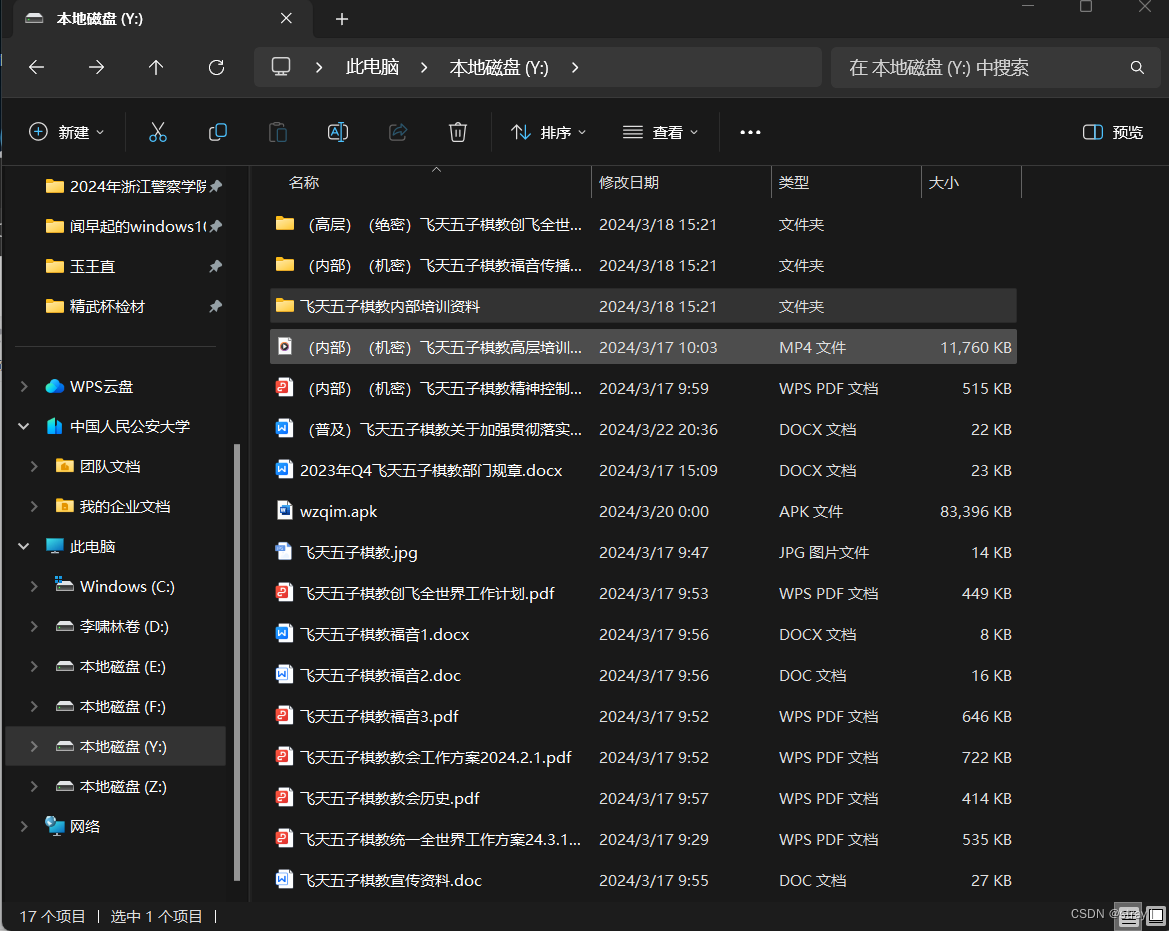

检材清单

可以看到量还是蛮大的

开始做题

接下来我们开始做题目吧(为了方便以前面的序号为题号)

2-6

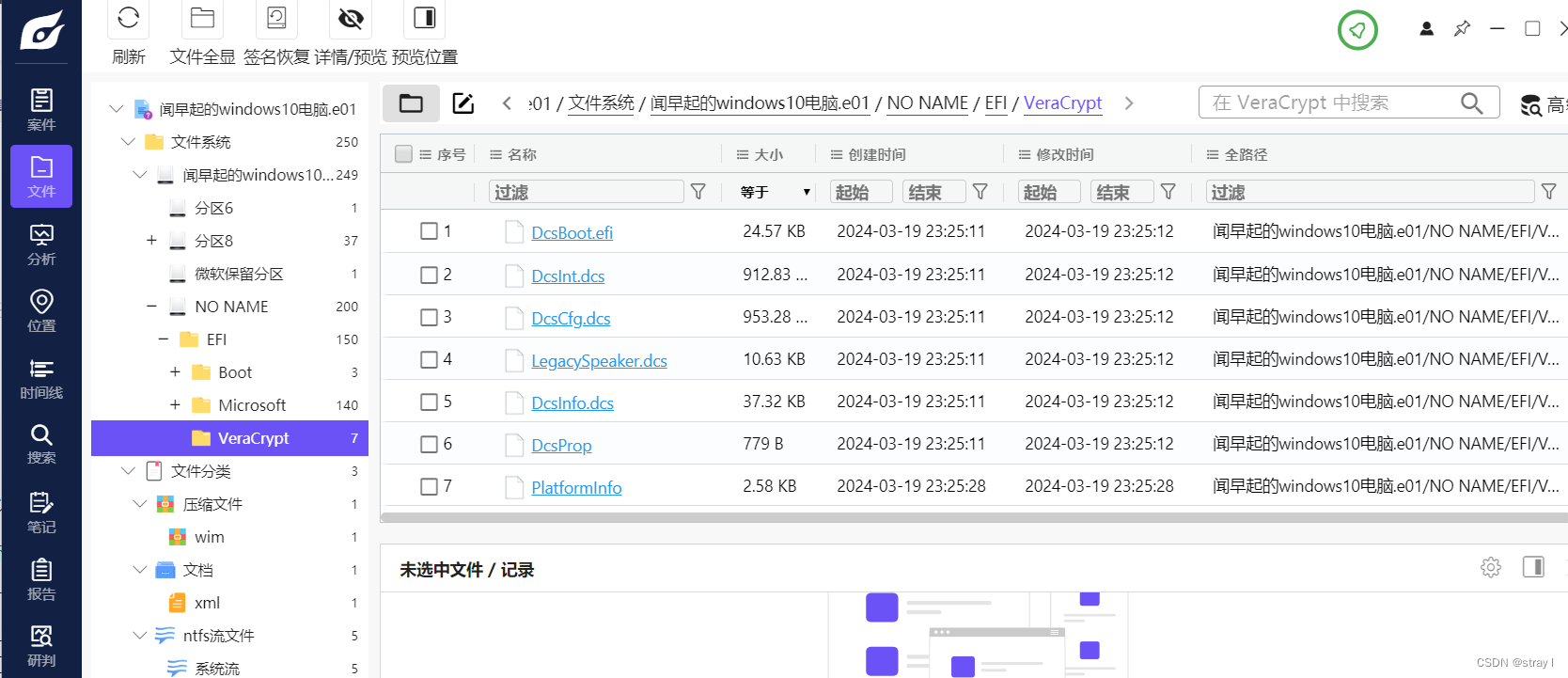

2. 先放入火眼里面跑一下 发现了文件分类里面有一个文件夹中存在vc

所以先盲猜 答案是VeraCrypt

现在 我们知道的太少了 所以先答VC吧

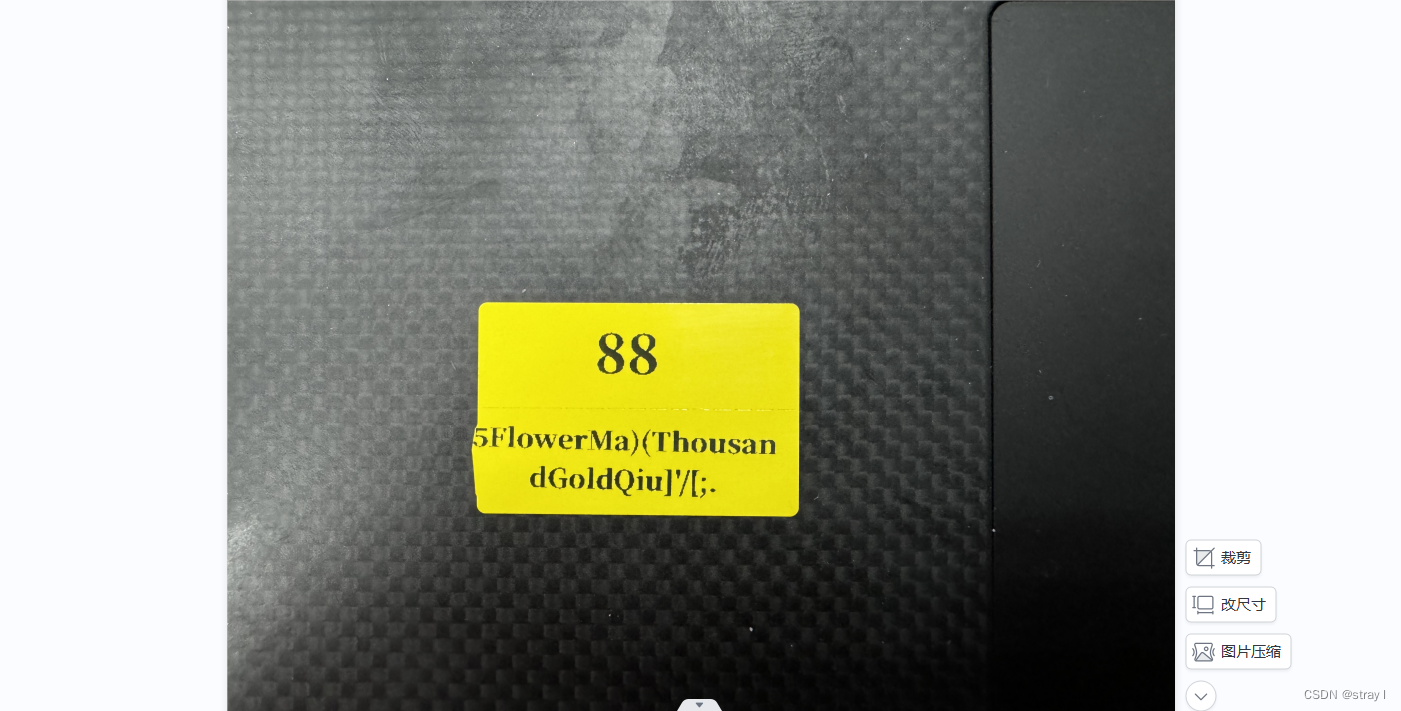

3.仿真一下镜像 要吧相关参数都取消掉 这样能保证正常运行

操作系统是win10 x64

找到对应的密码和pim

5FlowerMa)(ThousandGoldQiu]'/[;.

88

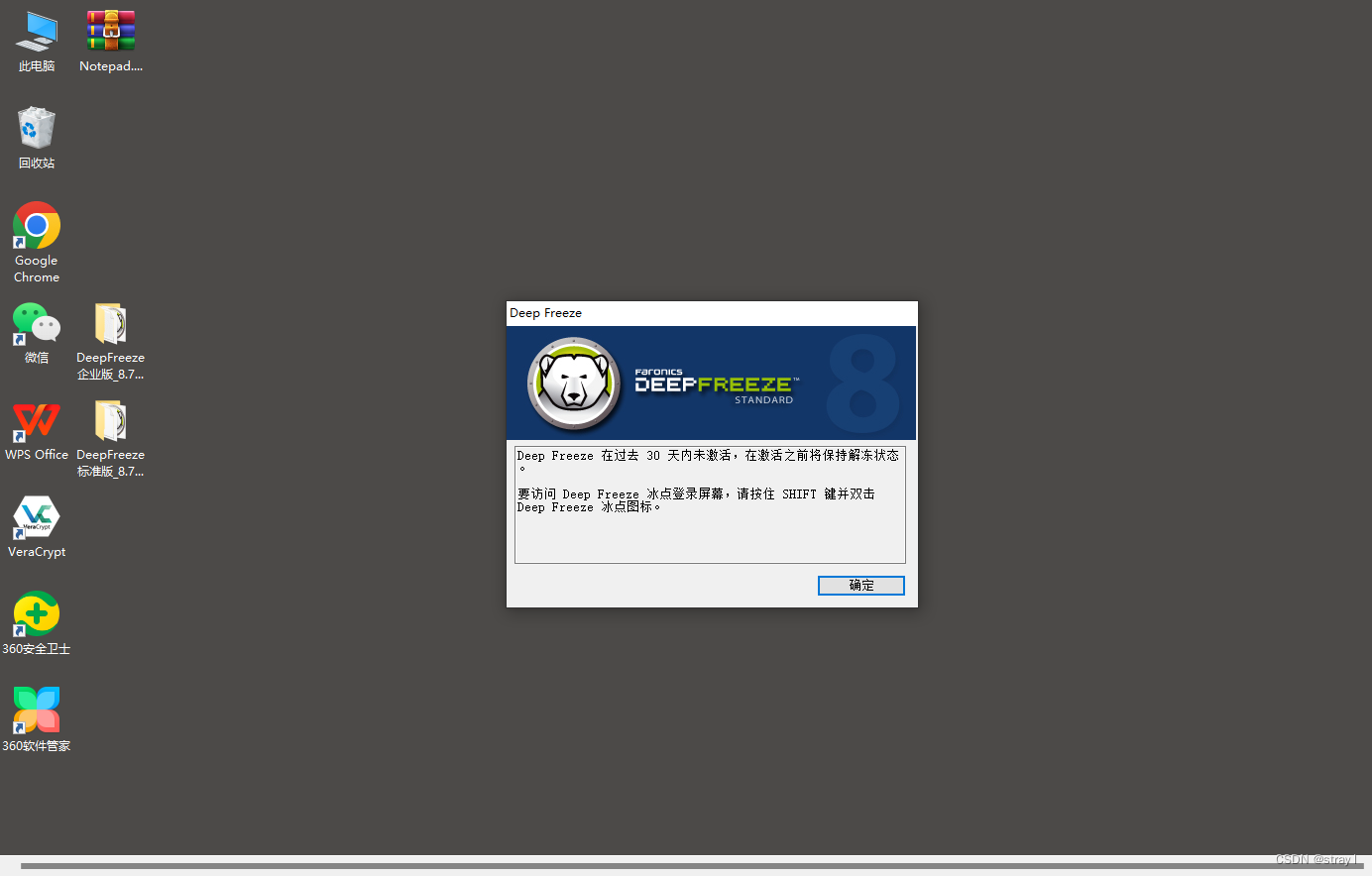

进去之后直接就弹出来了这个

所以答案应该是冰点还原软件

并且在c盘中寻找没有找到bitlocker 所以第二题应该是对的

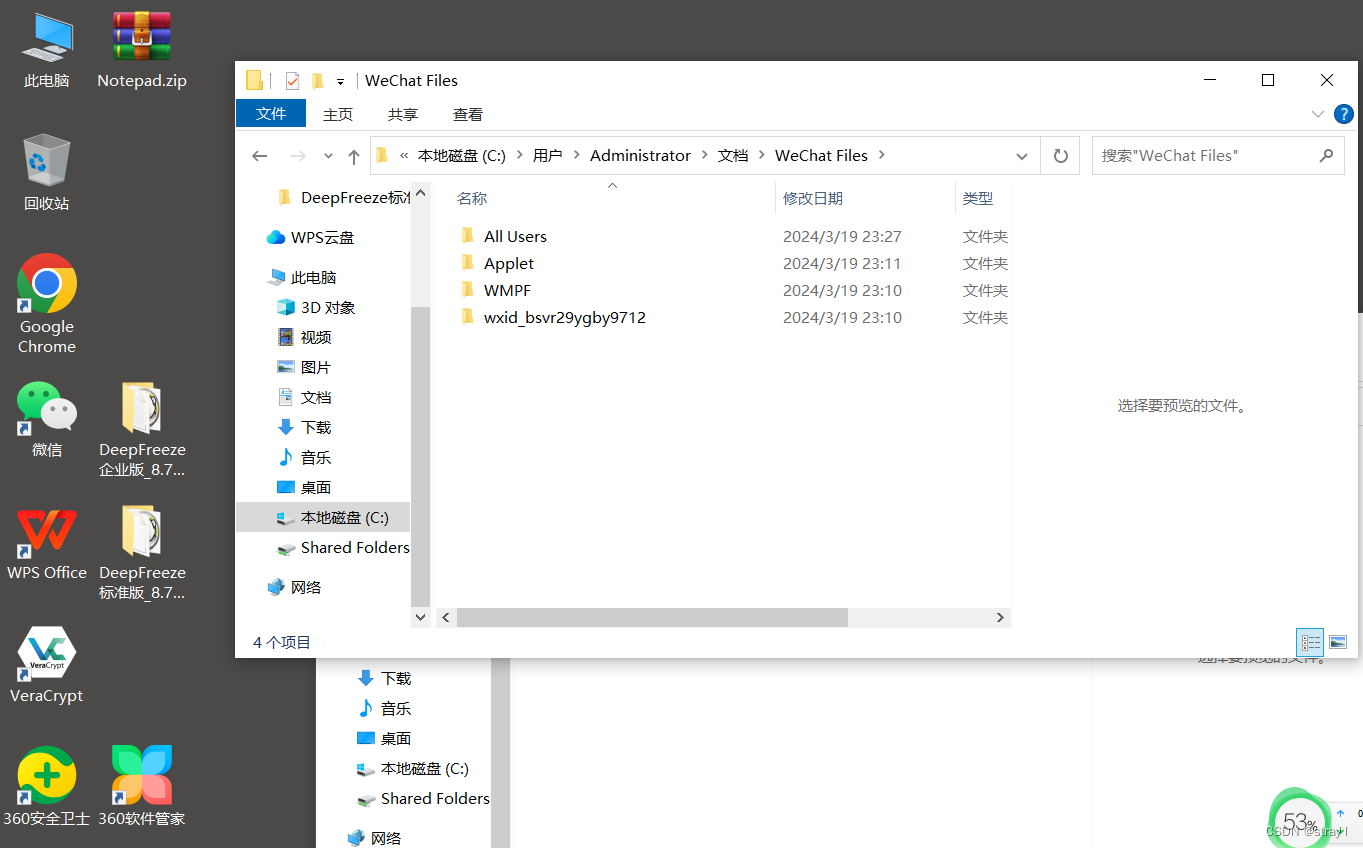

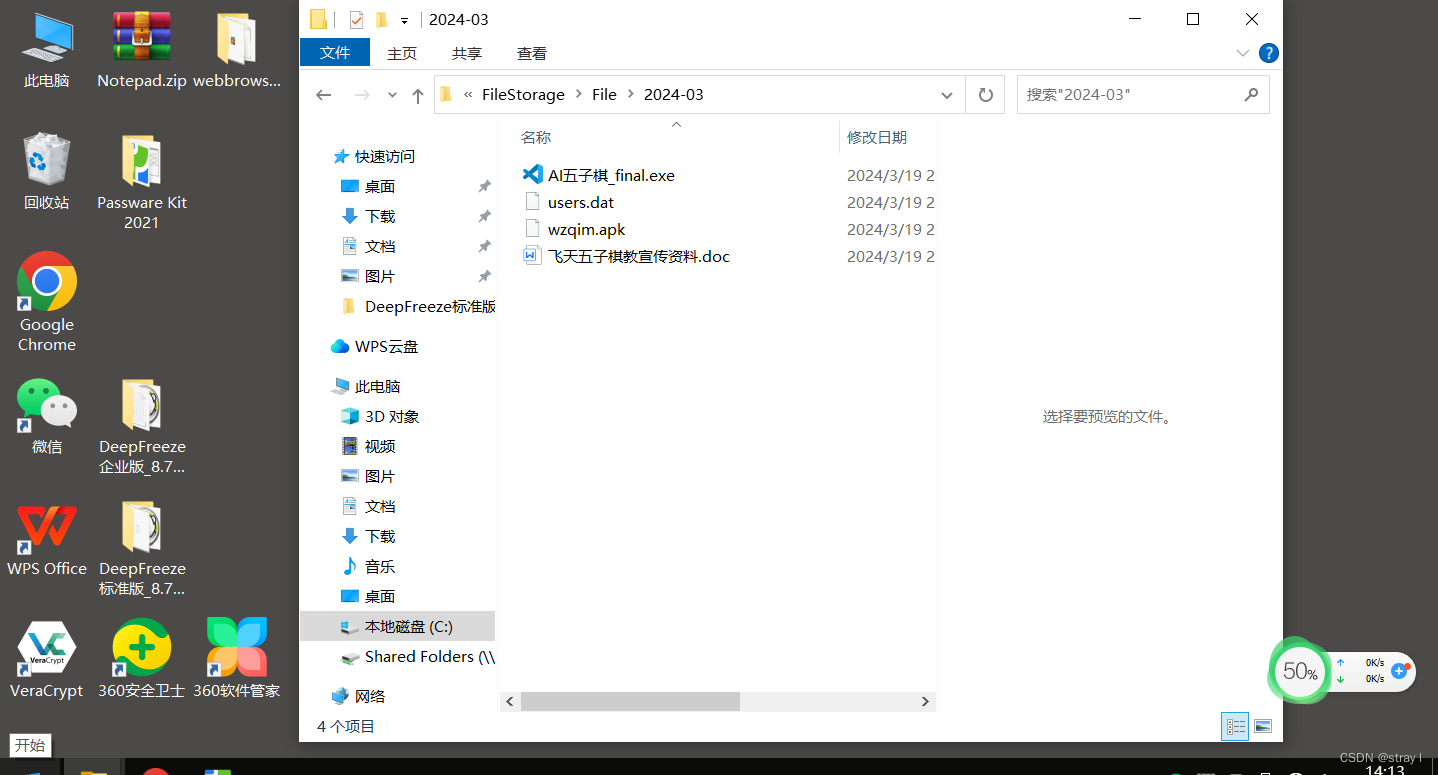

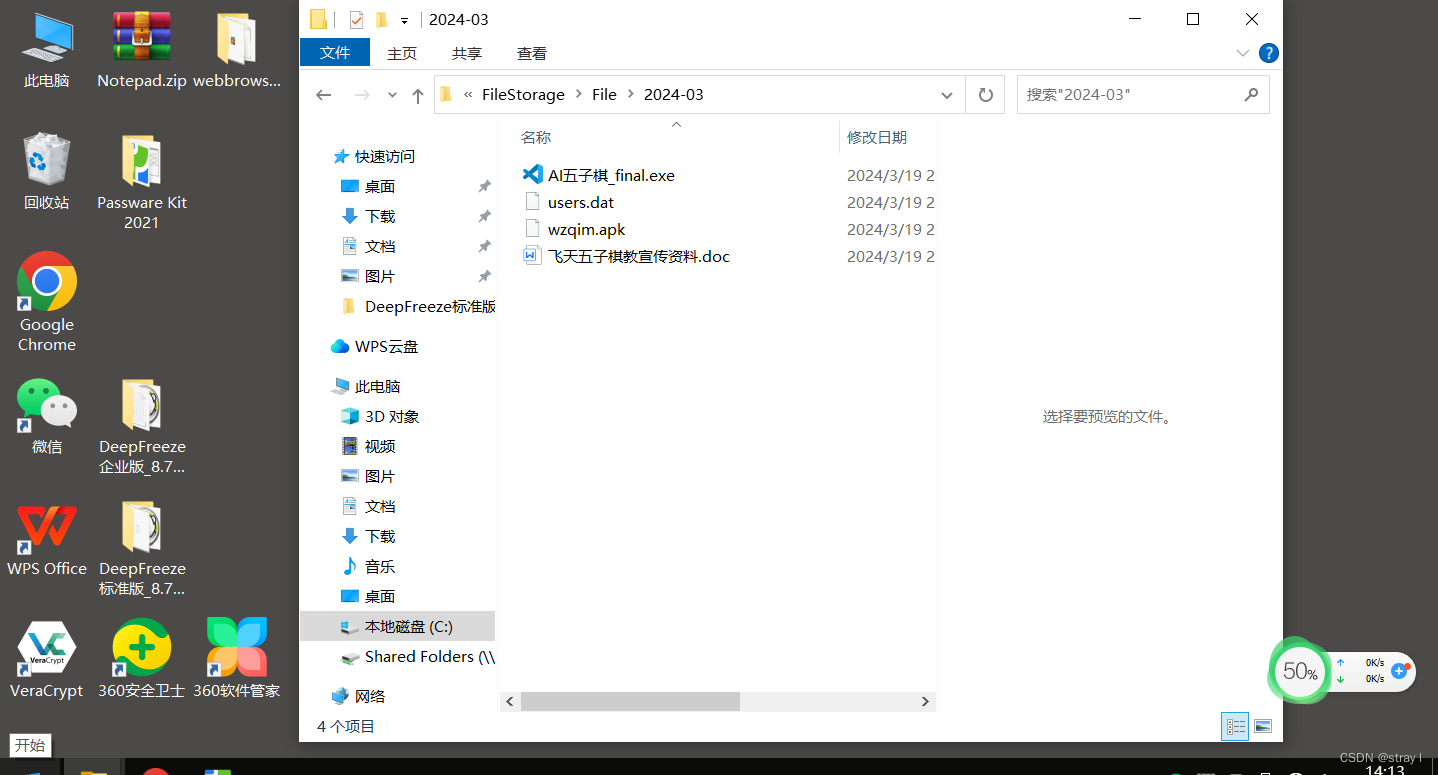

4.先找一下这个路径 下是不是有内部的微信号

果然找到了 很明显最后下面这个是微信的账号 wxid_bsvr29ygby9712

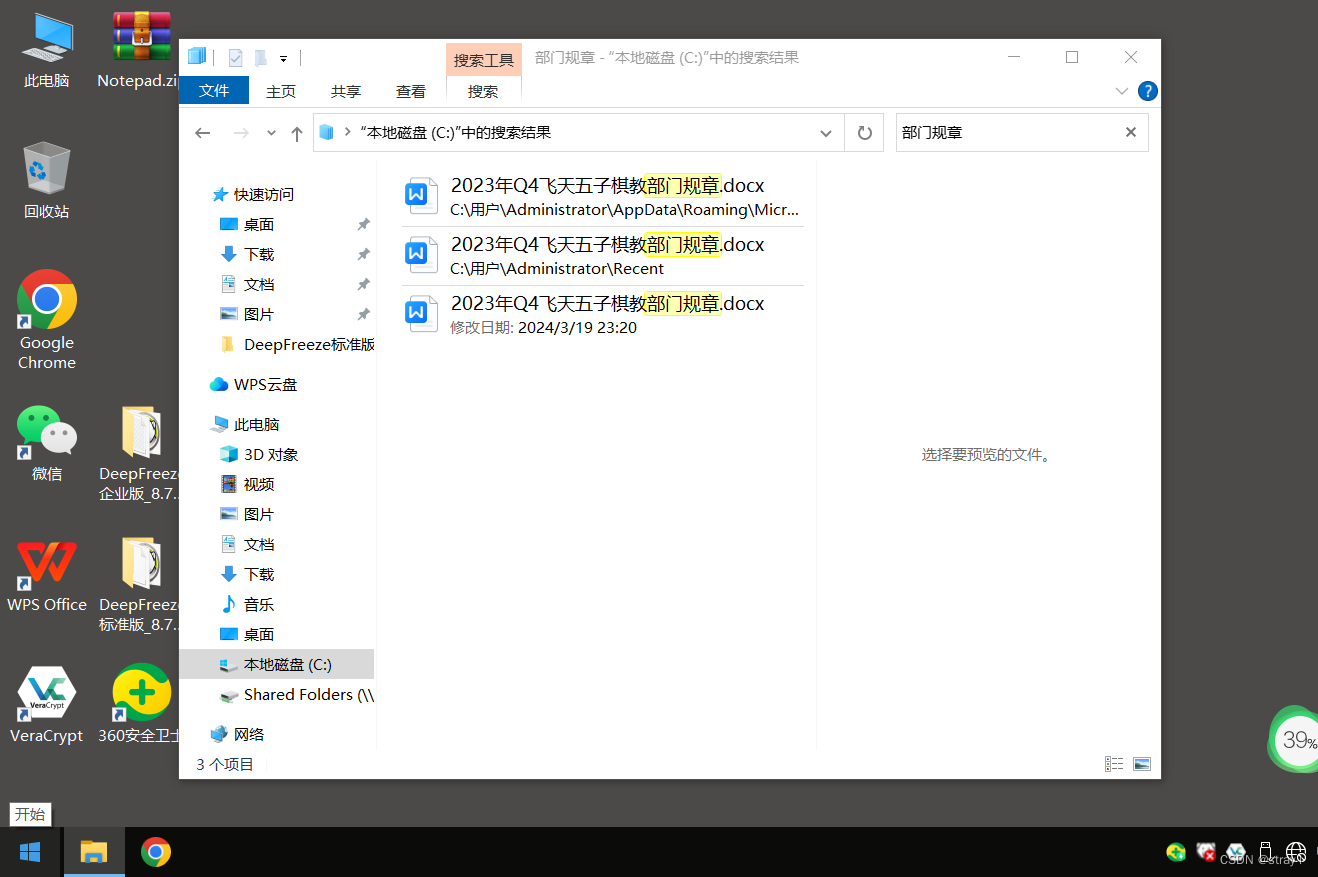

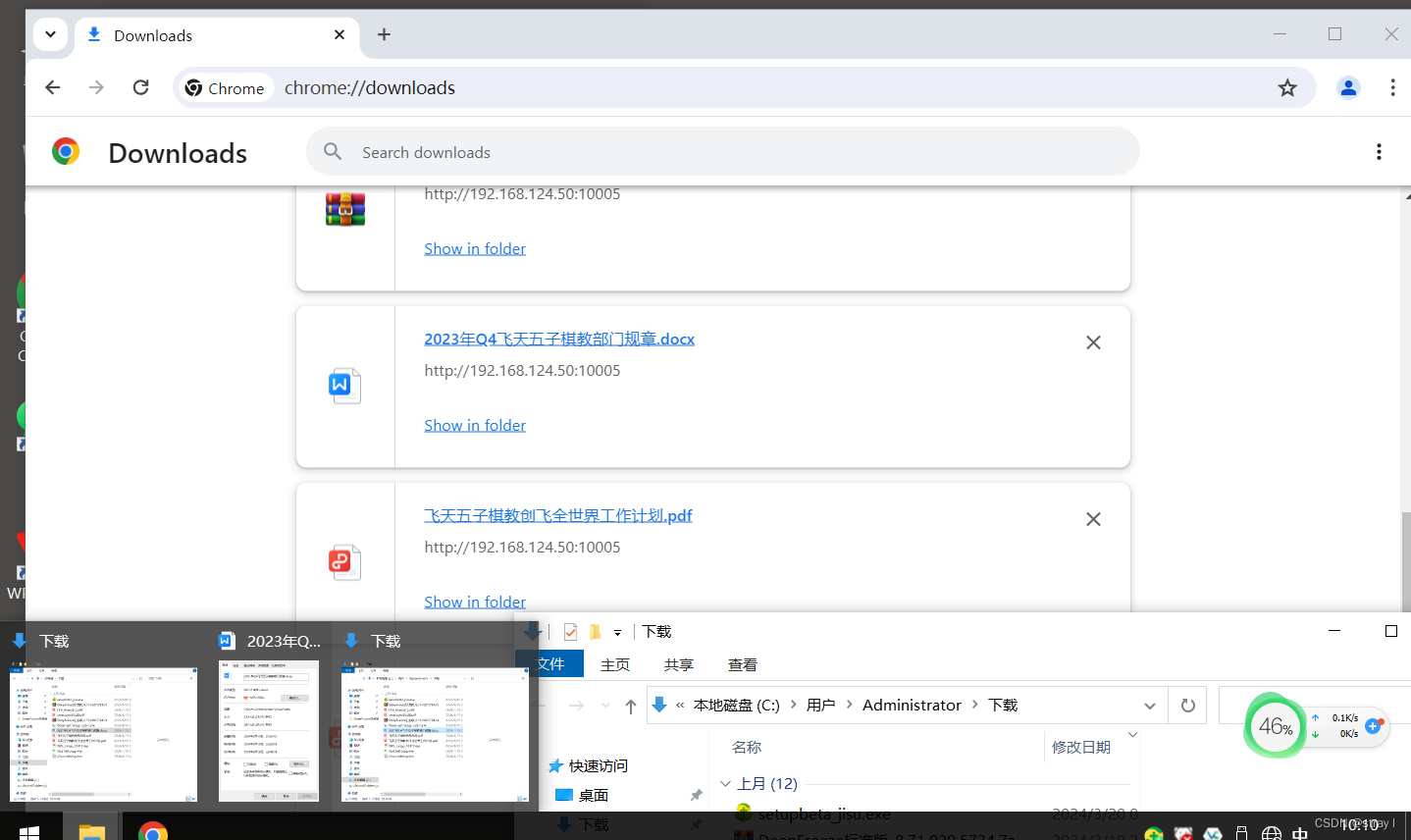

5.先查找 发现有三个 看文件的位置应该第一个是从网站上面下载下来的

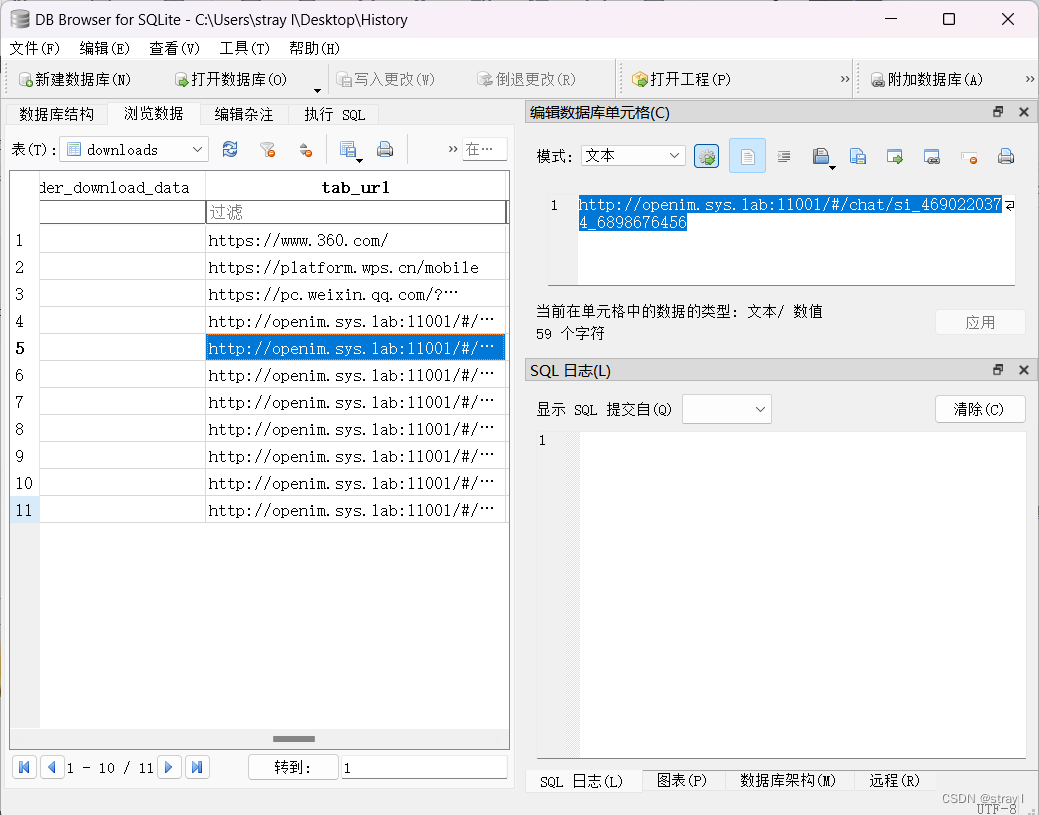

在浏览器中只可以看到内网的网址 我们要接着去找对应的url

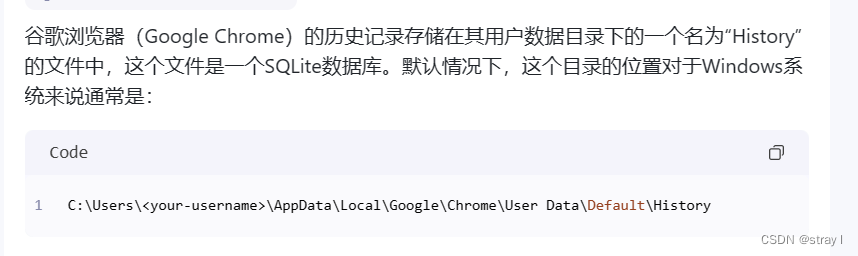

先询问一下数据库的地址

ok 接下来就是用sql browser来查一下就行

可以看到对应下载端口11001下的完整路径

http://openim.sys.lab:11001/#/chat/si_4690220374_6898676456

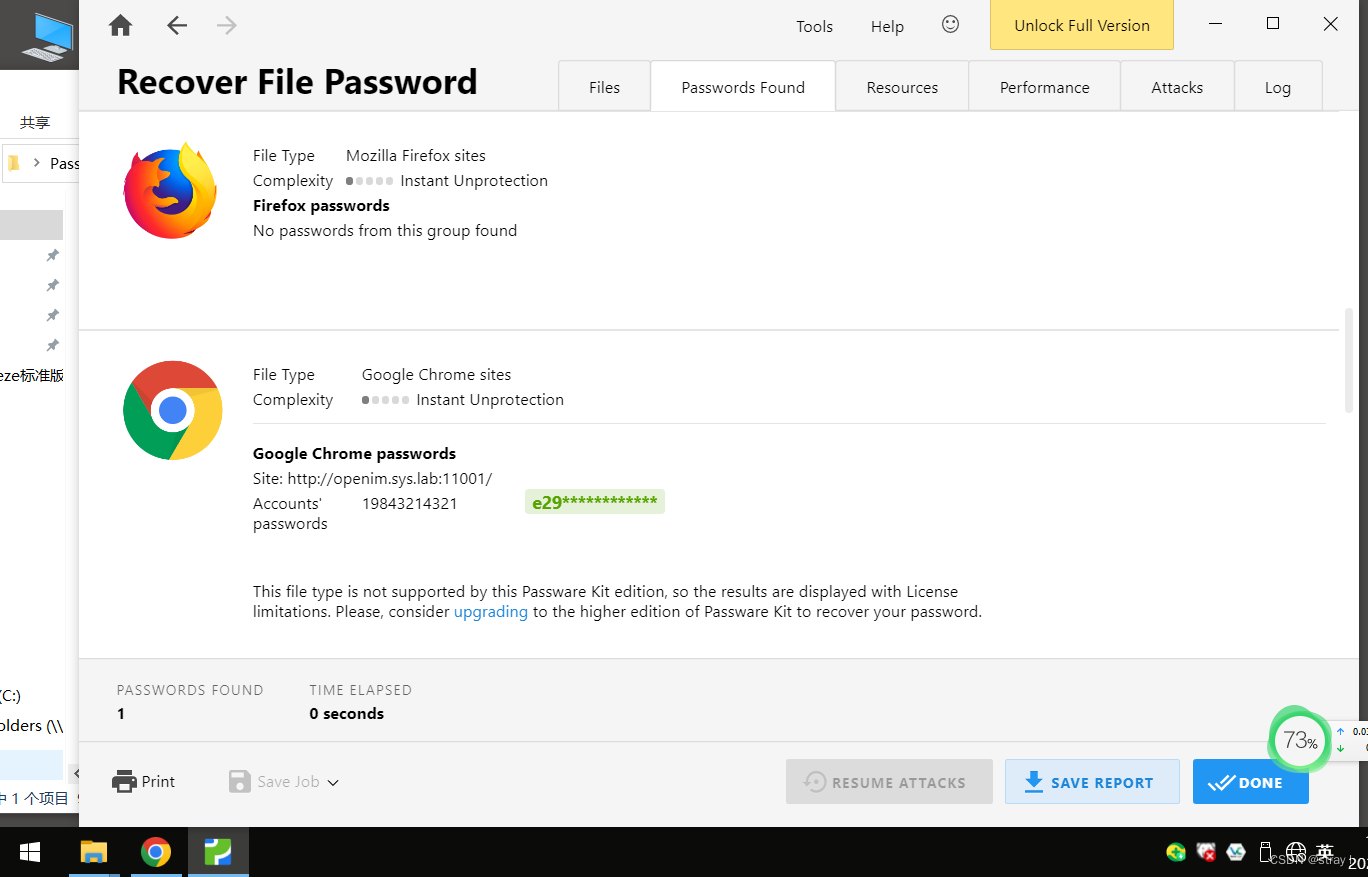

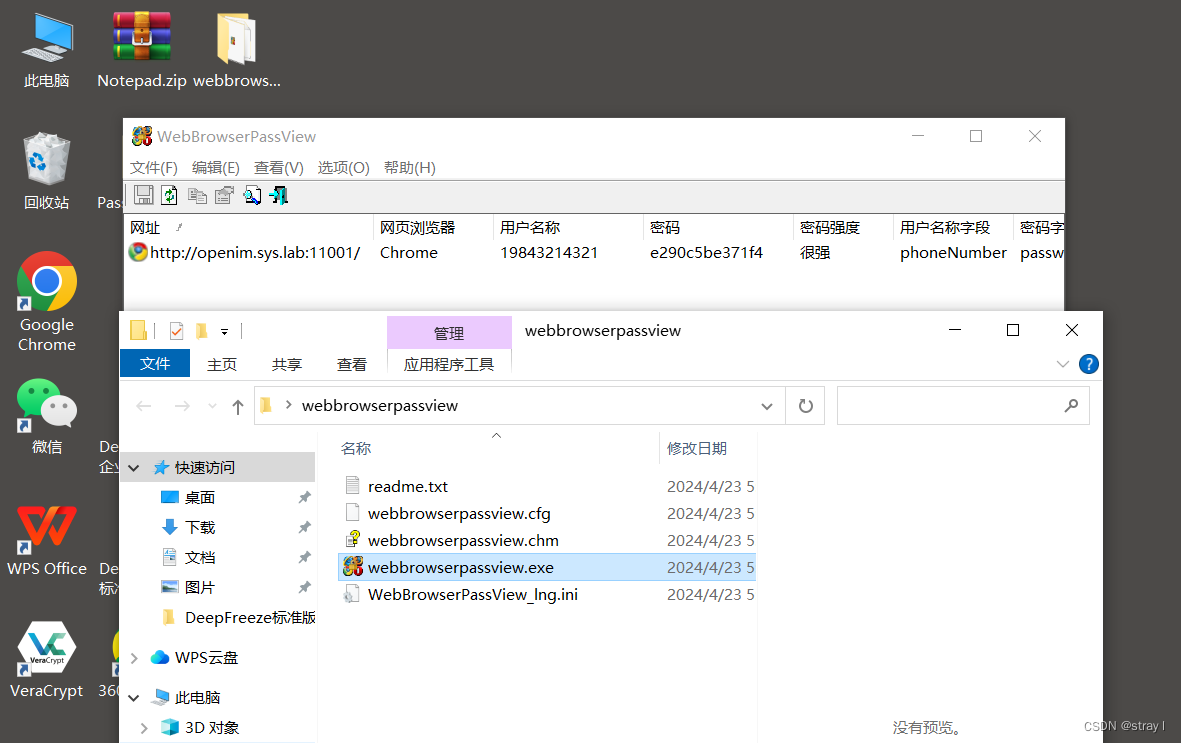

6.使用password kit 直接跑一遍

e29************ 版本太低了没有找全密码

换个破解密码的软件

一下子就出来了 密码是e290c5be371f4

6-11

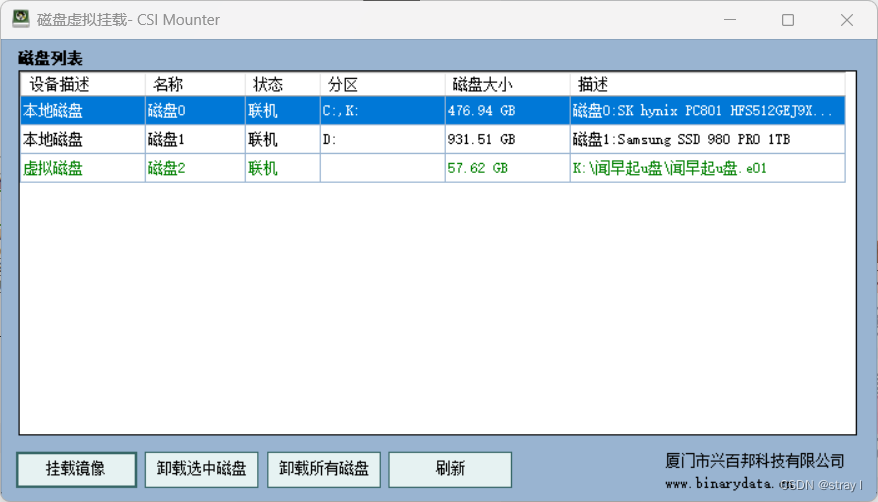

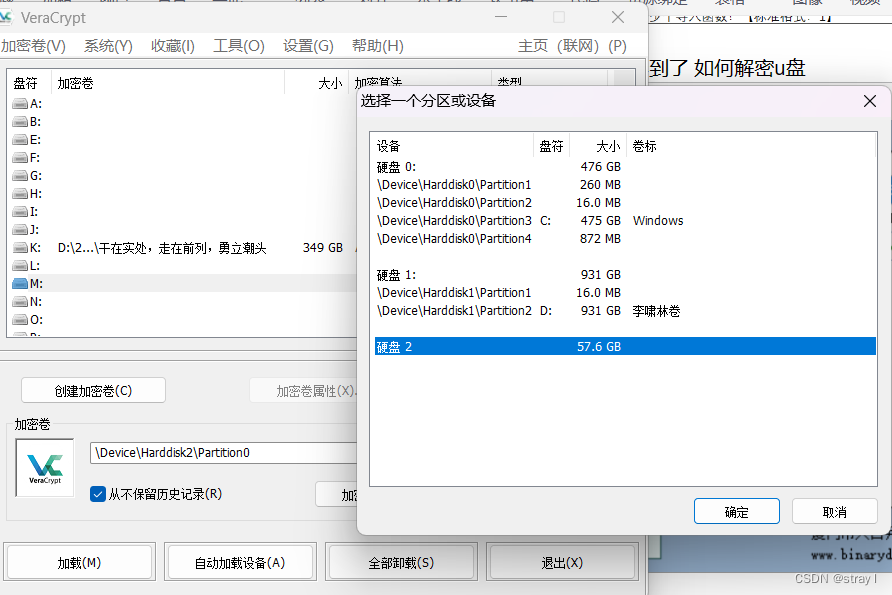

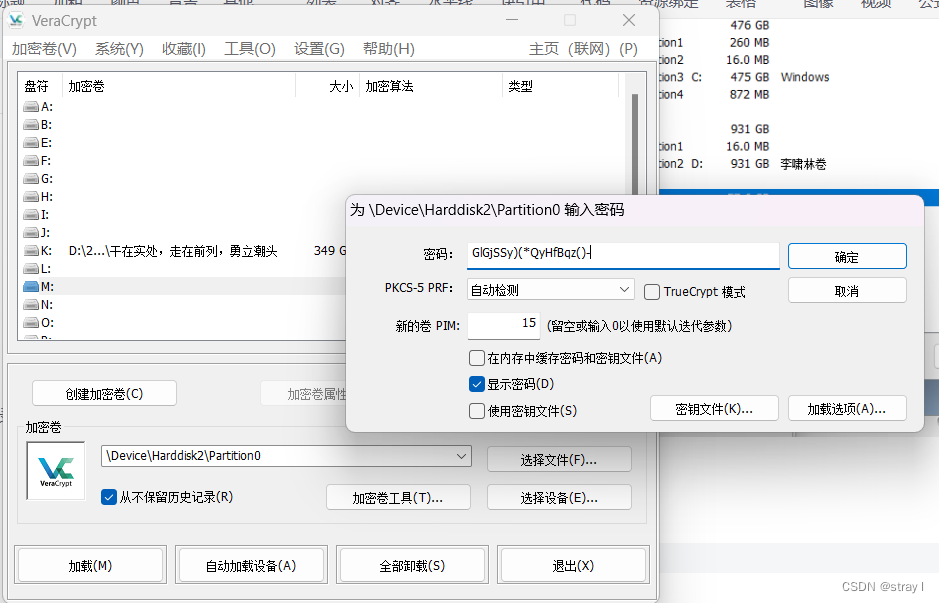

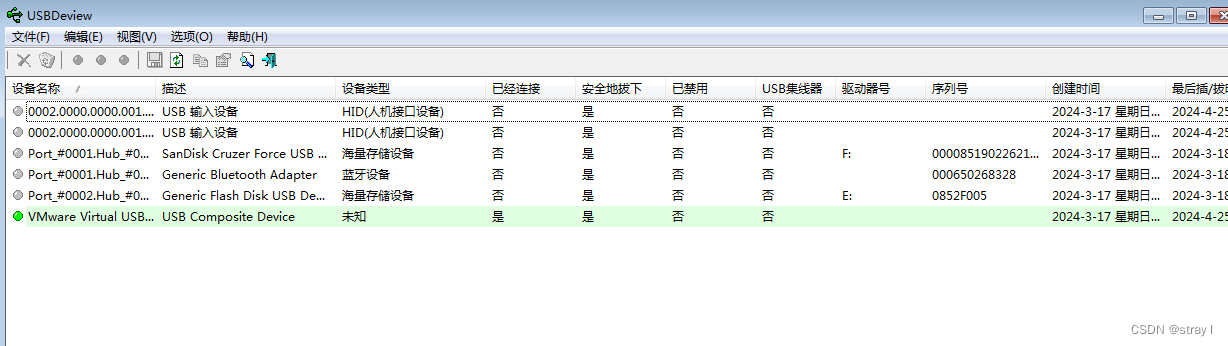

7.第一次做u盘取证题目 就是现将u盘挂载然后 用vc解密就可以运行

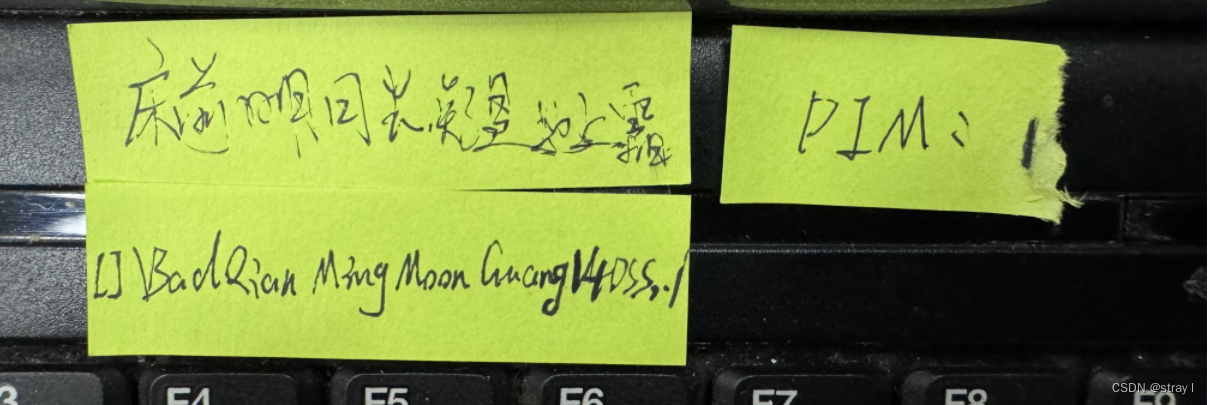

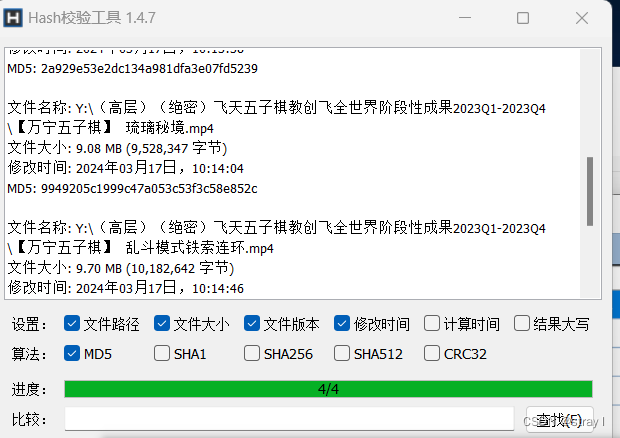

通过 剪裁的题目中我们可以看出来密码和pim

分别是:

GlGjSSy)(*QyHfBqz()- 15

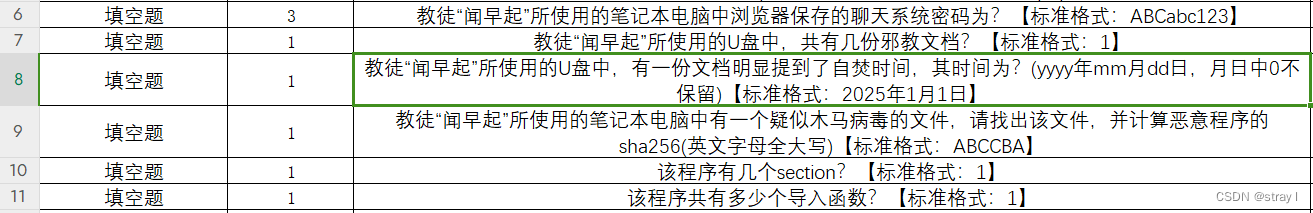

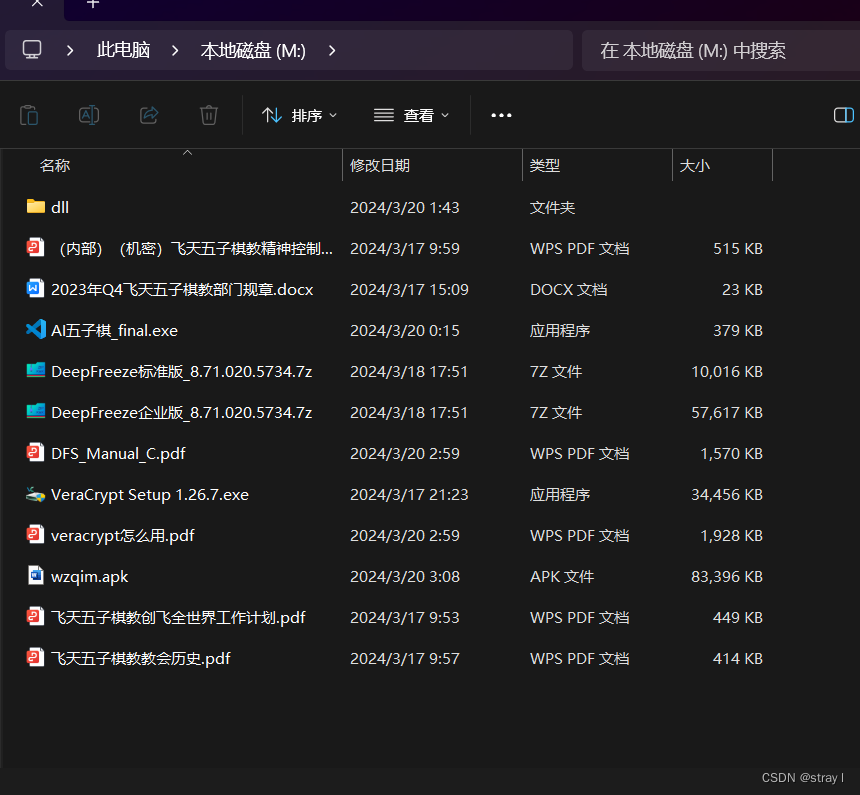

就可以看出来 一共有 4个文件

8. 打开文档寻找

时间是2001/1/23

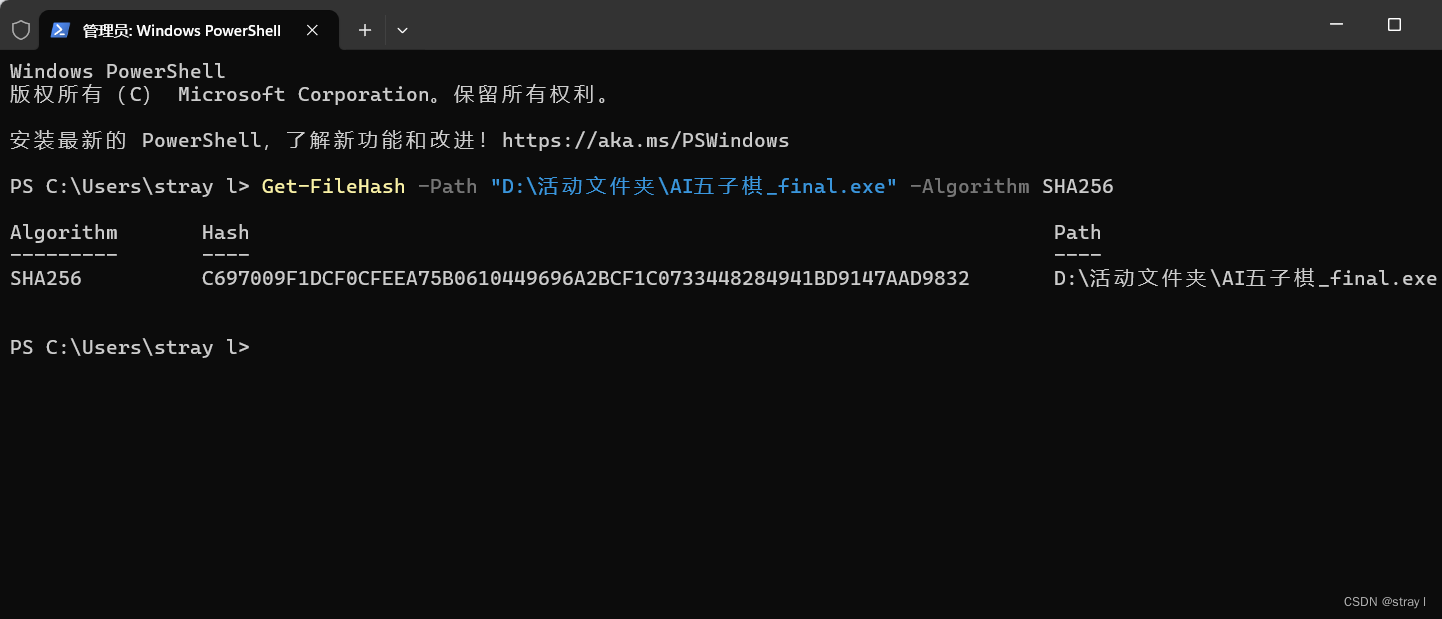

9. 在微信文件中找到了一个疑似恶意木马的exe文件

用powershell 计算一下 exe的sha256

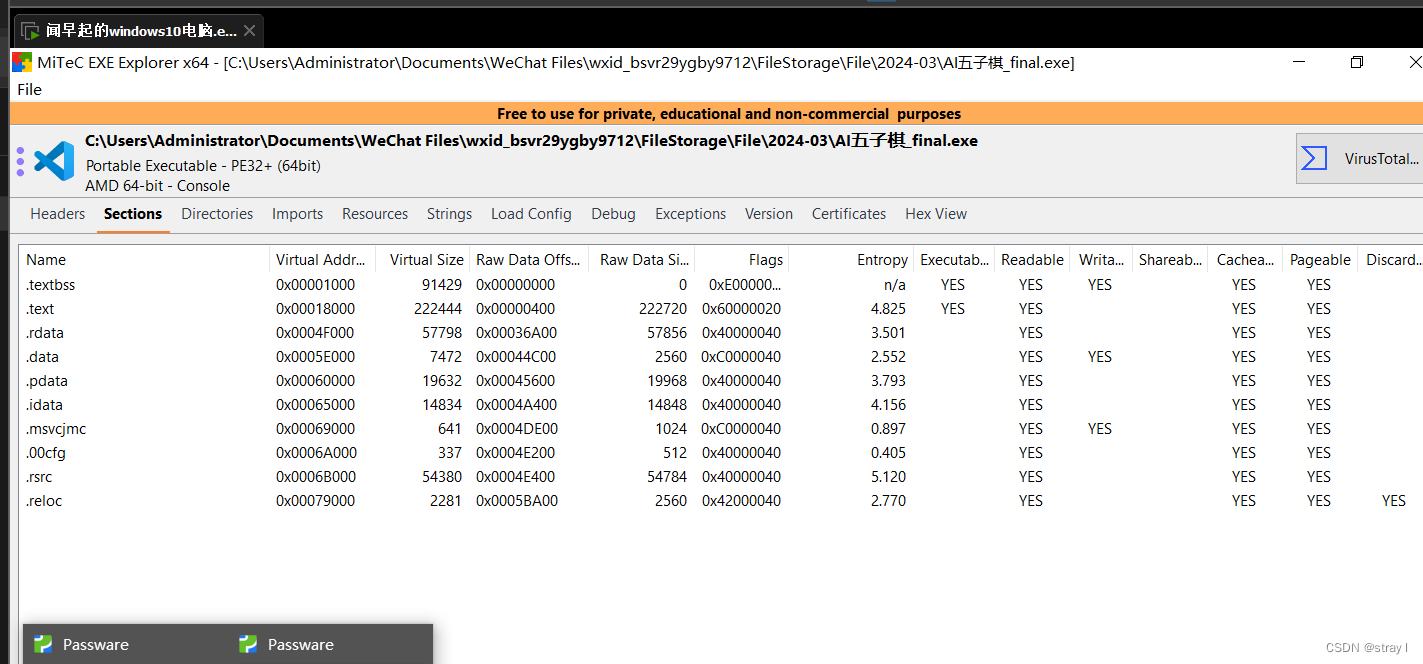

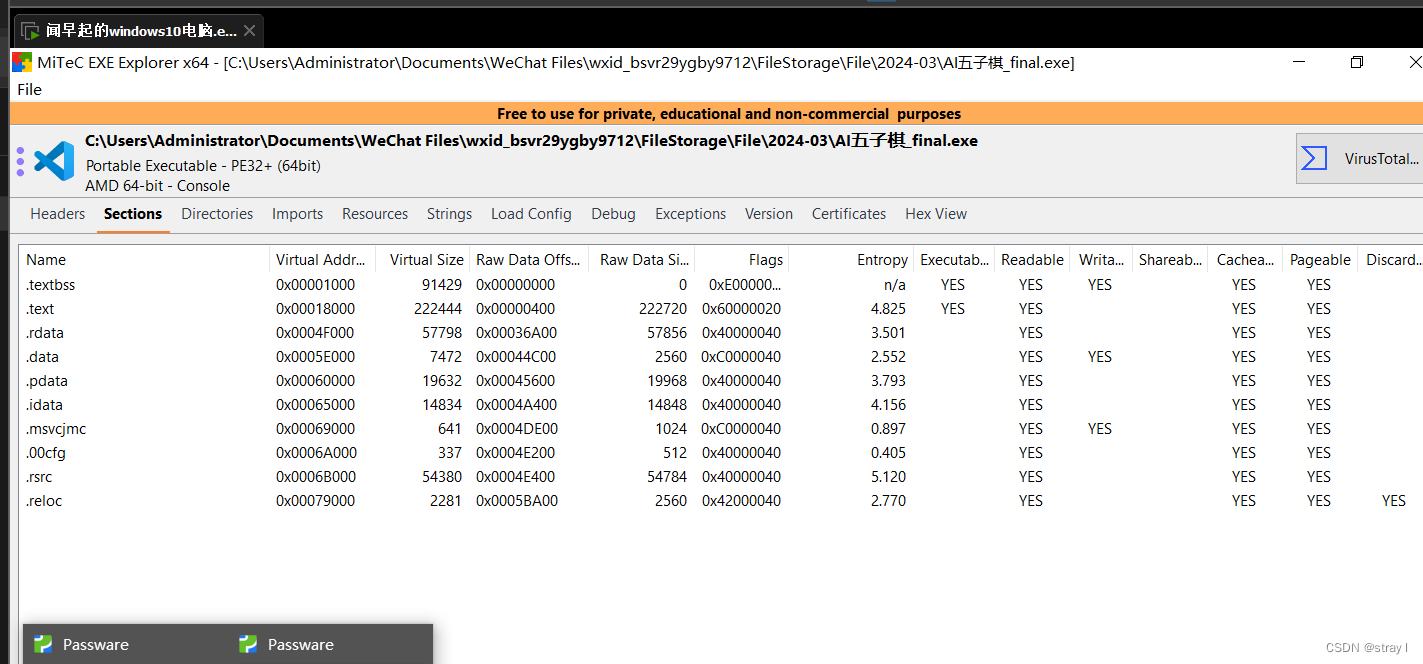

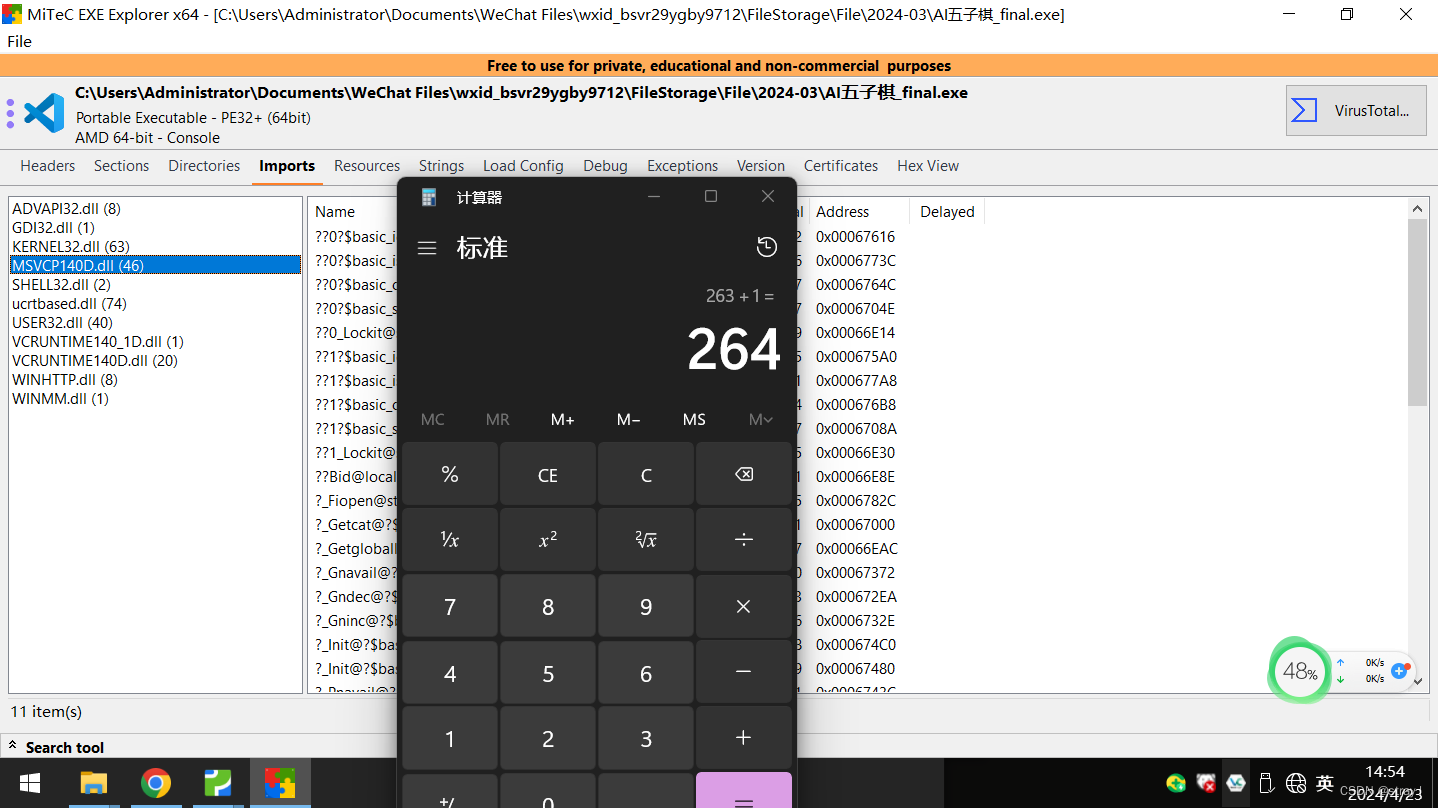

10. 放入软件里面分析一下就出来了 算一下一共是10个

11.接着分析

导入的函数计算相加一下 就是264

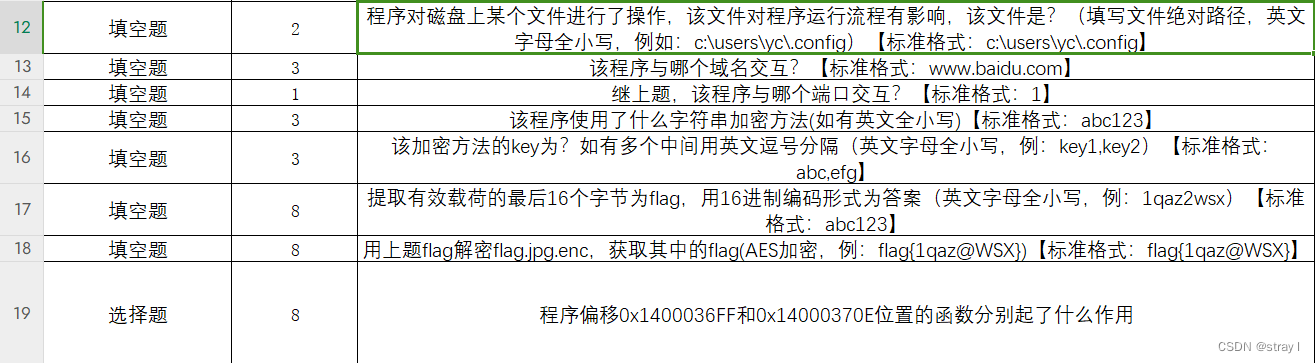

12-19

暂时未做 后面再补

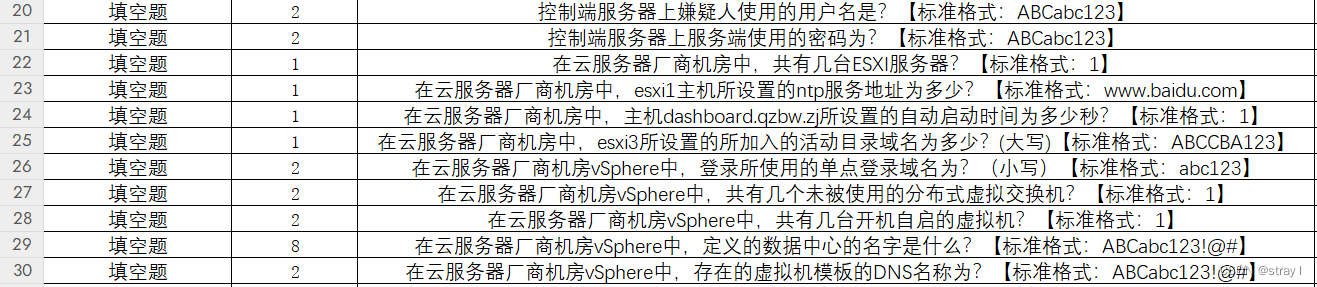

20-30

20

21

22

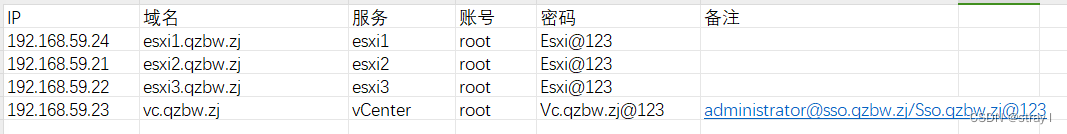

进入服务器取证部分 一下是 服务器ip地址划分表

然后挂载 虚拟服务器

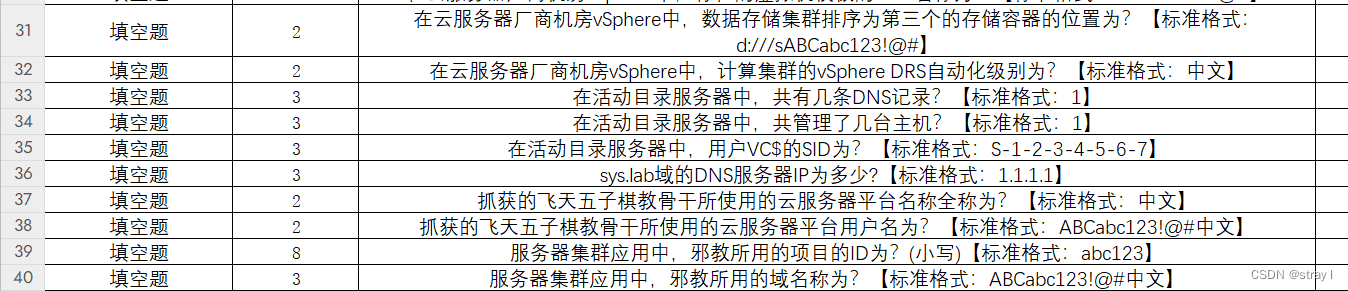

31-40

41-50

51-60

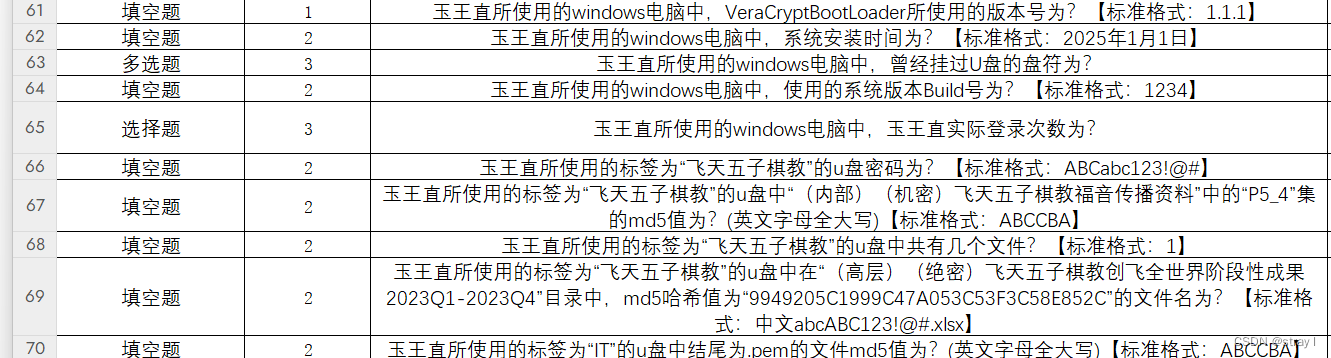

61-70

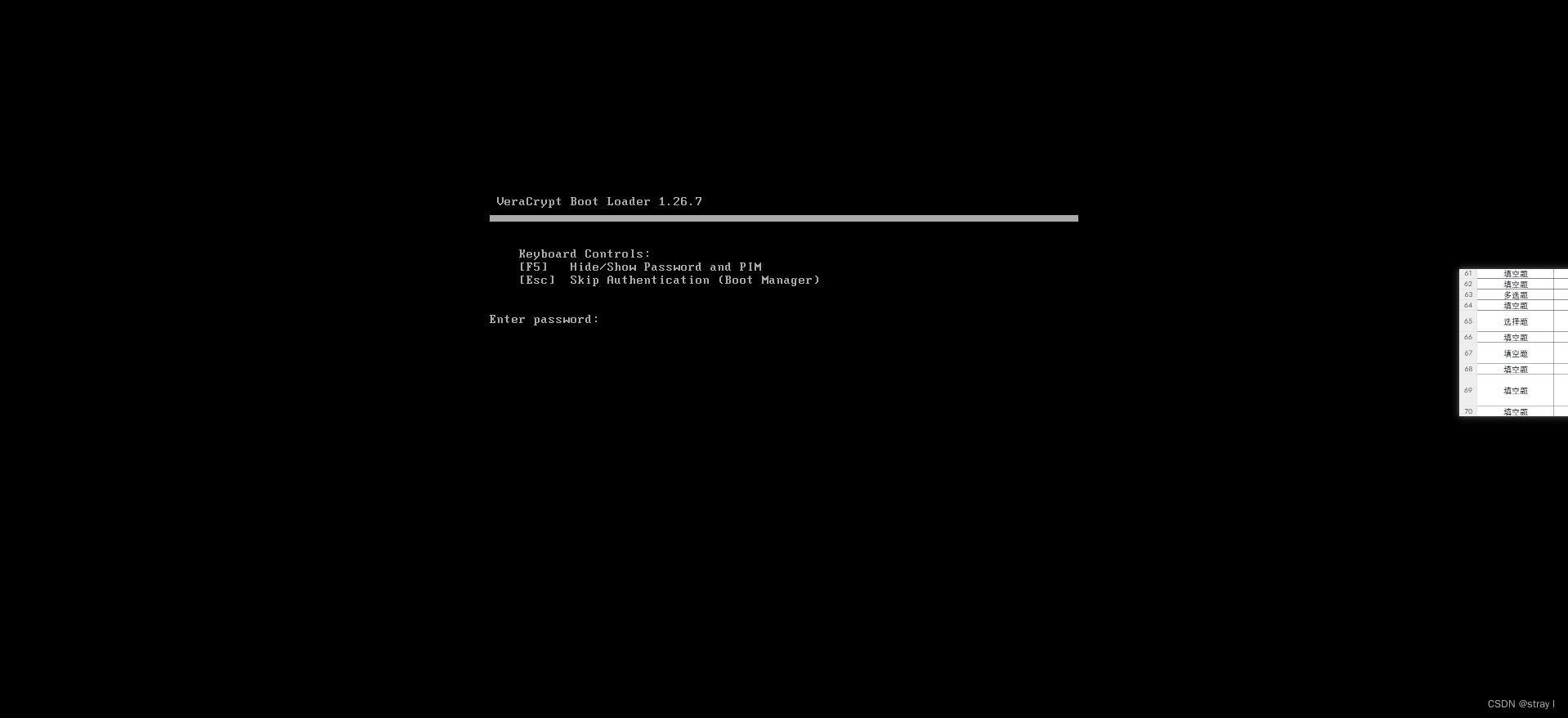

61.和之前一样先挂载上来 然后在图片信息中找到相应的秘密

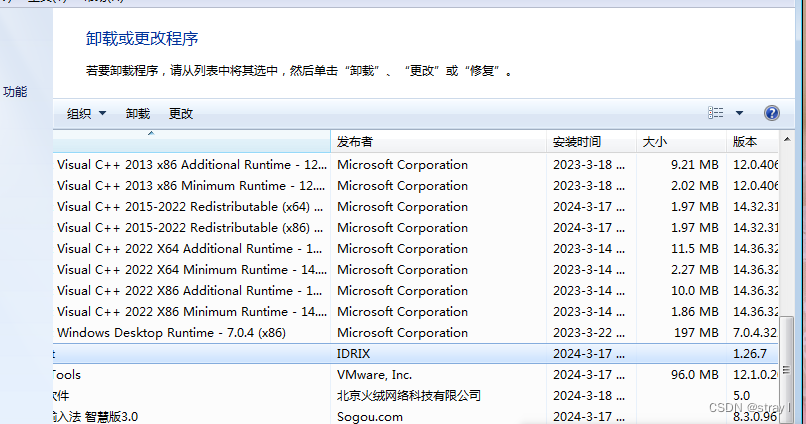

控制面板中可以找到相关的信息

62.

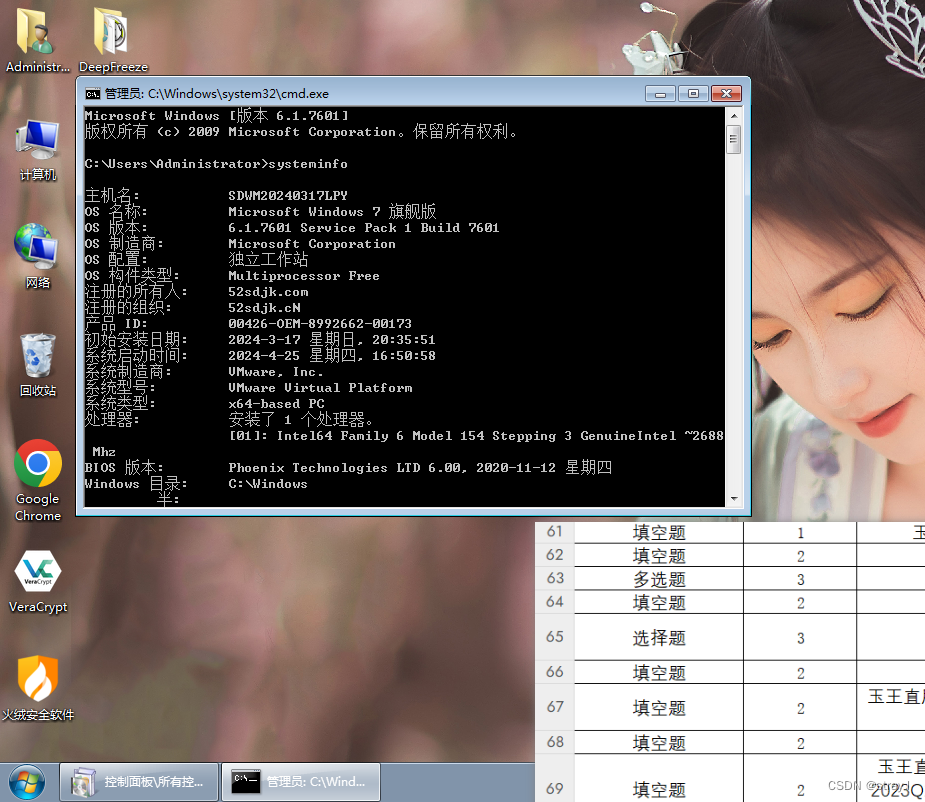

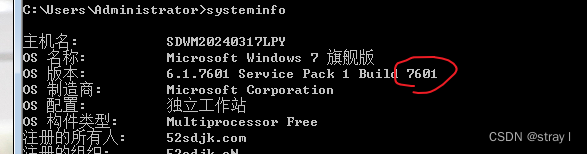

通过cmd可以直接输出

63.通过查找注册表可以得到 答案

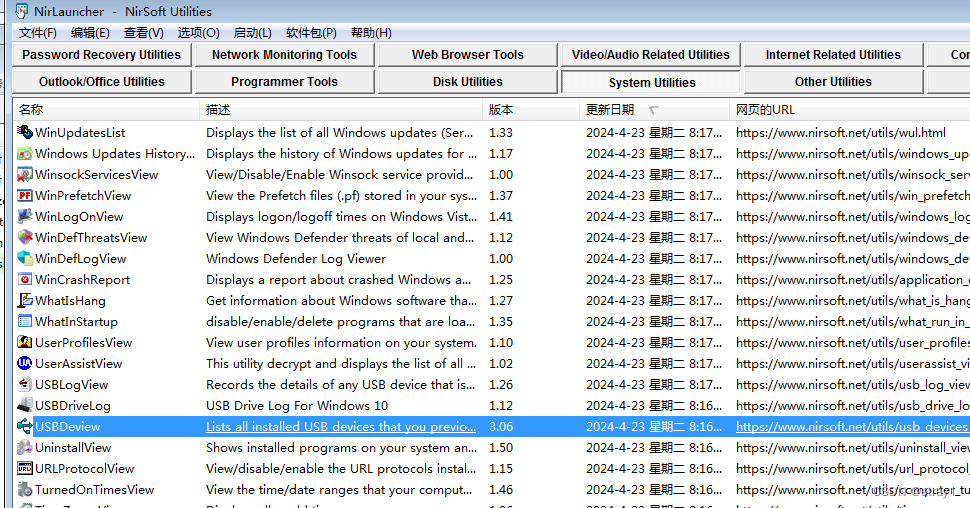

曾经挂载过 EF盘中

64

根据这个可以知道号为 7601

65

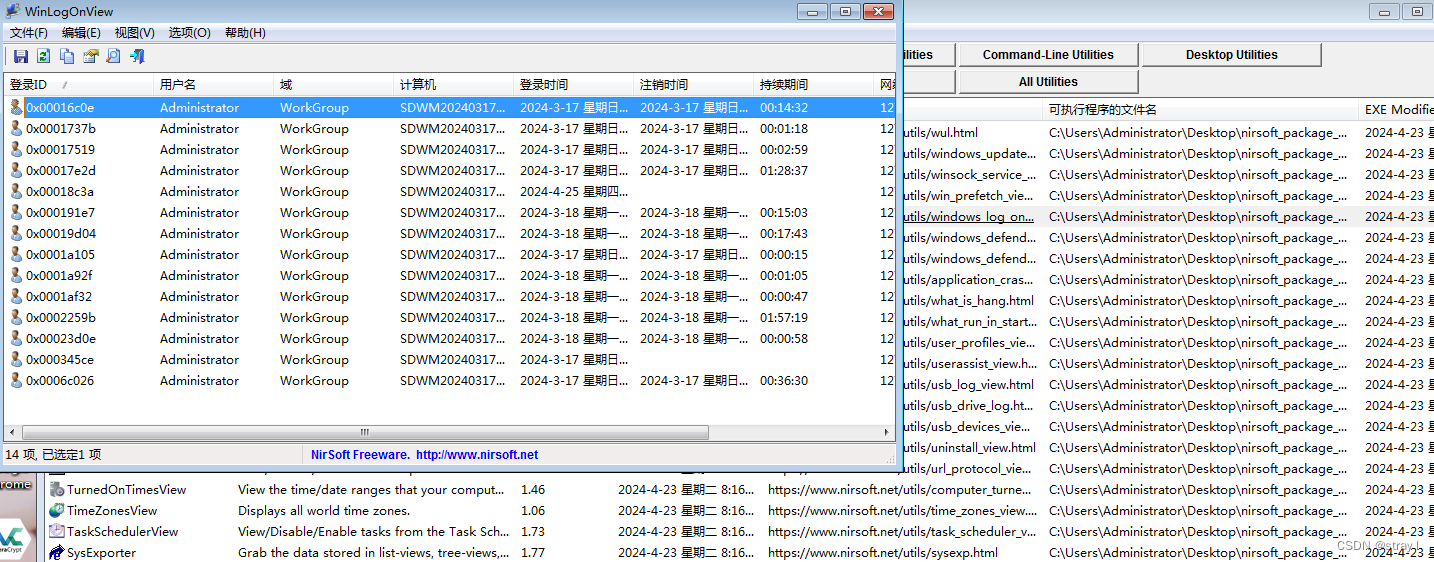

可以知道一共出来14次 然后本日的登录信息也在其中 我们可以直接找出来 有13次 但是有冰点还原所以 无法得知

66

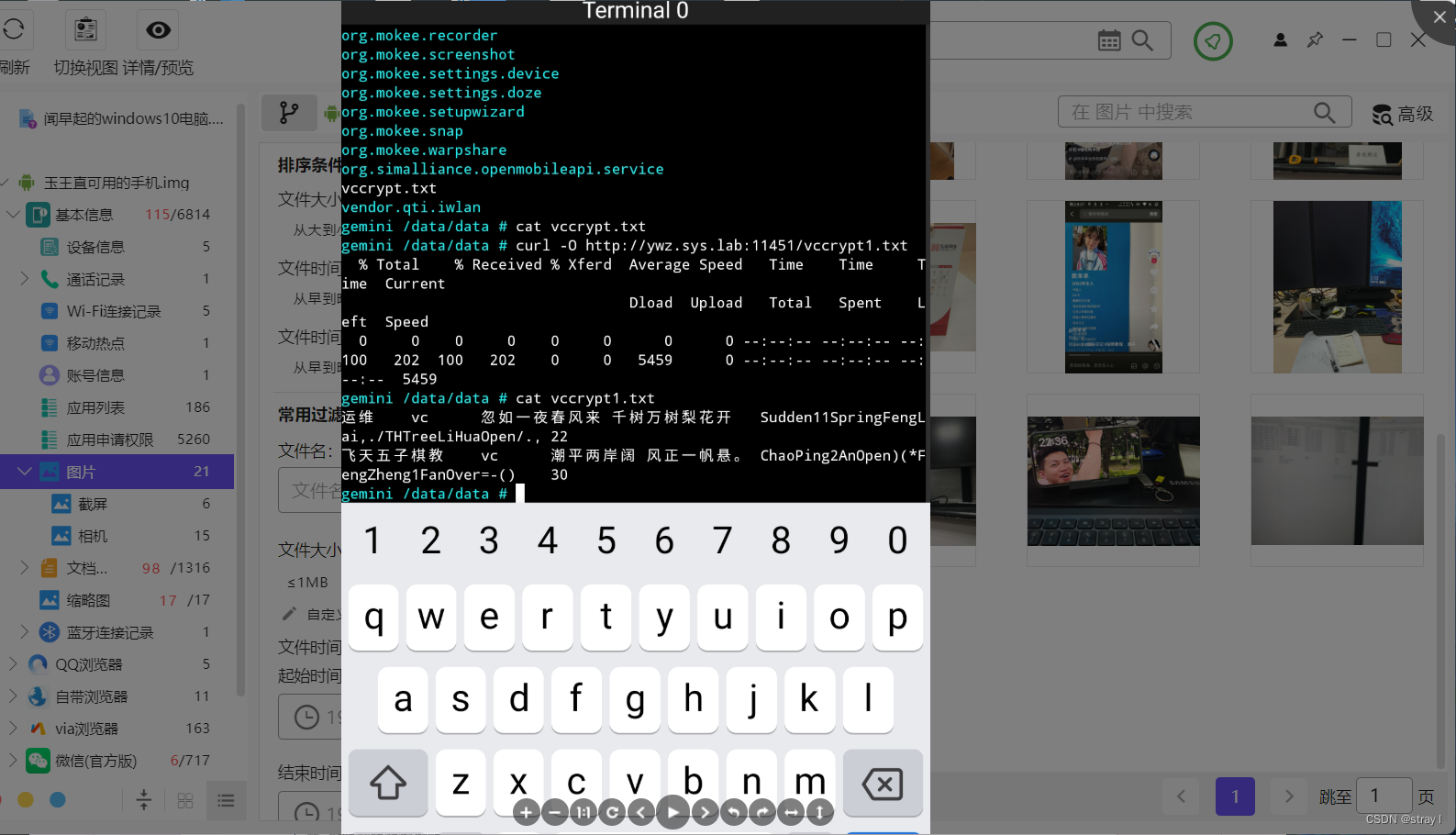

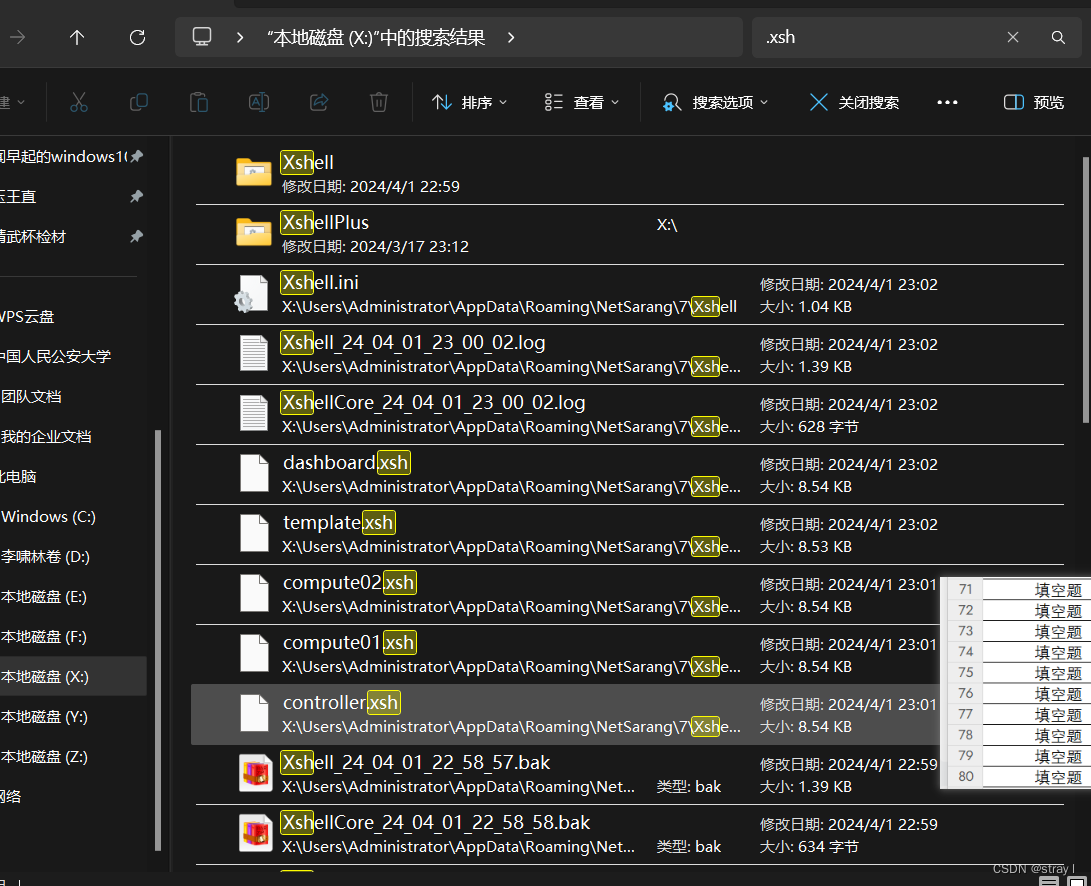

在电脑里找半天没找到 无语了 最后在手机镜像里面找到了

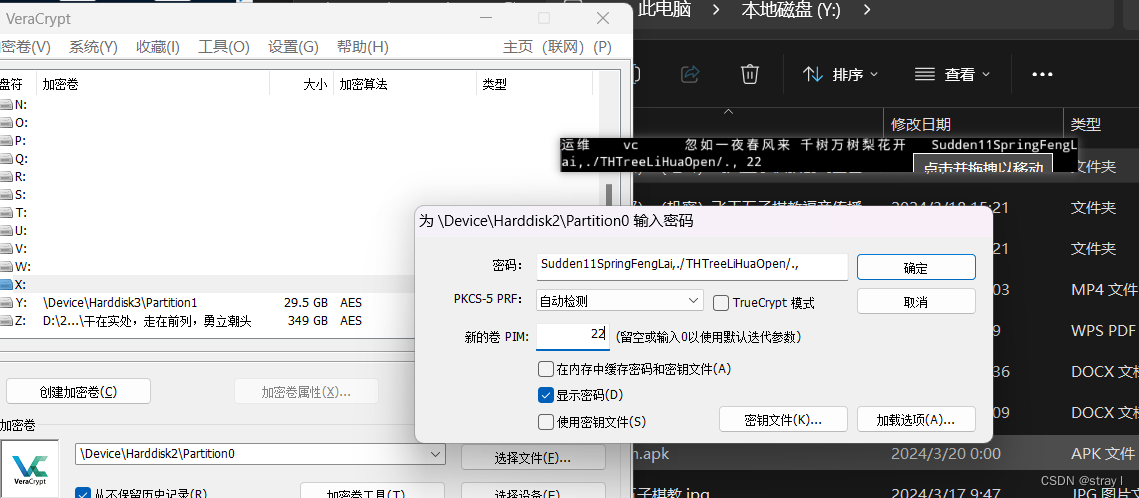

密码是 ChaoPing2AnOpen)(*FengZheng1FanOver=-()

pim 应该是后面的30

和之前一样挂载之后解密

17-3+16+17+11=58 个文件一共

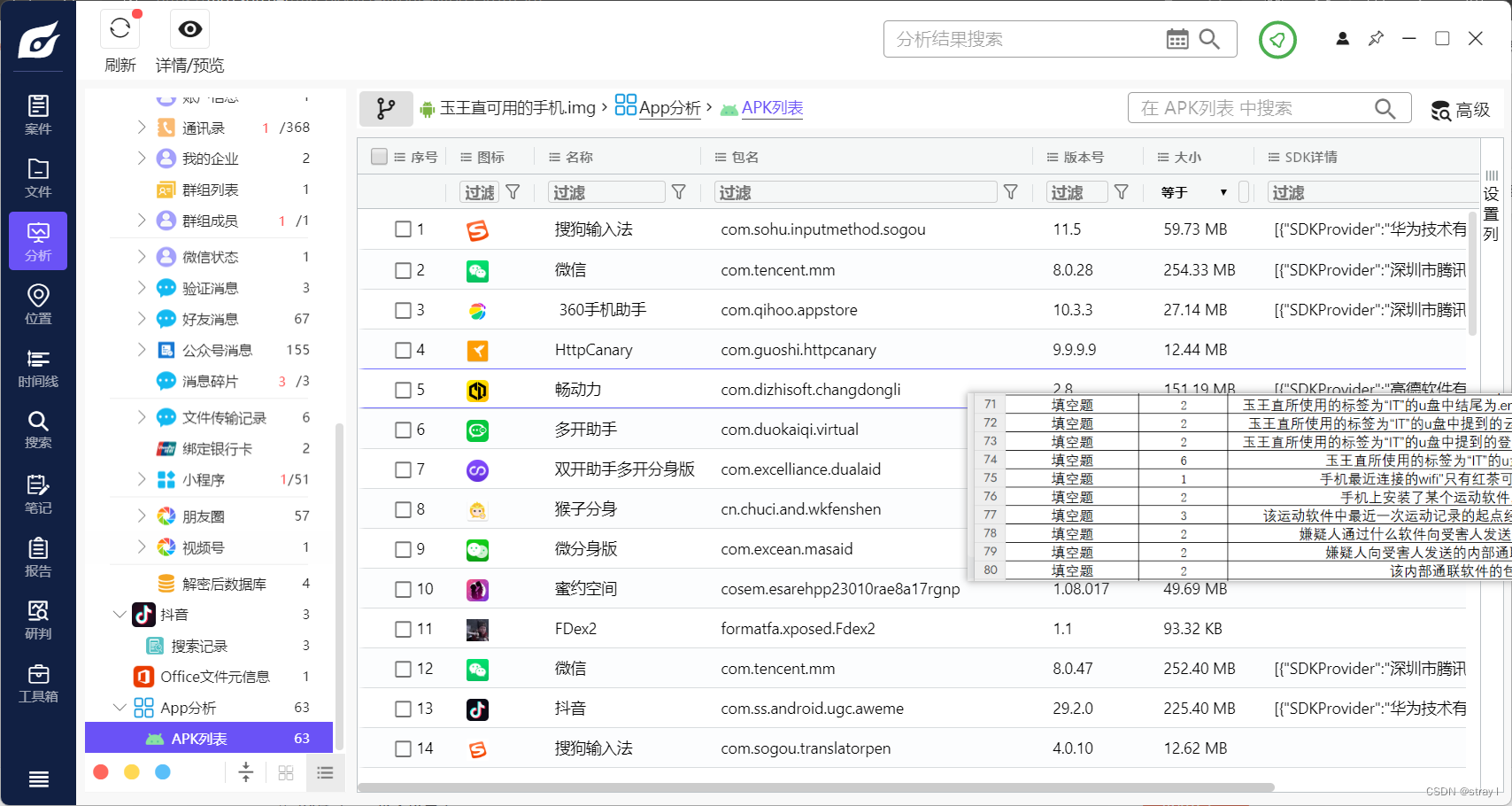

67.

【万宁五子棋】 琉璃秘境.mp4

68.

接着挂载

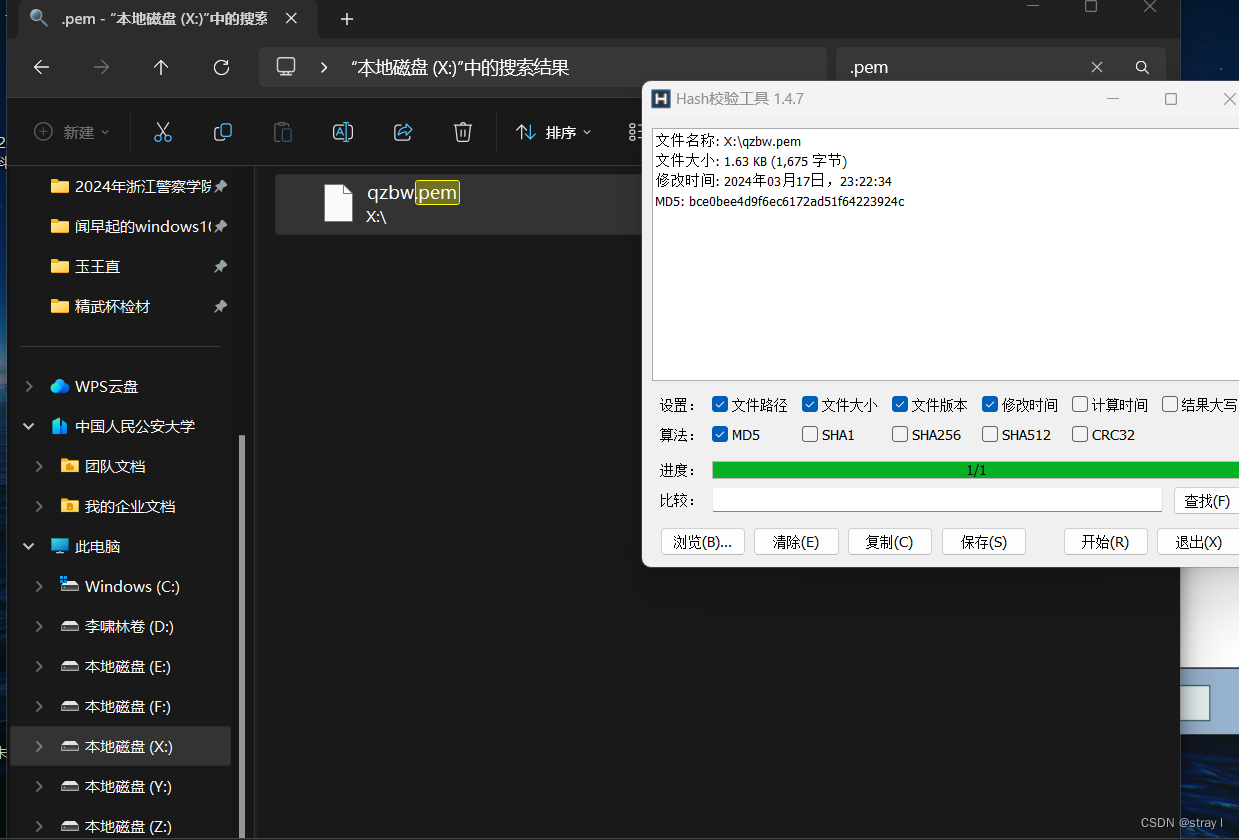

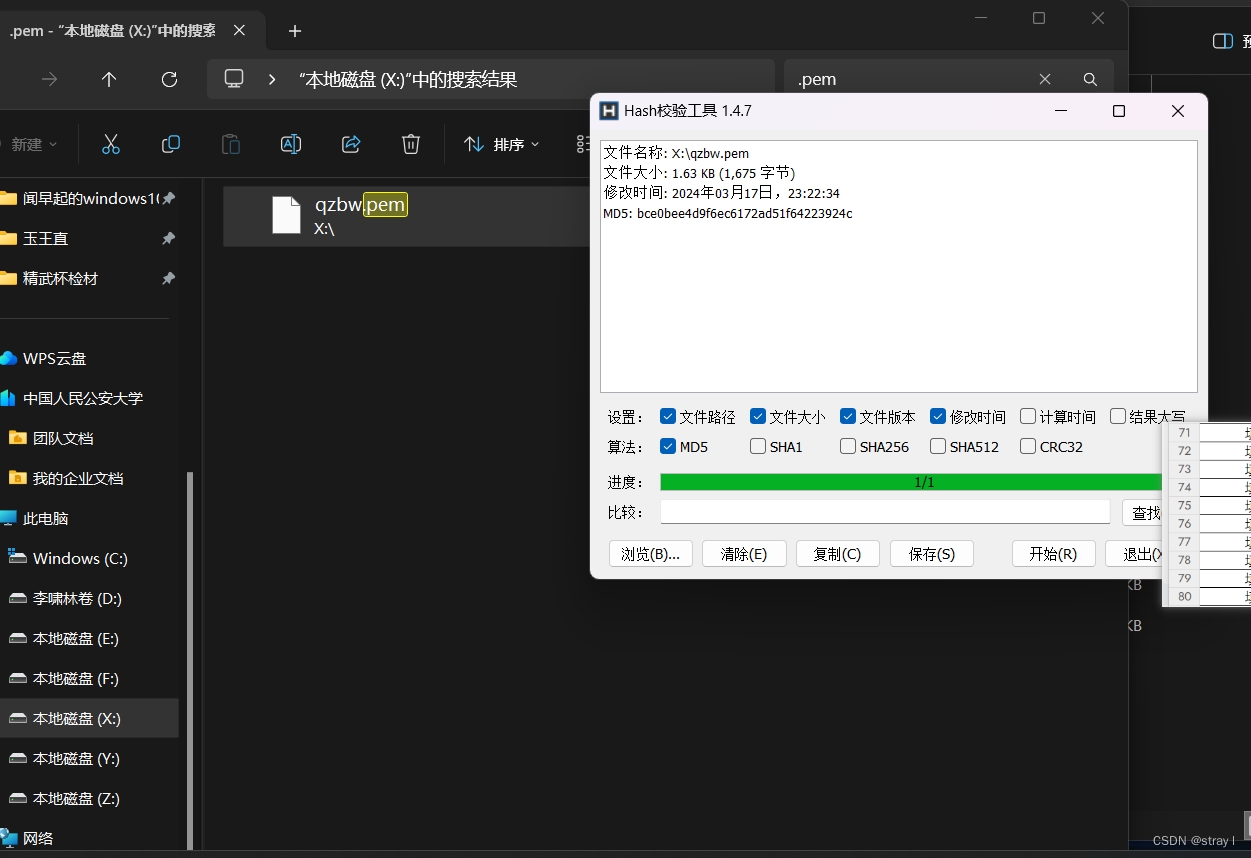

然后搜索一下 就出来了MD5: bce0bee4d9f6ec6172ad51f64223924c

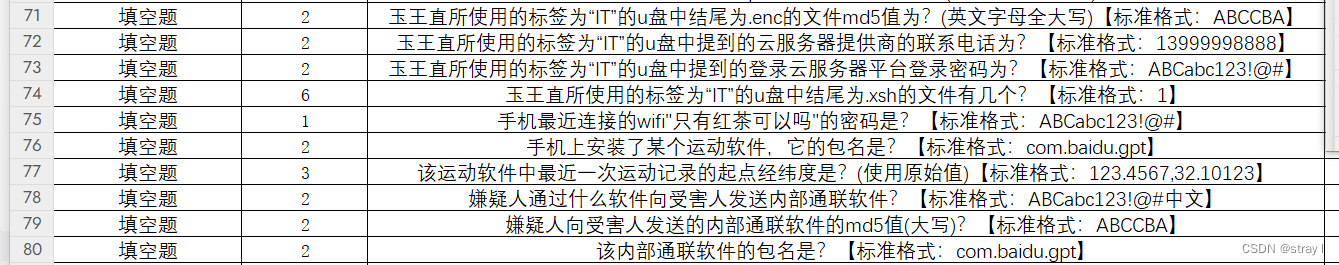

71-80

71.

MD5: bce0bee4d9f6ec6172ad51f64223924c

72.

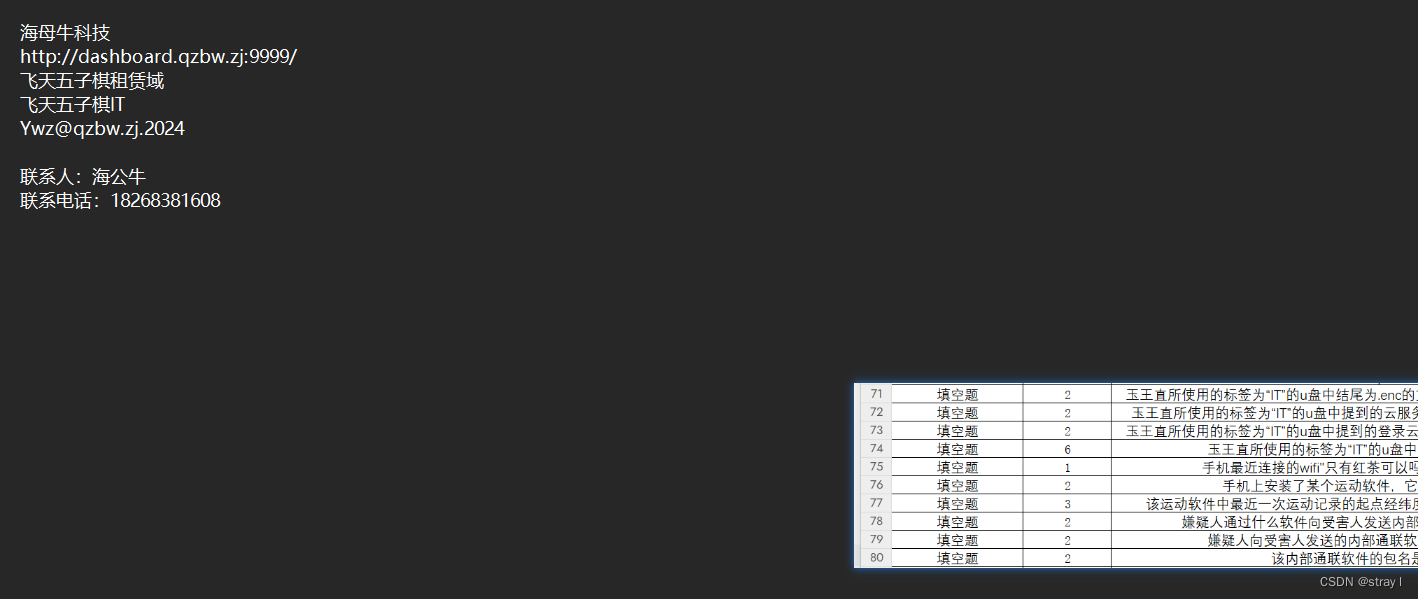

找到了嗷

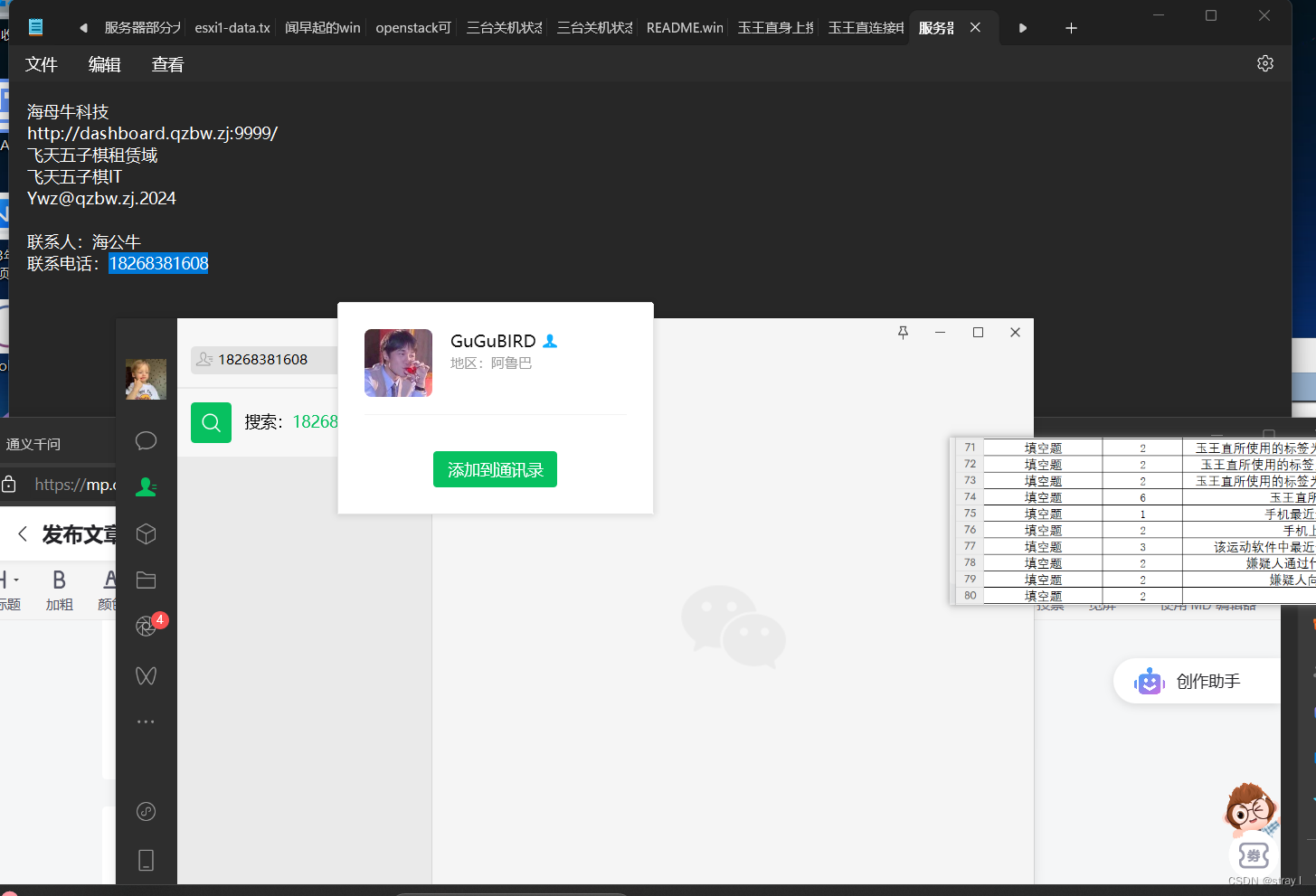

18268381608 (这是不是出题人的手机号呀goutou)

73.密码也在上图中有 就不多说了

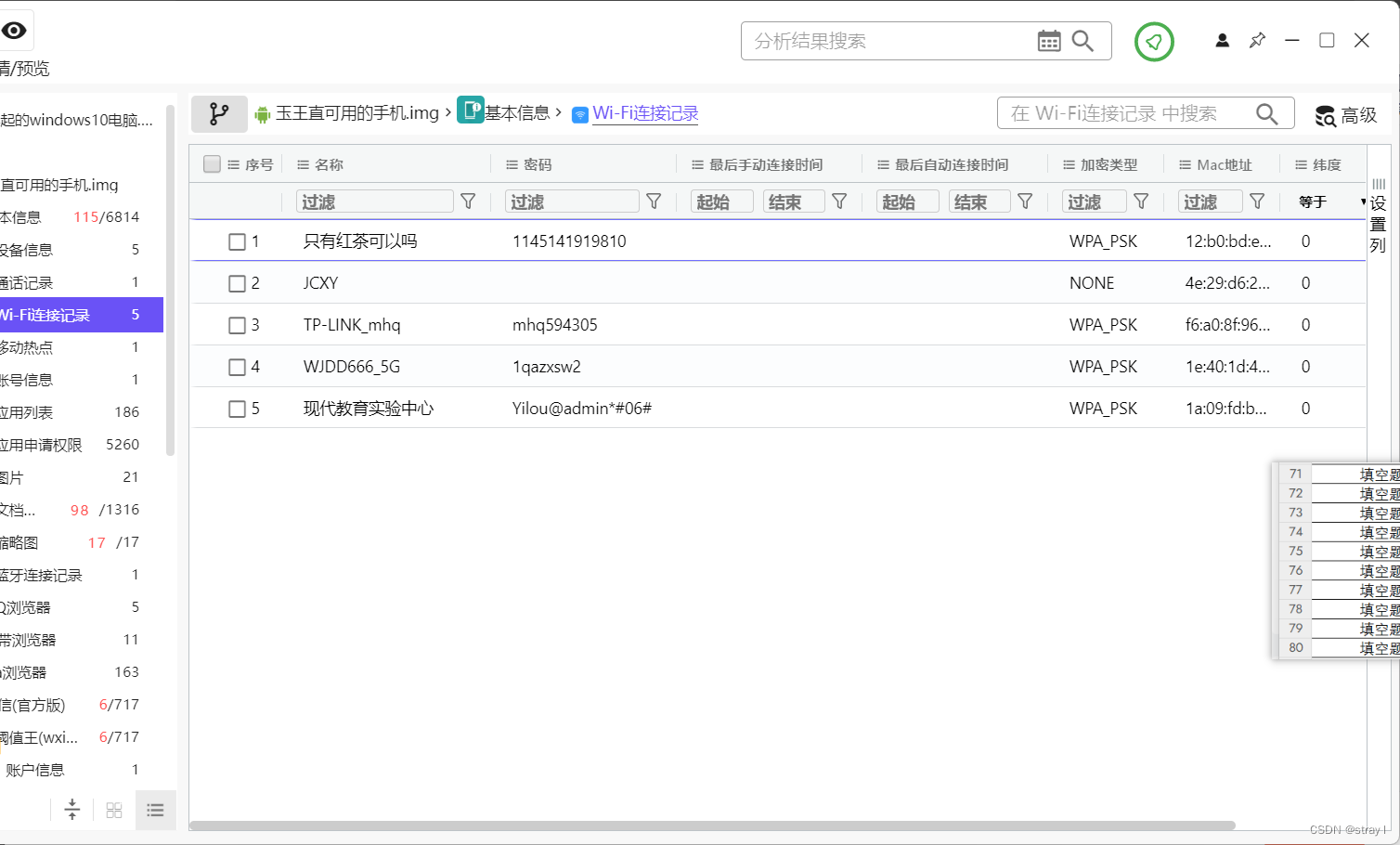

74.一共5个

75.

软件直接跑出来了

76. 应该是畅动力吧 (应该不可能是密约空间这种运动吧 hhhh)

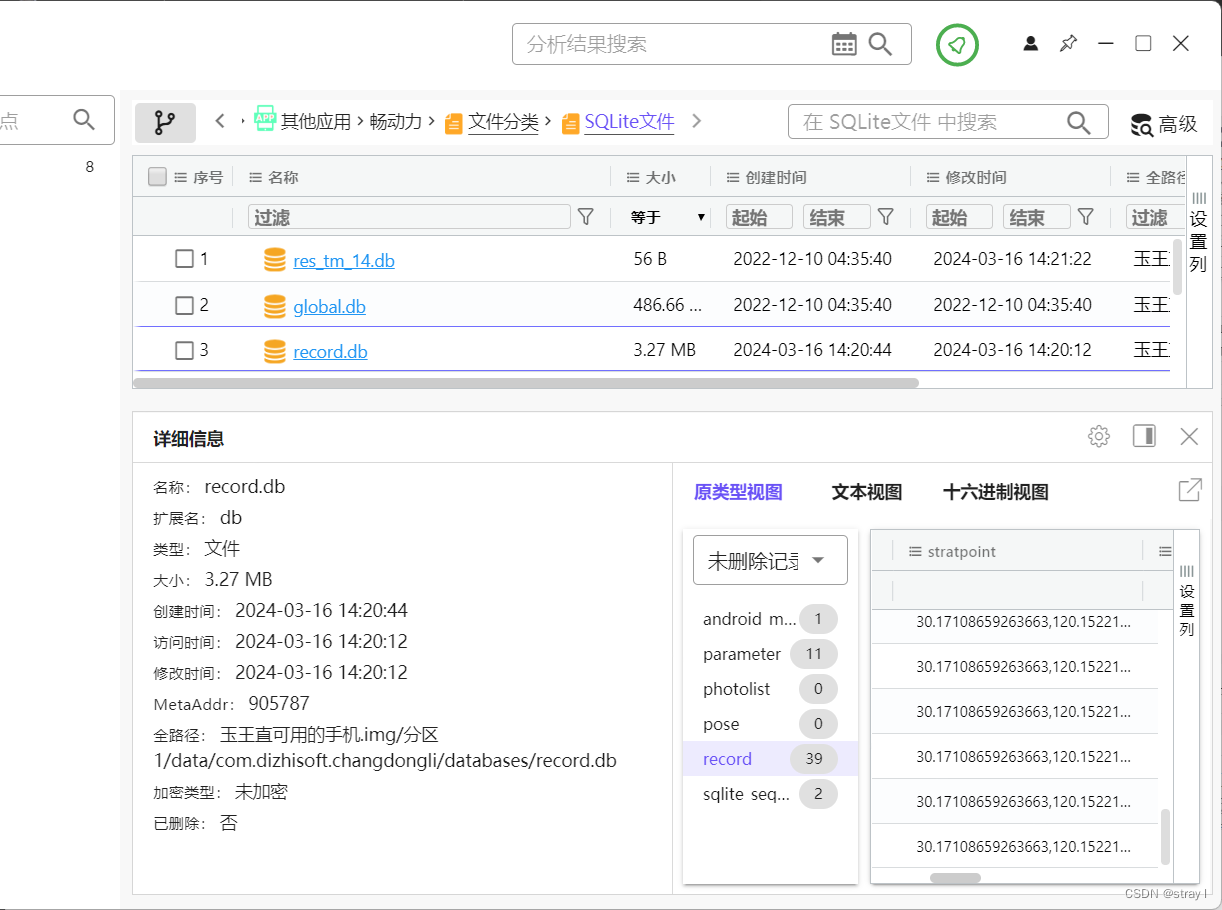

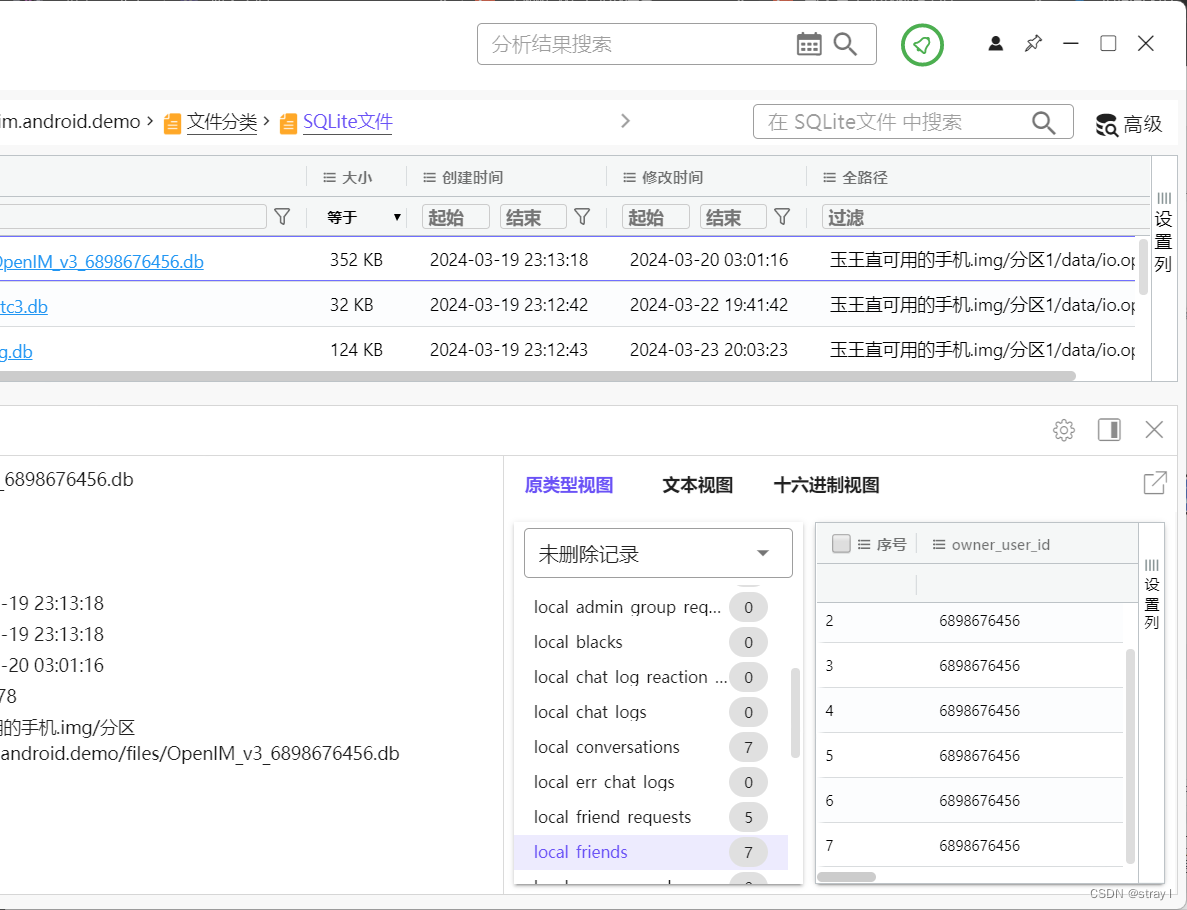

77. 用其他应用分析找到了存放数据库的目录

然后就找到了最后一次跑步的起始点

30.17108659263663,120.15221402698702,gps,1671410521373,2.0,72.17

78. 很明显应该是微信

79

就是这个 然后改一下大写就行了

80

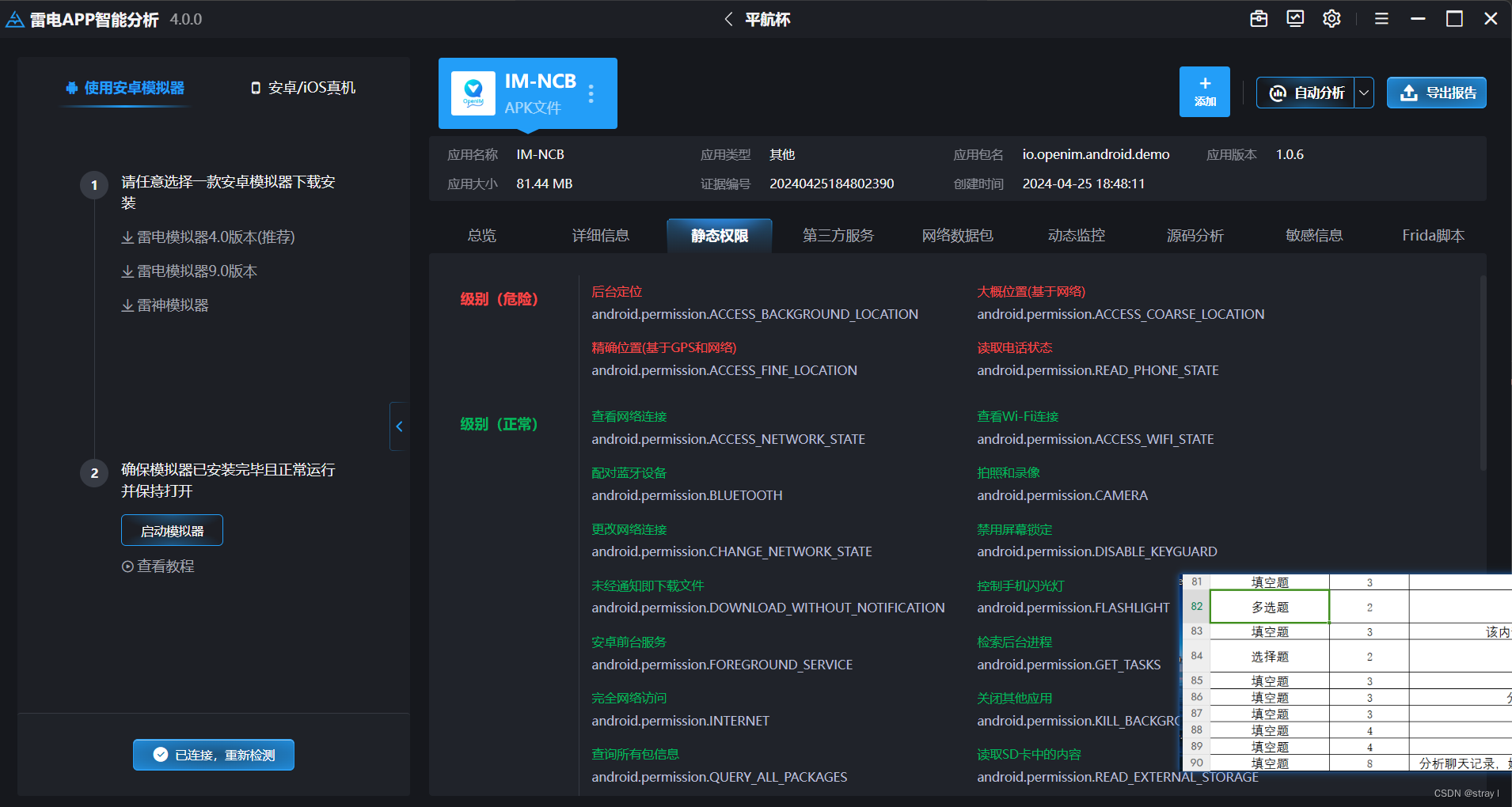

这里我们把那个文件点导出来记得复制然后把后缀改为 .apk的格式

这里可以知道包名咯

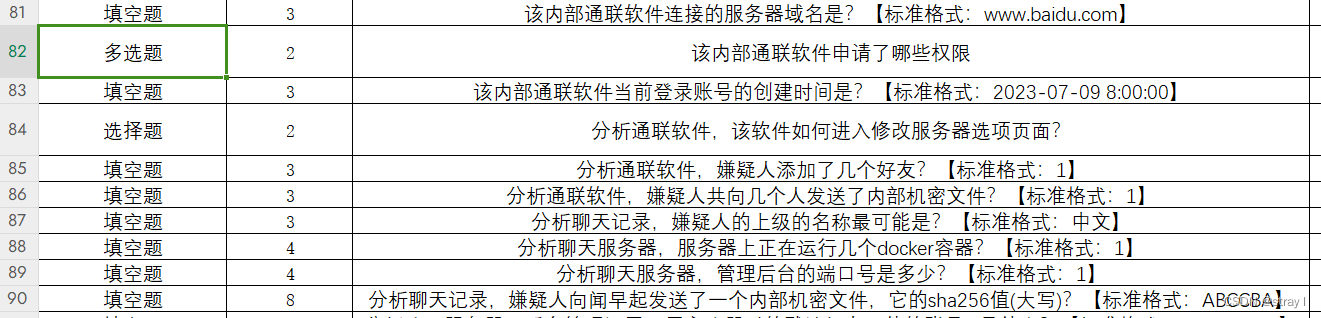

81-90

81

哈哈哈 用之前的手机号尝试一下注册 然后网站就爆出来了

看下面就是网址咯

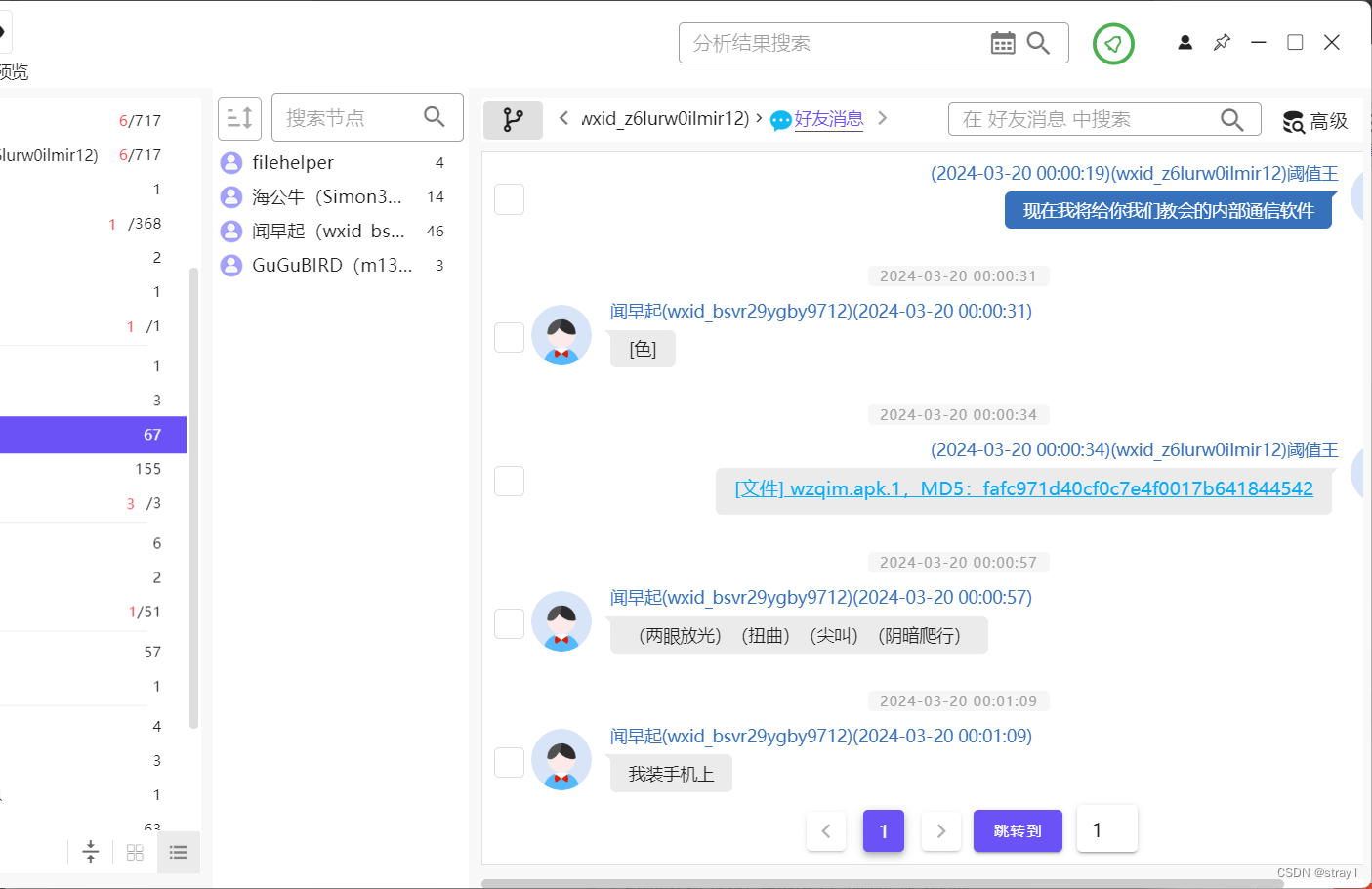

82

找一下就来了 ABCD

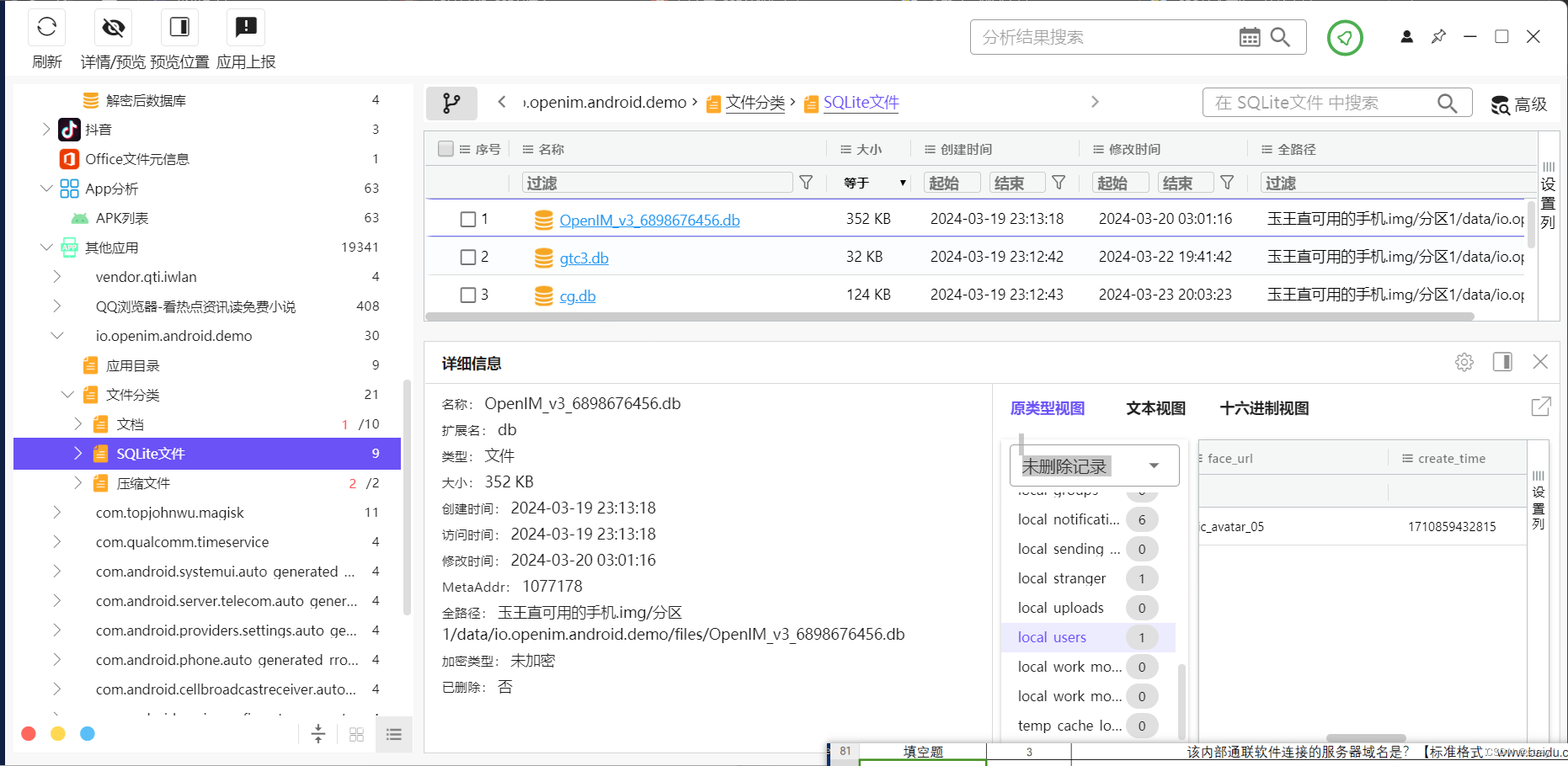

83

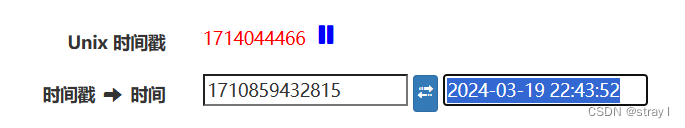

找到时间戳咯

1710859432815 找个时间戳转换器就行了

84

85

只有7个朋友 又让我找到了

86

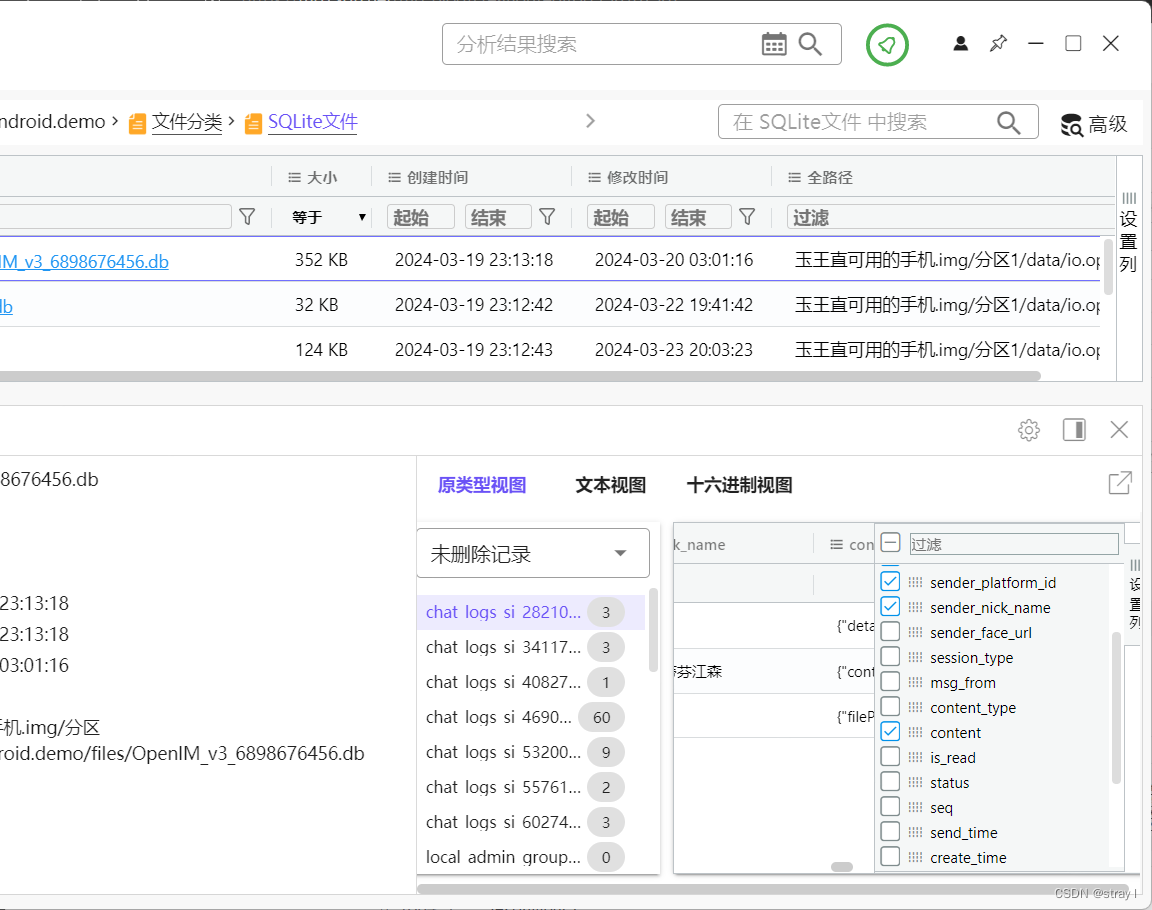

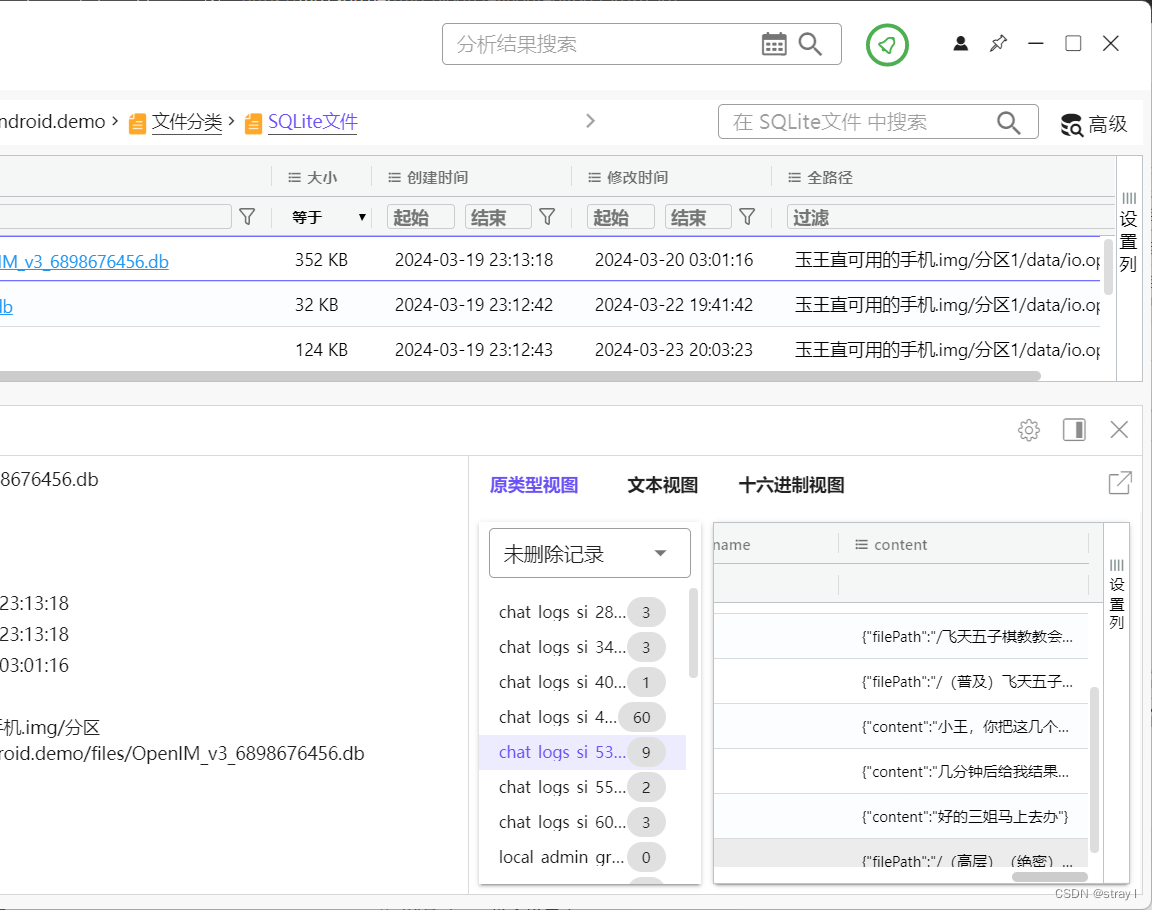

这里要记得把content勾选上 然后分析这七段聊天记录 就可以发现一共有4个

87

这里发现有上级对下级的话

应该是刘三姐咯

88

89

90

6万+

6万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?