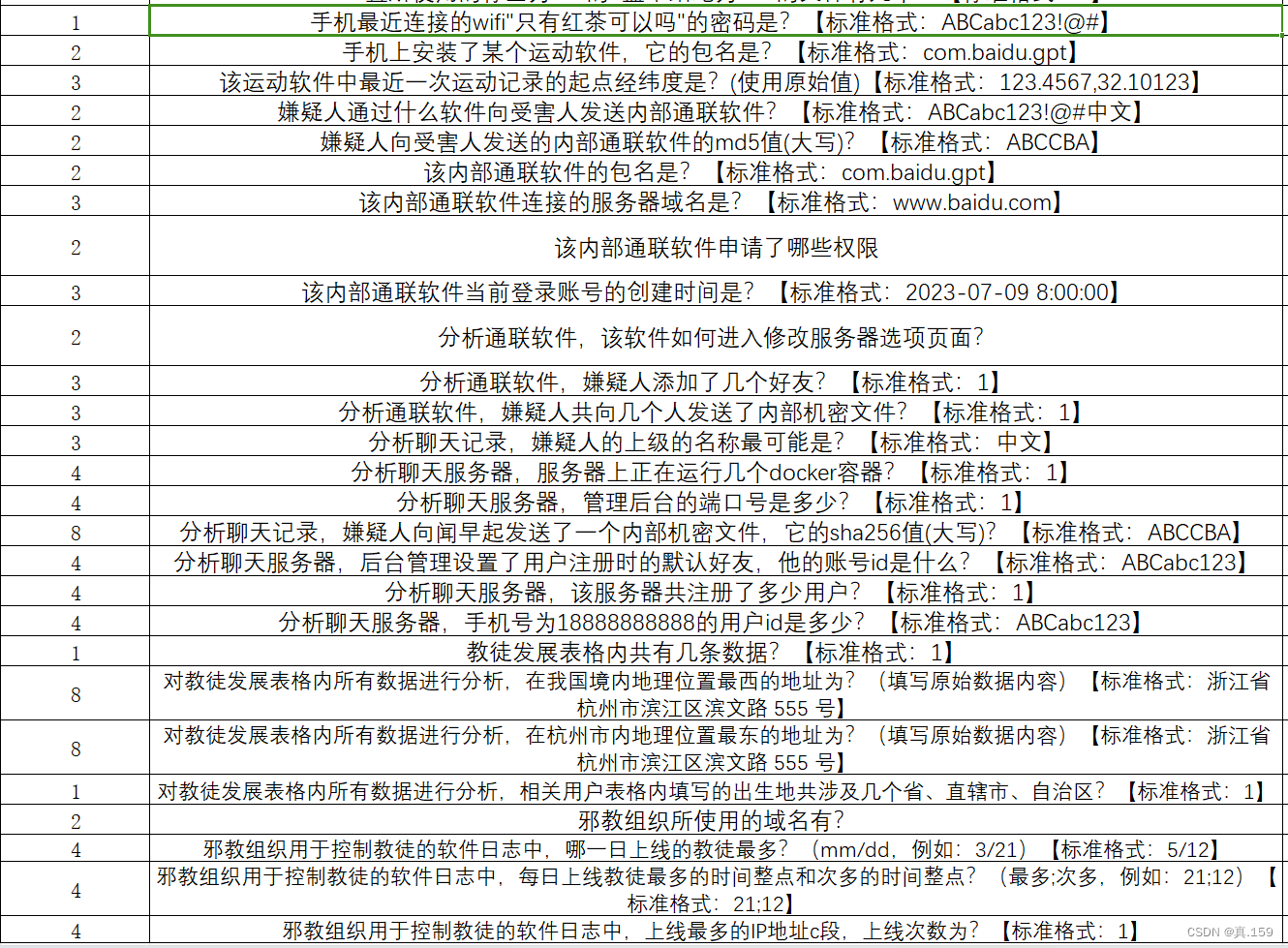

1、打开火眼取证,分析手机信息后查看到wifi连接记录。

密码是:1145141919810

密码是:1145141919810

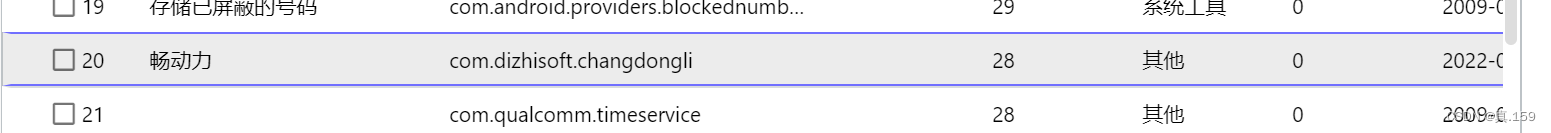

2、运动软件的包名:com.dizhisoft.changdongli

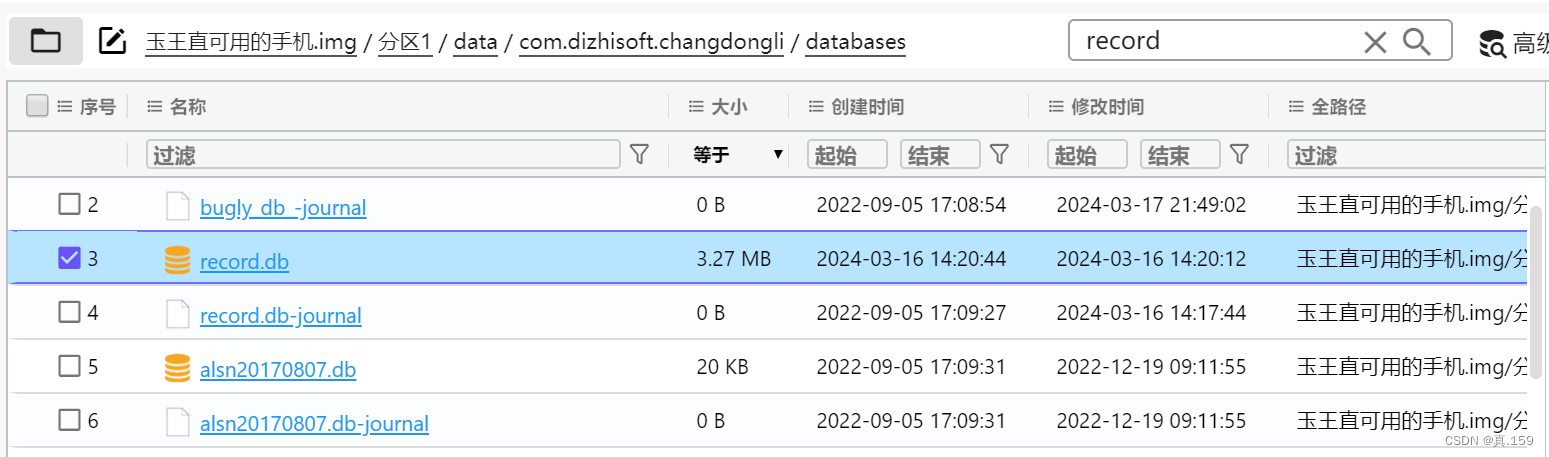

3、最后一次运动的经纬度:120.15221402698702 30.17108659263663

用火眼分析后,在数据库中找到畅动力的文件包并导出数据。

用Navicat Premium 16工具打开数据,找到相关的内容。

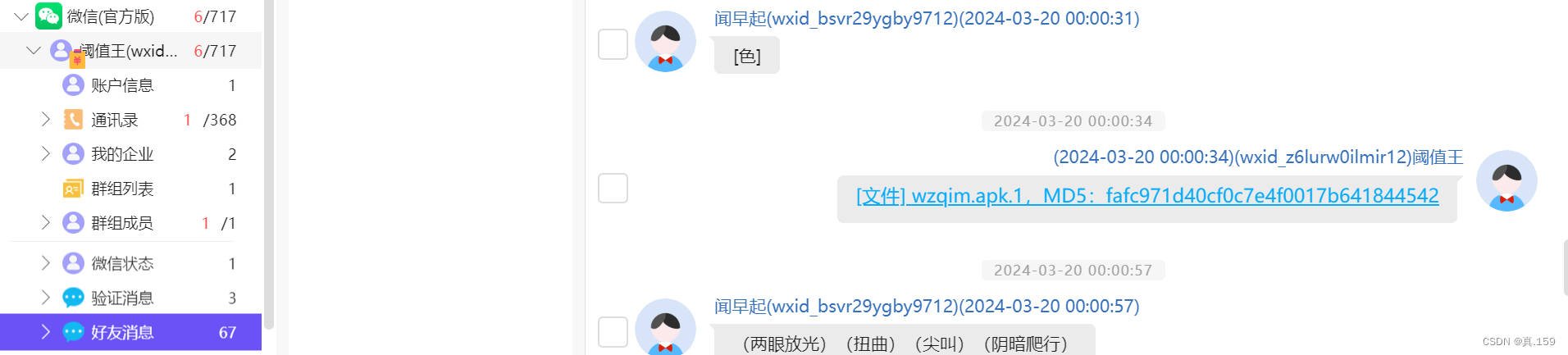

4、通过什么发送内部联通软件:微信

浏览内部信息时找到了在微信中的聊天记录

5、内部通联软件的md5值 FAFC971D40CF0C7E4F0017B641844542

同时找到了内部通信软件的安装包和MD5值,题目所需的MD5

为大写,需要转码,同时将apk导入雷电app,得到包名

6、内部通联软件的包名是 io.openim.android.demo

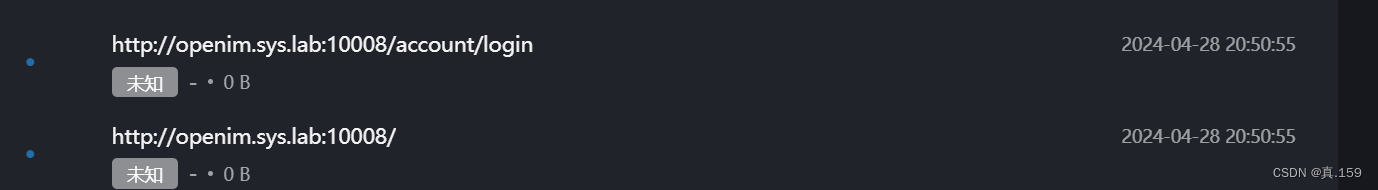

7、该内部通联软件连接的服务器域名 openim.sys.lab

用抓包的方式获得服务器域名

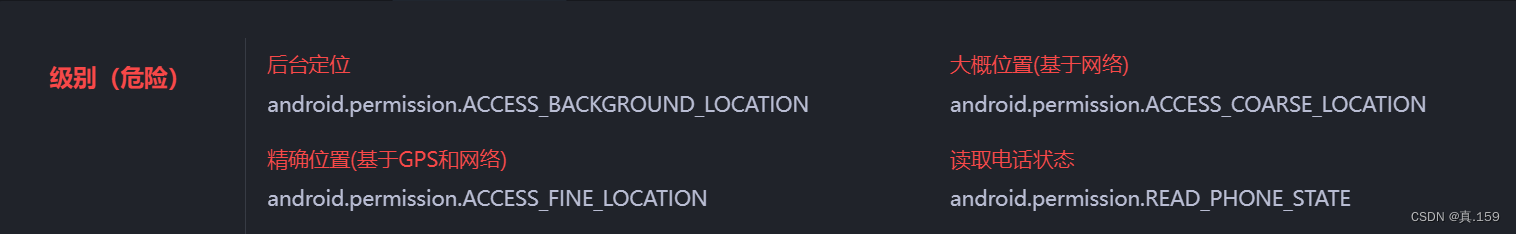

8、手机取证该内部通联软件申请了哪些权限

ABCD

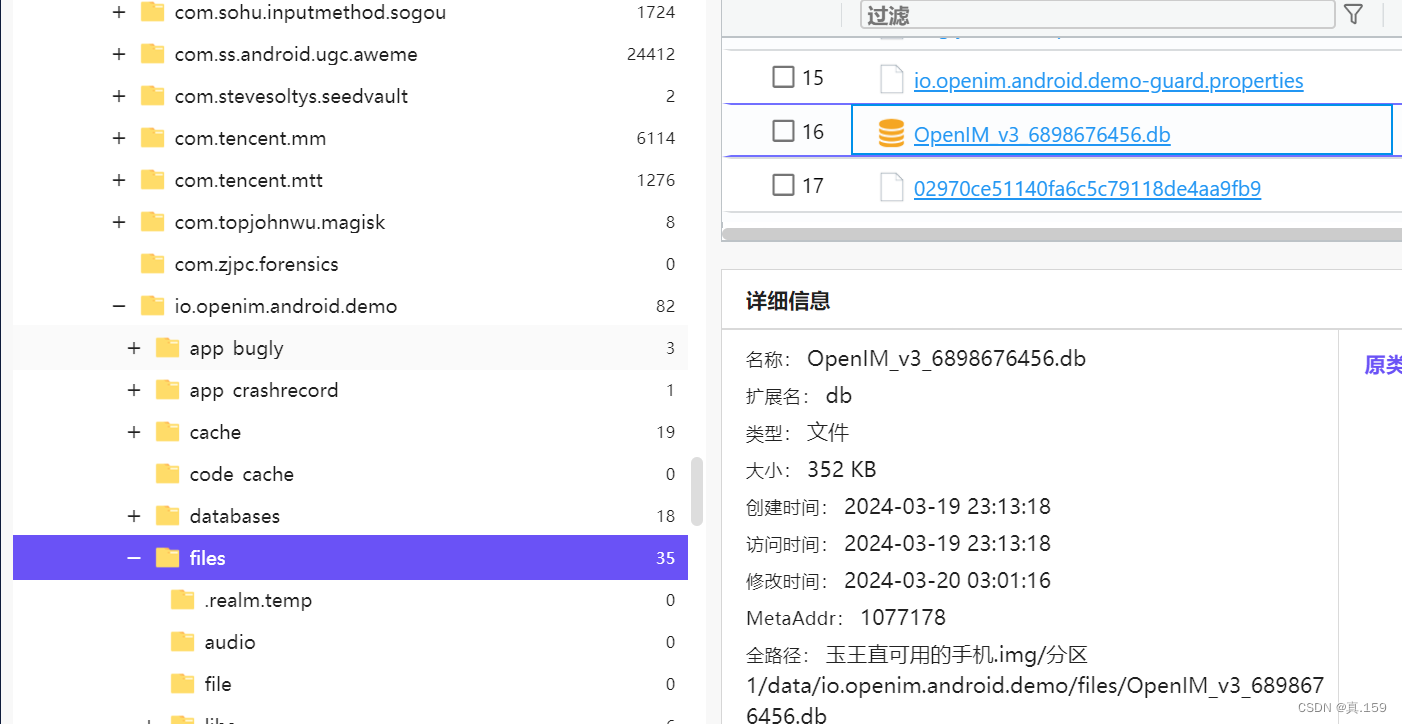

9、登录账号的创建时间: 2024-03-19 23:13:18

在火眼中打开分析联通软件的包,并导出查找时间戳

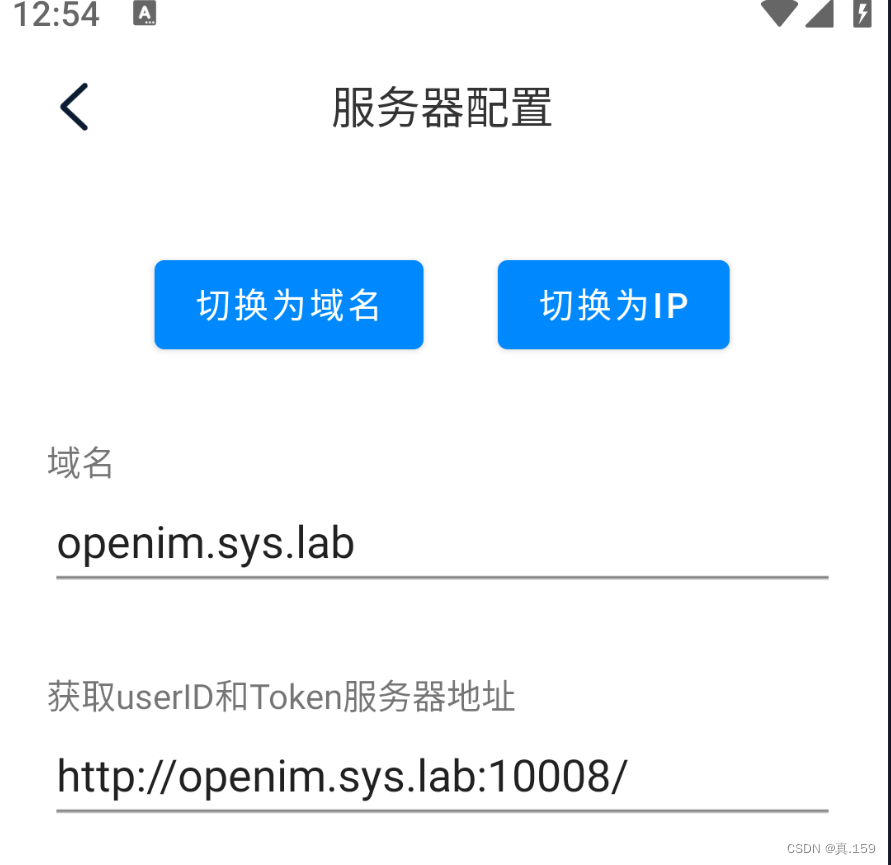

8、该软件如何进入修改服务器选项页面? 双击

根据题目选项进行尝试,双击发现进入修改页面,意外发现服务器域名。

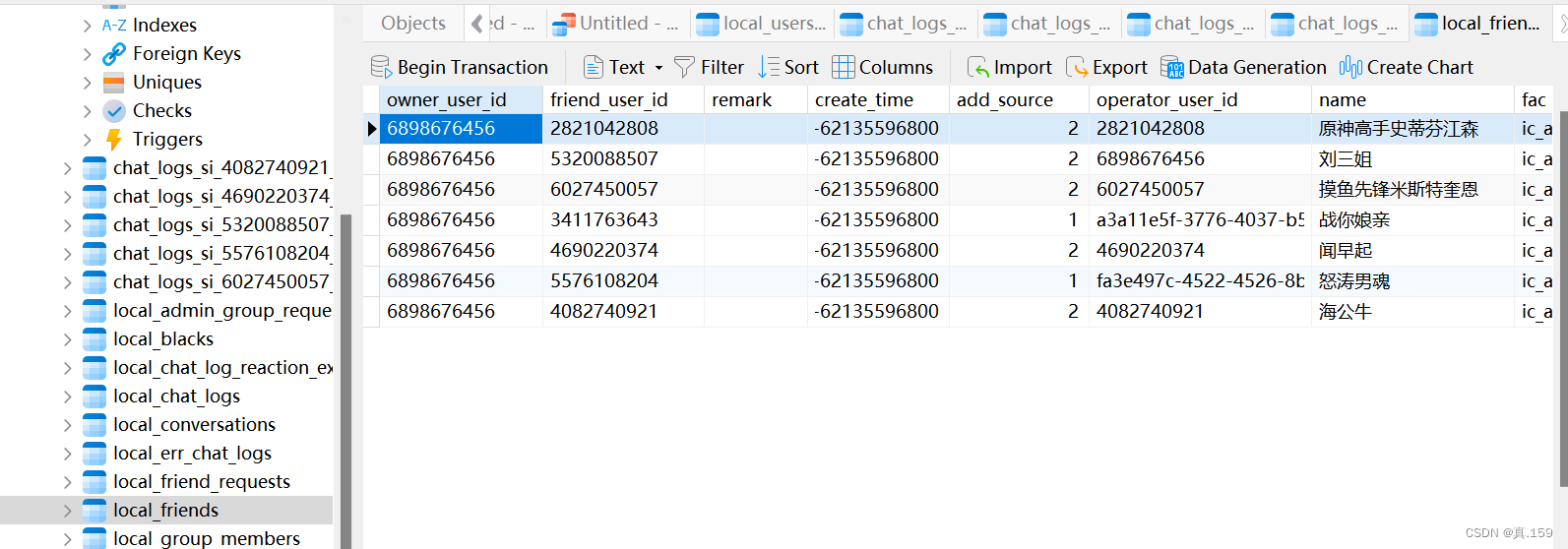

9、嫌疑人共添加了几个好友: 7

打开软件包数据库,在local_friend中找到了7条数据,因此有7个好友

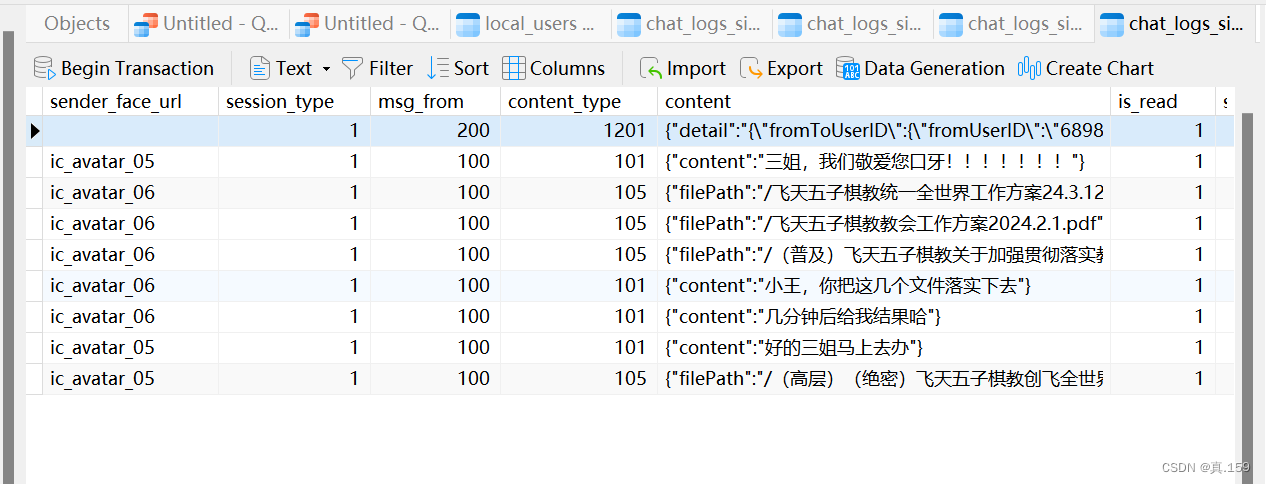

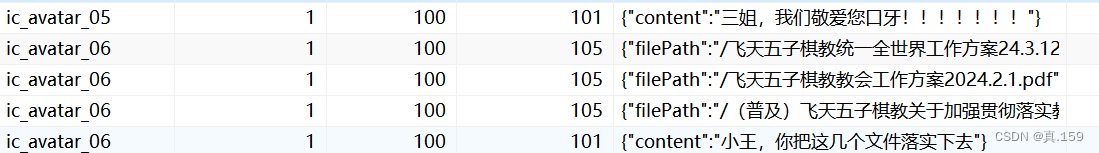

10、共向几个人发送了内部机密文件 4

从其他wp得知,content-type为105就是发送文件,在数据库中找到了4个文件

11、

嫌疑人的上级的名称最可能是 刘三姐

分析聊天记录中的对话得知上级应该是刘三姐

文章详细描述了使用技术手段对手机进行取证,涉及Wi-Fi密码、运动应用信息、经纬度定位、内部通讯软件的MD5值、服务器域名、权限申请、登录时间、好友和文件发送情况,以及嫌疑人的上级线索。

文章详细描述了使用技术手段对手机进行取证,涉及Wi-Fi密码、运动应用信息、经纬度定位、内部通讯软件的MD5值、服务器域名、权限申请、登录时间、好友和文件发送情况,以及嫌疑人的上级线索。

2899

2899

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?