本文章仅用于信息安全学习,请遵守相关法律法规,严禁用于非法途径。若读者因此作出任何危害网络安全的行为,后果自负,与作者无关。

Cobalt Strike是一款渗透测试神器,Cobalt Strike已经不再使用MSF而是作为单独的平台使用,它分为客户端与服务端,服务端是一个,客户端可以有多个,主要是为了方便一个渗透团队内部能够及时共享所有成员的渗透信息,加强成员间的交流协作,提高渗透效率,可被团队进行分布式协团操作。Cobalt Strike是一款以metasploit为基础的GUI的框框架式渗透工具,Cobalt Strike集成了端口转发、扫描多模式端口Listener、Windows exe程序生成、Windows dll动态链接库生成、java程序生成、office宏代码生成,包括站点克隆获取浏览器的相关信息等。

环境准备:

| 名称 | 系统 | 位数 | IP |

| CS 服务端 / 客户端 | Kali Linux | 64 | 10.3.0.231 |

| 靶机 | Windows 7 | 64 | 10.3.0.234 |

一、安装服务端

1、下载

https://download.csdn.net/download/mshxuyi/89004757

2、安装

# 解压

unzip cobaltstrike4.3.zip

# 切换安装目录

cd /opt/cobaltstrike4.3

# 修改权限

chmod 777 teamserver

3、 运行

nohup ./teamserver 10.3.0.231 admin@123 > logs.info 2>&1 &

4、查看,CS服务是50050端口

└─# netstat -lntp

Active Internet connections (only servers)

Proto Recv-Q Send-Q Local Address Foreign Address State PID/Program name

tcp 0 0 0.0.0.0:22 0.0.0.0:* LISTEN 661/sshd: /usr/sbin

tcp6 0 0 :::3389 :::* LISTEN 659/xrdp

tcp6 0 0 ::1:3350 :::* LISTEN 620/xrdp-sesman

tcp6 0 0 :::50050 :::* LISTEN 3770309/java

tcp6 0 0 :::80 :::* LISTEN 3770309/java

tcp6 0 0 :::22 :::* LISTEN 661/sshd: /usr/sbin

二、运行客户端

1、本例还是在 Kali 中运行,注意因为要打开界面,所以在SSH下面不行,我们可以远程桌面到Kail,然后再运行

2、切换到 CS 目录,运行

sh start.sh

3、弹出连接界面,输入上面设置的密码 admin@123

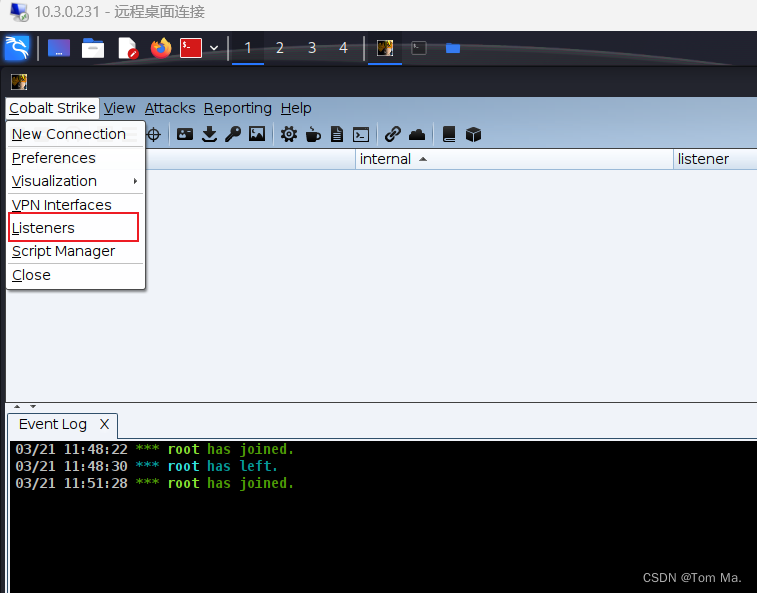

三、创建监听器

1、创建监听器

2、点击最下面 Add

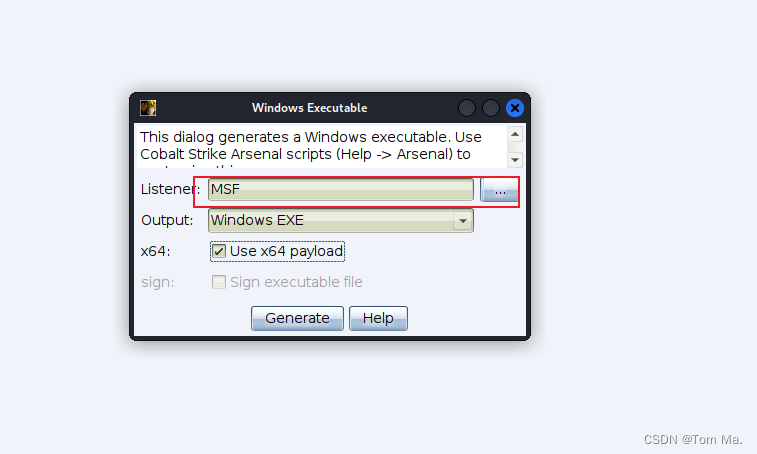

四、创建木马

1、创建攻击木马

2、选择上面创建的监听器

3、保存木马文件

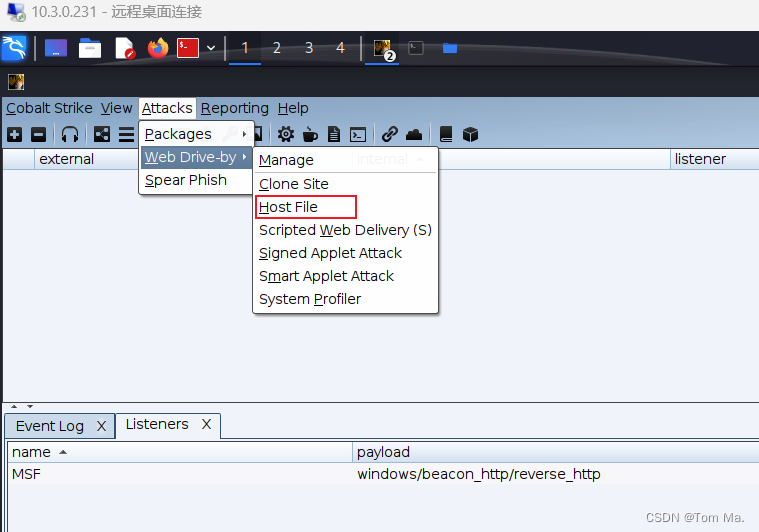

4、创建木马链接

5、选择木马位置与生成的文件名

6、把生成的木马链接在 靶机上面运行

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

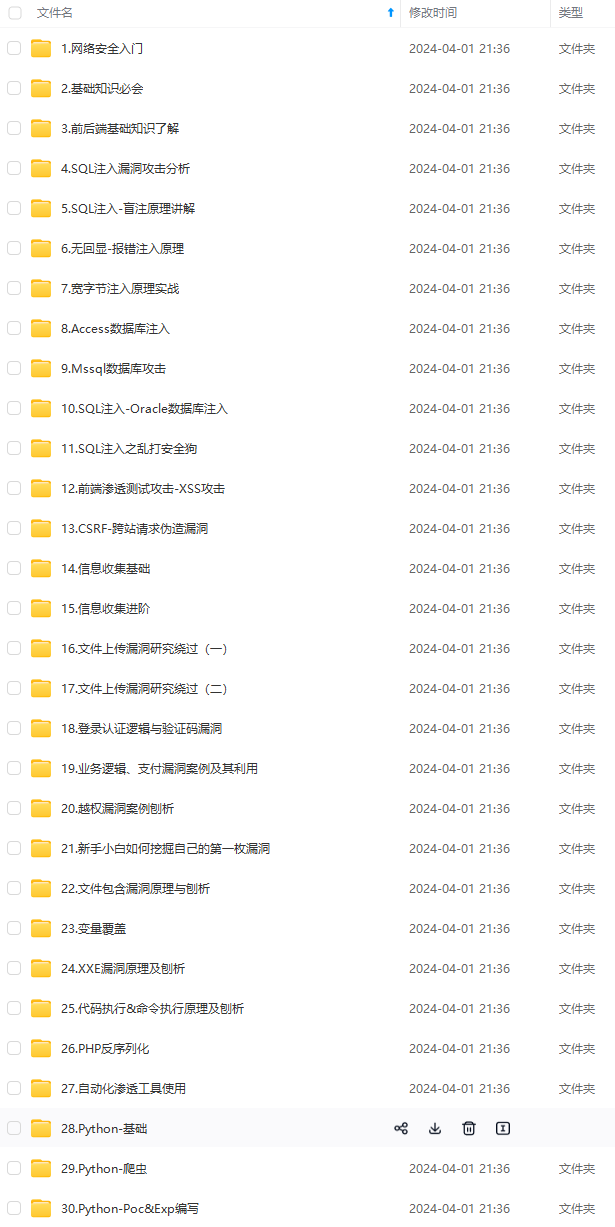

因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

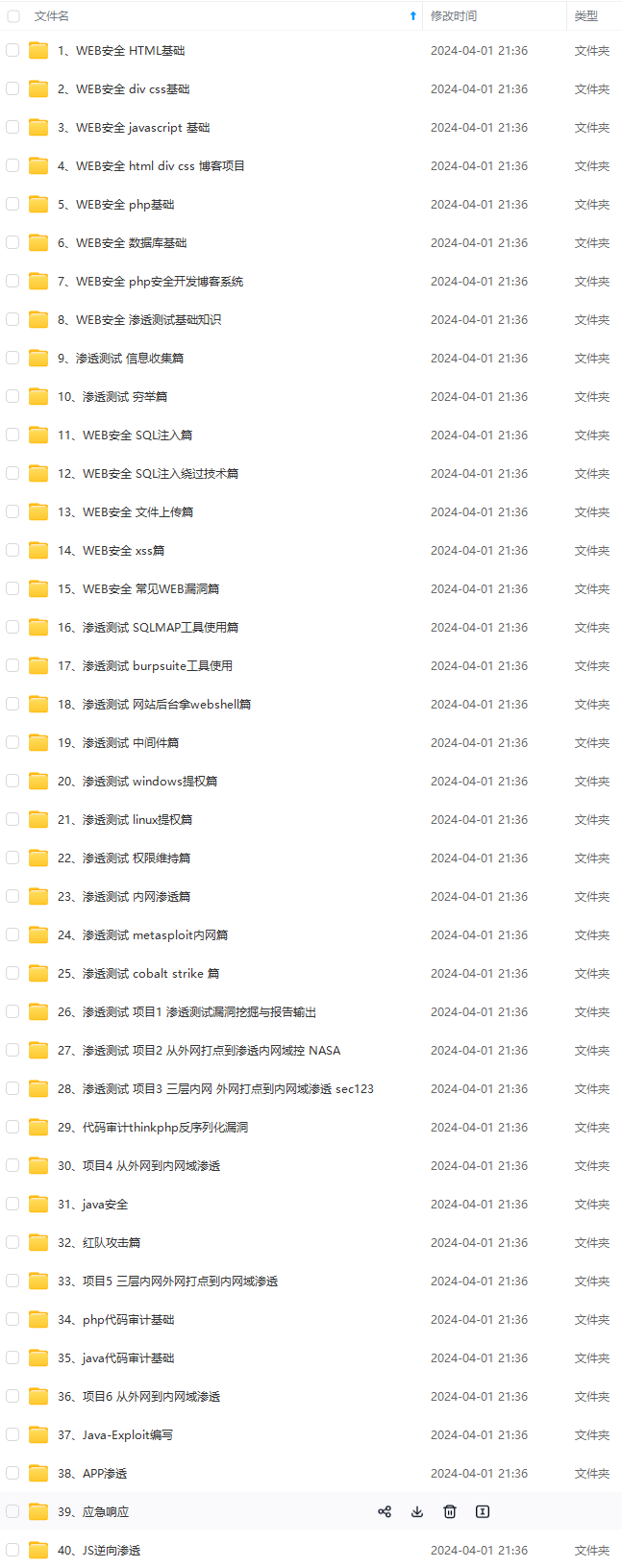

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点,真正体系化!

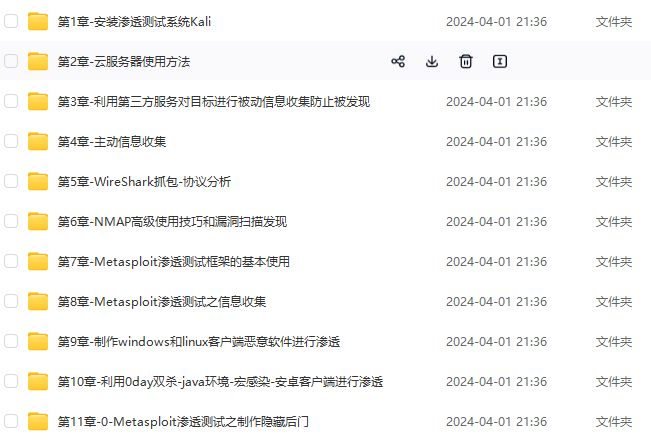

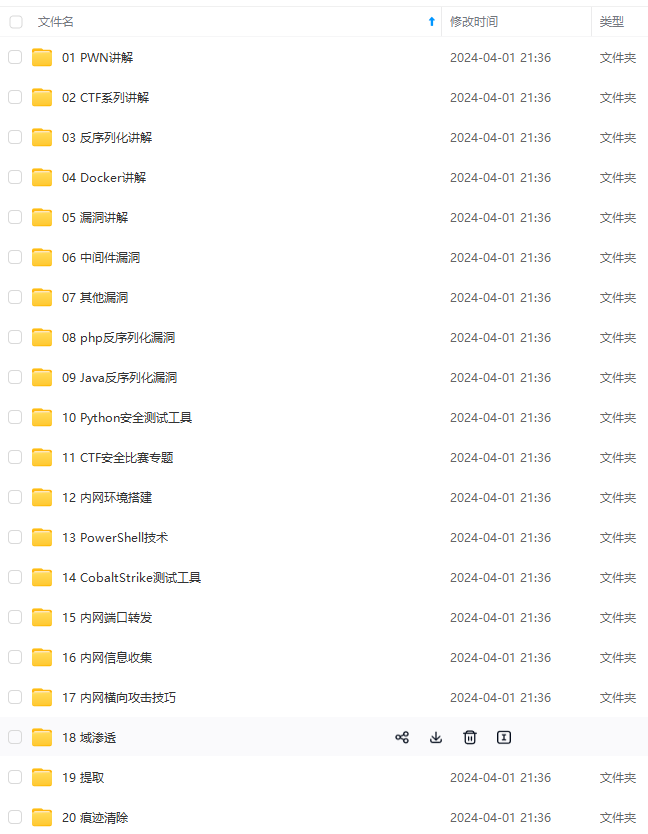

由于文件比较大,这里只是将部分目录大纲截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且后续会持续更新

如果你觉得这些内容对你有帮助,可以添加VX:vip204888 (备注网络安全获取)

学习路线:

这个方向初期比较容易入门一些,掌握一些基本技术,拿起各种现成的工具就可以开黑了。不过,要想从脚本小子变成黑客大神,这个方向越往后,需要学习和掌握的东西就会越来越多以下是网络渗透需要学习的内容:

一个人可以走的很快,但一群人才能走的更远。不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎扫码加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

16578e07.png#pic_center)

一个人可以走的很快,但一群人才能走的更远。不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎扫码加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

[外链图片转存中…(img-rgttZNG2-1713042024588)]

3109

3109

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?